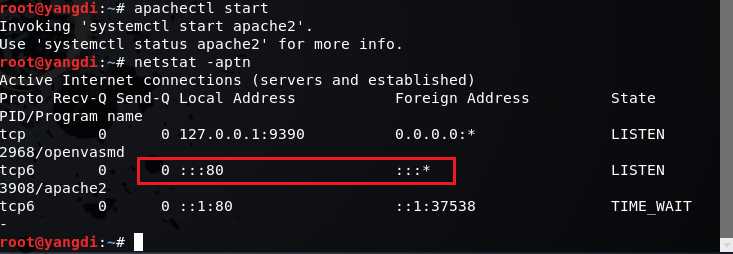

Apache服务器进行的,Exp07已经安装好Apache。使用指令apachectl start打开Apache服务,使用netstat -aptn查看一下端口占用:

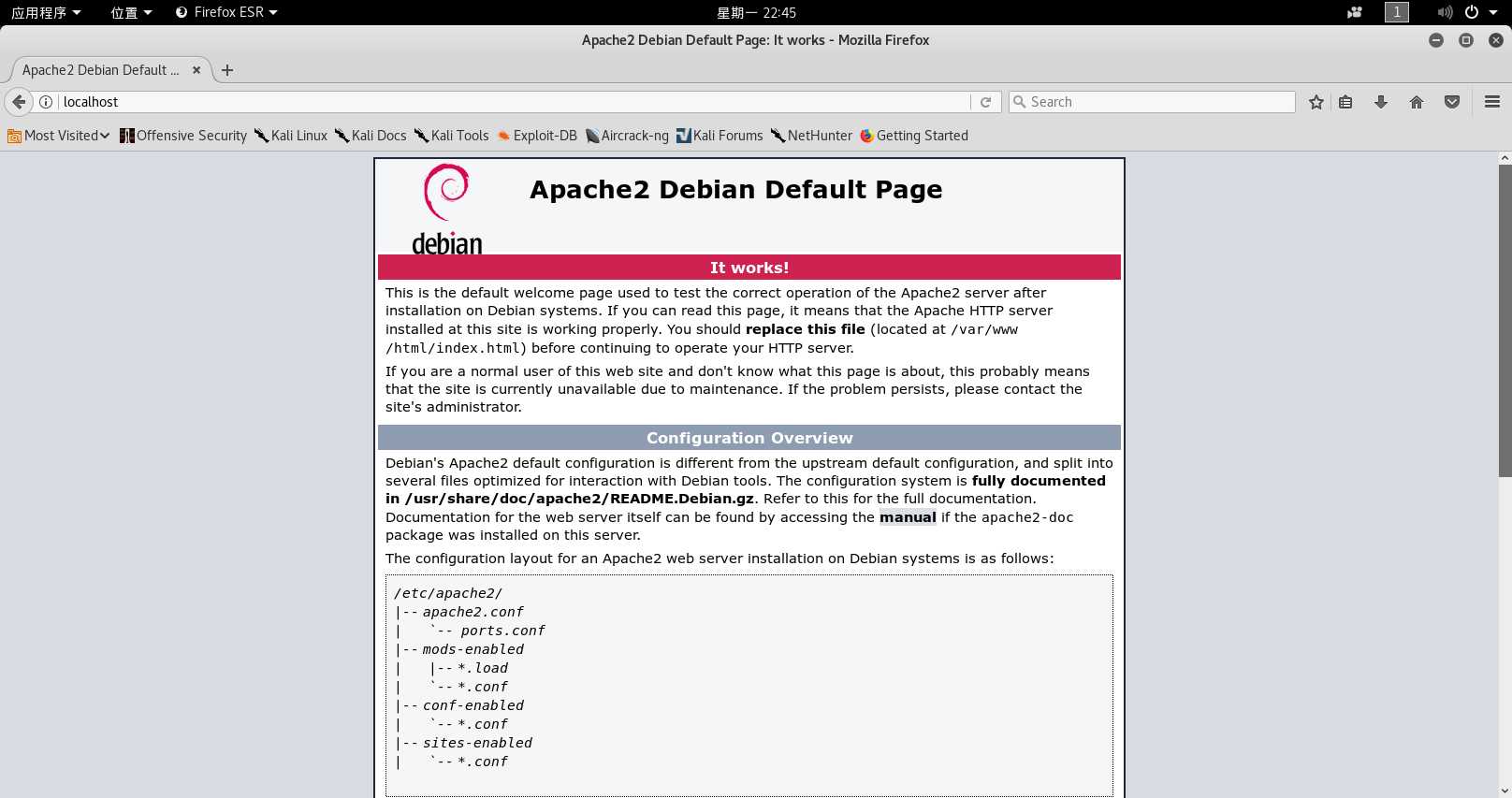

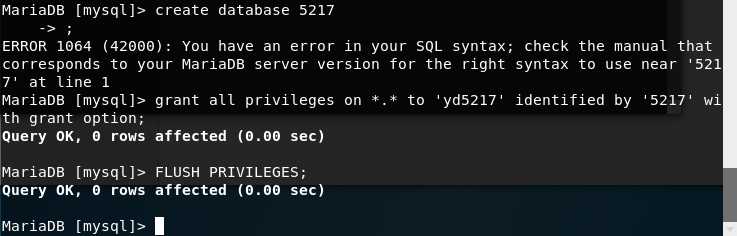

localhost:80,如图所示,说明我们Apache正常工作:

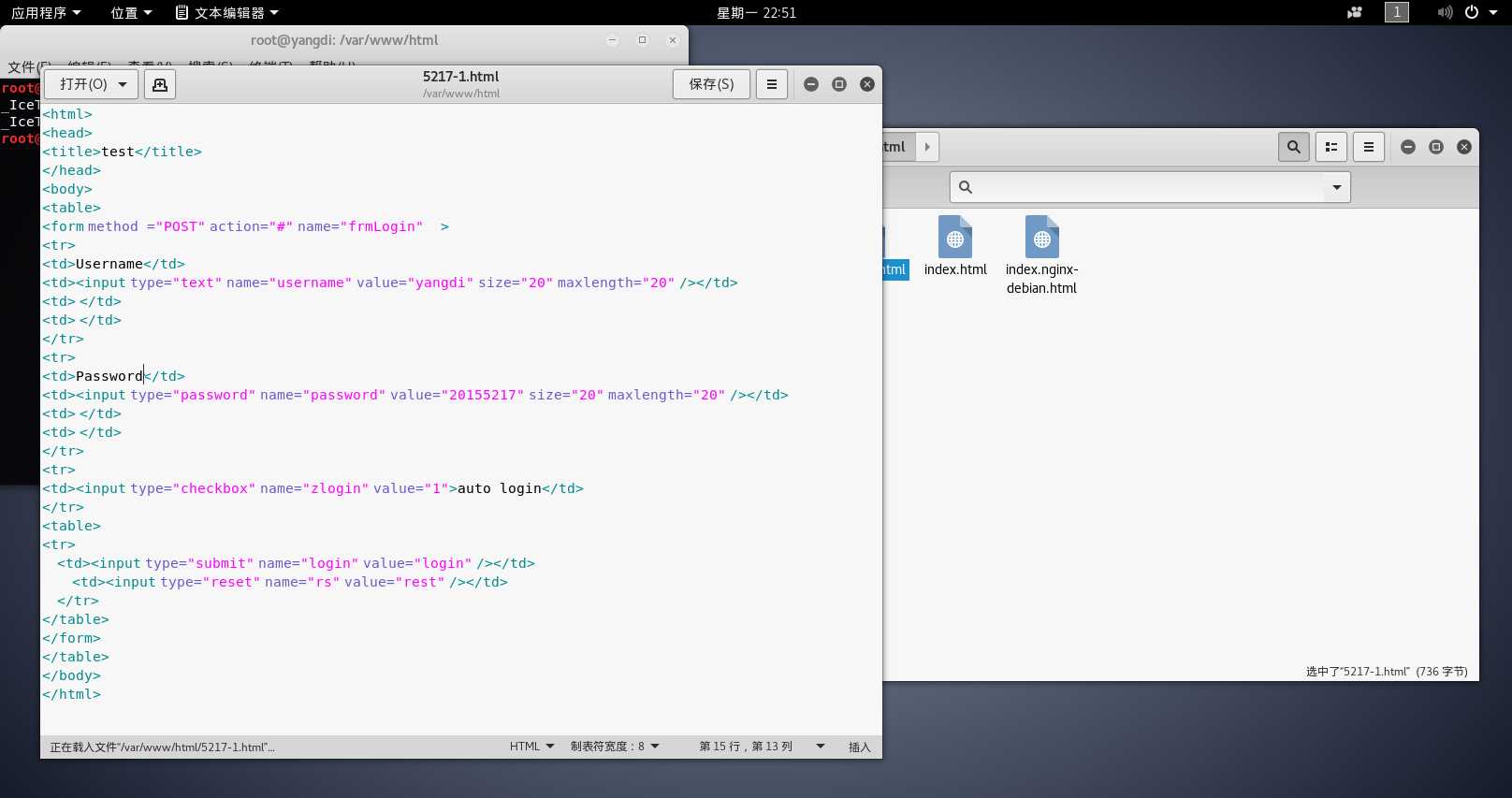

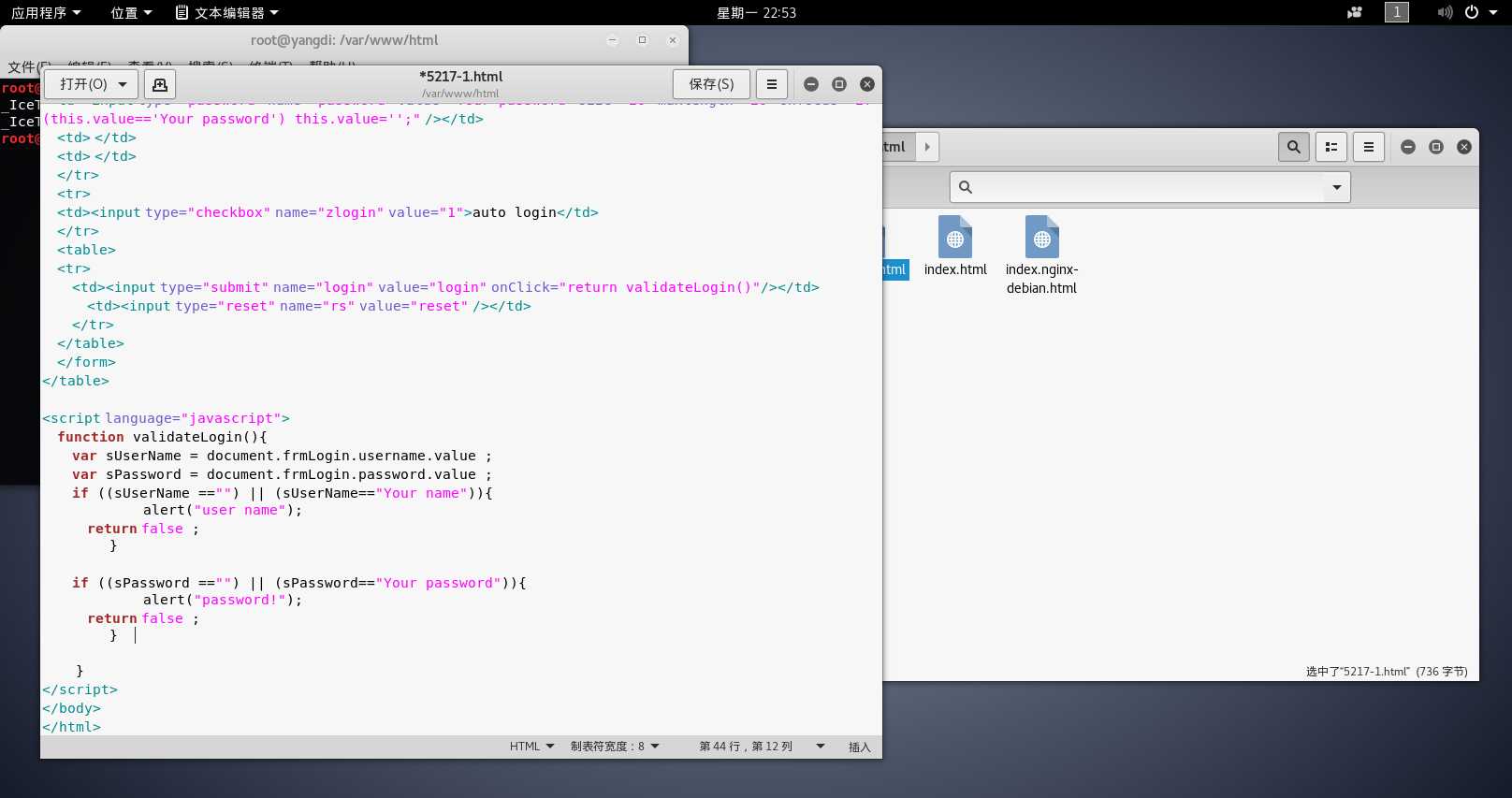

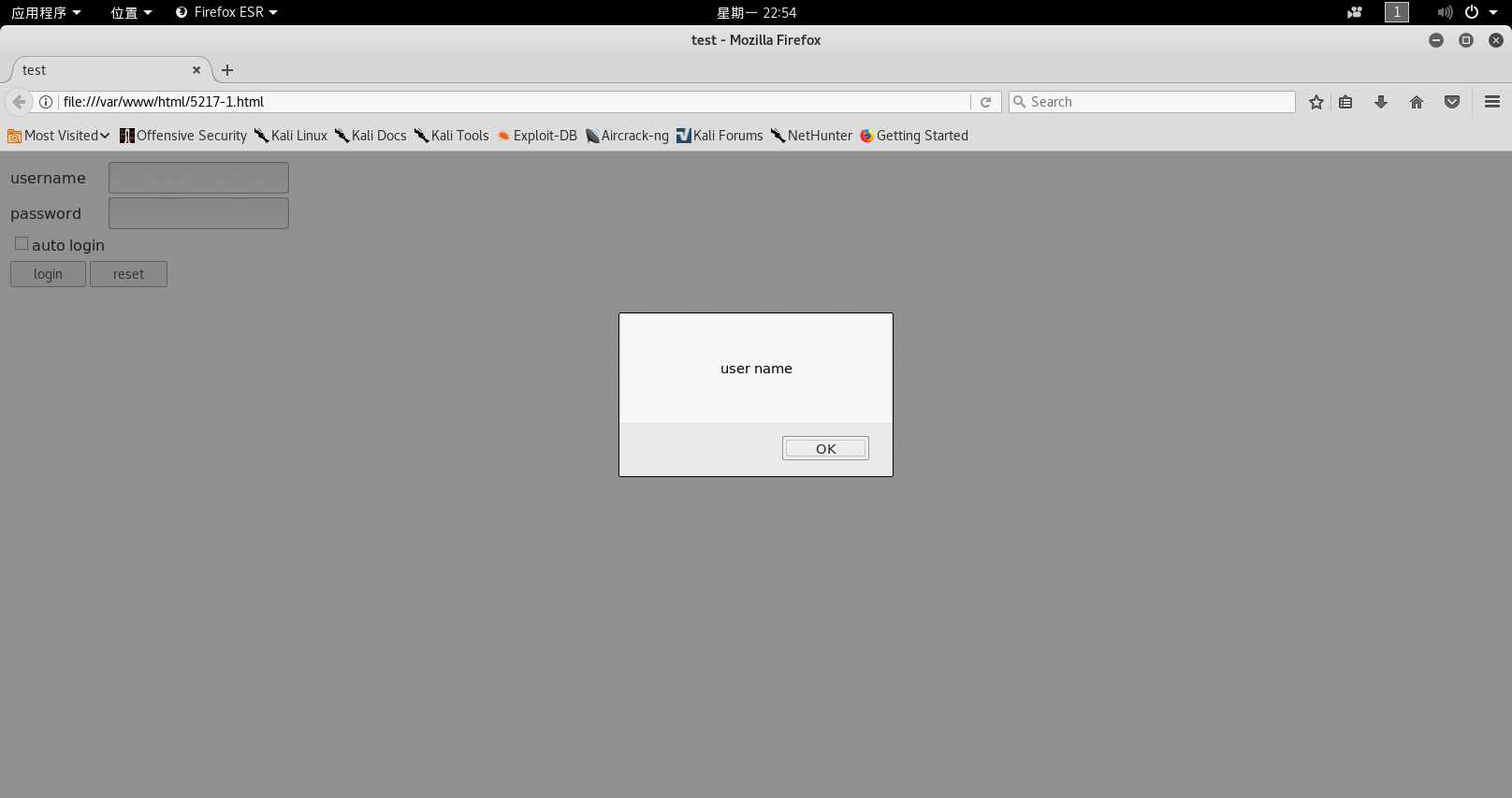

Apache工作目录/var/www/html,新建一个5217-1.html文件,编写一个含有表单能实现输入用户名、密码实现登录的html。

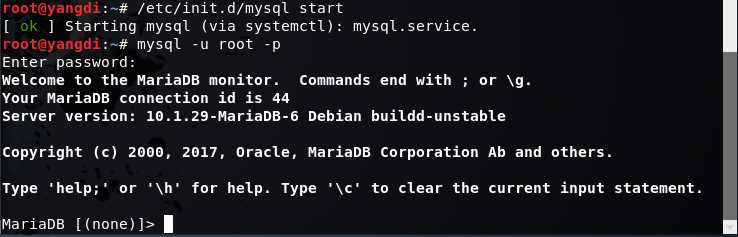

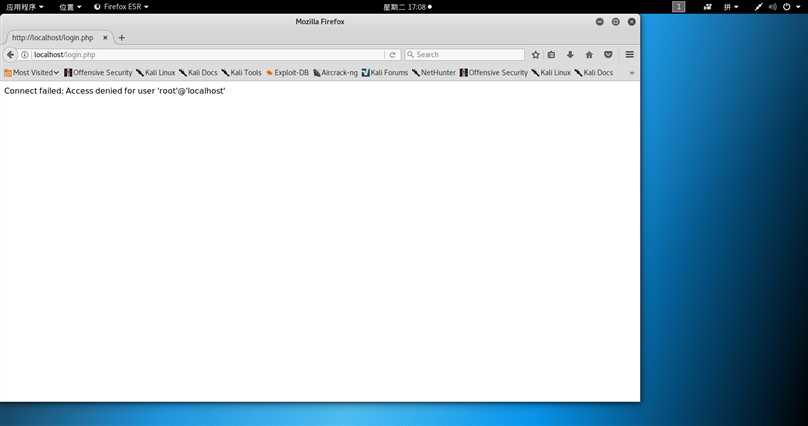

/etc/init.d/mysql start打开mysql服务。mysql -u root -p,以root身份登录,根据提示输入密码,默认密码为password,进入MySQL;

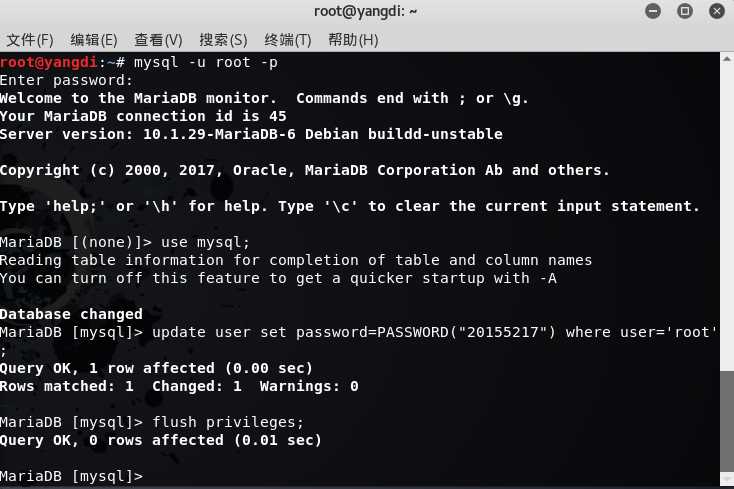

use mysql;,选择mysql数据库;输入update user set password=PASSWORD("20155217") where user=‘root‘;,修改密码;输入flush privileges;,更新权限:

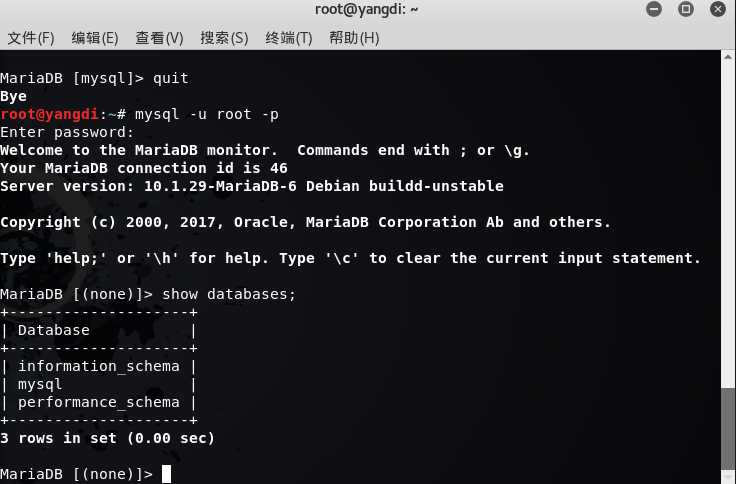

show databases;查看权限:

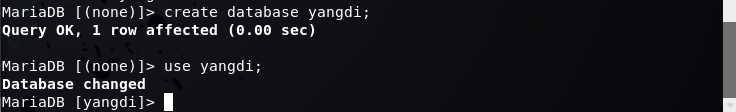

create database 库名;建立一个数据库;use 库名;使用刚刚创建的数据库:

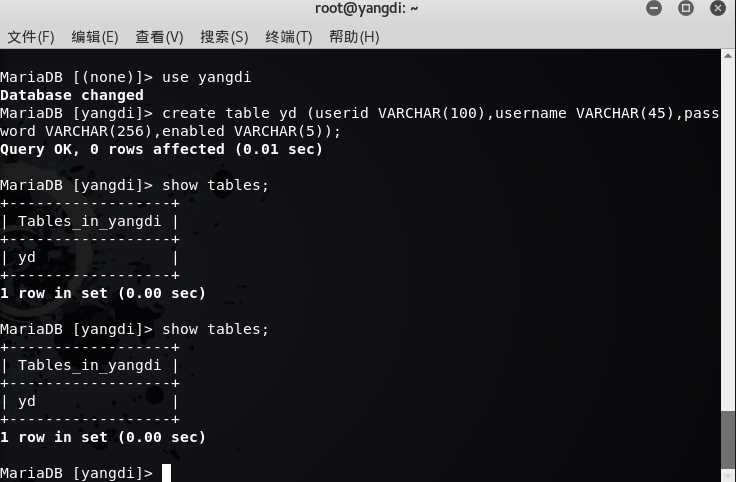

create table yd (userid VARCHAR(100),username VARCHAR(45),password VARCHAR(256),enabled VARCHAR(5));建立数据表;show tables;查看存在的数据表:

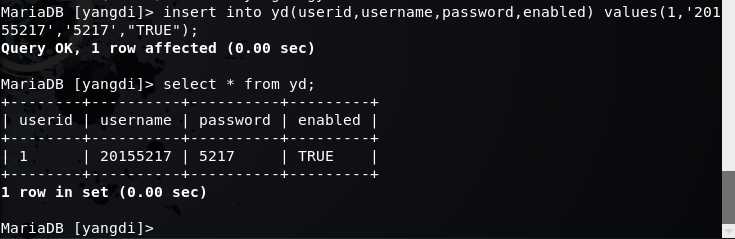

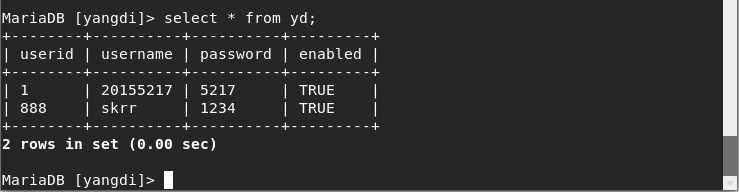

insert into yd(userid,username,password,enabled) values(1,‘20155217‘,‘5217‘,"TRUE");在表中添加内容;select * from yd;查看表中现在的信息:

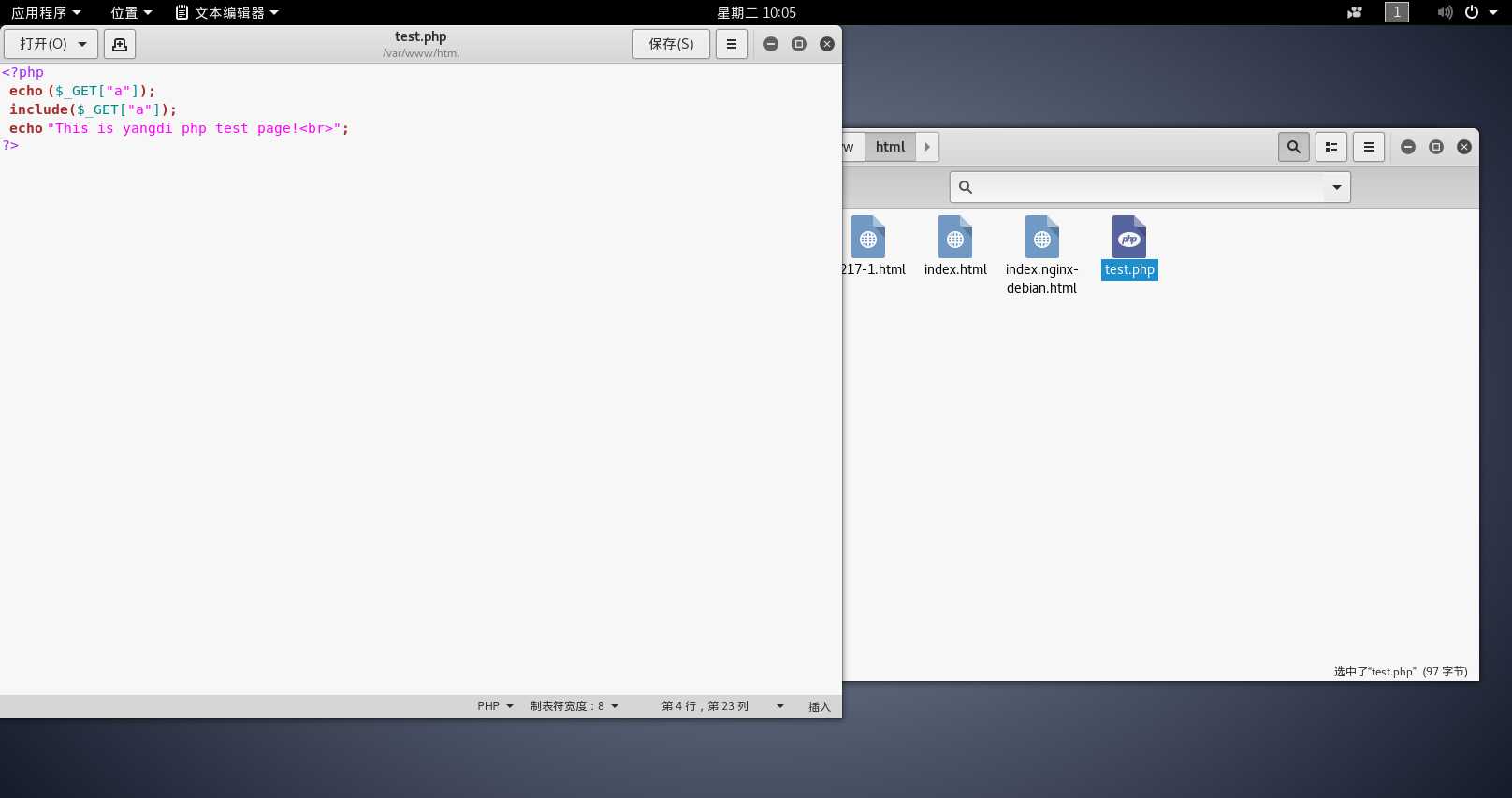

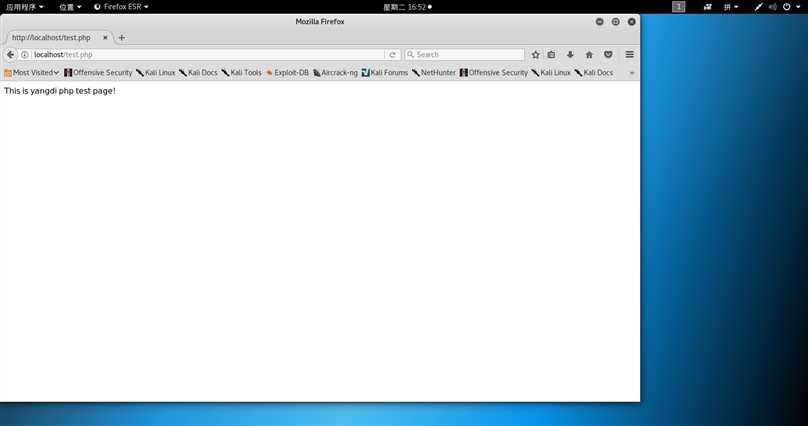

/var/www/html目录下新建一个test.php测试一下PHP:

localhost/test.php可看到/etc/passwd文件的内容,注意PHP变量大小写敏感:

/var/www/html目录下编写一个5217-2.html,设置将5217-2.html的表单提交到yd.php:

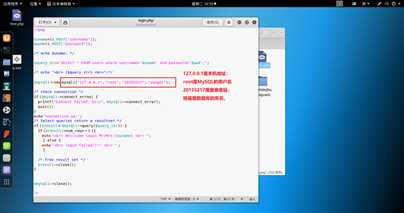

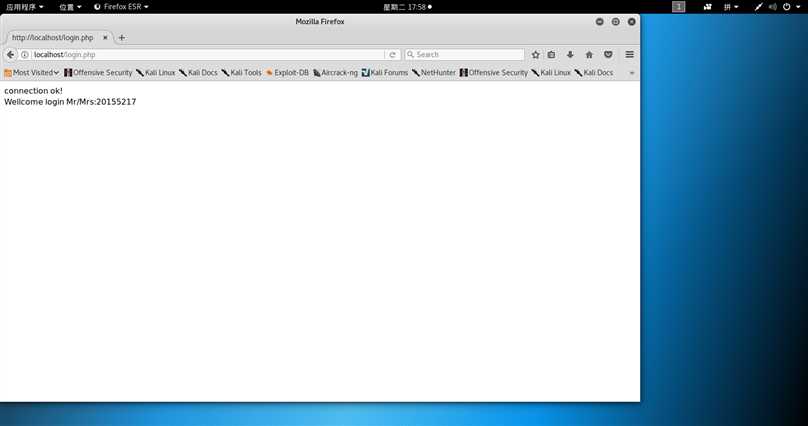

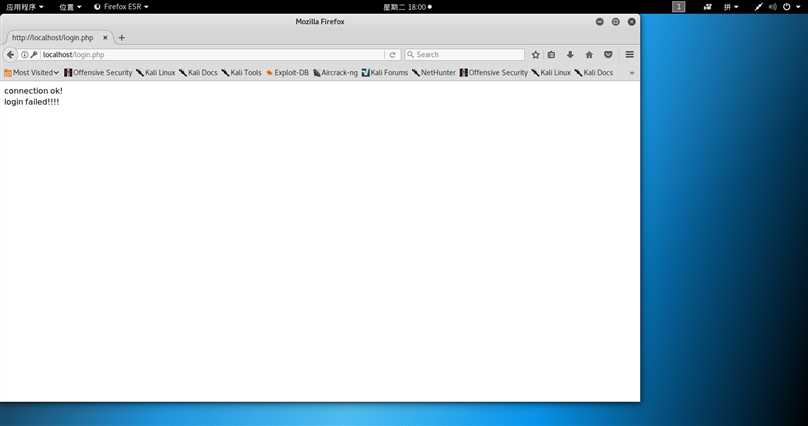

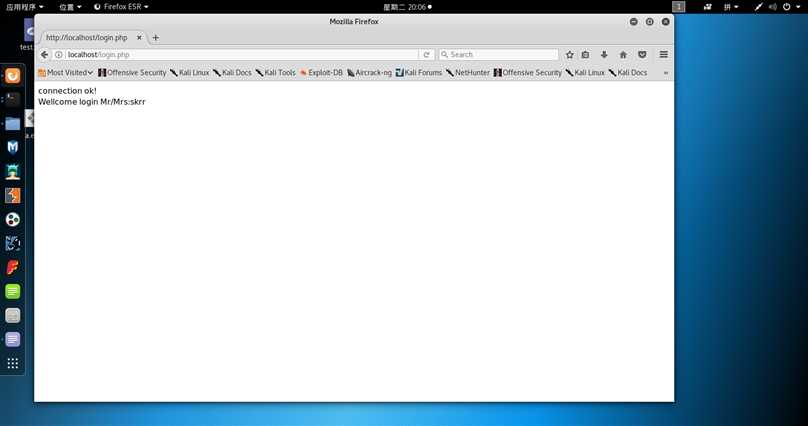

login.php,通过php实现对数据库的连接,并显示用户是否能成功登录。如图:

localhost:80/5217-2.html,报错:

insert into mysql.user(Host,User,Password) values("localhost","yd5217",password("5217"));;grant all privileges on *.* to ‘yd5217‘ identified by ‘5217‘ with grant option;;FLUSH PRIVILEGES;;

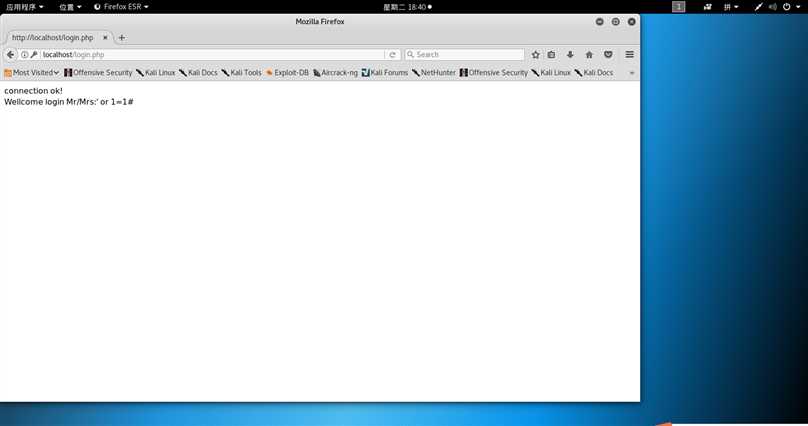

‘ or 1=1#,密码随便输入,这时候的合成后的SQL查询语句为select * from users where username=‘‘ or 1=1#‘ and password=md5(‘‘),#相当于注释符,会把后面的内容都注释掉,而1=1是永真式,所以这个条件肯定恒成立,所以能够成功登陆:

if ($result = $mysqli->query($query_str))为if ($result = $mysqli->multi_query($query_str)),然后在用户名框中输入‘;insert into yd values(‘888‘,‘skrr‘,‘1234‘,"TRUE");#在数据库中可以直接插入一个伪造的用户名,密码,下次就可以用伪造的用户名密码登录网站了(登录前将if ($result = $mysqli->query($query_str))语句改回来)。

XSS。XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。比如这些代码包括HTML代码和客户端脚本。攻击者利用XSS漏洞旁路掉访问控制——例如同源策略(same origin policy)。这种类型的漏洞由于被骇客用来编写危害性更大的phishing攻击而变得广为人知。对于跨站脚本攻击,黑客界共识是:跨站脚本攻击是新型的“缓冲区溢出攻击“,而JavaScript是新型的“ShellCode”。<img src="1.png" />5217</a>,读取/var/www/html目录下的图片:

实验过程中真的出现了太多问题QAQ,最让我崩溃的是最初我的php只能显示代码,百度之后发现缺少httpd.conf文件,就想重新下一个php,但不知道怎么就把Apache删掉了!幸好有一个Exp07的快照可以恢复文件,就是需要把之前的重新再做一遍TT。但发现还是不行,感谢我的舍友,贡献了她的虚拟机,最后让我顺利地度过这个问题,迎来了下一个问题:D

原文:https://www.cnblogs.com/yangdi0420/p/9042902.html