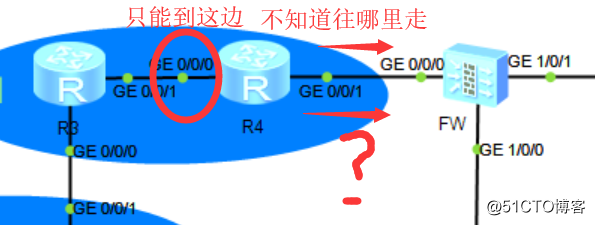

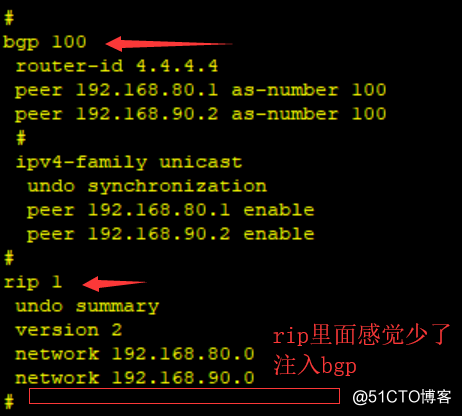

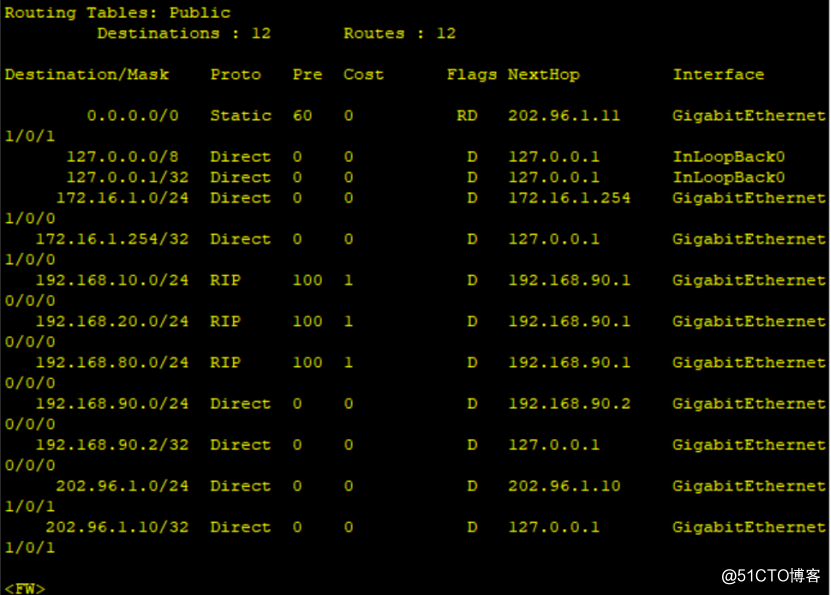

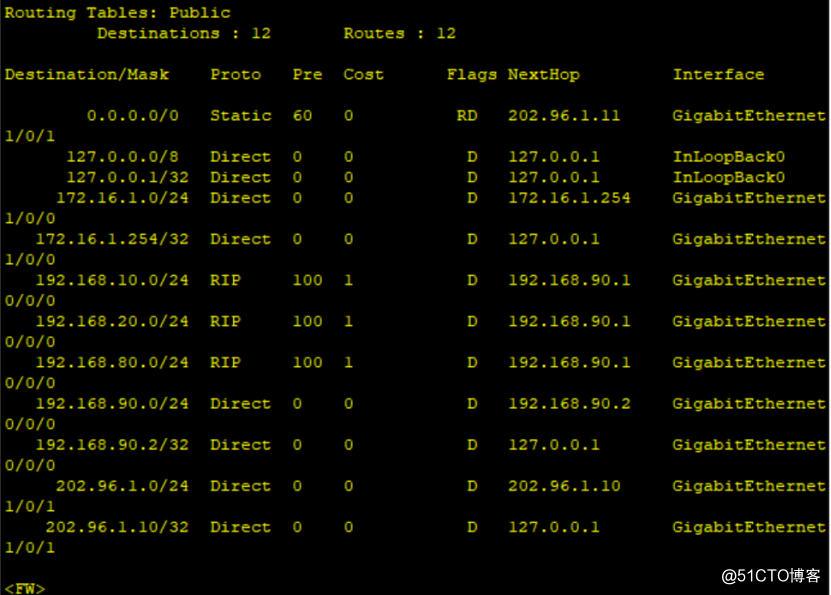

R4有问题呢,display cu 命令查看问题 再看一下路由表 还有防火墙的路由表

[R4]rip 1 #进入rip

[R4-rip-1]import-route bgp permit-ibgp #注入bgp

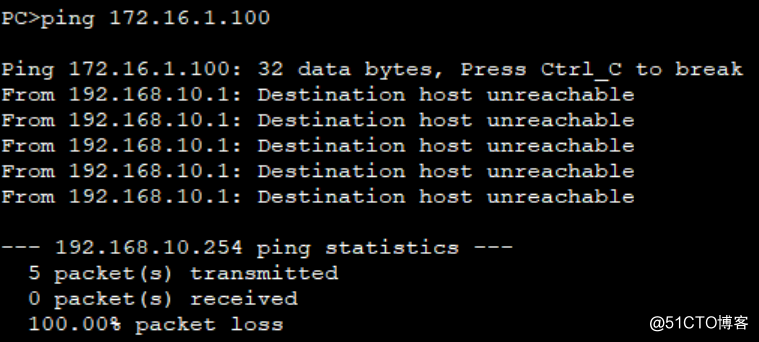

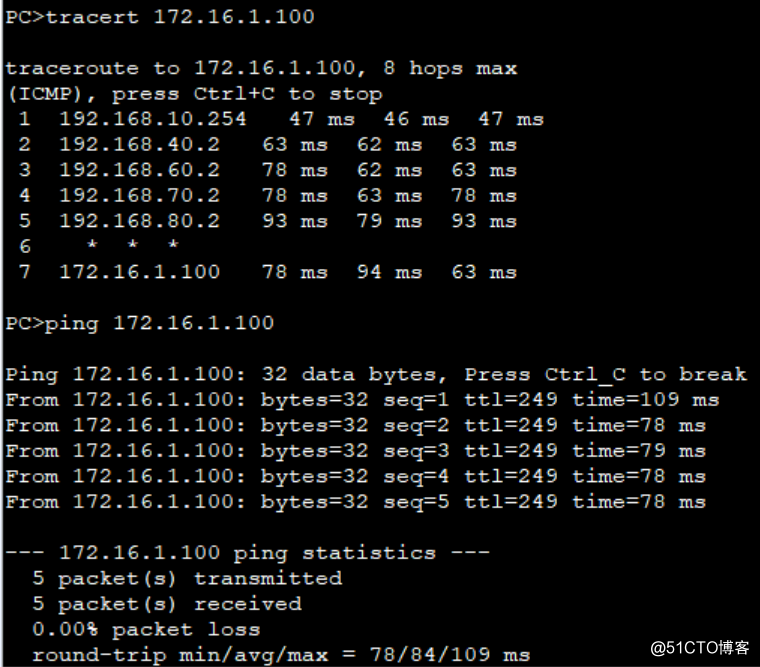

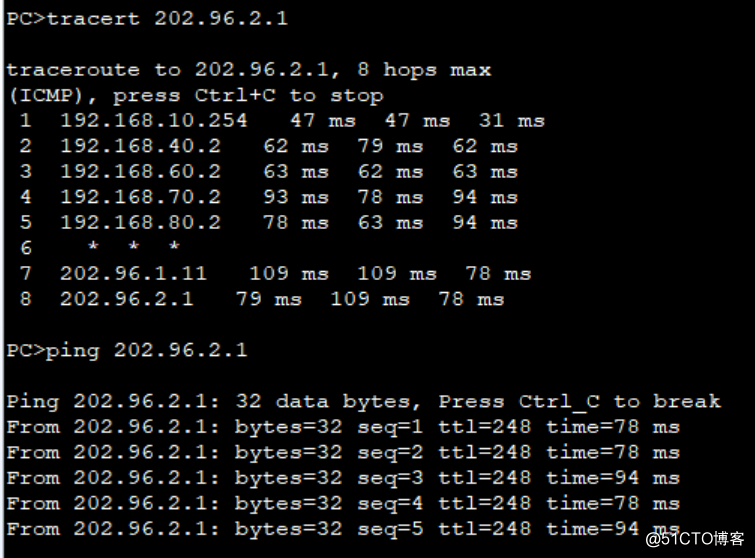

再ping一下,发现通了 可以!(注意华为模拟器防火墙不能ping通)

上一个需求可以了看看下一个

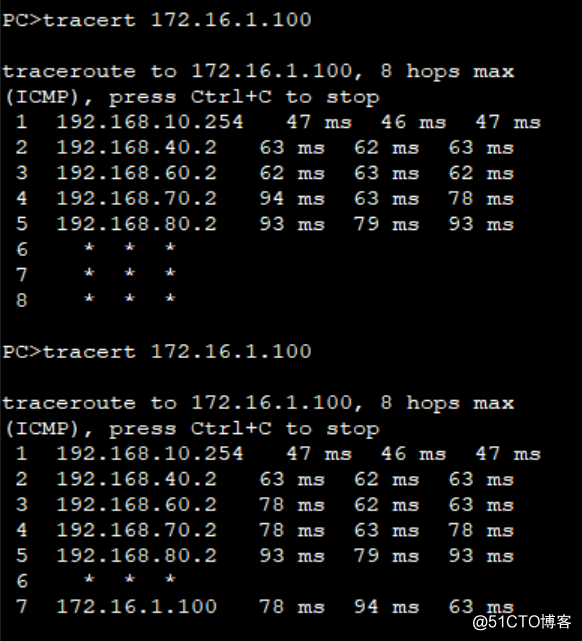

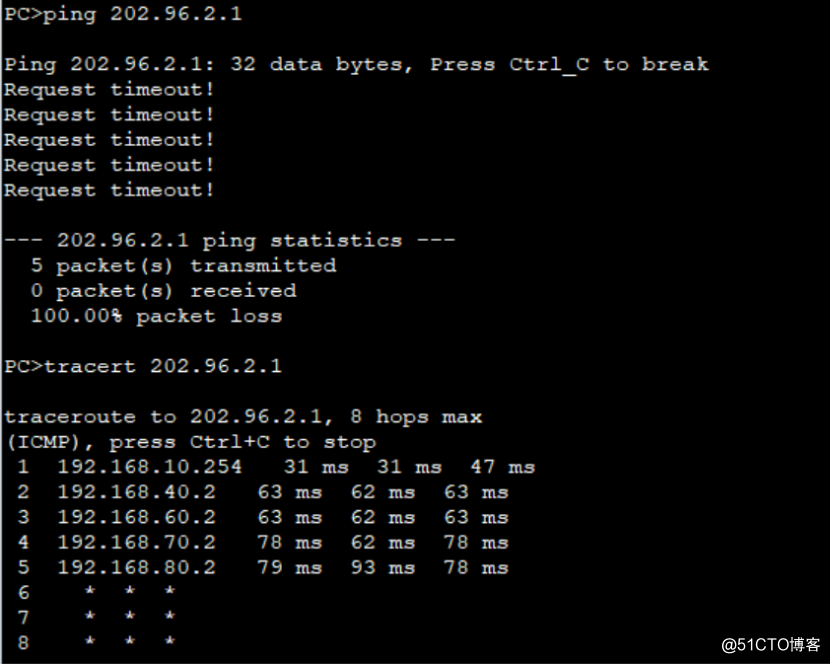

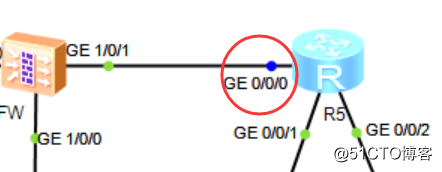

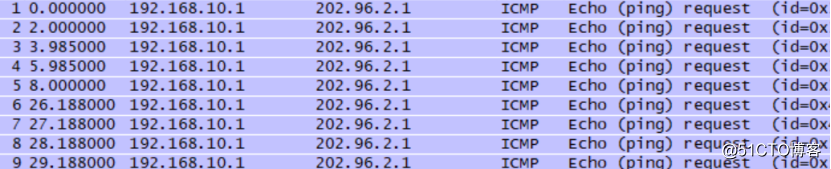

回应超时,这边来抓一个包看看

发现只有请求没回应报文

配置回程路由,直接使用默认路由简答搞定

[R5]ip route-static 0.0.0.0 0.0.0.0 202.96.1.10

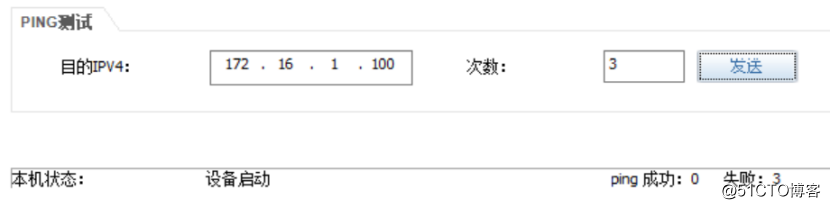

p3ping不通web应该是防火墙的问题检查防火墙

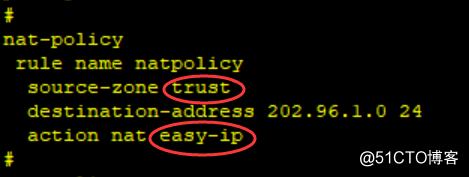

把要去的地址改成trust,直接从接口拿ip

[FW-policy-nat]rule name natpolicy #起名

[FW-policy-nat-rule-natpolicy]destination-zone untrust #目的

[FW-policy-nat-rule-natpolicy]un destination-address 202.96.1.0 24

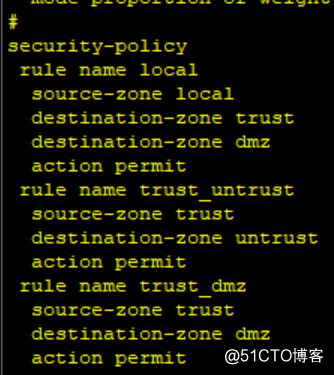

这里我们要添加untrust到dmz

[FW]security-policy

[FW-policy-security]rule name untrust_dmz #名字

[FW-policy-security-rule-untrust_dmz]source-zone trust #起始

[FW-policy-security-rule-untrust_dmz]destination-zone dmz #目标

[FW-policy-security-rule-untrust_dmz]service http #http服务

[FW-policy-security-rule-untrust_dmz]action permit #允许

[FW]nat server http protocol tcp global 202.96.1.50 21 inside 172.16.1.100 21 #把去1.100的转换成50.21

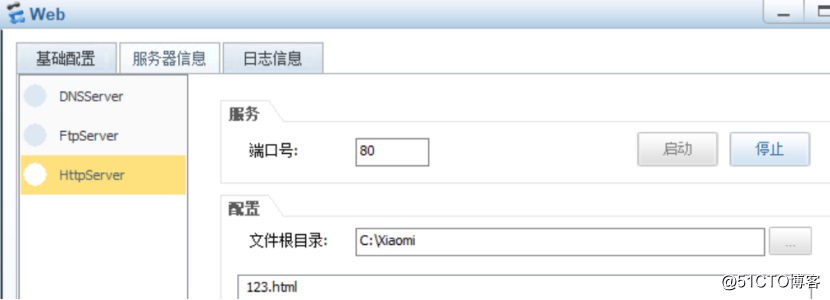

这步需要在磁盘里新建一个txt文件里面随便写点什么,改后缀名为html

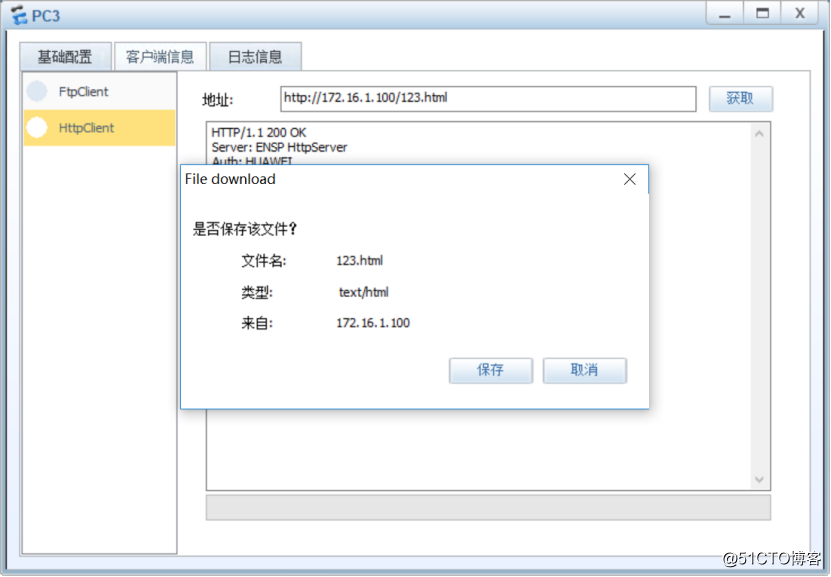

可以获取到文件那就证明可以了

实验结束,如有错误或需要修改的地方请指出,谢谢

原文:http://blog.51cto.com/13346912/2145784