校园网中,有同学遭受永恒之蓝攻击,但是被杀毒软件查下,并知道了攻击者的ip也是校园网。所以我想看一下,这个ip是PC,还是路由器。

在ip视角,路由器和pc没什么差别。

send.py

from scapy.all import *

myarp = ARP()

myarp.psrc = '172.17.132.176'

myarp.pdst = '172.17.174.73'

myarp.op = 1

while True:

send(myarp)构造arp报文,填写我的本机ip172.17.132.176 ,释放永恒之蓝的ip 172.17.174.73 ,op 为1代表查询,为2代表回应,这里我们是查询。

receive.py

from scapy.all import *

while True:

PTKS = sniff(store = 1,timeout = 0.1)

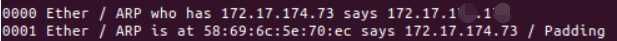

PTKS.show()可以从终端看到打印的arp回应,携带有mac。如下:

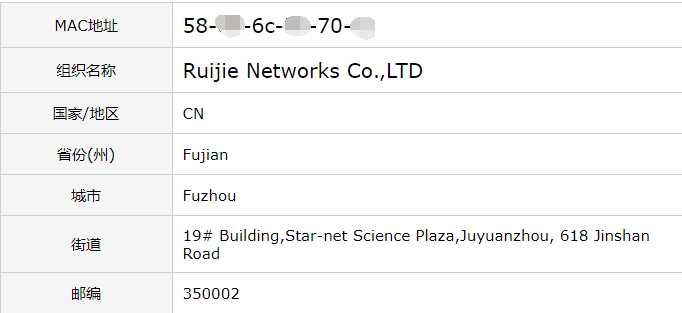

将以上mac在 https://mac.51240.com/ 输入查询,可得到厂商,基本就知道终端为路由器或者PC

例如:

参考:

https://zhuanlan.zhihu.com/p/34843290

https://github.com/Larryxi/Scapy_zh-cn

原文:https://www.cnblogs.com/maskerk/p/10011923.html