使用systracer工具分析恶意软件。

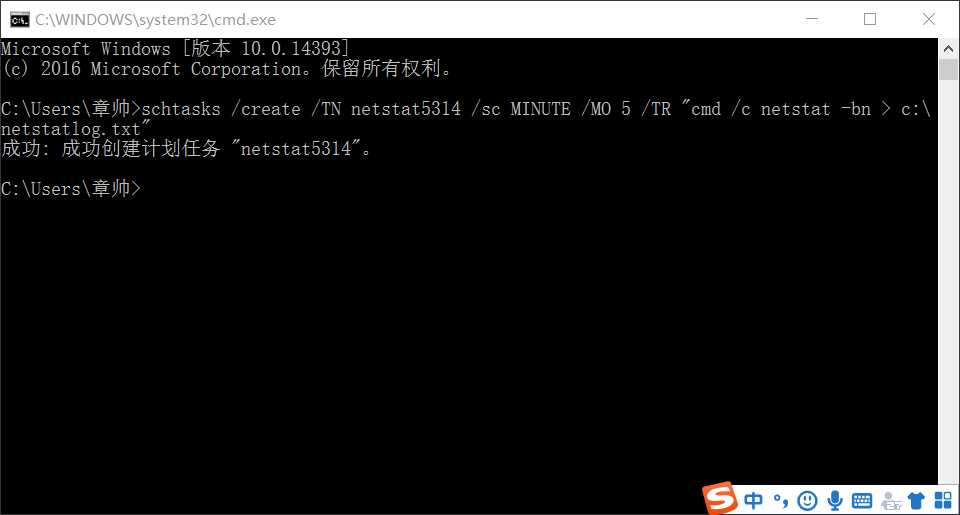

schtasks /create /TN netstat5314 /sc MINUTE /MO 5 /TR "cmd /c netstat -bn > c:\netstatlog.txt"命令创建计划任务netstat5314,如下图所示:

其中,TN是TaskName的缩写,我们创建的计划任务名是netstat5314;sc表示计时方式,我们以分钟计时填MINUTE;TR=Task Run,要运行的指令是 netstat -bn,b表示显示可执行文件名,n表示以数字来显示IP和端口。

在C盘中创建一个netstat5314.bat脚本文件(可先创建txt文本文件,使用记事本写入后通过修改文件名来修改文件格式)

date /t >> c:\netstat5314.txt

time /t >> c:\netstat5314.txt

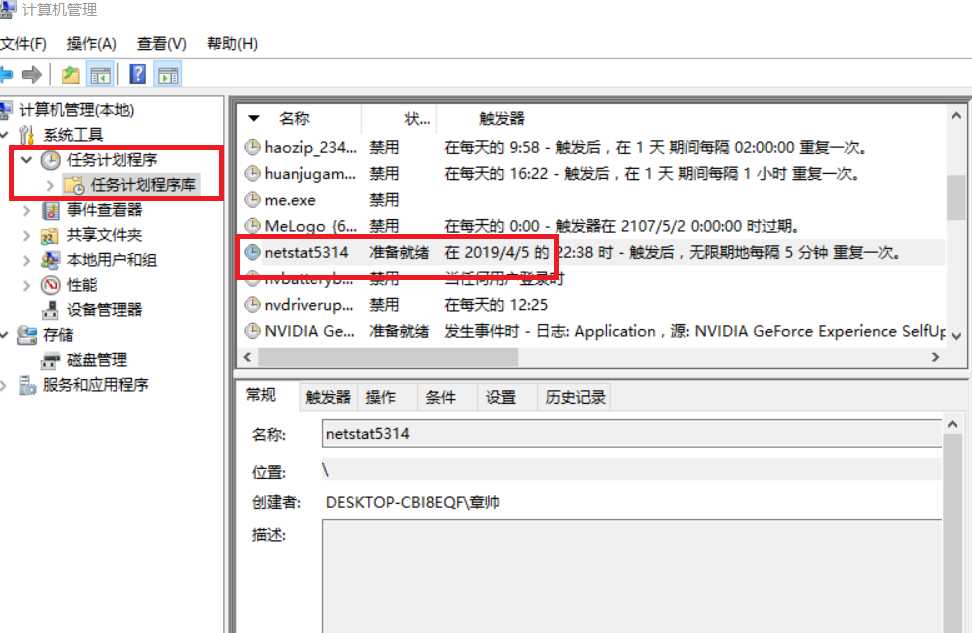

netstat -bn >> c:\netstat5314.txt打开任务计划程序,可以看到我们新创建的这个任务:

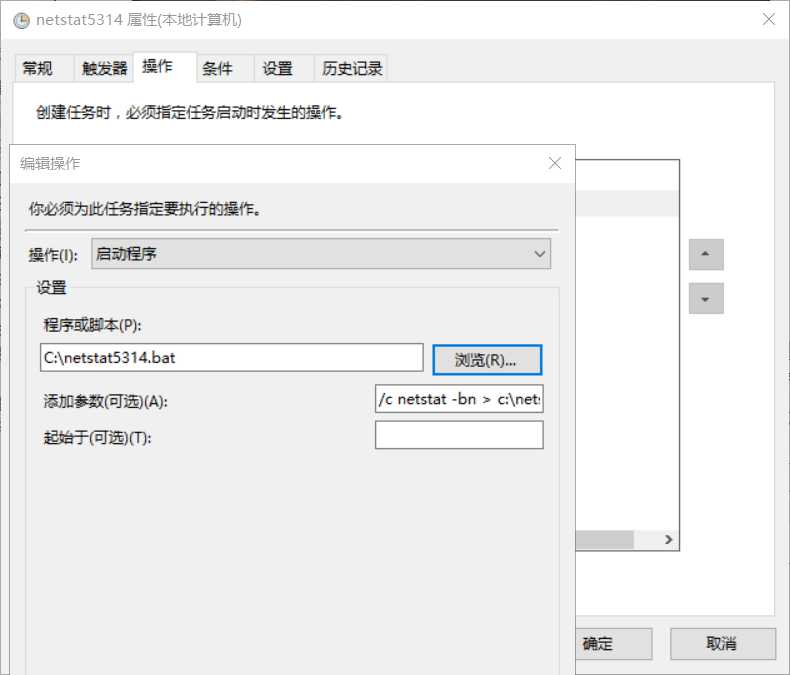

双击这个任务,点击操作并编辑,将“程序或脚本”改为我们创建的netstat5314.bat批处理文件,确定即可。

执行此脚本一定时间,就可以在netstat5314.txt文件中查看到本机在该时间段内的联网记录:

当记录的数据足够丰富时,停止任务,将所得数据在excel中进行分析。

将每个应用的联网情况做成饼状图,更加清晰直观:

除此之外,还可以将所有的外网地址合并汇总,便于统计分析:

或者,详细显示每一个外网连接时,本机的IP及端口:

如有需要,查看这些可疑的外网IP即可。

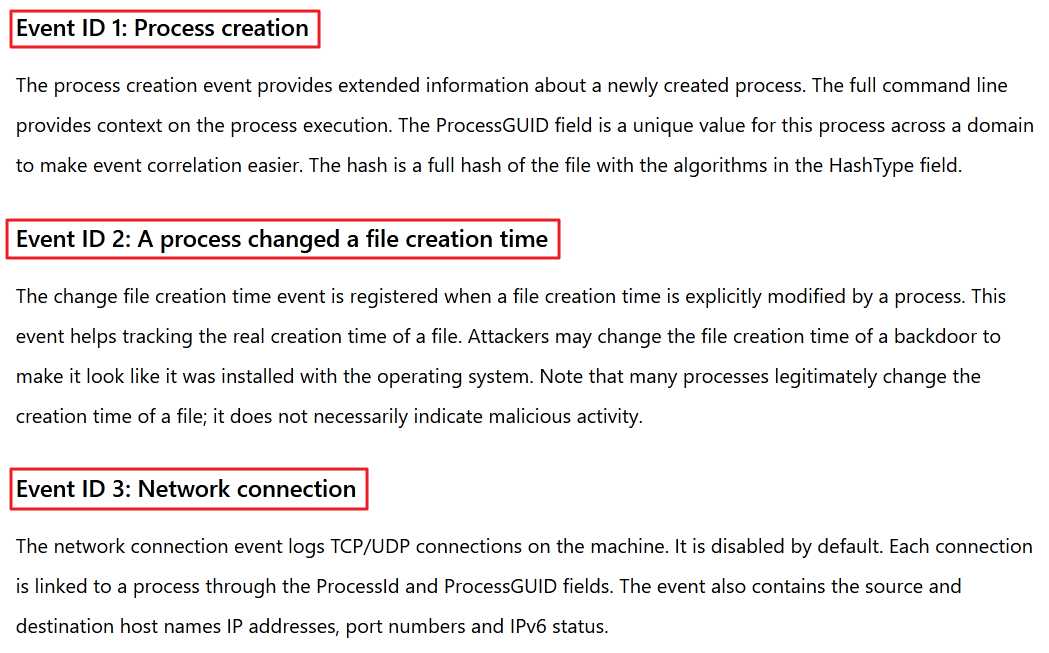

Event 1,2,3三个事件。即进程创建、进程创建时间、网络连接,如下图所示:

对配置文件进行修改,将自己感兴趣的过滤器事件和过滤器事件的选项写入。(使用xml文档,是因为其可以按照标签进行缩进和显示,使用Notepad++打开后一目了然。)我修改的配置文件如下:

加壳脱壳(UPX、VMUnPacker工具等)

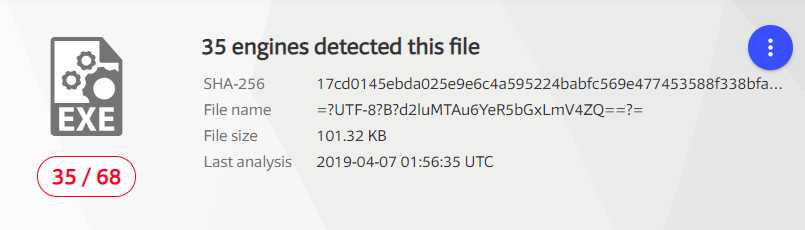

把生成的恶意代码放在VirusTotal进行分析,基本情况如下:

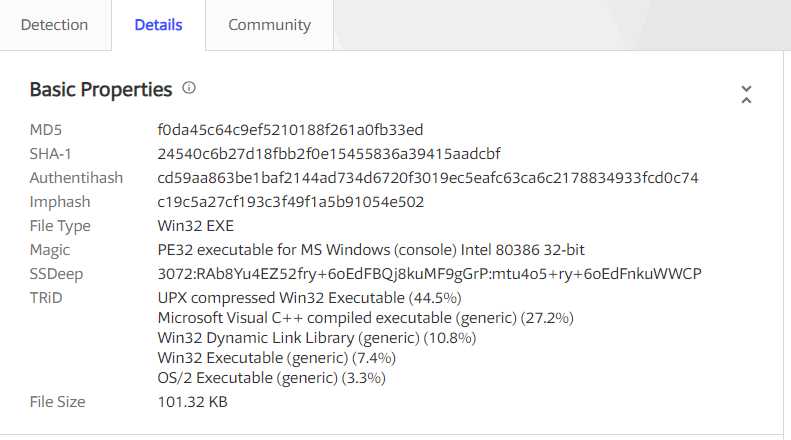

查看这个恶意代码的基本属性:

可以看出它的SHA-1、MD5摘要值、文件类型、文件大小,以及TRiD文件类型识别结果。(注:TRiD通过读取文件头,根据特征码进行文件类型匹配。)

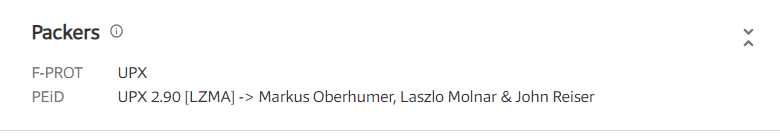

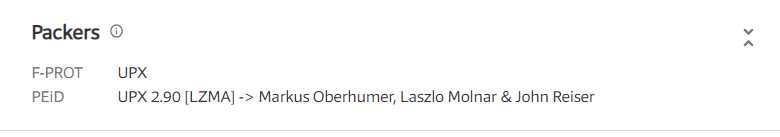

还可以看到加壳情况:

以及该恶意代码的算法库支持情况:

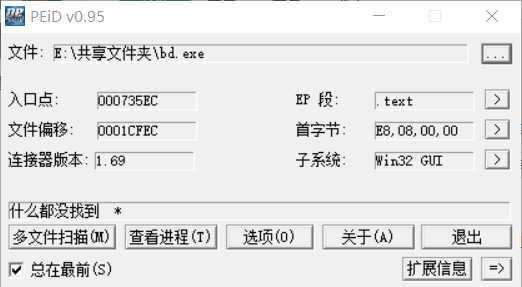

PEiD(PE Identifier)是一款著名的查壳工具,其功能强大,几乎可以侦测出所有的壳,其数量已超过470种PE文档的加壳类型和签名。先看一下没有加壳的后门程序:

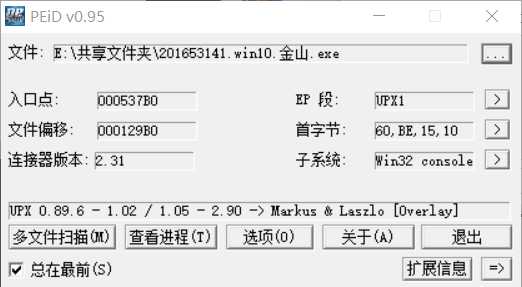

再看一下加过压缩壳的后门程序:

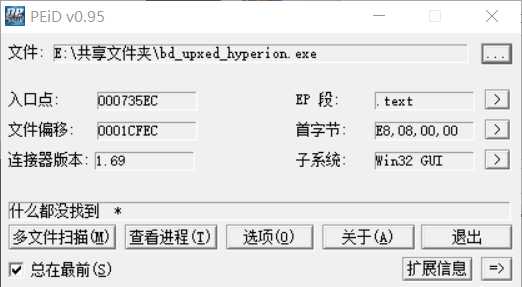

再看一下加过加密壳的后门程序:

不难看出,这个软件虽然可以查到压缩壳,但是查不到加密壳

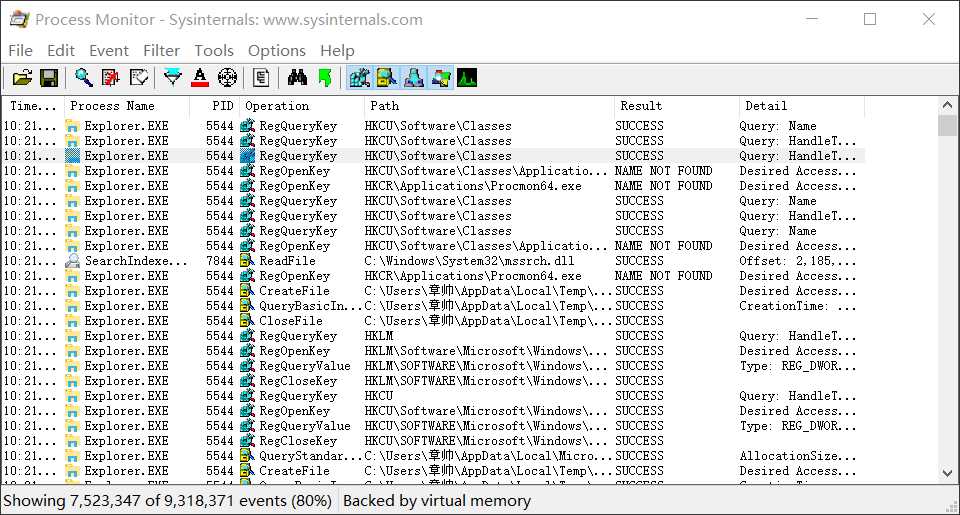

Process Monitor 是一款由 Sysinternals 公司开发的包含强大的监视和过滤功能的高级 Windows 监视工具,可实时显示文件系统、注册表、进程/线程的活动。

打开软件,可以看到各个进程的详细记录,下图是我的后门进程:

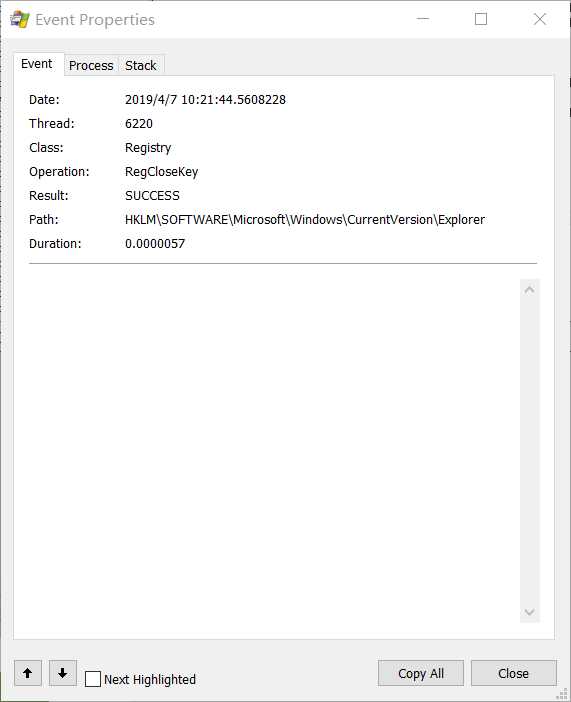

进程的详细信息如下:

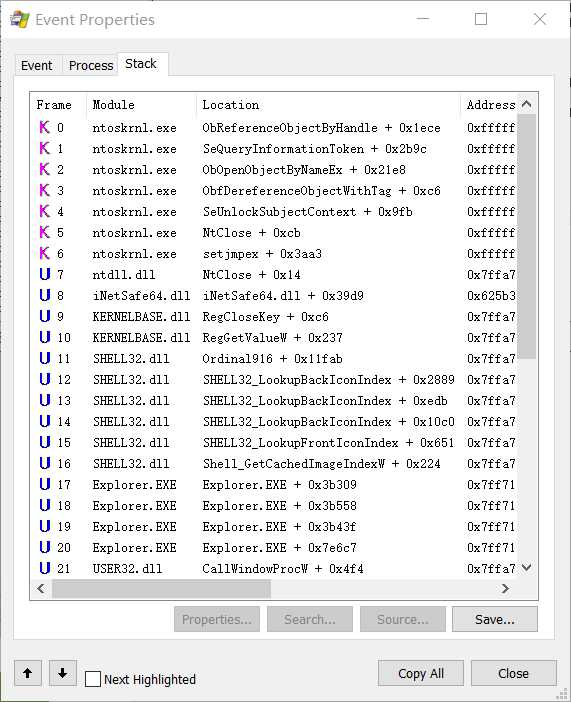

我们还可以看到这个后门程序引用的各种其他的库

2018-2019-2 网络对抗技术 20165314 Exp4 恶意代码分析

原文:https://www.cnblogs.com/zhangshuai9345/p/10660389.html