分析该软件在

该后门软件

分析该软件在

该后门软件

分析该软件在

该后门软件

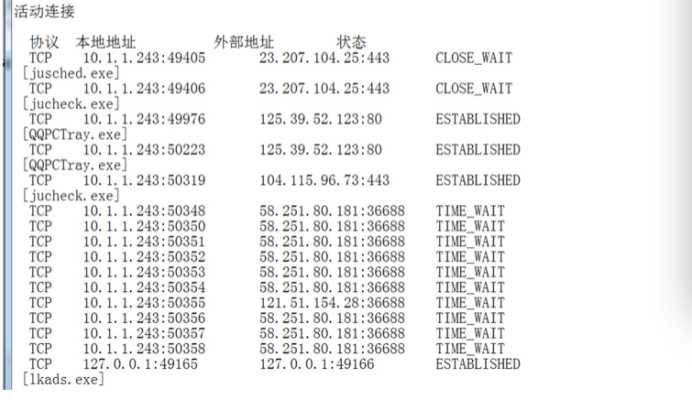

在桌面建立一个netstatlog.txt文件,内容为

这些指令是用来将记录的联网结果格式化输出到netstatlog.txt文件中

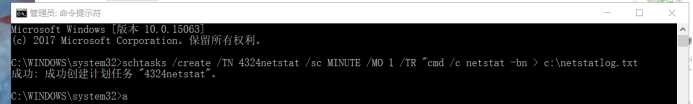

将后缀名改为.bat后,用管理员身份将该文件放入C盘

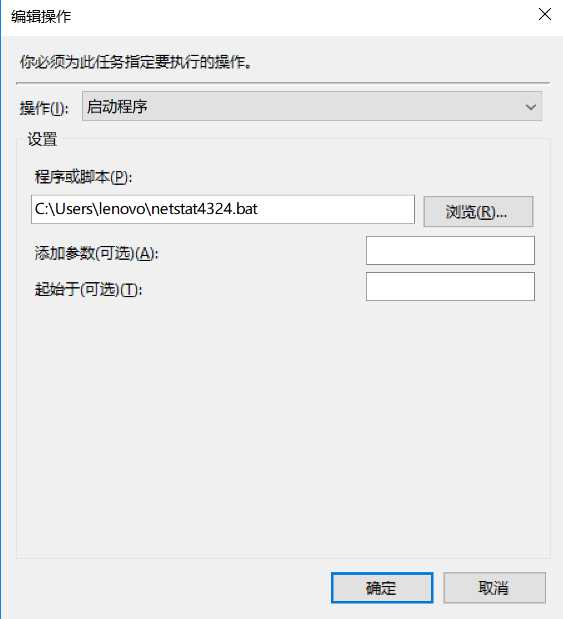

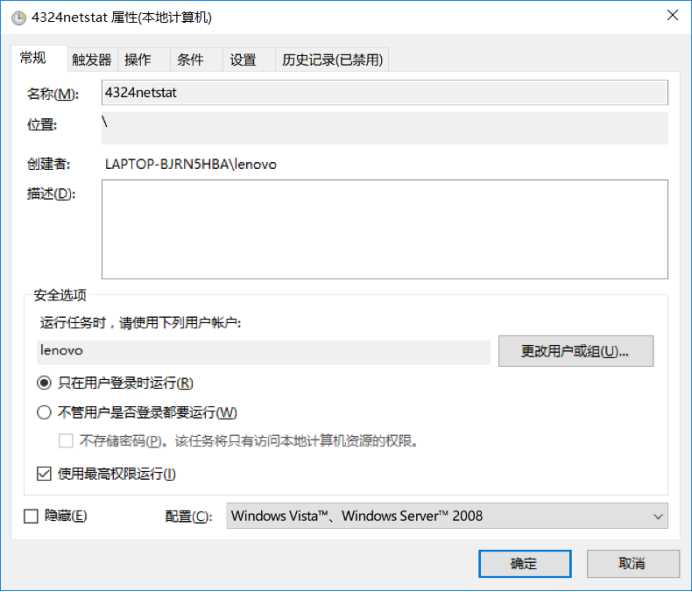

打开计算机管理的“任务计划程序库”,可以查看到4324netstat任务就绪,打开其属性,修改其指令为c:\netstatlog.bat

在属性中“常规”一栏最下面勾选“使用最高权限运行”,不然程序不会自动运行

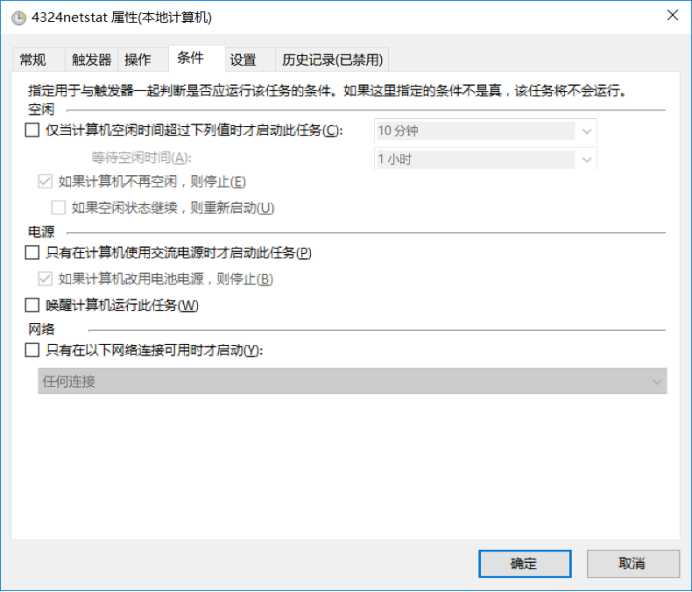

在属性中“条件”这一选项中的“电源”一栏中,取消勾选“只有计算机使用交流电源才启动此任务”,防止电脑一断电任务就停止

可以在C盘的netstat4324.txt文件中查看到本机在该时间段内的联网记录:

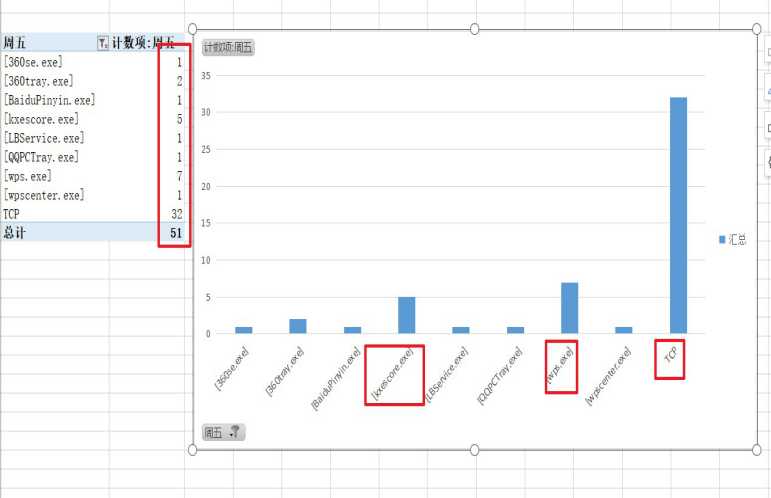

等待一段时间(如一天),将存储的数据通过excel表进行整理

首先我们可以看到TCP是最多的,其次是“wps.exe”和“kxes core.exe”。一个是wps软件云端的一个服务的进程,另一个kxescore.exe是金山毒霸的密保用户的进程。注册了金山密保之后就会呈现的。

sysmon4324.xml,文件中包含指令<Sysmon schemaversion="4.20">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<ProcessCreate onmatch="exclude">

<Image condition="end with">chrome.exe</Image> </ProcessCreate>

<FileCreateTime onmatch="exclude" >

<Image condition="end with">chrome.exe</Image> </FileCreateTime>

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

</NetworkConnect>

<NetworkConnect onmatch="include">

<DestinationPort condition="is">80</DestinationPort>

<DestinationPort condition="is">443</DestinationPort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

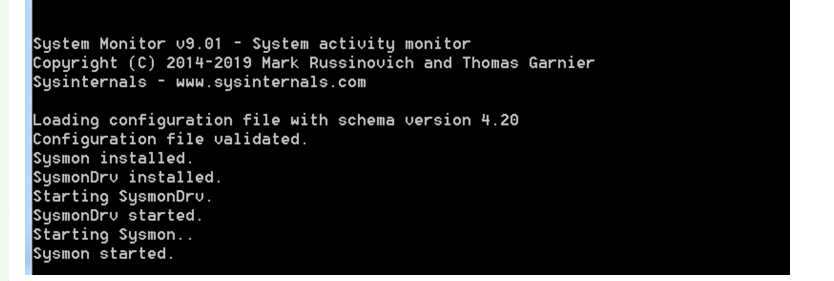

Sysmon.exe -i C:\sysmon4324.xml安装sysmon

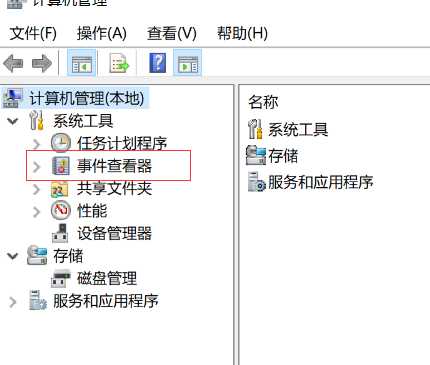

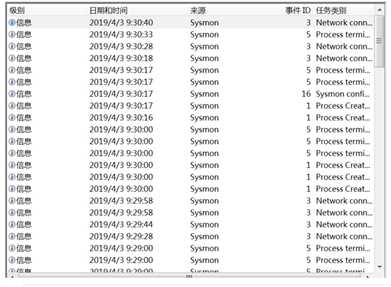

在事件查看器中的应用程序和服务日志下,查看Microsoft->Windows->Sysmon->Operational。在这里,我们可以看到按照配置文件的要求记录的新事件,以及事件ID、任务类别、详细信息等等

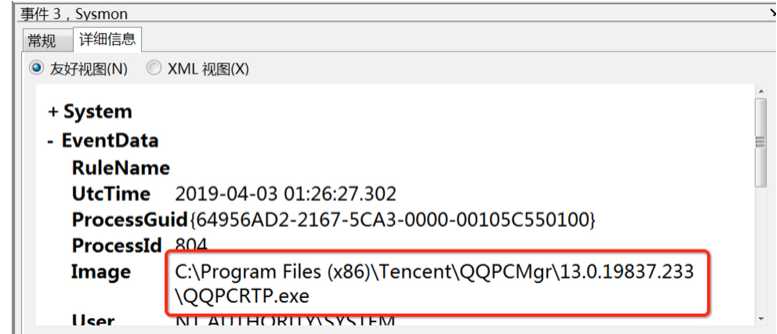

点开事件三,发现是我关闭了电脑管家

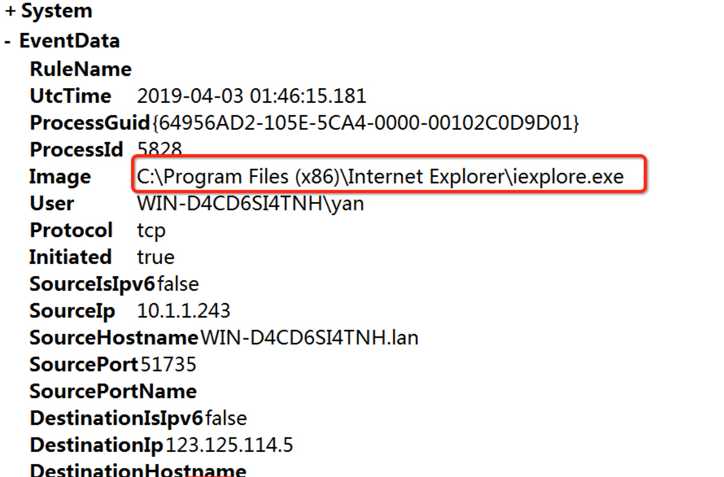

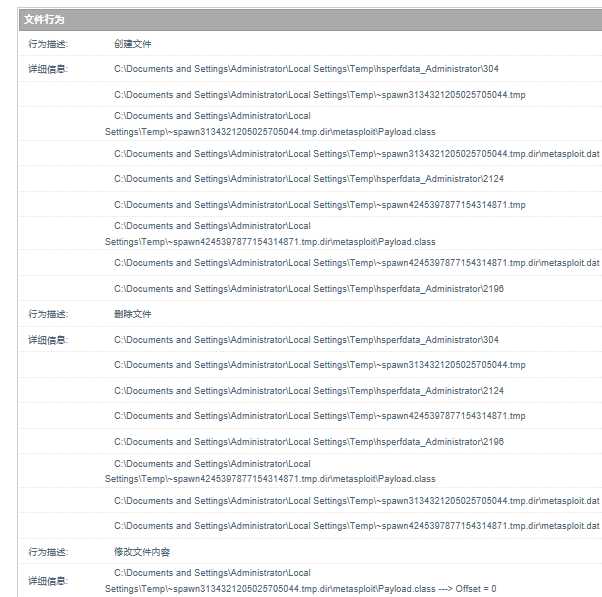

运行实验三中生成的后门程序,并用kali进行回连

发现了有上网浏览的历史记录。

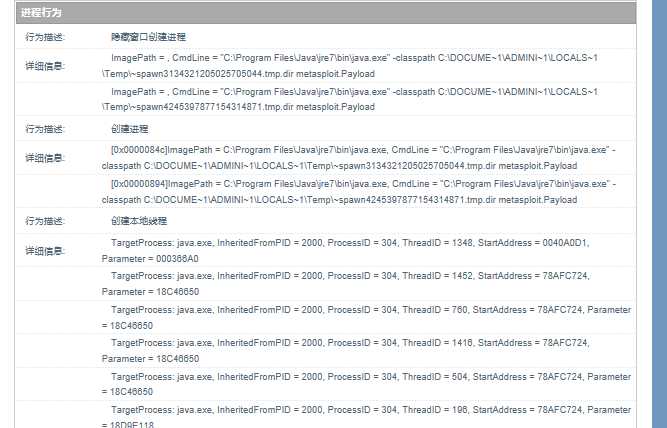

点击扫描结果下方的的哈勃文件分析查看详细分析结果

总结:

此恶意代码主要就是通过建立一个反弹连接,受害机一旦运行该程序,攻击机就会自动获取该受害机的控制权限,并在受害机中创建进程、修改删除文件、创建事件对象等等,对受害机造成很大的威胁。

(1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

使用windows自带的schtasks指令设置一个计划任务,每隔一定的时间对主机的联网记录等进行记录。

使用sysmon工具,通过配置想要监控的端口、注册表信息、网络连接等信息,记录相关的日志文件。

(2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

原文:https://www.cnblogs.com/wqy20164324/p/10665544.html