各种搜索技巧的应用

DNS IP注册信息的查询

基本的扫描技术:主机发现、端口扫描、OS及服务版本探测、具体服务的查点(以自己主机为目标)

漏洞扫描:会扫,会看报告,会查漏洞说明,会修补漏洞(以自己主机为目标)

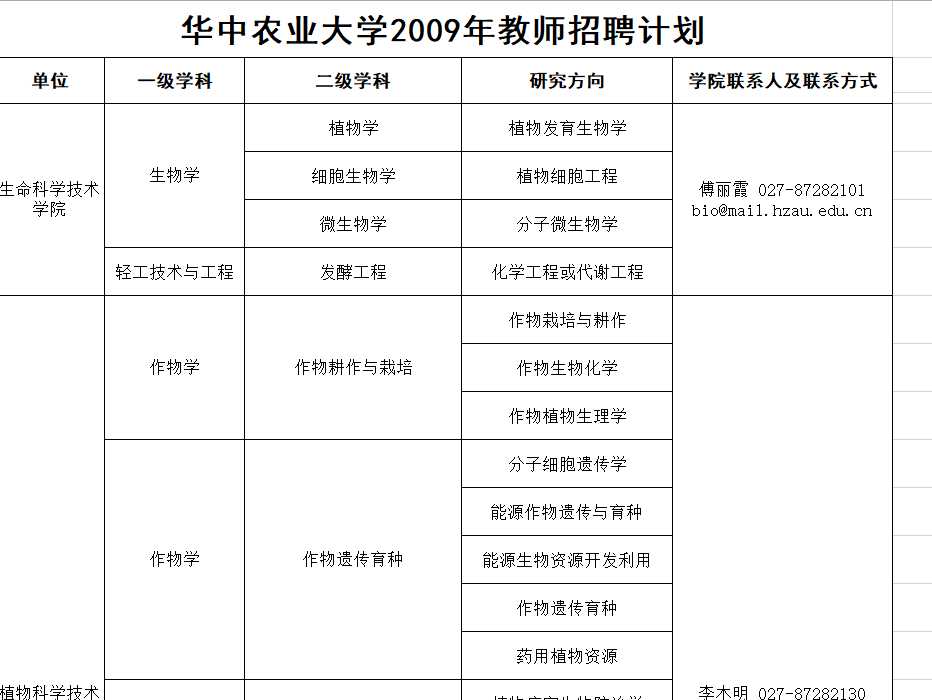

filetype:xls 地区 site:edu.cn可以搜索到包括地址在内的具有xls格式文件的网址,点击就能将表格下载,有可能包含很多个人信息。(我找了一个不那么暴露的表格)

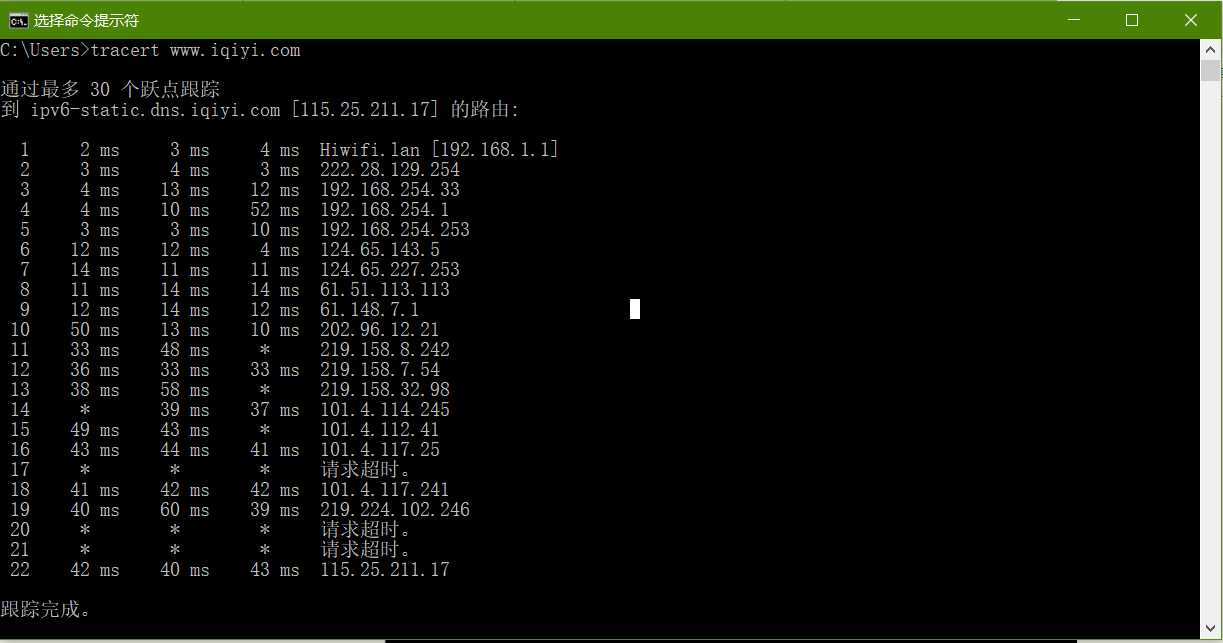

tracert www.iqiyi.com

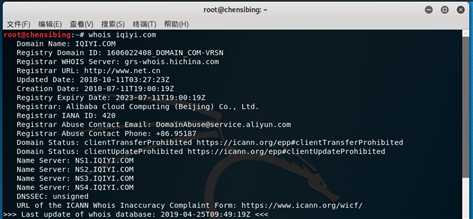

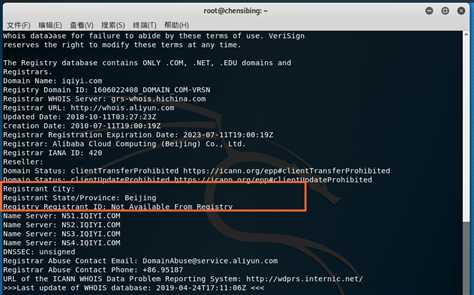

whois进行域名注册信息查询

whois iqiyi.com查询爱奇艺的3R注册信息,包括注册人的姓名、组织和城市等信息。(注:不用输入www前缀)

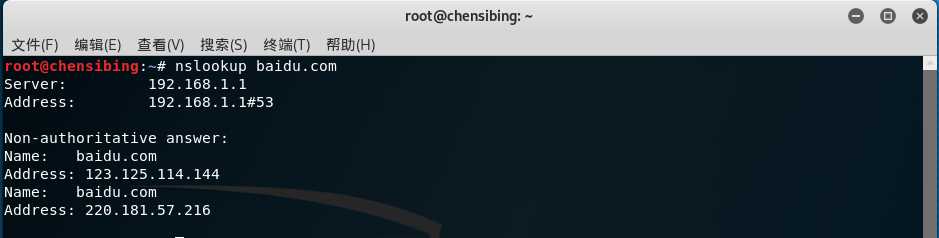

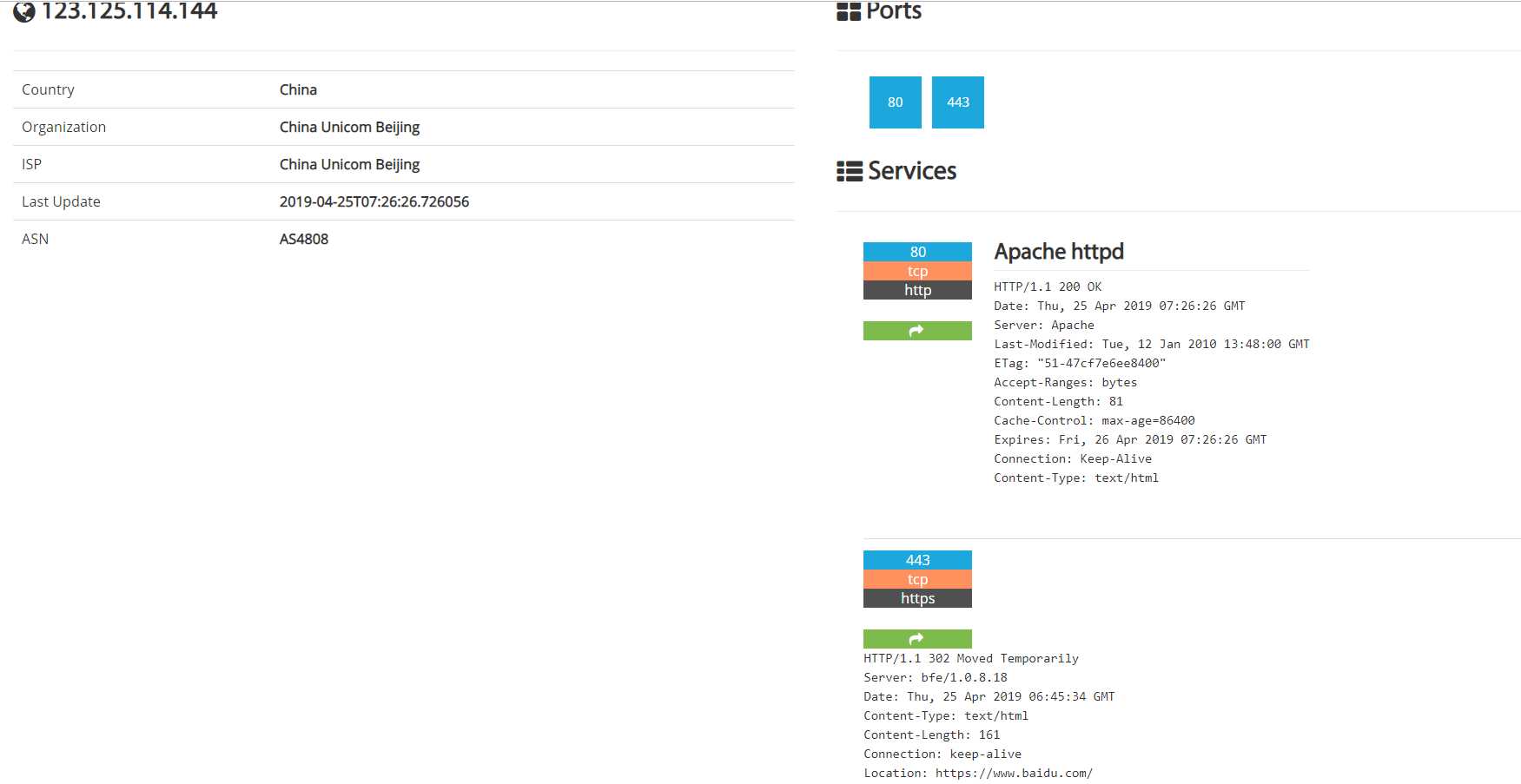

nslookup、dig进行域名查询。nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确;dig可以从官方DNS服务器上查询精确的结果。

nslookup baidu.com

dig baidu.com

两个对比一下数据,准确性还行。

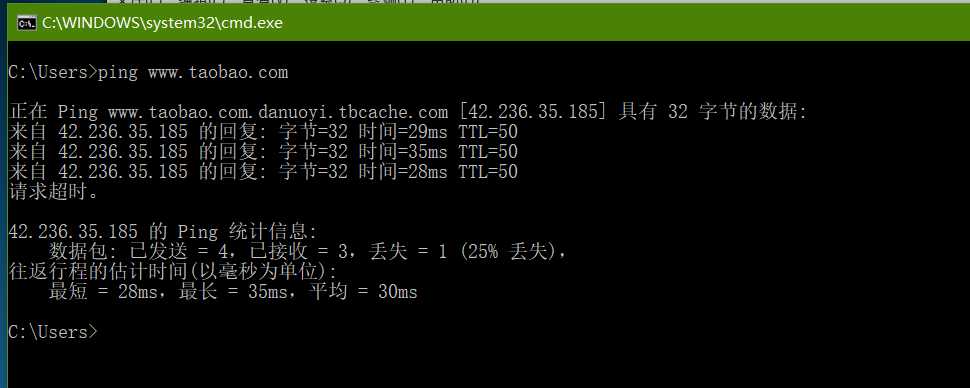

ping发送ICMP报文的方法检测活跃主机,输入ping www.taobao.com

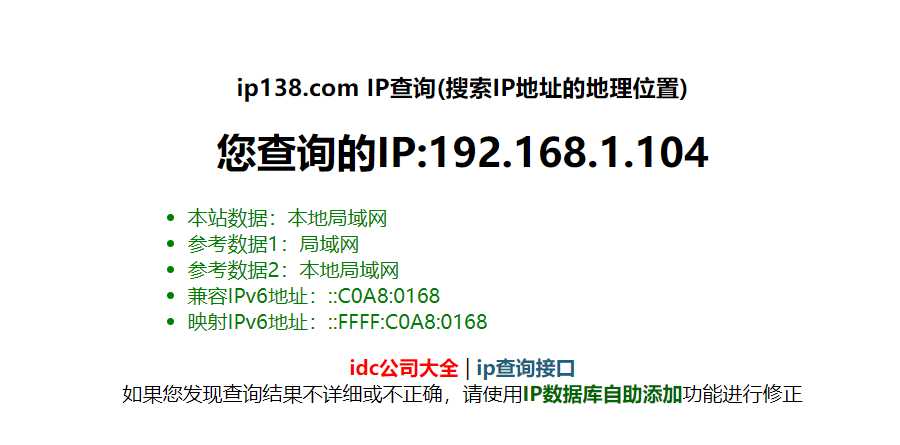

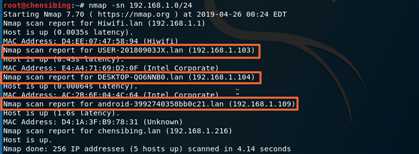

nmap -sn 192.168.1.0/24扫描活动主机

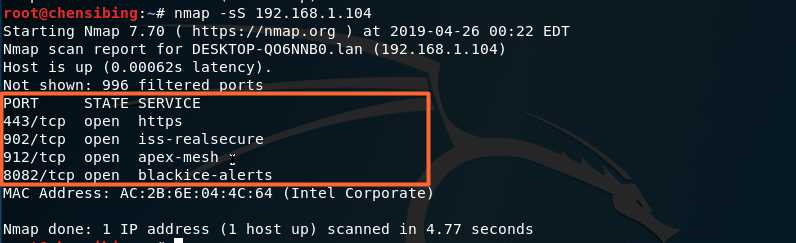

nmap -sS 192.168.1.104对主机进行TCP端口扫描

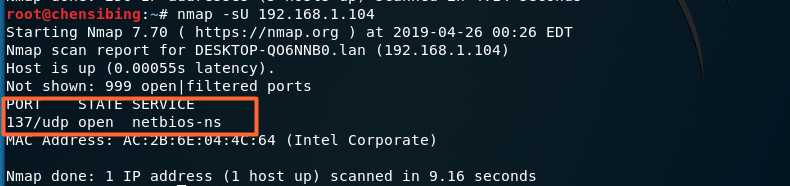

nmap -sU 192.168.1.104对主机进行UDP端口扫描

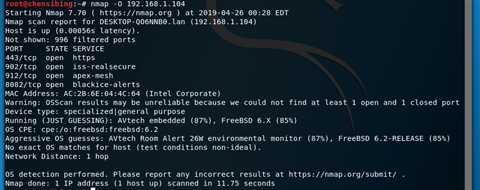

nmap -O 192.168.1.104对主机进行操作系统扫描

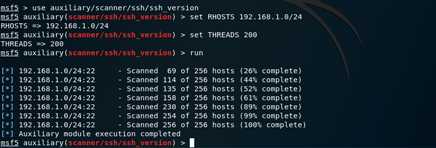

SSH服务扫描

#1 输入

msfconsole

#2 输入use auxiliary/scanner/ssh/ssh_version

#3 输入set RHOSTS 192.168.1.0/24

#4 输入set THREADS 200

#5 输入run

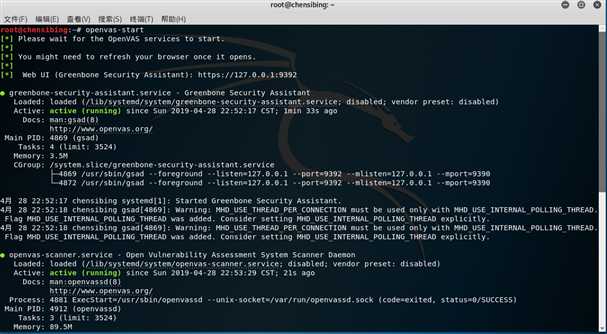

-- 参考博客进行安装

- 输入

apt-get update更新软件包列表- 输入

apt-get dist-upgrade获取到最新的软件包- 输入

apt-get install openvas重新安装OpenVAS工具- 输入

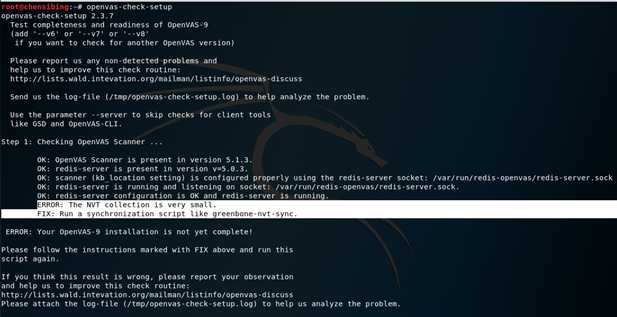

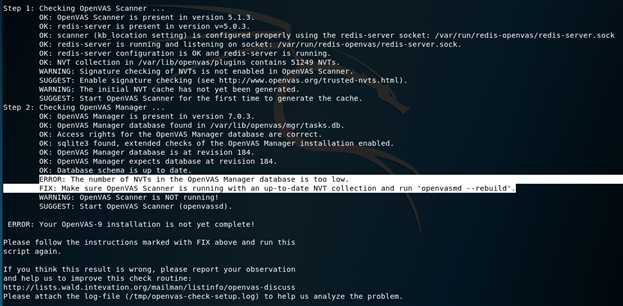

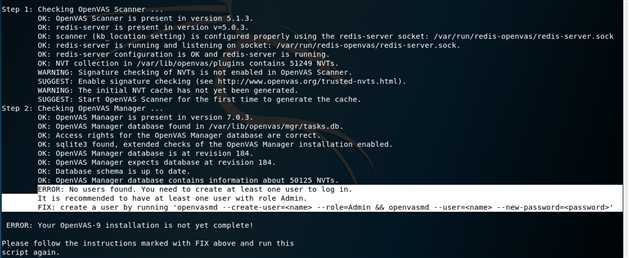

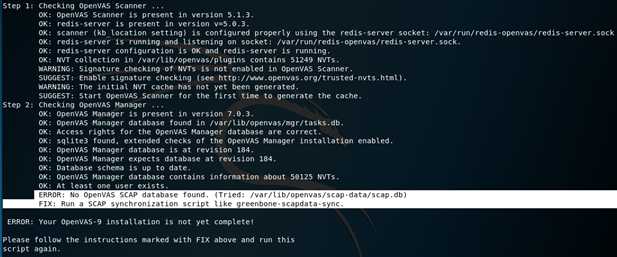

openvas-check-setup使用OpenVAS配置服务,每次根据提示来进行下一步操作。- 输入

openvas-start启动OpenVAS,会自动弹出网页- 输入用户名和密码登录

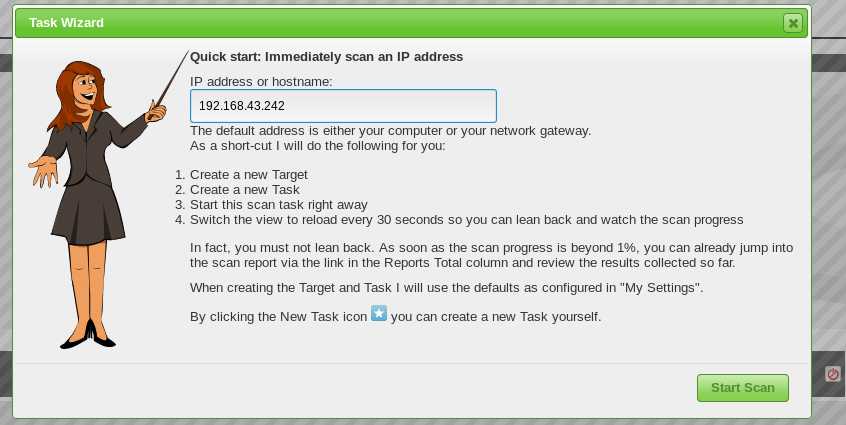

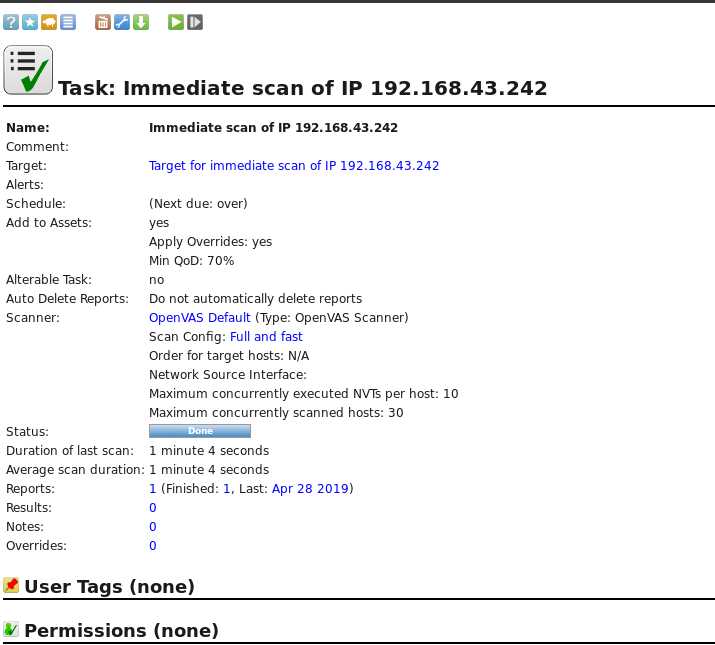

192.168.43.242开始扫描主机

选择一个高危漏洞,其描述是This host is running 3CTftpSvc TFTP Server and is prone to buffer overflow vulnerability.(该主机运行3CTftpSvc TFTP服务器,容易出现缓冲区溢出漏洞)

其解决方案是:No known solution was made available for at least one year since the disclosure of this vulnerability. Likely none will be provided anymore. General solution options are to upgrade to a newer release, disable respective features, remove the product or replace the product by another one.自披露这一漏洞以来,至少一年没有提供任何已知的解决方案。很可能再也不会提供任何援助了。通用解决方案选项包括升级到新版本、禁用各自的特性、删除产品或用另一个产品替换产品。

sudo greenbone-nvt-sync,再重新输入openvas-check-setup

openvasmd --rebuild(这一步时间有点久得等一会),再重新输入openvas-check-setup

openvasmd --create-usr=admin --role=Admin && openvasmd --user=admin --new-password=admin(设置了新的用户名和密码都为admin)再重新输入openvas-check-setup

sudo greenbone-scapdata-sync,再重新输入openvas-check-setup

本次扫描等技术比较简单,而且通过实验对相应基本信息扫描技术有了更多地了解,也发现了自己电脑的漏洞,明白定期打补丁的重要。虽然安装openvas真的让我有点窒息,感觉遇到了全部的问题,但是只要坚持,问题总会一点一点一点一点的解决的。

2018-2019-2 20165209 《网络对抗技术》Exp6:信息搜集与漏洞扫描

原文:https://www.cnblogs.com/tutu233/p/10787740.html