回答问题

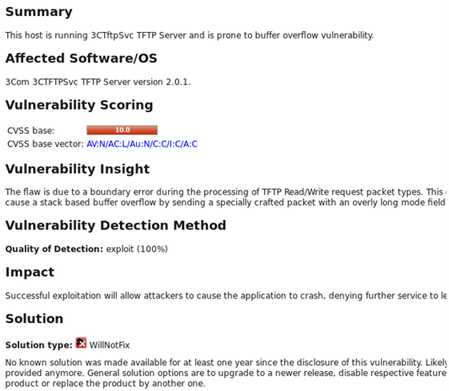

评价下扫描结果的准确性。

比较准确

1.外围信息搜集

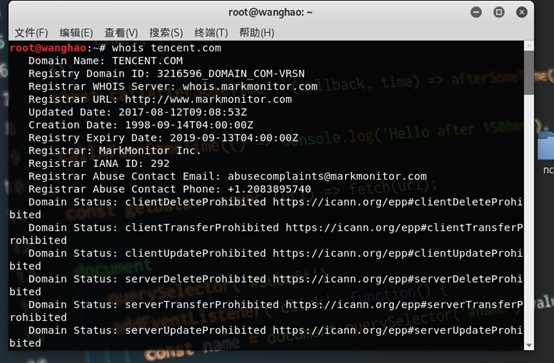

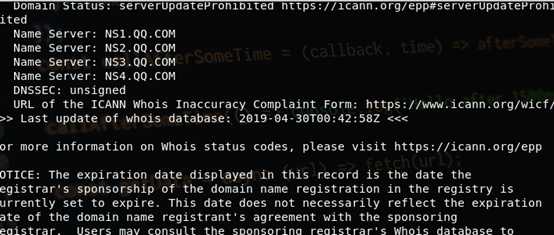

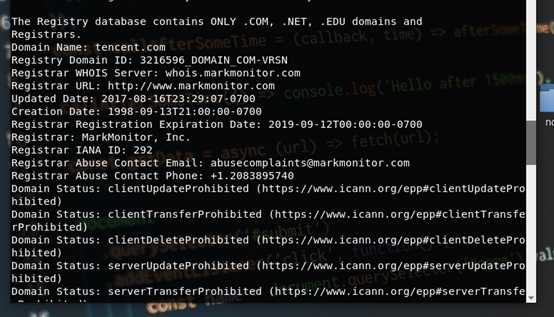

(1) whois域名注册信息查询

用whois查询DNS注册人及联系方式,可以看到注册的公司,服务器,以及注册者和管理者的相关信息。

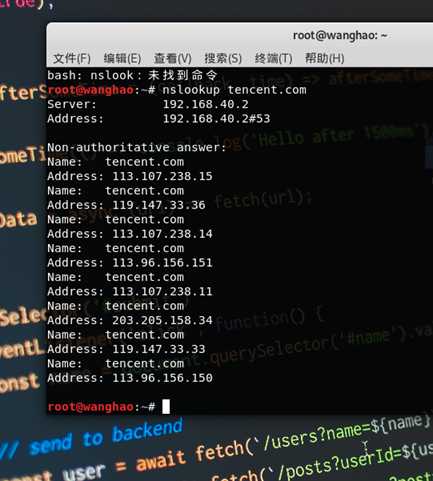

(2)nslookup用命令 nslookup 来查询ip地址:nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的

通过百度查询DNS解析服务器所在地

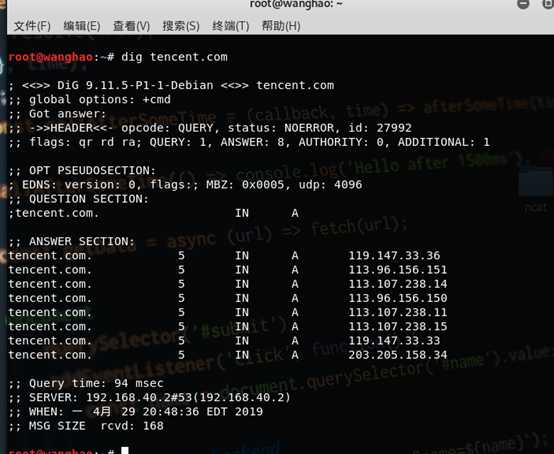

3)dig用 dig 来查询IP地址:dig可以从官方DNS服务器上查询精确的结果

(1)搜索特定类型的文件在百度的搜索栏里输入filetype:xls 关键字 site:edu.cn可以搜索到包括关键字在内的具有xls格式文件的网址。

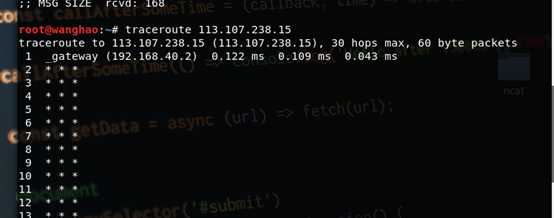

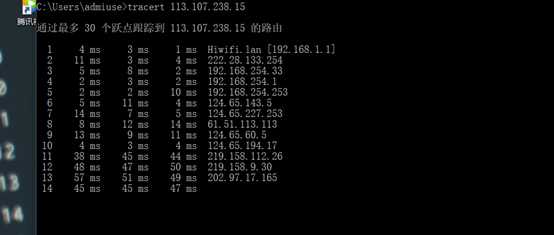

(2)IP路由侦查Tracert:显示数据包经过的IP

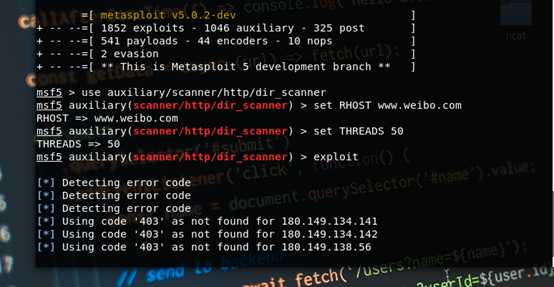

(3)搜索网址目录结构dir_scanner辅助模块:查询到网站目录结构

2.主机探测和端口扫描

2.1活跃主机扫描

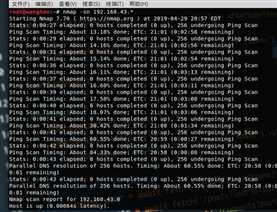

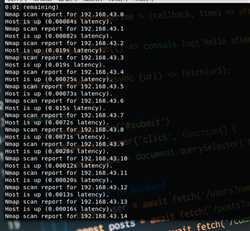

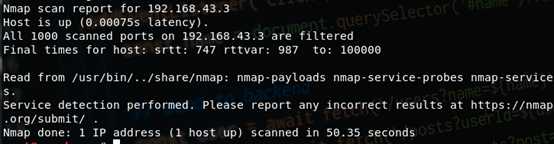

(1) Nmap探测

namp -sn扫描主机,可以看出有4个主机处于活跃状态:

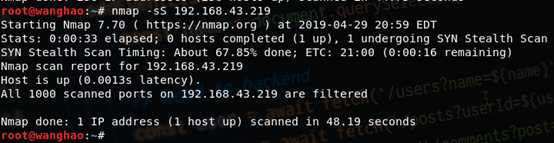

端口扫描:扫描目标主机开放的TCP端口。

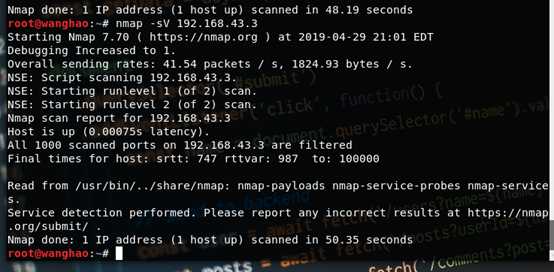

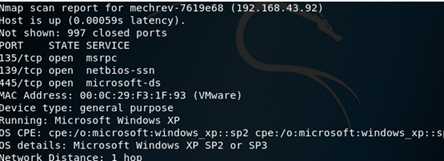

nmap -sV IP地址检测目标主机的服务版本。

检测目标主机的操作系统:(电脑被水泡了,借用了实验室电脑.....)

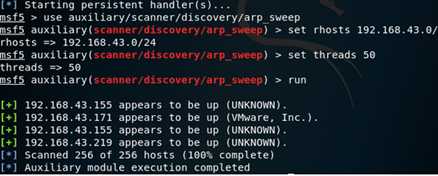

(2)metasploit中的模块:arp_sweeparp_sweep使用ARP请求枚举本地局域网的活跃主机:

3.服务扫描和查点

3.1网络服务扫描

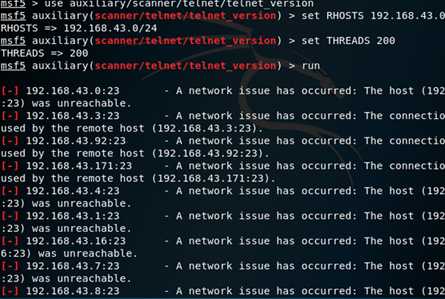

(1)telent服务扫描

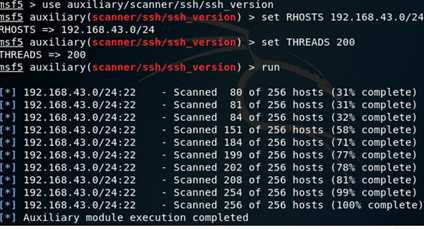

(2)SSH服务扫描

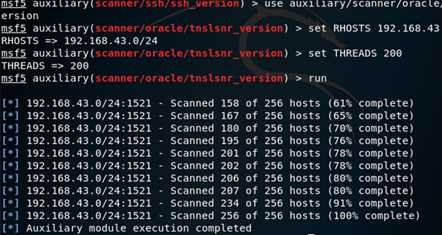

(3)Oracle数据库服务查点

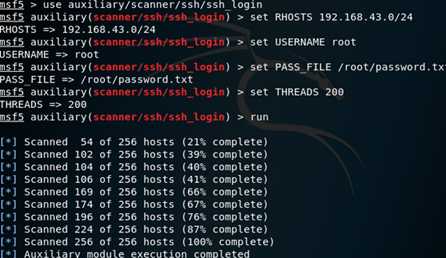

(4)口令猜测与嗅探

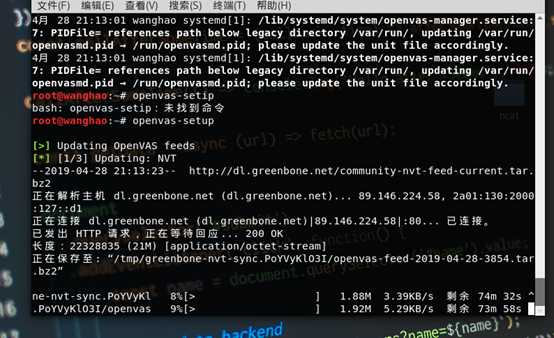

apt-get update

apt-get dist-upgrade

apt-get install openvas

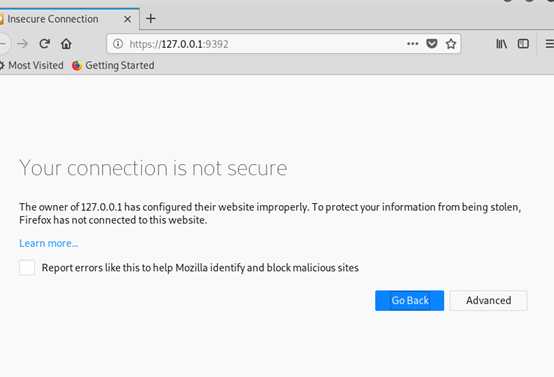

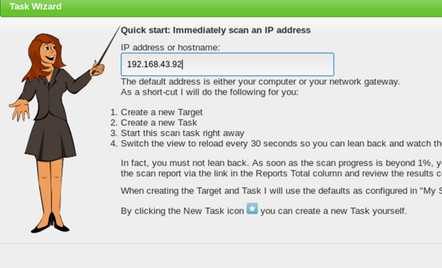

openvas-setuphttps://127.0.0.1:9392后登录Scans->Tasks->Task Wizard问题:

一直出现Login failed. Waitingfor OMP service to become available。 Failed to start Open Vulnerability Assessment System Manager Daemon.

解决办法:

使用openvas-check-setup查错

反复执行“openvas-check-setup查错->提示输入的命令”,直到输出的结果提示配置

然后正常打开openvas

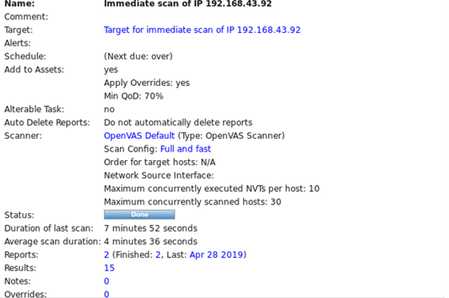

查看结果,并查看一个具体的高危漏洞

这次实验自由度比较高,完全按照兴趣来,私下里也尝试了很多其他网站,也尝试了很多方法来达到搜集信息的目的,收获很多。唯一不高兴的就是这个被水泡了的电脑

网络对抗技术 20164320 王浩 Exp6 信息搜集与漏洞扫描

原文:https://www.cnblogs.com/admiuse986815/p/10794214.html