后台账号密码: admin admin

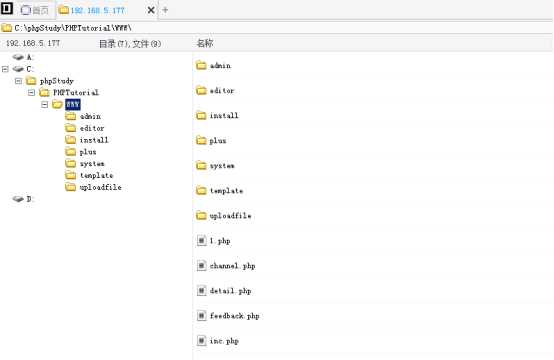

安装好了是这样的

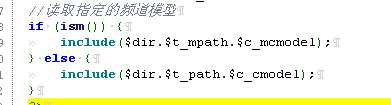

漏洞文件:/channel.php

if (ism()) { include($dir.$t_mpath.$c_mcmodel); } else { include($dir.$t_path.$c_cmodel); } ?>

这里include里有$dir、$t_mpath、$c_mcmodel、$c_cmodel四个变量 跟踪变量看看是否可控。测试后发现$c_mcmodel变量可控

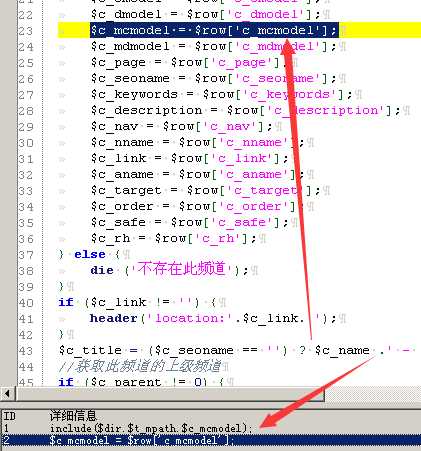

c_mcmodel这个字段我们来搜索一下怎么来的。

那么这里变量跟踪到了输入源头,前面加../../直接跳出文件夹进行包含,没有任何过滤造成任意文件包含漏洞。

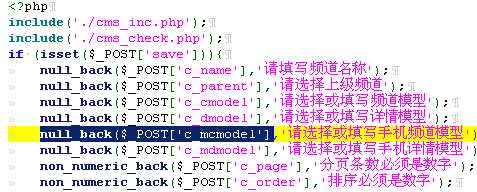

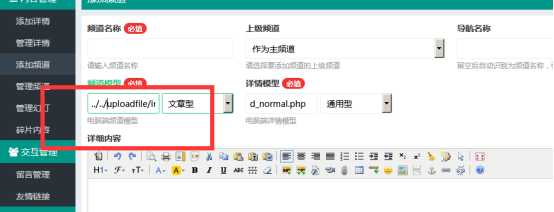

在后台添加频道 http://192.168.5.177/admin/cms_channel_add.php

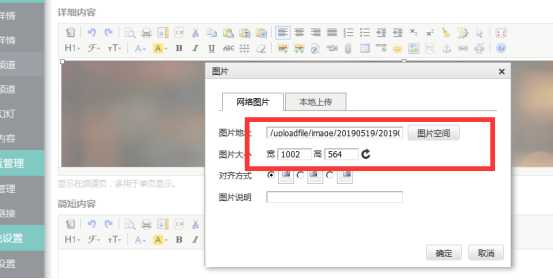

上传图片马 得到上传地址

/uploadfile/image/20190519/20190519175329_55005.jpg

然后在频道模型填入我们的地址 不过要加入../../

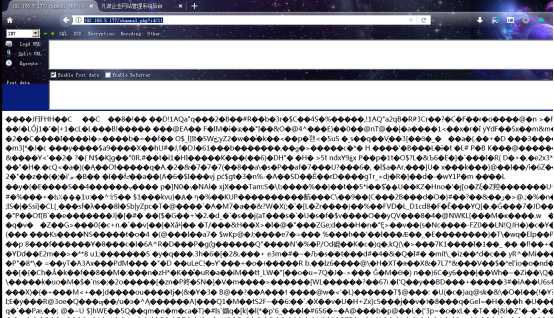

保存后回到首页

菜刀连接即可。

原文:https://www.cnblogs.com/-qing-/p/10892007.html