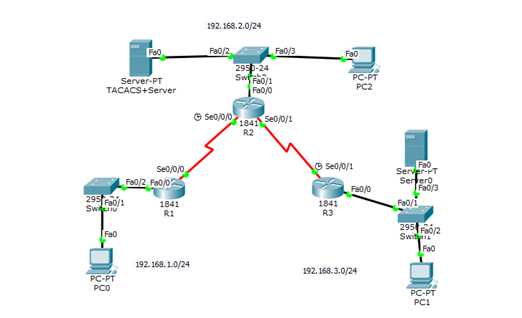

一. 实验拓扑

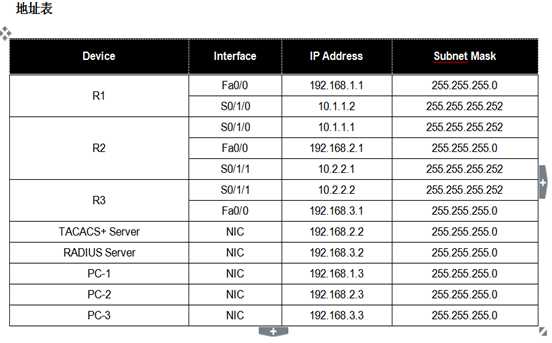

二.ip地址分配表

三,AAA的配置过程

(1)在路由器R1上配置一个本地用户账号并且利用本地AAA通过console线和VTY连接认证

R1(config)#username huang password jjj

R1(config)# aaa new-model

R1(config)#aaa authentication login default local

R1(config)#line console 0

R1(config-line)#login authentication default

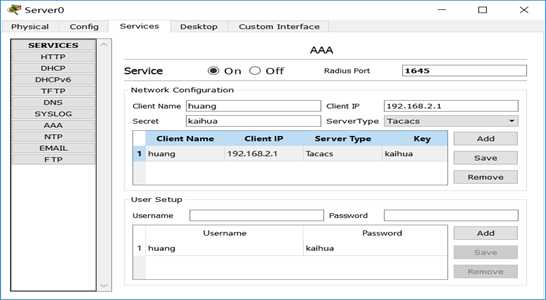

(2).用TACACS+完成服务器上的AAA认证配置

R2(config)#username huang password jjj

R2(config)#tacacs-server host 192.168.2.2

R2(config)#tacacs-server

key jjj

R2(config)#aaa new-model

R2(config)#aaa authentication login default group tacacs+ local

R2(config)#line console 0

R2(config-line)#login authentication default

[tacacs服务器配置如下]

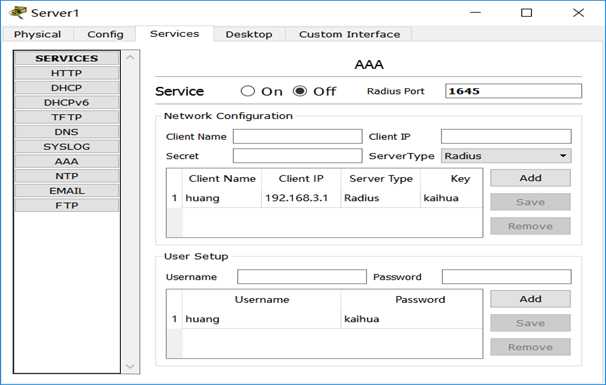

(3).用RADIUS完成基于服务器的AAA验证的配置

R3(config)#username huang

password jjj

R3(config)#tacacs-server host 192.168.3.2

R3(config)#tacacs-server key jjj

R3(config)#aaa new-model

R3(config)#aaa authentication login default group radius local

R3(config)#line console 0

R3(config-line)#login authentication default

[RADIUS服务器配置如下]

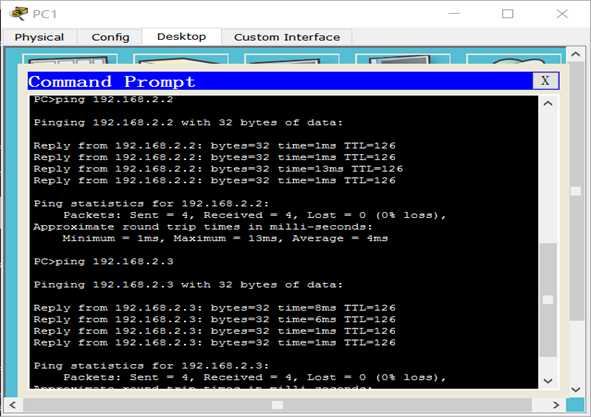

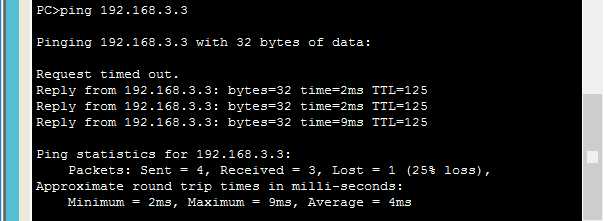

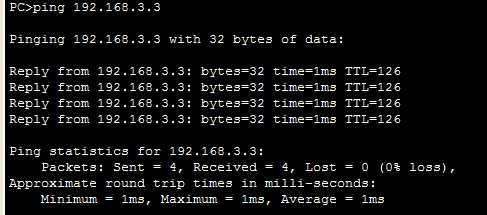

四,验证过程

(1)保证网络连通

pc1 ping pc2

pc1 ping pc3

pc2 ping pc3

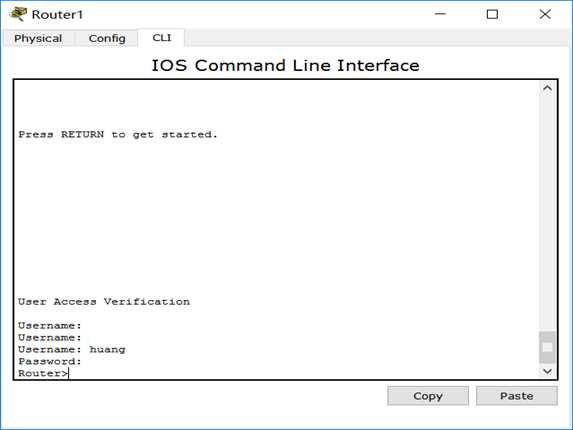

(2)验证用户EXEC登入使用本地数据库

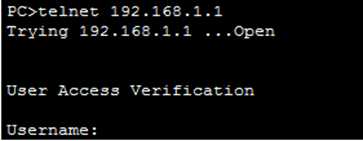

(3) 验证Telnet配置

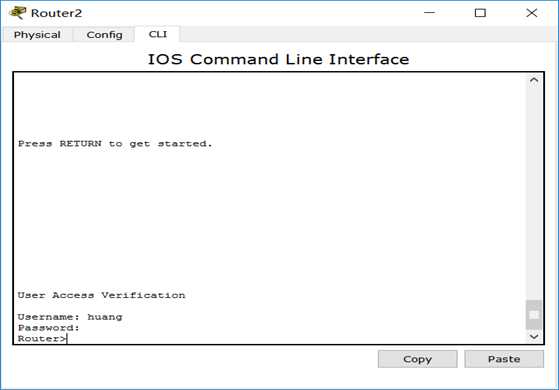

(4)用AAA TACACS+服务器验证用户EXEC登入

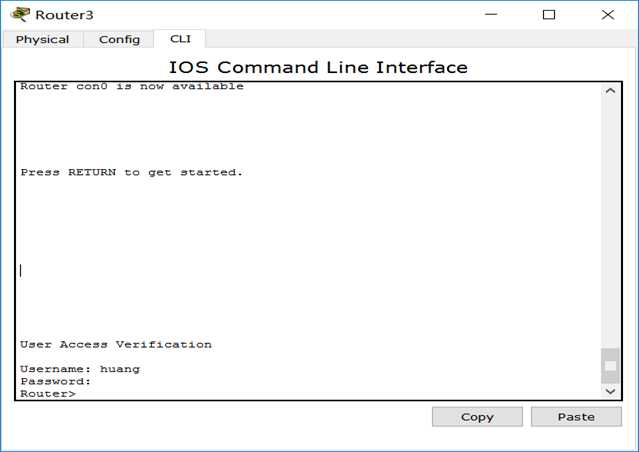

(5)用AAA RADIUS服务器验证用户EXEC登入

三:实验总结

本次实验将前面所学的网络安全知识进行重新的处理总结,通过重新做这些实验,我发现了他们之间存在一定的联系,比如配置防火墙是可以添加ACL规则进行安全加固,但是必须要理清他们的运作原理。在操作实验过程中,其实有遇到很多问题,也有请教会的同学,经过同学的讲解,和自己一步一步的去摸索,其实主要还是在于它的原理,弄懂原理后就能明白很多。此次实验,让我通过实践充分理解理论知识,并达到学以致用。

原文:https://www.cnblogs.com/jin311599/p/10934290.html