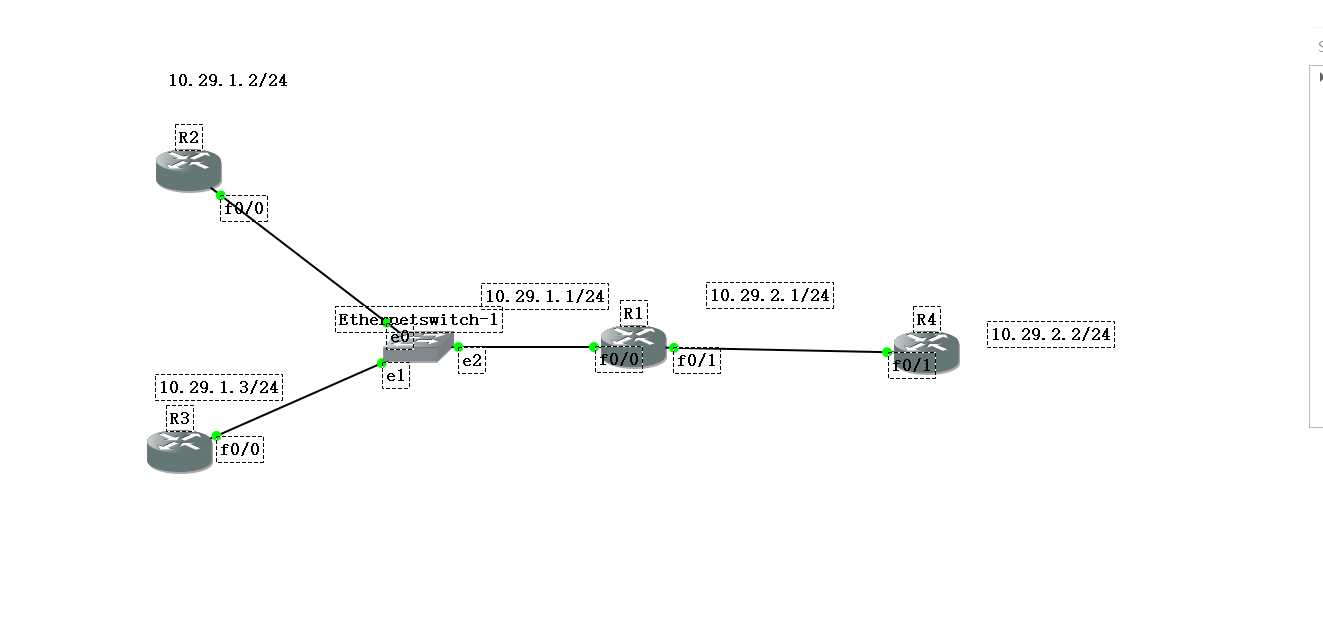

拓扑图

IP地址规划

|

设备名 |

端口 |

IP地址 |

子网掩码 |

|

R1 |

F0/0 |

10.29.1.1 |

24 |

|

F0/1 |

10.29.2.1 |

24 |

|

|

R2 |

F0/0 |

10.29.1.2 |

24 |

|

R3 |

F0/0 |

10.29.1.3 |

24 |

|

R4 |

F0/1 |

10.29.2.2 |

24 |

1配置端口ip地址,远程登陆账号密码

2测试连通性:

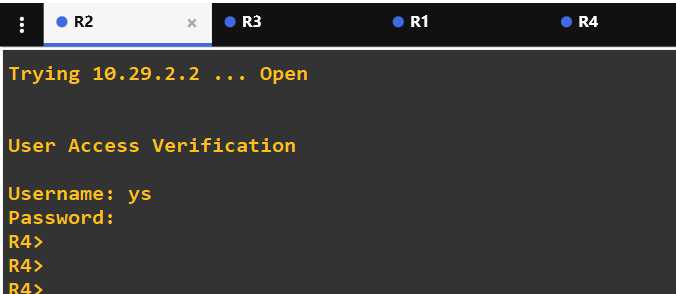

R4 telnet R2

3 关键步骤

1.配置time-range

r1(config)#time-range TELNET

r1(config-time-range)#periodic Sunday 9:00 to 18:00

说明:定义的时间范围为每周日的9:00 to 15:00

2.配置ACL

说明:配置R1在上面的时间范围内拒绝R2到R4的telnet,其它流量全部通过。

r1(config)#access-list 100 deny tcp host 10.29.1.2 any eq 23 time-range TELNET

r1(config)#access-list 100 permit ip any any

3.应用ACL

r1(config)#int f0/0

r1(config-if)#ip access-group 100 in

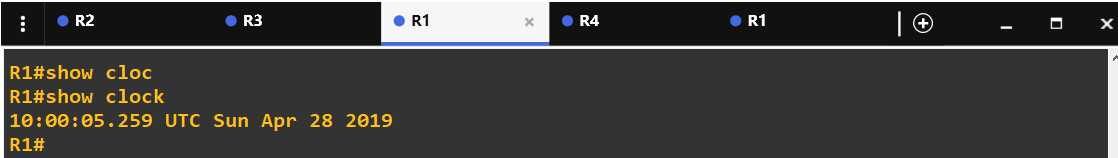

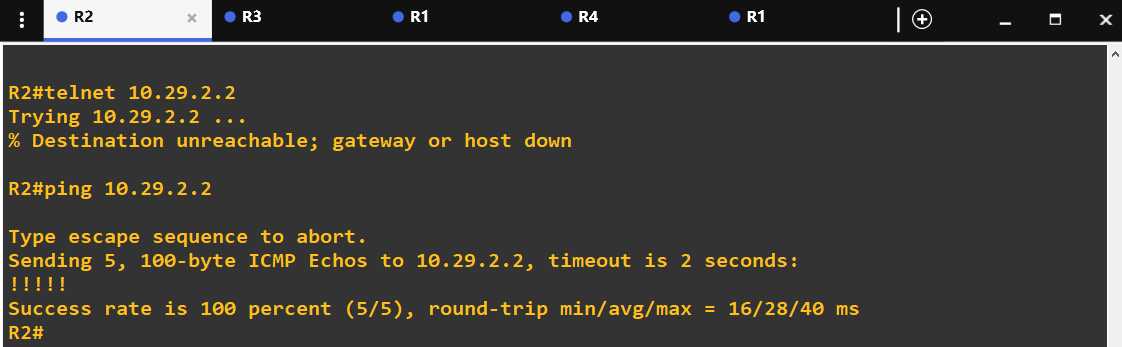

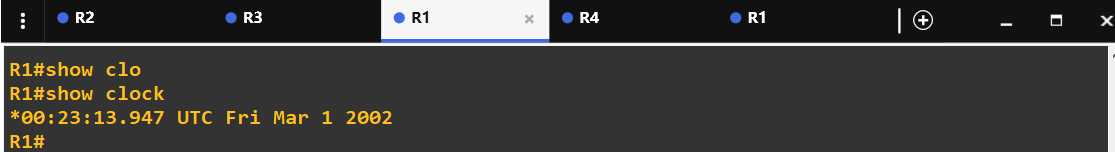

4 验证

非允许时间内 R2 telnet R4

允许时间内 R2 ping R4

至此,基于时间的ACL

实验总结:此次实验我了解到了基于时间的ACL的原理:要通过ACL来限制用户在规定的时间范围内访问特定的服务,首先设备上必须配置好正确的时间。在相应的时间要允许相应的服务,这样的命令,在配置ACL时,是正常配置的,但是,如果就将命令正常配置之后,默认是在所有时间内允许的,要做到在相应时间内允许,还必须为该命令加上一个时间限制,这样就使得这条ACL命令只在此时间范围内才能生效。而要配置这样的时间范围,是通过配置time-range来实现的,在time-range中定义好时间,再将此time-range跟在某ACL的条目之后,那么此条目就在该时间范围内起作用,其它时间是不起作用的。

原文:https://www.cnblogs.com/deose/p/10943185.html