我们需要先了解一下什么是会话!可以把会话理解为客户端与服务器之间的一次会晤,在一次会晤中可能会包含多次请求和响应。例如你给10086打个电话,你就是客户端,而10086服务人员就是服务器了。从双方接通电话那一刻起,会话就开始了,到某一方挂断电话表示会话结束。在通话过程中,你会向10086发出多个请求,那么这多个请求都在一个会话中。 客户向某一服务器发出第一个请求开始,会话就开始了,直到客户关闭了浏览器会话结束。

在一个会话的多个请求中共享数据,这就是会话跟踪技术。例如在一个会话中的请求如下:

在这上会话中当前用户信息必须在这个会话中共享的,因为登录的是张三,那么在转账和还款时一定是相对张三的转账和还款!这就说明我们必须在一个会话过程中有共享数据的能力。而web中这种能力的实现就要依靠cookie和session

大家都知道HTTP协议是无状态的。

无状态的意思是每次请求都是独立的,它的执行情况和结果与前面的请求和之后的请求都无直接关系,它不会受前面的请求响应情况直接影响,也不会直接影响后面的请求响应情况。

一句有意思的话来描述就是人生只如初见,对服务器来说,每次的请求都是全新的。

状态可以理解为客户端和服务器在某次会话中产生的数据,那无状态的就以为这些数据不会被保留。会话中产生的数据又是我们需要保存的,也就是说要“保持状态”。因此Cookie就是在这样一个场景下诞生。

? 并且还有一个问题就是,你登陆我的网站的时候,我没法确定你是不是登陆了,之前我们学的django,虽然写了很多页面,但是用户不用登陆都是可以看所有网页的,只要他知道网址就行,但是我们为了自己的安全机制,我们是不是要做验证啊,访问哪一个网址,都要验证用户的身份,但是还有保证什么呢,用户登陆过之后,还要保证登陆了的用户不需要再重复登陆,就能够访问我网站的其他的网址的页面,对不对,但是http无状态啊,怎么保证这个事情呢?此时就要找cookie了。

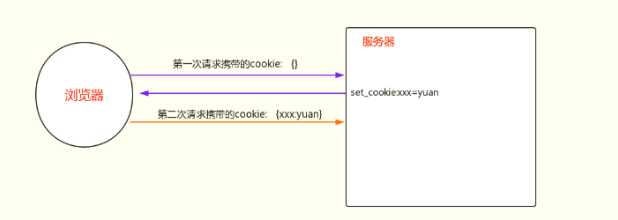

首先来讲,cookie是浏览器的技术,Cookie具体指的是一段小信息,它是服务器发送出来存储在浏 览器上的一组组键值对,可以理解为服务端给客户端的一个小甜点,下次访问服务器时浏览器会自动携带这些键值对,以便服务器提取有用信息。为了解决http协议无状态,为了维持会话

cookie的工作原理是:浏览器访问服务端,带着一个空的cookie,然后由服务器产生内容,浏览器收到相应后保存在本地;当浏览器再次访问时,浏览器会自动带上Cookie,这样服务器就能通过Cookie的内容来判断这个是“谁”了。

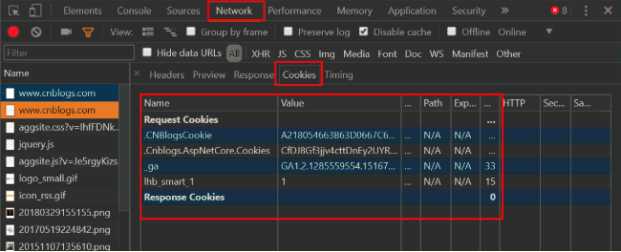

我们使用Chrome浏览器,打开开发者工具。

上面的数据只是HTTP的Cookie规范,但在浏览器大战的今天,一些浏览器为了打败对手,为了展现自己的能力起见,可能对Cookie规范“扩展”了一些,例如每个Cookie的大小为8KB,最多可保存500个Cookie等!但也不会出现把你硬盘占满的可能!

注意,不同浏览器之间是不共享Cookie的。也就是说在你使用IE访问服务器时,服务器会把Cookie发给IE,然后由IE保存起来,当你在使用FireFox访问服务器时,不可能把IE保存的Cookie发送给服务器。

Cookie是通过HTTP请求和响应头在客户端和服务器端传递的:

如果服务器端发送重复的Cookie那么会覆盖原有的Cookie,例如客户端的第一个请求服务器端发送的Cookie是:Set-Cookie: a=A;第二请求服务器端发送的是:Set-Cookie: a=AA,那么客户端只留下一个Cookie,即:a=AA。

Ctrl + Shift + del三个键来清除页面缓存和cookie,将来这个操作你会用的很多。

ret = redirect('home')

#ret =HttpResponse('ok')

ret.set_cookie('username', 'anwen')

ret.set_cookie('is_login', True)

rep.set_signed_cookie(key,value,salt='加密盐', max_age=None, ...)参数:

key, 键

value=‘‘, 值

max_age=None, 超时时间

expires=None, 超时时间(IE requires expires, so set it if hasn‘t been already.)

path=‘/‘, Cookie生效的路径,/ 表示根路径,特殊的:根路径的cookie可以被任何url的页面访问

domain=None, Cookie生效的域名

secure=False, https传输

httponly=False 只能http协议传输,无法被JavaScript获取(不是绝对,底层抓包可以获取到也可以被覆盖)

# set_cookie方法源码:

class HttpResponseBase:

def set_cookie(self,

key, # 键

value='', #值

max_age=None, #超长时间 ,有效事件,max_age=20意思是这个cookie20秒后就消失了,默认时长是2周,这个是以秒为单位的cookie需要延续的时间(以秒为单位)如果参数是\ None`` ,这个cookie会延续到浏览器关闭为止。

expires=None, #超长时间,值是一个datetime类型的时间日期对象,到这个日期就失效的意思,用的不多expires默认None ,cookie失效的实际日期/时间。

path='/', #Cookie生效的路径,就是访问哪个路径可以得到cookie,'/'是所有路径都能获得cookie浏览器只会把cookie回传给带有该路径的页面,这样可以避免将cookie传给站点中的其他的应用。/ 表示根路径,特殊的:根路径的cookie可以被任何url的页面访问

domain=None, #Cookie生效的域名,你可用这个参数来构造一个跨站cookie。如, domain=".example.com",所构造的cookie对下面这些站点都是可读的:www.example.com 、 www2.example.com 和an.other.sub.domain.example.com 。如果该参数设置为 None ,cookie只能由设置它的站点读取。

secure=False, #如果设置为 True ,浏览器将通过HTTPS来回传cookie。

httponly=False #只能http协议传输,无法被JavaScript获取(不是绝对,底层抓包可以获取到也可以被覆盖)): passrequest.COOKIES.get('is_login')

request.COOKIES['key']

request.get_signed_cookie(key, default=RAISE_ERROR, salt='', max_age=None)

参数:

default: 默认值

salt: 加密盐

max_age: 后台控制过期时间def logout(request):

rep = redirect("/login/")

rep.delete_cookie("user") # 删除用户浏览器上之前设置的usercookie值

return rep# 装饰器

def login_auth(f):

def inner(request, *args, **kwargs):

is_login = request.COOKIES.get('is_login') #获取cookie

if is_login == 'True':

ret = f(request, *args, **kwargs)

return ret

else:

return redirect('login')

return inner

# 登录视图

def login(request):

if request.method == 'GET':

return render(request, 'login.html')

else:

username = request.POST.get('user')

password = request.POST.get('pwd')

if username == 'anwen' and password == '123':

ret = redirect('home')

ret.set_cookie('username', 'anwen') #设置cookie

ret.set_cookie('is_login', True)

return ret

else:

return redirect('login')

@login_auth

def index(request):

return render(request, 'index.html')

@login_auth

def home(request):

return render(request, 'home.html')? Session是服务器端技术,利用这个技术,服务器在运行时可以 为每一个用户的浏览器创建一个其独享的session对象,由于 session为用户浏览器独享,所以用户在访问服务器的web资源时 ,可以把各自的数据放在各自的session中,当用户再去访问该服务器中的其它web资源时,其它web资源再从用户各自的session中 取出数据为用户服务。

Cookie虽然在一定程度上解决了“保持状态”的需求,但是由于Cookie本身最大支持4096字节,以及Cookie本身保存在客户端,可能被拦截或窃取,因此就需要有一种新的东西,它能支持更多的字节,并且他保存在服务器,有较高的安全性。这就是Session。

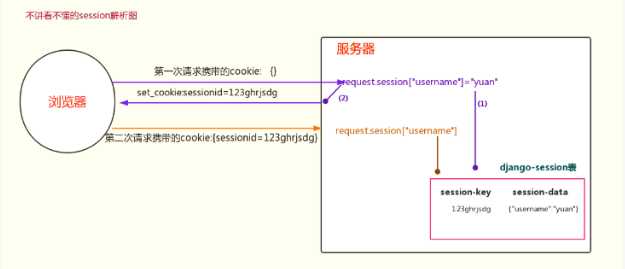

问题来了,基于HTTP协议的无状态特征,服务器根本就不知道访问者是“谁”。那么上述的Cookie就起到桥接的作用。

我们可以给每个客户端的Cookie分配一个唯一的id,这样用户在访问时,通过Cookie,服务器就知道来的人是“谁”。然后我们再根据不同的Cookie的id,在服务器上保存一段时间的私密资料,如“账号密码”等等。

总结而言:Cookie弥补了HTTP无状态的不足,让服务器知道来的人是“谁”;但是Cookie以文本的形式保存在本地,自身安全性较差;所以我们就通过Cookie识别不同的用户,对应的在Session里保存私密的信息以及超过4096字节的文本。

另外,上述所说的Cookie和Session其实是共通性的东西,不限于语言和框架。

#注意:这都是django提供的方法,其他的框架就需要你自己写关于cookie和session的方法了。

request.session['is_login'] = True

request.session['username'] = 'anwen'

request.session.setdefault('k1',123) # 存在则不设置

#帮你生成随机字符串,帮你将这个随机字符串和用户数据(加密后)和过期时间保存到了django-session表里面,帮你将这个随机字符串以sessionid:随机字符串的形式添加到cookie里面返回给浏览器,这个sessionid名字是可以改的,以后再说

#但是注意一个事情,django-session这个表,你不能通过orm来直接控制,因为你的models.py里面没有这个对应关系request.session['k1']

request.session.get('k1',None) #request.session这句是帮你从cookie里面将sessionid的值取出来,将django-session表里面的对应sessionid的值的那条记录中的session-data字段的数据给你拿出来(并解密),get方法就取出k1这个键对应的值del request.session['k1'] #django-session表里面同步删除

# 删除当前会话的所有Session数据

request.session.delete()

# 删除当前的会话数据并删除会话的Cookie。

request.session.flush() #常用,清空所有cookie---删除session表里的这个会话的记录,

这用于确保前面的会话数据不可以再次被用户的浏览器访问

例如,django.contrib.auth.logout() 函数中就会调用它。

# 所有 键、值、键值对

request.session.keys()

request.session.values()

request.session.items()

# 会话session的key

session_key = request.session.session_key 获取sessionid的值

# 将所有Session失效日期小于当前日期的数据删除,将过期的删除

request.session.clear_expired()

# 检查会话session的key在数据库中是否存在

request.session.exists("session_key") #session_key就是那个sessionid的值

# 装饰器

def login_auth(f):

def inner(request, *args, **kwargs):

is_login = request.session.get('is_login') #获取session

if is_login == True:

ret = f(request, *args, **kwargs)

return ret

else:

return redirect('login')

return inner

def login(request):

if request.method == 'GET':

return render(request, 'login.html')

else:

username = request.POST.get('user')

password = request.POST.get('pwd')

if username == 'anwen' and password == '123':

request.session['is_login'] = True #设置session

request.session['username'] = 'anwen' #设置session

# 1 生成了session_id : 随机字符串Zdfasdf

# 2 在cookie里面加上了一个键值对 session_id:Zdfasdf

# 3 将用户的数据进行了加密,并保存到django-session表里面,

'''session_key session_data

asdfasdf 用户数据加密后的字符串

'''

return redirect('home')

else:

return redirect('login')

# 用了装饰器

@login_auth

def index(request):

return render(request, 'index.html')

@login_auth

def home(request):

return render(request, 'home.html')

def logout(request):

request.session.flush() #退出就这么一句话

return redirect('login')

# 没用装饰器

# def index(request):

# is_login = request.session.get('is_login')

# if is_login == True:

# return render(request, 'index.html')

# else:

# return redirect('login')

# def home(request):

# is_login = request.session.get('is_login')

# print(is_login) #True

'''

1 从cookie里面拿出了session_id:xxx这个随机字符串

2 去django-session表里面查询到对应的数据

3 反解加密的用户数据,并获取用户需要的数据

'''

# if is_login == True:

# return render(request, 'home.html')

# else:

# return redirect('login')

Django中默认支持Session,其内部提供了5种类型的Session供开发者使用。

1. 数据库Session

SESSION_ENGINE = 'django.contrib.sessions.backends.db' # 引擎(默认)

2. 缓存Session

SESSION_ENGINE = 'django.contrib.sessions.backends.cache' # 引擎

SESSION_CACHE_ALIAS = 'default' # 使用的缓存别名(默认内存缓存,也可以是memcache),此处别名依赖缓存的设置

3. 文件Session

SESSION_ENGINE = 'django.contrib.sessions.backends.file' # 引擎

SESSION_FILE_PATH = None # 缓存文件路径,如果为None,则使用tempfile模块获取一个临时地址tempfile.gettempdir()

4. 缓存+数据库

SESSION_ENGINE = 'django.contrib.sessions.backends.cached_db' # 引擎

5. 加密Cookie Session

SESSION_ENGINE = 'django.contrib.sessions.backends.signed_cookies' # 引擎

其他公用设置项:

SESSION_COOKIE_NAME = "sessionid" # Session的cookie保存在浏览器上时的key,即:sessionid=随机字符串(默认)

SESSION_COOKIE_PATH = "/" # Session的cookie保存的路径(默认)

SESSION_COOKIE_DOMAIN = None # Session的cookie保存的域名(默认)

SESSION_COOKIE_SECURE = False # 是否Https传输cookie(默认)

SESSION_COOKIE_HTTPONLY = True # 是否Session的cookie只支持http传输(默认)

SESSION_COOKIE_AGE = 1209600 # Session的cookie失效日期(2周)(默认)

SESSION_EXPIRE_AT_BROWSER_CLOSE = False # 是否关闭浏览器使得Session过期(默认)

SESSION_SAVE_EVERY_REQUEST = False # 是否每次请求都保存Session,默认修改之后才保存(默认)

原文:https://www.cnblogs.com/an-wen/p/11285158.html