正文开始。。。。

提权的方法有很多种,因为一开始我入门的时候是看的小迪的网络教程,当然也推荐大家去看小迪的教程,或者直接小迪的实地培训班。这个可没什么利益关系,我认识他,他可不认识我,,但是我是在网上搜集的他的教程看的,要不是他的教程,我肯定入不了门的,,,所以我很感谢他,他的基础原理性的,教的很好,实际操作,可能有点纰漏,但是原理性的真的不错。

提权的方法有很多中,小迪哥,他总结的分类为三类。第一类,溢出提权,也就是exp提权,也就是我们这文在下面将记录的。第二类,数据库提权。第三类,第三方软件提权。

我们来说说这个溢出提权,溢出提权说白了,就是我们 windos 系统中出现的一些漏洞,漏洞的种类很多,这里就说道补丁的重要性,大家在日常生活中,要经常对电脑更新补丁啊!!!而我们利用这些系统中存在的漏洞写出的 exp ,也就是漏洞利用工具,然后来辅助提权。

关于为什么要提权?这个我不说,如果你入门了这个业内,你就懂了,这个圈子水很深,而且我也处在娱乐圈的边缘,我想跳出去,所以我一直在努力。娱乐圈的平均年龄按我个人的认为,这个圈子里,大部分都是未成年的,或者想我这样,在大学的,基本上过了我这个年龄段的人,要不不接触这个娱乐圈,要不,就是人家以是大牛,过着自己的生活。

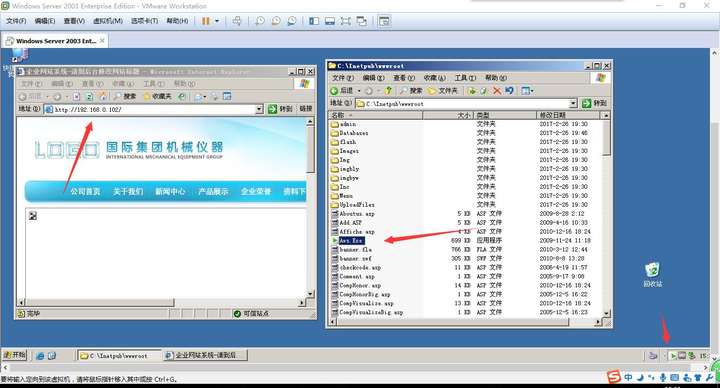

好了,我打开我的虚拟机,进行靶场搭建。。。。

这里我用的是集成环境的一键式工具,因为我是边写文章,边进行操作的,可能我的不够详细,但是,我记录的重点部分,肯定不会忘的,因为我这是我的专栏,专门记录我的零碎的知识的,毕竟我懒,现在又加了一个,我健忘 = = !!!

这里我用的是集成环境的一键式工具,因为我是边写文章,边进行操作的,可能我的不够详细,但是,我记录的重点部分,肯定不会忘的,因为我这是我的专栏,专门记录我的零碎的知识的,毕竟我懒,现在又加了一个,我健忘 = = !!!

对了我先把常用的 cmd 命令列一下,因为是经常用到的。

Windows提权常见命令:

Whoami 查看当前操作用户

ipconfig ip地址获取命令

Net user用户操作命令:

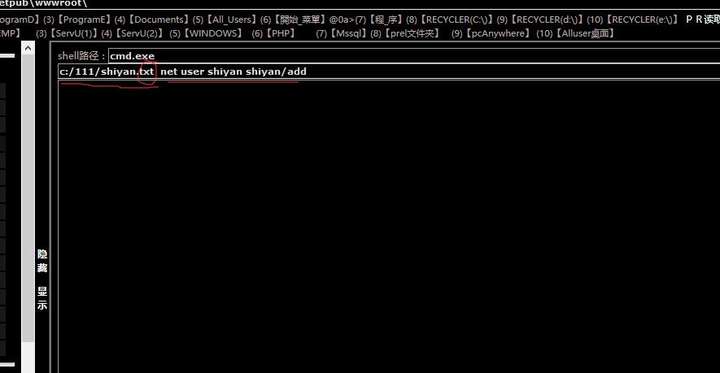

Net user shiyan 123456 /add 添加用户名shiyan,密码123456的用户

Net user shiyan /del 删除用户shiyan

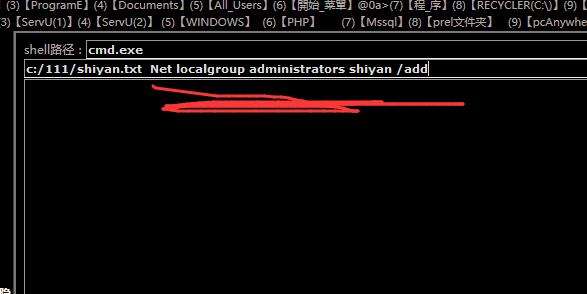

Net localgroup administrators shiyan /add 将用户shiyan添加到本地管理员组

其它查询命令:

Tasklist /svc 进程获取命令

Netstat -ano 网络端口命令

Systeminfo 计算机信息获取命令

在常规的 exp 提权中,我们首先是信息收集,操作系统版本,操作系统位数,补丁情况,有无防护软件。

为什么要先收集信息,因为我们这里是利用溢出漏洞提权的,你首先要知道你该利用哪个 exp 进行提权的,操作系统版本和位数这个不用说,你难道拿一个 2008的64位的 exp 去提一个 2003的32位系统的服务器啊?关于补丁情况,,就是人家电脑都打上补丁了,没有这个漏洞还如何利用?是不是?最后这个有无防护软件,很是关键,如果有防护软件,你还得想如何绕过防护软件进行提权,不过这个绕过防护软件不好搞,,,毕竟人家是专业的每天都在更新。。

好了,我们开始进入 DAMA ,为什么要进入 DAMA 了?因为里面构造了很多函数,功能很多,基本上除了一些 shell 管理工具,比如 菜刀,蚁剑,等等这类利用一句话函数来构造的功能。

好了,我们开始进入 DAMA ,为什么要进入 DAMA 了?因为里面构造了很多函数,功能很多,基本上除了一些 shell 管理工具,比如 菜刀,蚁剑,等等这类利用一句话函数来构造的功能。

我去网上随便搜了一个 DAMA ,我就直接开始操作了?毕竟我我都是本地的玩,一般非授权的我都不会去测试的,因为你的练习和测设,给人家站长带来了麻烦,同时,你的行为在法律面前也是犯法的,对了,今年6月份以后,网络安全法也就实施了,其中最重要的一点就是,一切非授权的都是非法的,不管你抱着什么态度去挖洞,只要是非授权都是非法的。而且提供攻击类技术的教程也是犯法的,提供工具也是犯法的。#(斜眼笑。。。)

我这个文章可不是教技术的啊!!!!我只是记录我的零碎的小知识,,,也不知道在知乎发关于提权的小科普算不算违规。。。。

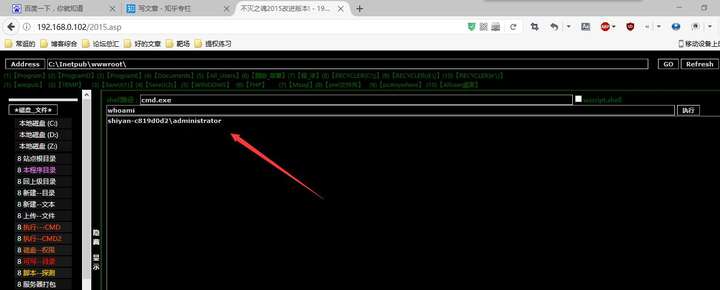

进入 DM 里的 cmd 功能里,然后开始常规的 cmd 操作,我这里只是简单的演示一遍很顺利的操作,大概 exp 提权,基本上都是这个步骤,当然在授权的测试中,显示的环境肯定会很复杂了,我在以后的文章中会慢慢的总结的,这里就先顺顺利利的过一遍。

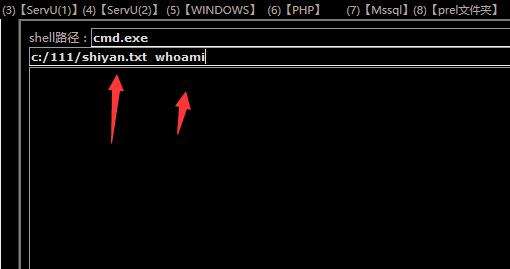

常规的 whoami 命令。。

额,最高权限。。。。为什么会这样了?这就是集成环境工具的不好了,所以广大观众,如果以后需要搭建网站的话,最好不要用集成环境,虽说这样很方便吧,但是同时你也给一些非法人员提供了帮助,建议最好还是利用系统本身的服务,一步一步走,最后再给个权限低点的账号。

额,最高权限。。。。为什么会这样了?这就是集成环境工具的不好了,所以广大观众,如果以后需要搭建网站的话,最好不要用集成环境,虽说这样很方便吧,但是同时你也给一些非法人员提供了帮助,建议最好还是利用系统本身的服务,一步一步走,最后再给个权限低点的账号。

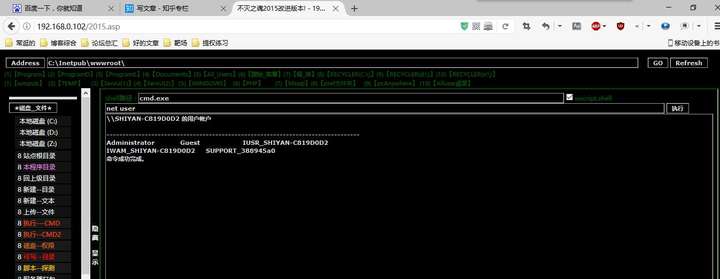

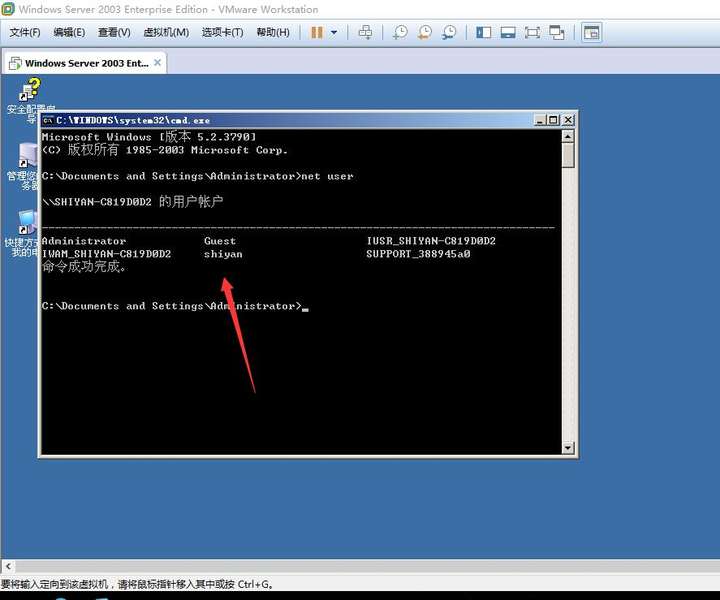

我查看下当前一共有多少用户。

很好,没有被非法人员入侵过,,,,这不是废话啊,,我自己搭建的虚拟机,,,而且还是 NAT 连接,,,,对了,在虚拟机里,有 桥接 和 NAT ,我一般建议用 NAT ,因为咱们如果是连接路由器上网的话,那路由器里所有连接的电脑,都可以说是在一个区域网中,也就是内网,如果有攻击者想攻击你,必须所处在和你一个区域网中,才能攻击你的电脑,而 桥接 和 NAT 的区别就在于, 桥接 就是以你的电脑当做一个载体的独立主机,就是说算是你主机所在这个内网中的一个成员,而 NAT 就是把你主机当成一个路由器里的一个主机,也只有你电脑才能访问,而其他人无法访问。

很好,没有被非法人员入侵过,,,,这不是废话啊,,我自己搭建的虚拟机,,,而且还是 NAT 连接,,,,对了,在虚拟机里,有 桥接 和 NAT ,我一般建议用 NAT ,因为咱们如果是连接路由器上网的话,那路由器里所有连接的电脑,都可以说是在一个区域网中,也就是内网,如果有攻击者想攻击你,必须所处在和你一个区域网中,才能攻击你的电脑,而 桥接 和 NAT 的区别就在于, 桥接 就是以你的电脑当做一个载体的独立主机,就是说算是你主机所在这个内网中的一个成员,而 NAT 就是把你主机当成一个路由器里的一个主机,也只有你电脑才能访问,而其他人无法访问。

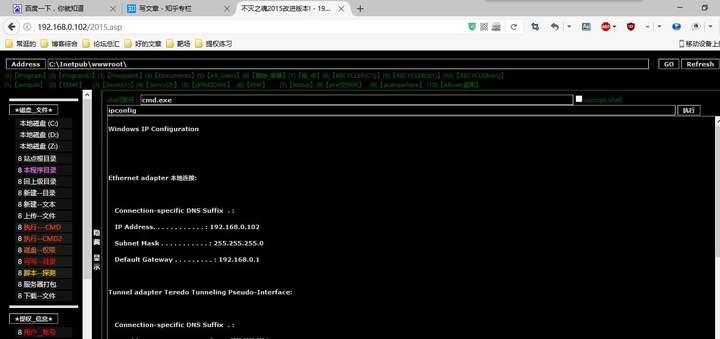

然后我开始查看 ip 段。。。

一看就是内网,嘎嘎,,,,

一看就是内网,嘎嘎,,,,

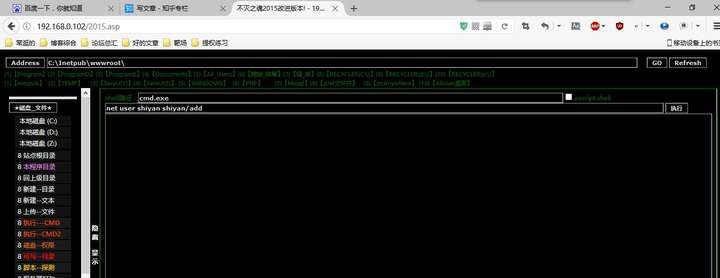

然后不管了,先添加个账号把!!!

额,啥都没显示。。。。到底添加了账户没?来看看先。

额,啥都没显示。。。。到底添加了账户没?来看看先。

好吧,没有,,,,

好吧,没有,,,,

这里提到一个问题,就是为什么没有添加成功,,,我擦,我哪知道?问题千千万,,,我也是个彩笔。。。

还有如果主账号 whoami 下,已经是最高权限了,一般就不需要提权了,因为对于某些人来说,这些就已经够了。。。社会险恶啊!!!!

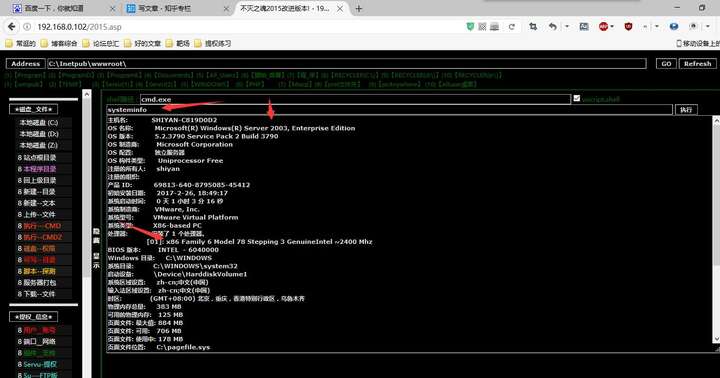

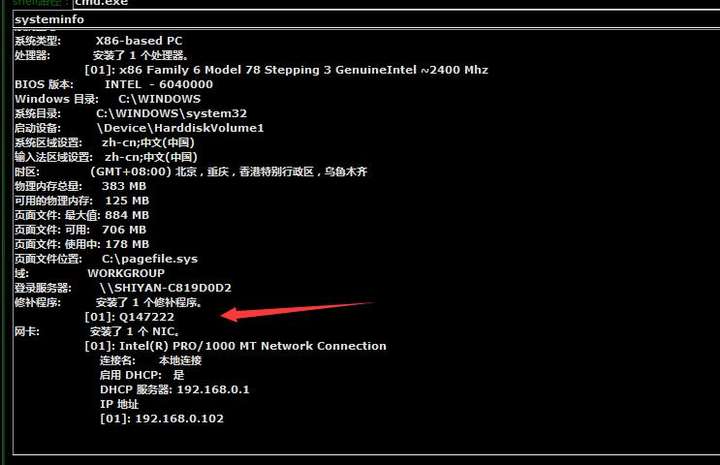

这里我们就开始 exp 提权的信息收集。

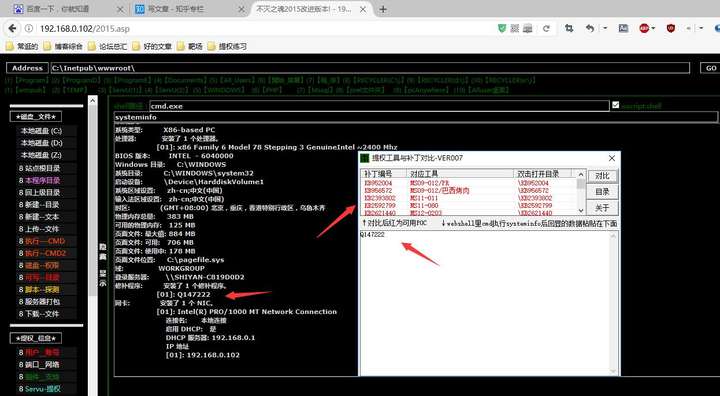

查看下服务器信息,,,我用 Systeminfo 计算机信息获取命令 这个命令。

win 2003 ,32位,恩,再往下翻翻,看看补丁情况。

win 2003 ,32位,恩,再往下翻翻,看看补丁情况。

才打了一个补丁?服务器太危险了!!不过为什么才一个补丁了?这不是废话啊!这是我的虚拟机里搭建的一个靶场。。。。。要是没漏洞,我还杂测试来记录啊。。。。

才打了一个补丁?服务器太危险了!!不过为什么才一个补丁了?这不是废话啊!这是我的虚拟机里搭建的一个靶场。。。。。要是没漏洞,我还杂测试来记录啊。。。。

这里大家一定要记住,一定要经常更新补丁!!!让不法份子,更加艰难的来攻击我们的服务器,甚至让他们无法攻击我的服务器。

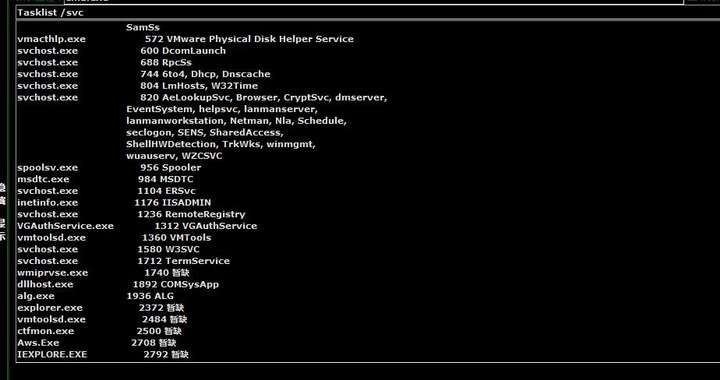

这里,我们来看下进程,有没有防护软件,也是最重要的一点,,,要是有防护软件,那就很难渗透了,除非防护软件没更新,,,然后不法份子直接绕过了。。。。

这里我用的是 Tasklist /svc 进程获取命令 这个操作。

很好,,,没有看出有防护软件,,,我裸装的系统,肯定没加防护软件了。。。

很好,,,没有看出有防护软件,,,我裸装的系统,肯定没加防护软件了。。。

身为一个站长,你要付得起责任!不能闲麻烦,就这么搞,你得加上防护软件,比如说360,安全狗,云盾,等等,当然安装上就不是说,你没事了,你还得时时更新!!!记住是更新!!!不能懒,你得对你自己网站上的用户负责!信息负责!!!

下一步就是对比补丁,然后找可以利用的 exp 了,就是系统上没有打上的补丁的漏洞,这里我随便找了个对比工具。

网上很多的,,,看到这里,相信大家已经知道补丁 的重要性了吧?没打补丁的感觉打补丁吧!!!!

网上很多的,,,看到这里,相信大家已经知道补丁 的重要性了吧?没打补丁的感觉打补丁吧!!!!

第二步我们要开始了!!!

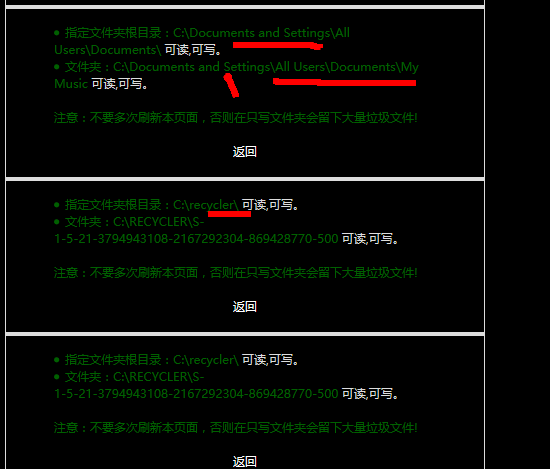

寻找可读写目录,上传exp,也就是说找有权限的目录,要是你找了个没权限的,那肯定还是没权限啊!

我这个图截的不全,我故意的,一般的 DAMA 都会有这个探测权限的功能的函数,这里有一个重点,我们在选择可读可写的目录时,最好不要选择有空格的目录!!!!

我这个图截的不全,我故意的,一般的 DAMA 都会有这个探测权限的功能的函数,这里有一个重点,我们在选择可读可写的目录时,最好不要选择有空格的目录!!!!

因为有些 exp 他会把空格当成一个可选位,就是他这一个空格一个空格隔开的当成一个可选的参数。

这里我就选个 这个路径吧 C:\RECYCLER\S-

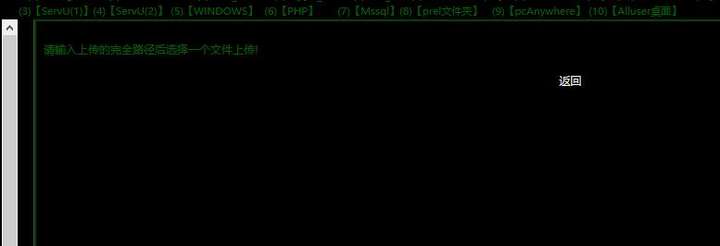

然后,就是上传 exp 了。

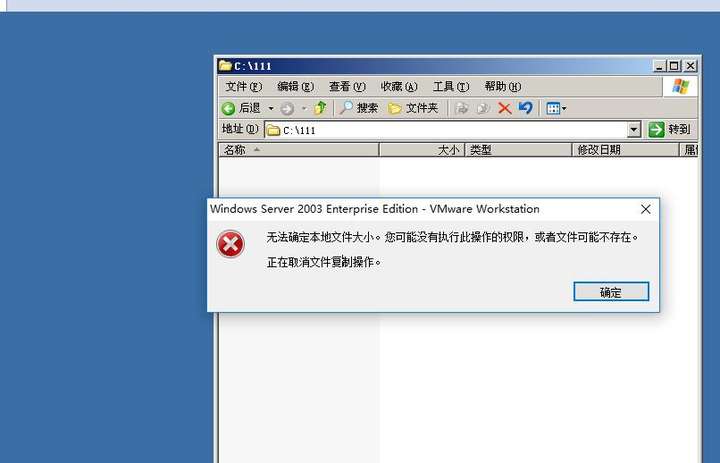

我擦,这里出了点问题。。。

我再换个 DAMA ,,,好尴尬。。。。。

我再换个 DAMA ,,,好尴尬。。。。。

我算是擦了!!!

论防护软件的安全性,,,这权限给我限制的死死的,没法,360限制权限的因为就很安全了,我也就简单的列列操作算了。。。。

论防护软件的安全性,,,这权限给我限制的死死的,没法,360限制权限的因为就很安全了,我也就简单的列列操作算了。。。。

我大概的演示下。。。

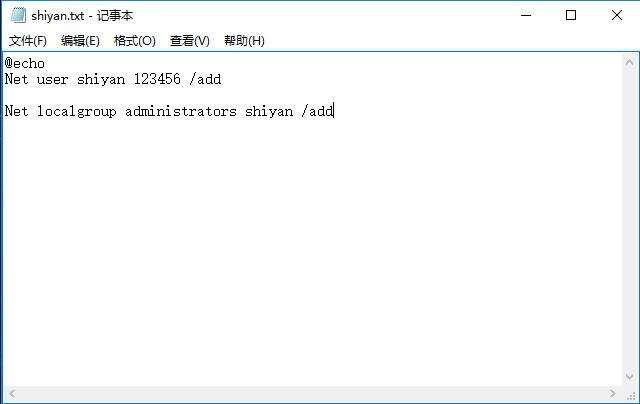

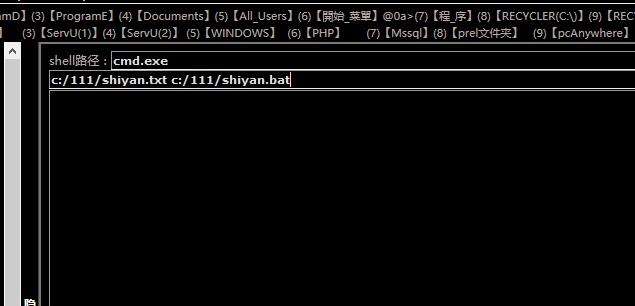

这个是前面的东西,就是我们的上传的溢出漏洞 exp ,关于为啥我后面是 txt 的格式,因为在cmd 中,所有文件都是以 exe 执行的。

这个是前面的东西,就是我们的上传的溢出漏洞 exp ,关于为啥我后面是 txt 的格式,因为在cmd 中,所有文件都是以 exe 执行的。

然后我们继续提升权限。

一般这个步骤就算完了,但是,由于某些 exp 设计的问题,只能执行这样的格式。

一般这个步骤就算完了,但是,由于某些 exp 设计的问题,只能执行这样的格式。

就是只支持这一个空格,那我们可以写在一个 bat里,然后上传。

就是只支持这一个空格,那我们可以写在一个 bat里,然后上传。

然后,我们把格式改成 Bat 。。。

然后,我们把格式改成 Bat 。。。

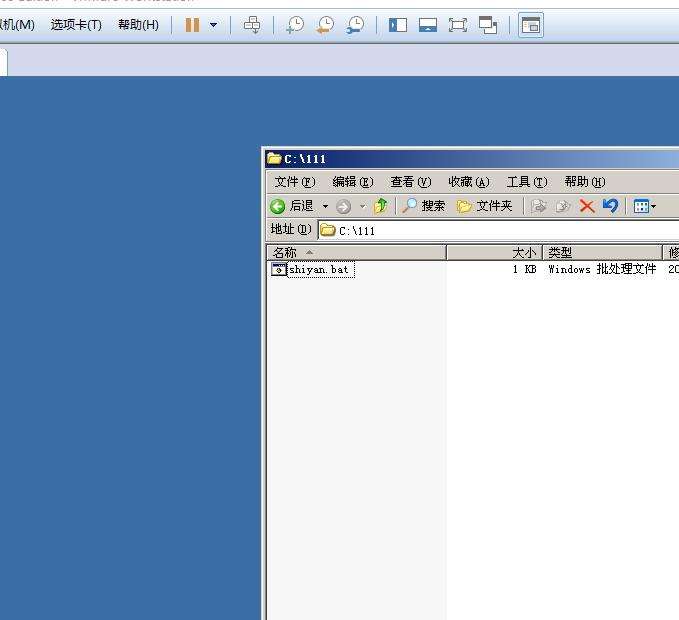

然后扔虚拟机了。。。。

然后扔虚拟机了。。。。

在 DM 中式试这样执行的。。。。

在 DM 中式试这样执行的。。。。

好 了,,,毕竟环境我搭建的问题。。。。就这样将就的看吧。。。

好 了,,,毕竟环境我搭建的问题。。。。就这样将就的看吧。。。

我们就当成功的添加上用户了。。。

我先去虚拟机里点一下 BAT 。。。

然后看下添加成功了。。。

完美。。。好菜啊。。。。

完美。。。好菜啊。。。。

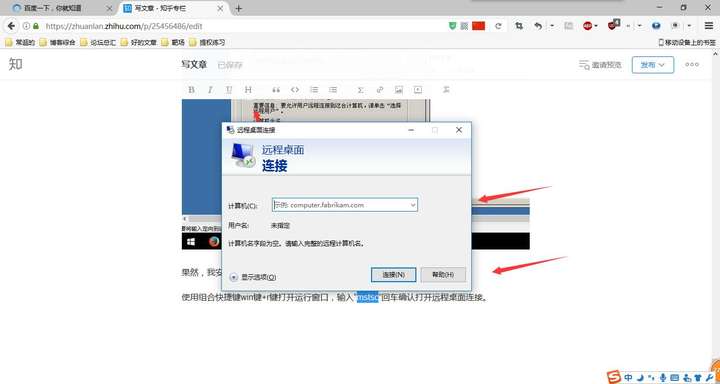

我再看下我 3389 开着没。。。。

果然,我安全意识挺强了,我都没开。。。。我再开开。。。

果然,我安全意识挺强了,我都没开。。。。我再开开。。。

使用组合快捷键win键+r键打开运行窗口,输入“mstsc”回车确认打开远程桌面连接。

然后输入 ip 地址。。。。。

然后输入 ip 地址。。。。。

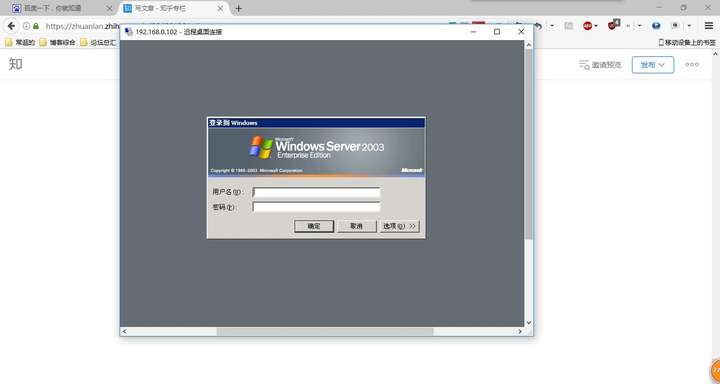

再输入我们创建的账号密码。。。

再输入我们创建的账号密码。。。

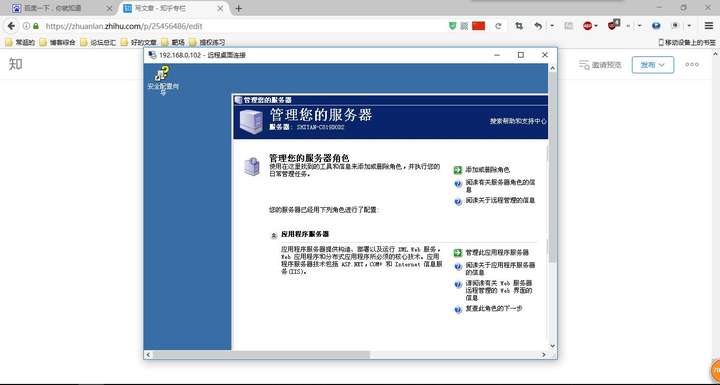

这个我就远程登上服务器了。。。。

这个我就远程登上服务器了。。。。

总结:

实际的环境肯定是很复杂了,所以网站的站长一定要对自己的服务器设置的复杂一点,,,,

最好毛病不断,比如没有 cmd .exe 啊,没有权限啊,等等。

原文:https://www.cnblogs.com/wjw-zm/p/11701342.html