主要内容:

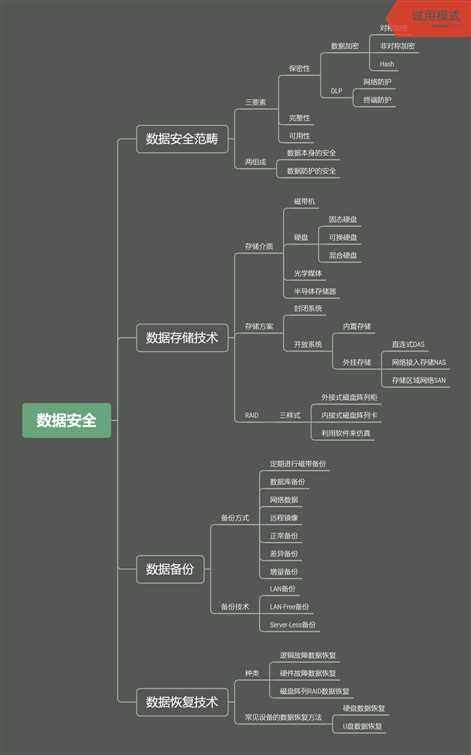

数据的全生命周期管理过程:创建→存储→访问→传输→使用→销毁

数据泄露主要原因:黑客通过网络攻击,木马、病毒窃取,设备丢失或被盗,使用管理不当等。

数据安全:保障数据的合法持有和使用者能够在任何需要该数据时获得保密的、没有被非法更改过的纯原始数据。

保密性(Confidentiality):具有一定保密程度的数据只能让有权读到或更改的人进行读取和更改。

完整性(Integrity):在存储或传输的过程中,原始的数据不能被随意更改。

可用性(Availability):对于该数据的合法拥有和使用者,在他们需要这些数据的任何时候,都应该确保他们能够及时得到所需要的数据。

例:多处备份1.数据本身的安全:主要是指采用现代密码算法对数据进行主动保护。

如:数据保密、数据完整性、双向身份认证2.数据防护的安全:主要是指采用现代信息存储手段对数据进行主动防护。

如:磁盘阵列、数据备份、异地容灾

数据本身的安全是基于可靠的加密算法与安全体系,如:对称加密、非对称加密方式3.数据处理的安全:指如何有效地防止数据在录入、处理、统计或打印中由于硬件故障、断电、死机、人为的误操作、程序缺陷、病毒或黑客等造成的数据库损坏或数据丢失现象。

4.数据存储的安全

具体加密方式:

对称加密:指加密和解密用同一个密钥,速度快,但要格外注意密钥保存。

非对称加密:指加密和解密需由一对密钥共同完成:公钥和私钥。(公加私解、私加公解)

私钥私有,不能公开;公钥可告知他人。Hash(散列算法):一般用在需要认证的环境下的身份确认或不考虑数据的还原的加密。

单项散列算法:把任意长的输入消息串变化成固定长的输出串的一种函数。

这个输出串称为该消息的杂凑值。一般用于产生消息摘要,密钥加密等。DLP(Data Leakage Prevention,数据防护泄露):通过内容识别达到对数据的防控。

一整套数据泄露防护方案范围:

网络防护:审计、控制为主

终端防护

磁带机

磁带驱动器+磁带

经济、可靠、容量大、速度快硬盘

光学媒体

半导体存储器

ROM:只读存储器→一般不可写

RAM:随机存储器,往往指内存条。断电即消失数据。

封闭系统的存储

开放系统的存储

内置存储+外挂存储目前的外挂存储解决方案:

直连式存储DAS

外部存储设备直接挂接在服务器内部总线上,数据存储设备是整个服务器结构的一部分。

缺点:效率太低,不方便进行数据保护;无法共享,谈不上容量分配与使用需求之间的平衡。

网络接入存储NAS

采用独立于服务器、单独为网络数据存储而开发的一种文件服务器来连接存储设备,自形成一个网络。

优点:真正的即插即用;存储部署简单;存储设备位置非常灵活;管理容易且成本低。

缺点:存储性能较低;可靠度不高。

存储区域网络SAN

基于:光纤介质

硬件基础设施:光纤通道

优点::网络部署容易;高速存储性能;良好的扩展能力。

磁盘阵列:由独立磁盘构成的具有冗余能力的阵列。

磁盘阵列的三种样式:

外接式磁盘阵列柜;

内接式磁盘阵列卡;

利用软件来仿真。

概念:为防止系统出现操作失误或系统故障导致数据丢失,而将全部或部分数据集合从应用主机的硬盘或阵列复制到其他存储介质的过程。

传统的数据备份主要是采用内置或外置的磁带机进行冷备份。现在开始使用网络备份。备份方式:

定期进行磁带备份:采用磁带备份数据,生产机实时向备份机发送关键数据。

数据库备份:在与主数据库所在的生产机相分离的备份机上建立主数据库的一个拷贝。

网络数据:对生产系统的数据库数据和需跟踪的重要目标文件的更新进行监控与跟踪,并将更新日志实时通过网络传送到备份系统,备份系统则根据日志对磁盘进行更新。

远程镜像:通过高速光纤通道和磁盘控制技术将镜像磁盘延伸到远离生产机的地方。

正常备份:会将整个系统的状态和数据完全进行备份。

差异备份:将上一次正常备份之后增加或者修改过的数据进行备份。

增量备份:将上一次备份之后增加或者更改过的数据进行备份。

备份量最小;但是恢复数据时耗时最长。备份技术:

LAN备份

LAN-Free备份

Server-Less备份

原理

保存文件时按簇保存在硬盘中,簇记录在文件分配表里。

只要找到簇,就可以恢复文件内容。

只有在相同簇中写入新文件后,文件才会彻底被破坏。

种类

逻辑故障数据恢复、硬件故障数据恢复、磁盘阵列RAID数据恢复

常见设备的数据恢复方法

硬盘数据恢复、U盘数据恢复

2019-2020-1学期 20192415 《网络空间安全专业导论》第八周学习总结

原文:https://www.cnblogs.com/lanvin/p/11938547.html