Cobaltstrike系列教程(一)简介与安装

https://www.cnblogs.com/ssw6/p/12091411.html

Cobaltstrike系列教程(二)Listner与Payload生成

https://www.cnblogs.com/ssw6/p/12091506.html

Cobaltstrike系列教程(三)beacon详解

https://www.cnblogs.com/ssw6/p/12091635.html

Cobaltstrike系列教程(四)菜单栏与视图

https://www.cnblogs.com/ssw6/p/12095056.html

凭据说的通俗易懂一点,可以理解为目标机的账号,密码

凭据导出是渗透测试中即为重要的步骤,导出目标机凭据后,我们可以使用凭据实现横向移动(利用hash传递,smb/rdp爆破等等手法)来扩大我们的战果

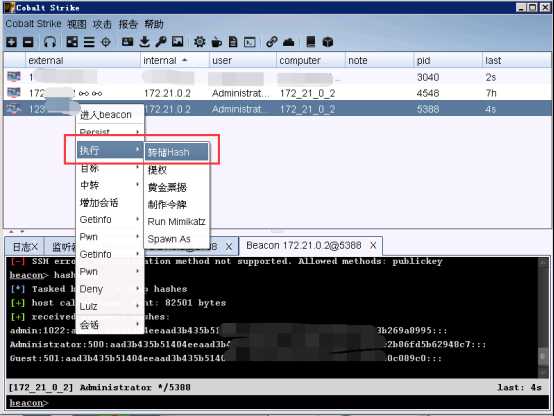

选择beacon会话右键,选择执行-->转储Hash,或在beacon中输入hashdump

如图beacon会话框输出了目标机的用户名和密码hash值

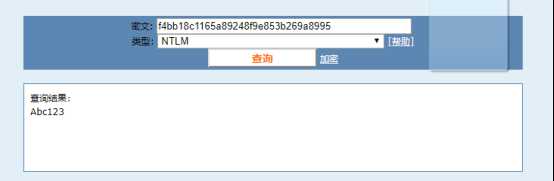

以本次导出的一个凭据为例

admin:1022:aad3b435b51404eeaad3b435b51404ee:f4bb18c1165a89248f9e853b269a8995:::

f4bb18c1165a89248f9e853b269a8995为admin用户的NTLM Hash

我们可以去cmd5等平台破解该NTLM密文,如图,破解后明文为Abc123

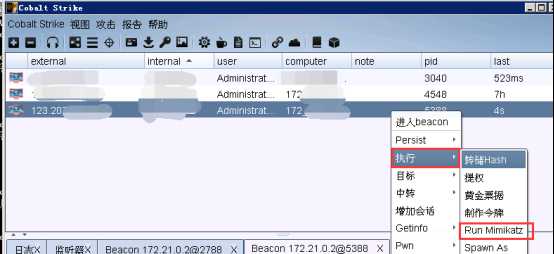

选择执行-->Run Mimikatz,或在beacon中执行logonpasswords命令当会话为管理员权限时,才能dump成功,如果权限很低,请先提权~我日后也会写

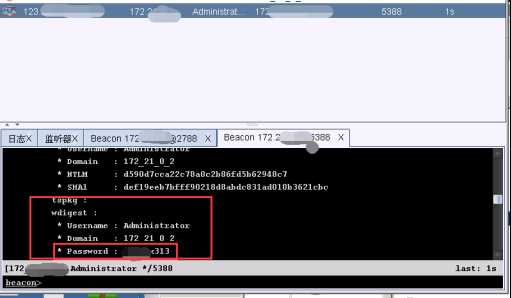

如图,成功导出了登陆过3389的某用户的明文密码

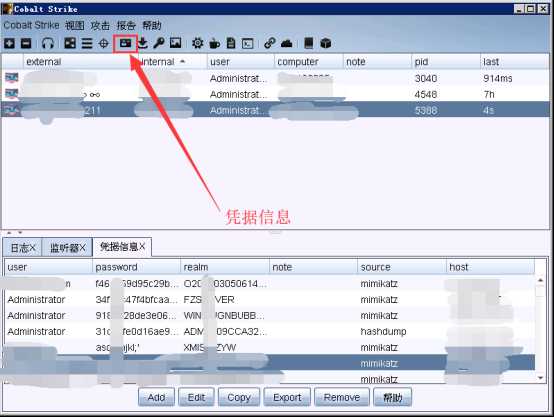

如图,点击按钮,即可查看之前dump过的凭据信息

在进行横向移动时也可以使用之前dump过的凭据

原文:https://www.cnblogs.com/ssw6/p/12095102.html