本章节讲述的是嗅探和DNS劫持的利用

嗅探:同一个局域网下,原本应该丢弃的包,被保留下来,即使不开双向欺骗

Driftnet工具:Driftnet监视网络流量,抓取网络流量中的JPEG和GIF图像。这侵犯了人们的隐私,无论何时何地我们都不能这么做。除此之外,它还可以从网络中提取MPEG音频数据。

driftnet –i 指定网卡名称

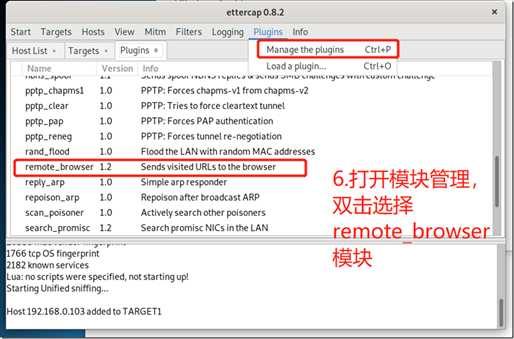

ettercap工具:选择remote-browser模块

当使用这个模块的时候,被攻击目标机器访问的url都会在本地打开

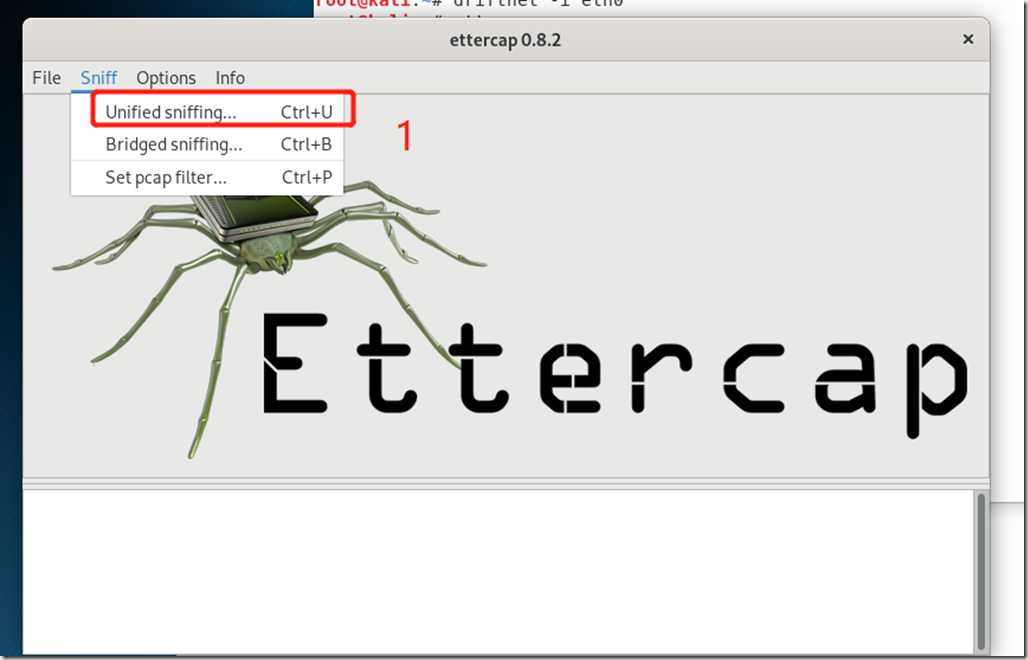

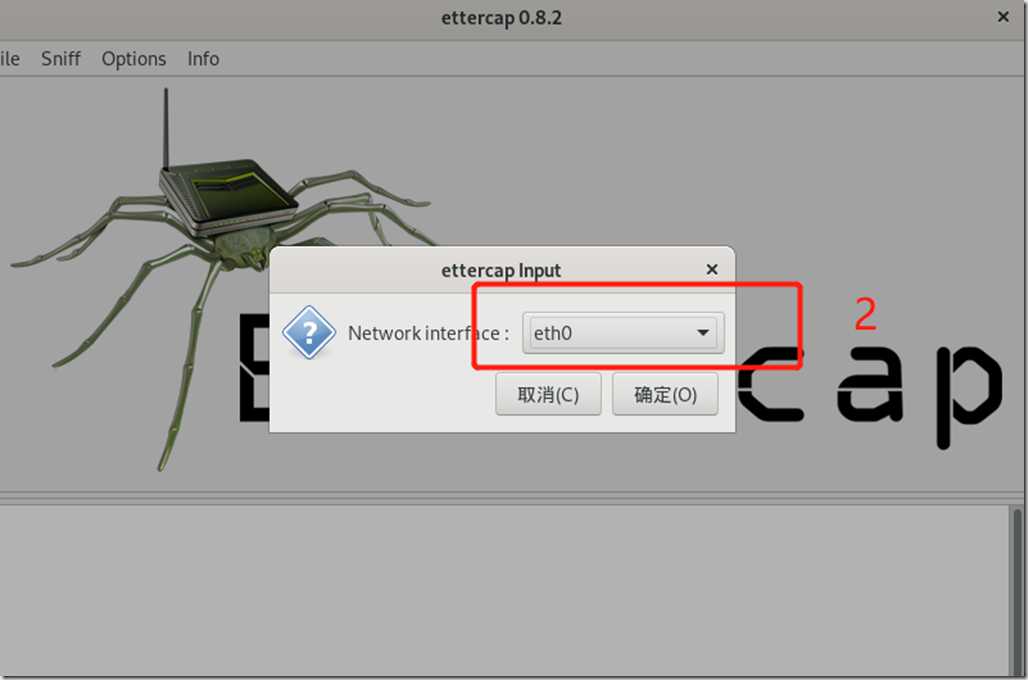

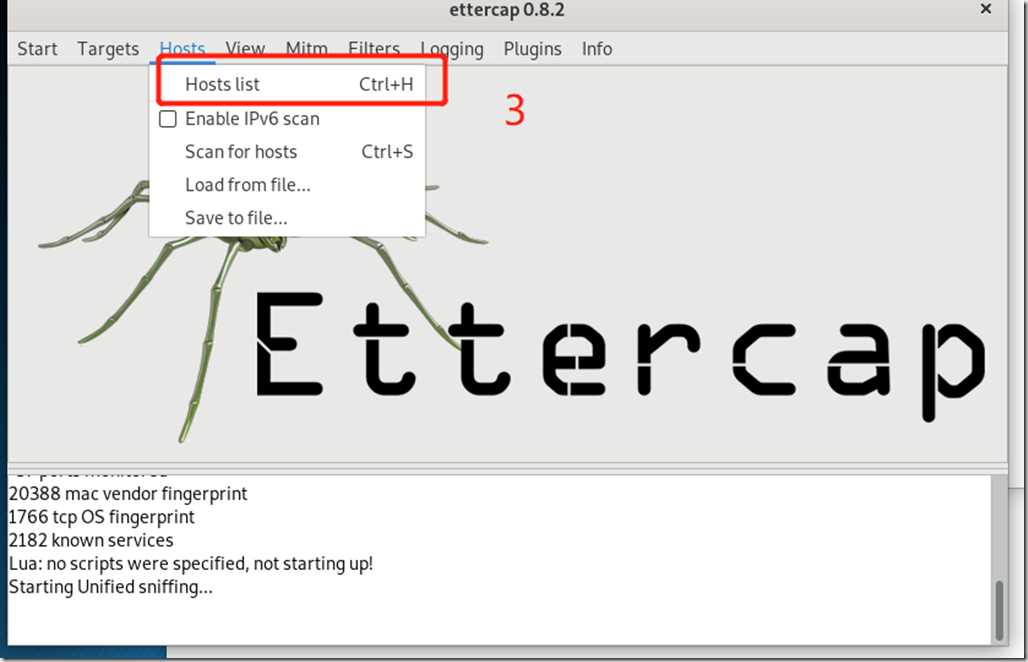

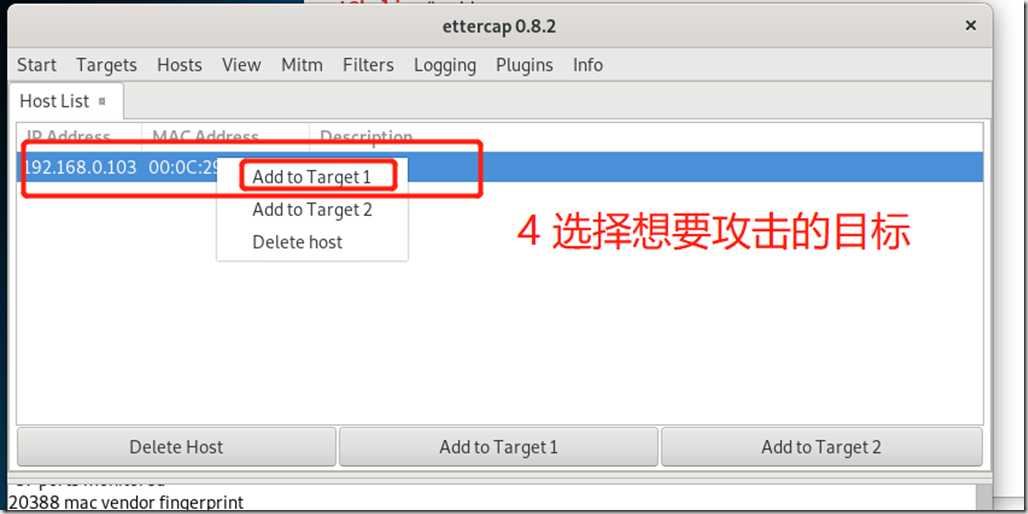

步骤1:ettercap –G #进入图形化界面

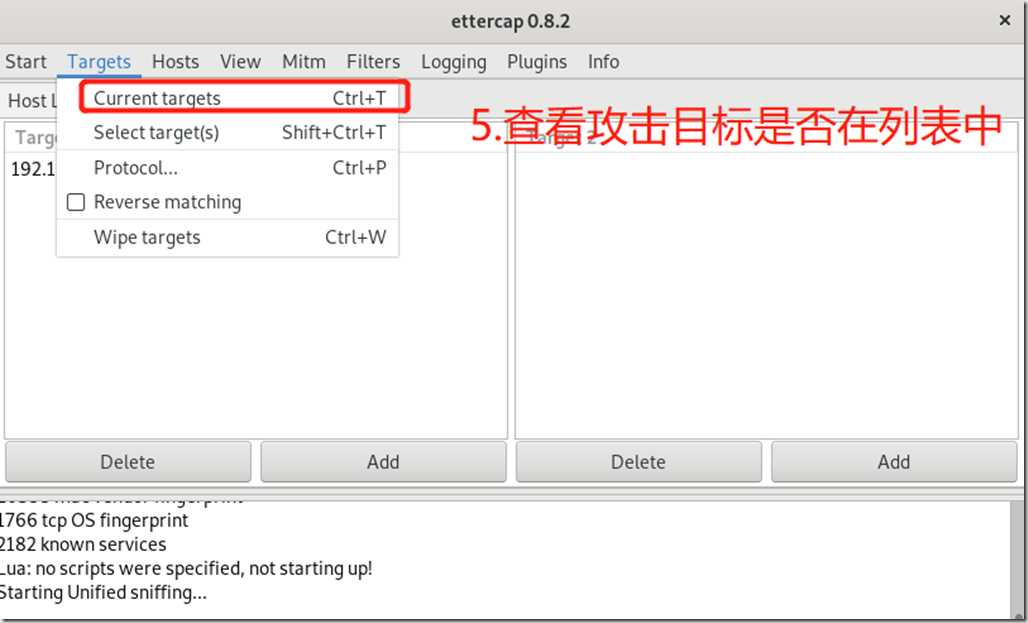

步骤2:使用remote_browser模块

步骤三:在被攻击目标打开浏览器浏览网页

本地机器会同步打开被攻击机的网页

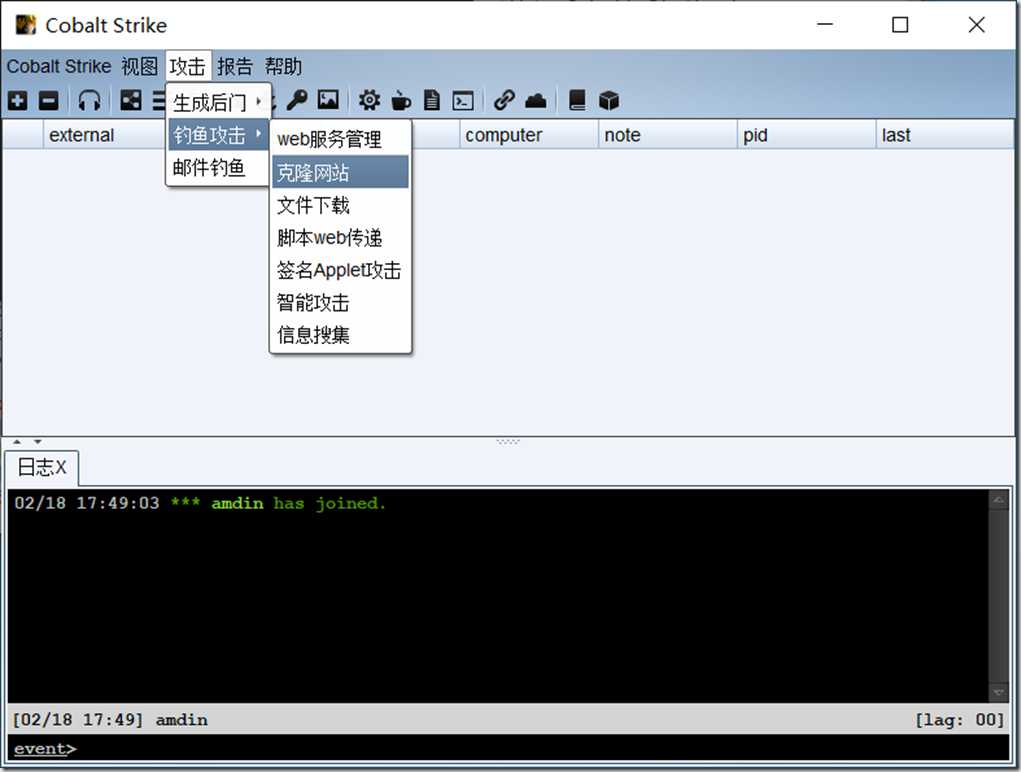

DNS劫持配合CS网站钓鱼

工具:ettercap cobaltstrike

ettercap工具

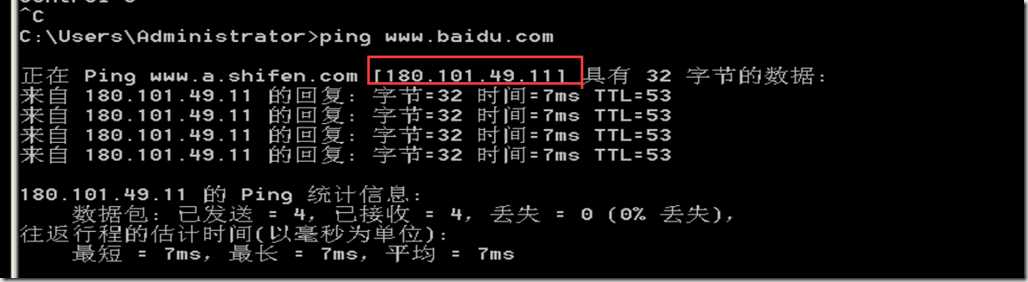

步骤1:修改dns

vim /etc/ettercap/etter.dns

在最底部添加网址及攻击IP,如 www.baidu.com A xxx.xxx.xxx.xxx(本人服务器的IP地址)

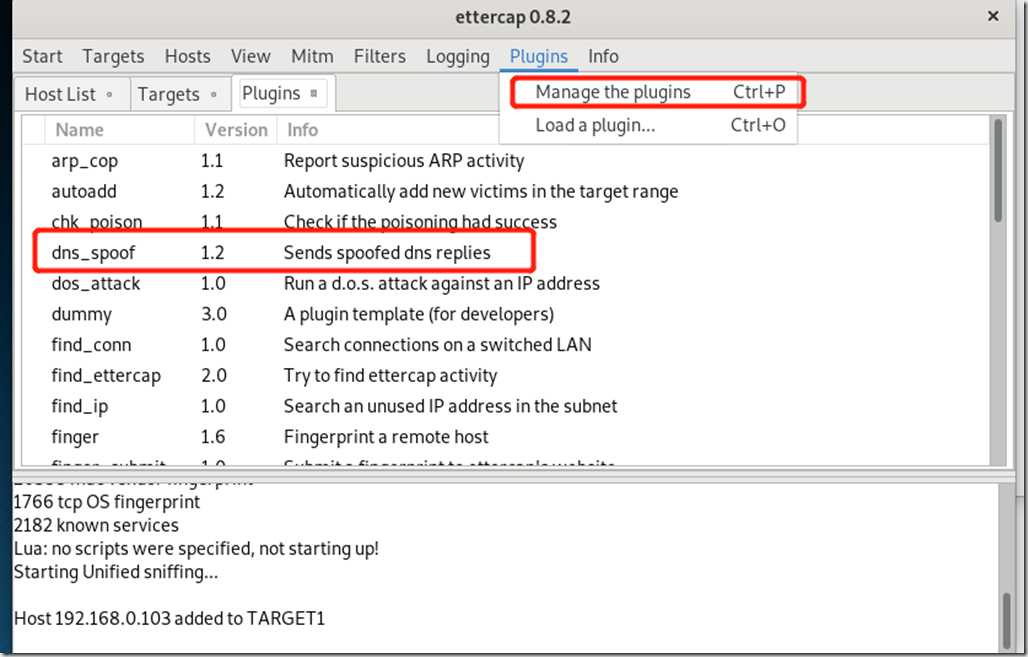

设置同上,在选择模块选择DNS劫持模块

原先ping百度时显示的IP

被劫持后再ping会显示我的服务器地址,就不展现了

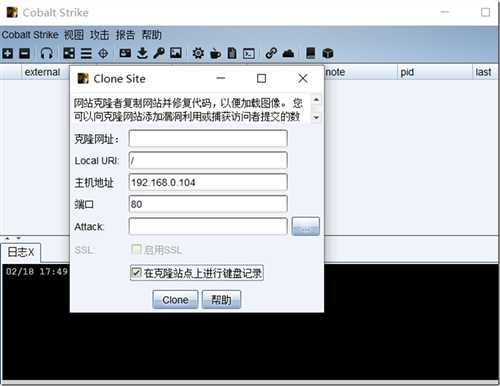

cobaltstrike:具体怎么建立可以自行百度

只需要填上你要克隆的网址,主机地址(主机的80端口不能被占用),点击克隆,完成劫持后跳转克隆后网站的操作

嗅探、DNS劫持配合CS钓鱼

原文:https://www.cnblogs.com/sup3rman/p/12327254.html