1.1 恶意代码的概念与分类

定义:指故意编制或设置的、对网络或系统会产生威胁或潜在威胁的计算机代码。

特征:

恶意的目的

本身是计算机程序

通过执行发生作用

类型:

计算机病毒

蠕虫

恶意移动代码

后门

特洛伊木马

僵尸程序

内核套件

融合型恶意代码

1.2 恶意代码的分析方法

静态分析

恶意代码扫描

文件格式识别

字符串提取

二进制结构分析

反汇编

反编译

代码结构与逻辑分析

加壳识别和代码脱壳

动态分析

快照对比

动态行为监控

网络监控

沙盒

动态跟踪调试

2.1 Windows计划任务schtasks

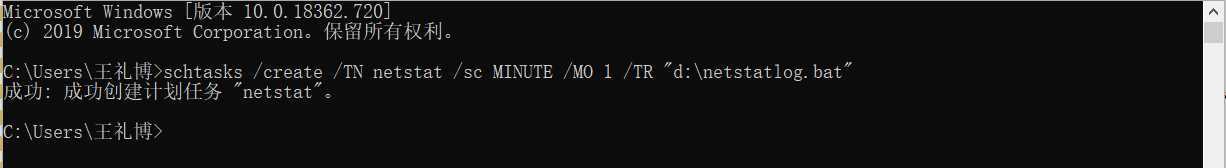

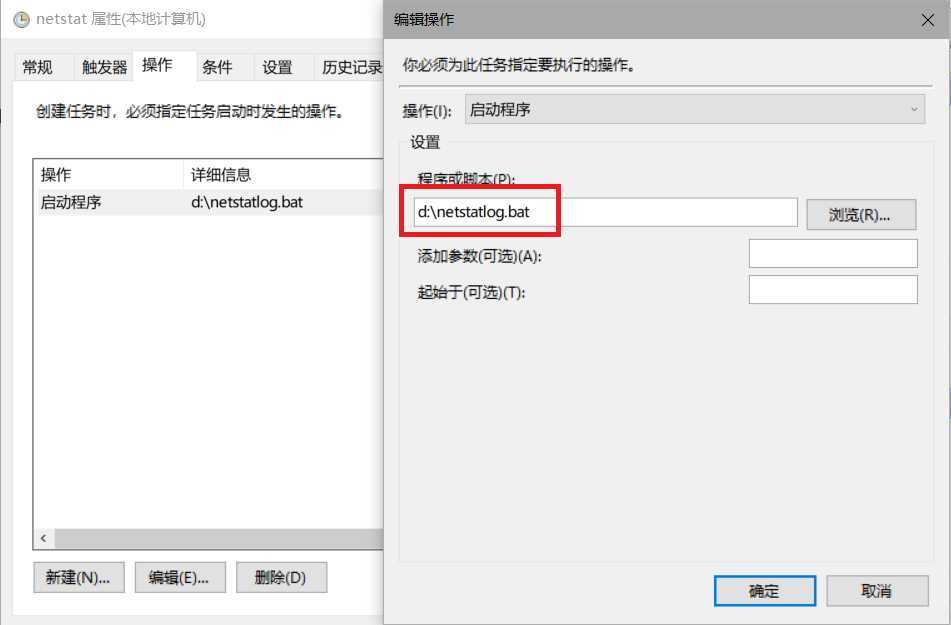

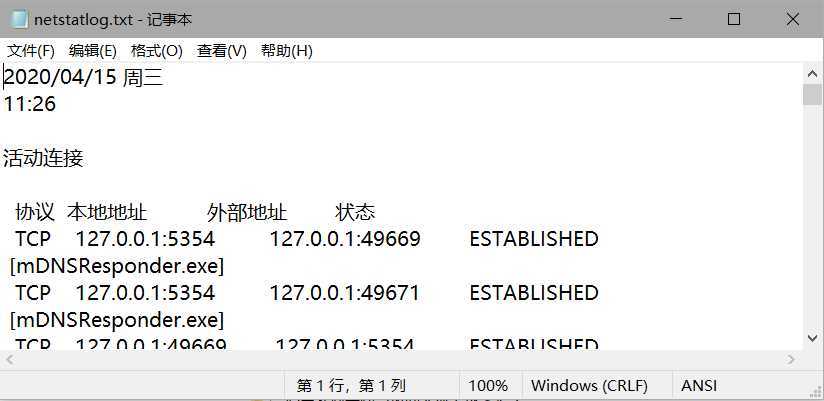

输入以下命令schtasks /create /TN netstat /sc MINUTE /MO 1 /TR “d:\netstatlog.bat”,创建任务,下面我们来写任务需要调用的bat文件。

TN: Task NameSC: SChedule type,MO: MOdifierTR: Task Run

接下来先新建一个txt文档,然后输入以下指令,强行转化为.bat类型的文件,放入d盘

date /t >> d:\netstatlog.txt

time /t >> d:\netstatlog.txt

netstat -bn >> d:\netstatlog.txt

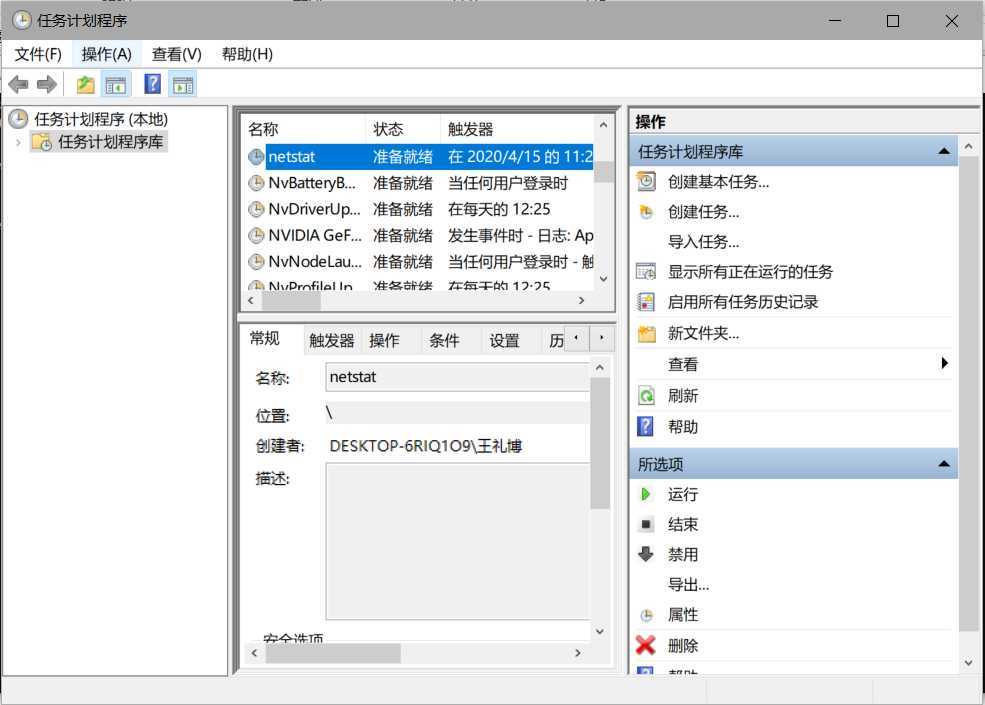

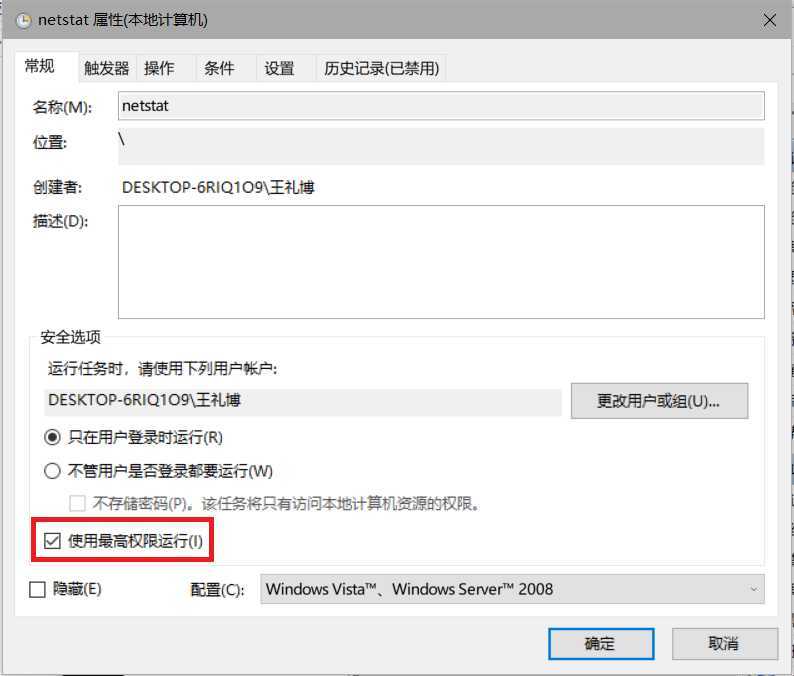

打开任务计划程序,找到我们的任务

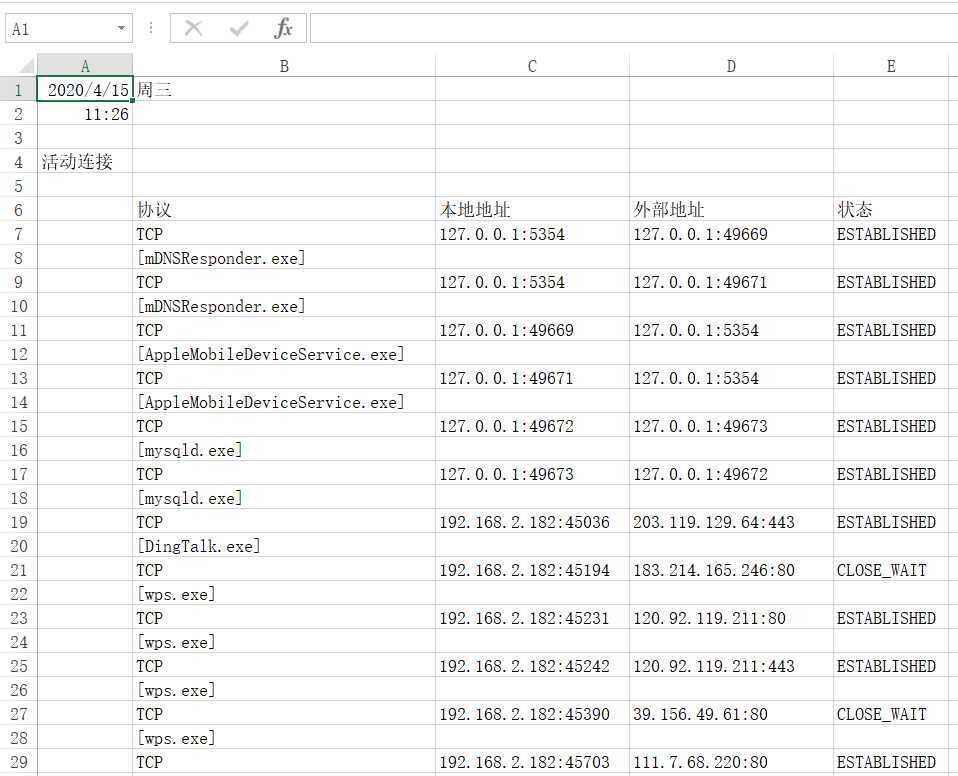

我发现,wps,迅雷和QQ浏览器占用的资源是最多的,这是符合实际情况的。由于我用的是苹果手机,所以电脑上安装了苹果服务组件,但是我记得是不自动开启这些服务的,然而苹果服务组件占用了一部分资源,我猜测可能是由于客服服务需求和软件更新需求,所以苹果才在后台偷偷开启组件,其余软件的占用量属于正常范围,没发现什么异常。

2.2 sysmon

首先去官网下载sysmon

创建配置文件sysmon.xml,文件中写入以下指令

<Sysmon schemaversion="4.12">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<Image condition="end with">iexplorer.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

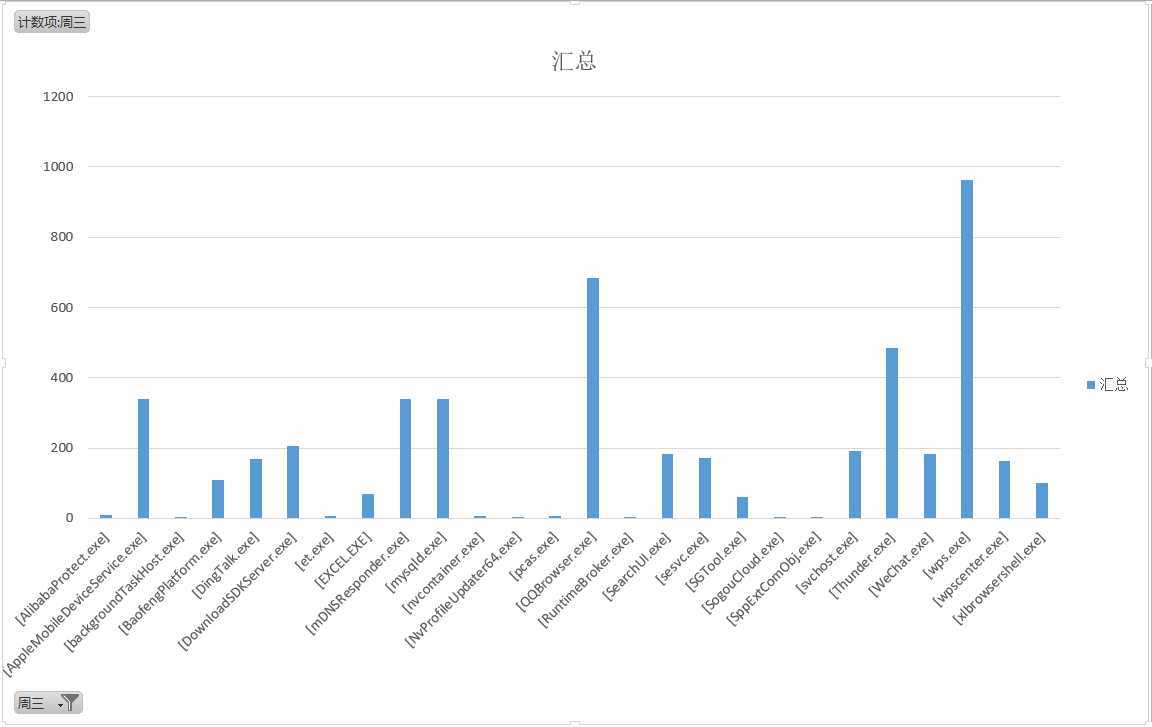

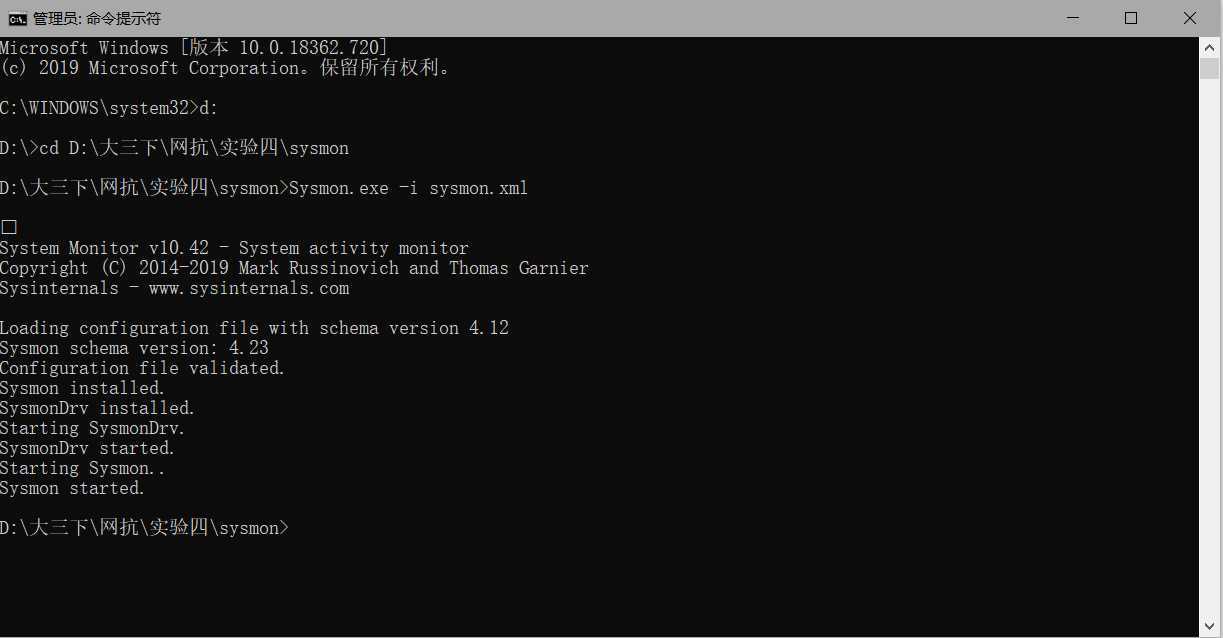

Sysmon.exe -i sysmon.xml安装sysmon。输入命令之后会弹出下面这个框,点击Agree进行安装。

<Sysmon schemaversion="4.23">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<NetworkConnect onmatch="exclude">

<Image condition="end with">iexplorer.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

</NetworkConnect>

<NetworkConnect onmatch="include">

<DestinationPort condition="is">5110</DestinationPort>

<DestinationPort condition="is">80</DestinationPort>

<DestinationPort condition="is">443</DestinationPort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

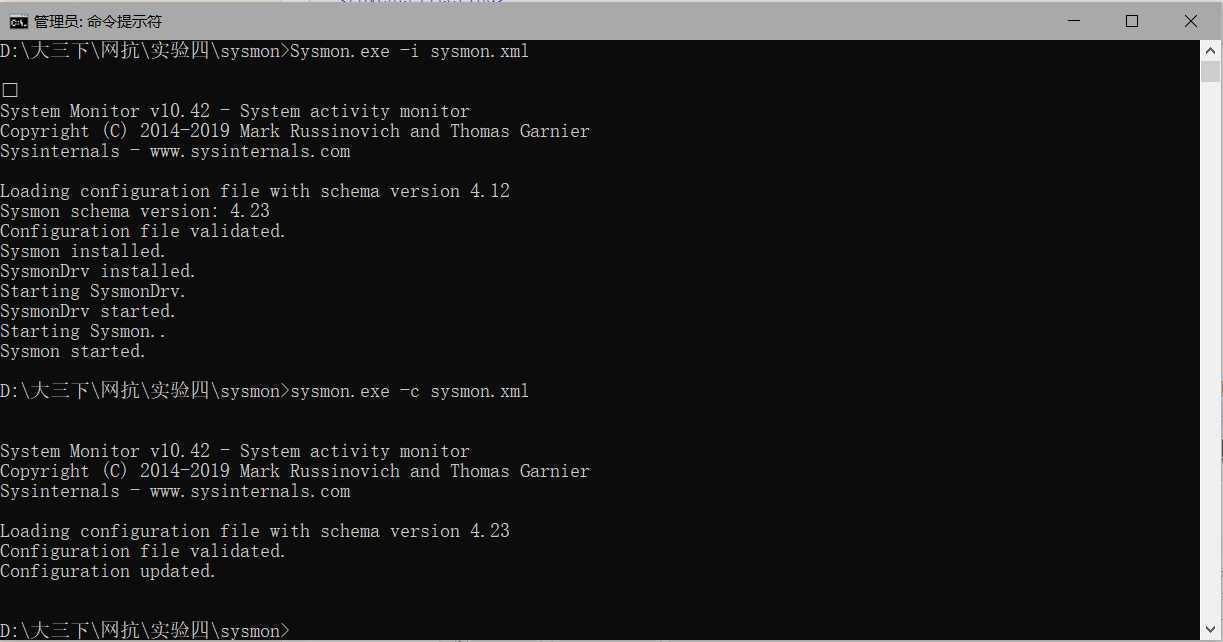

sysmon.exe -c sysmon.xml

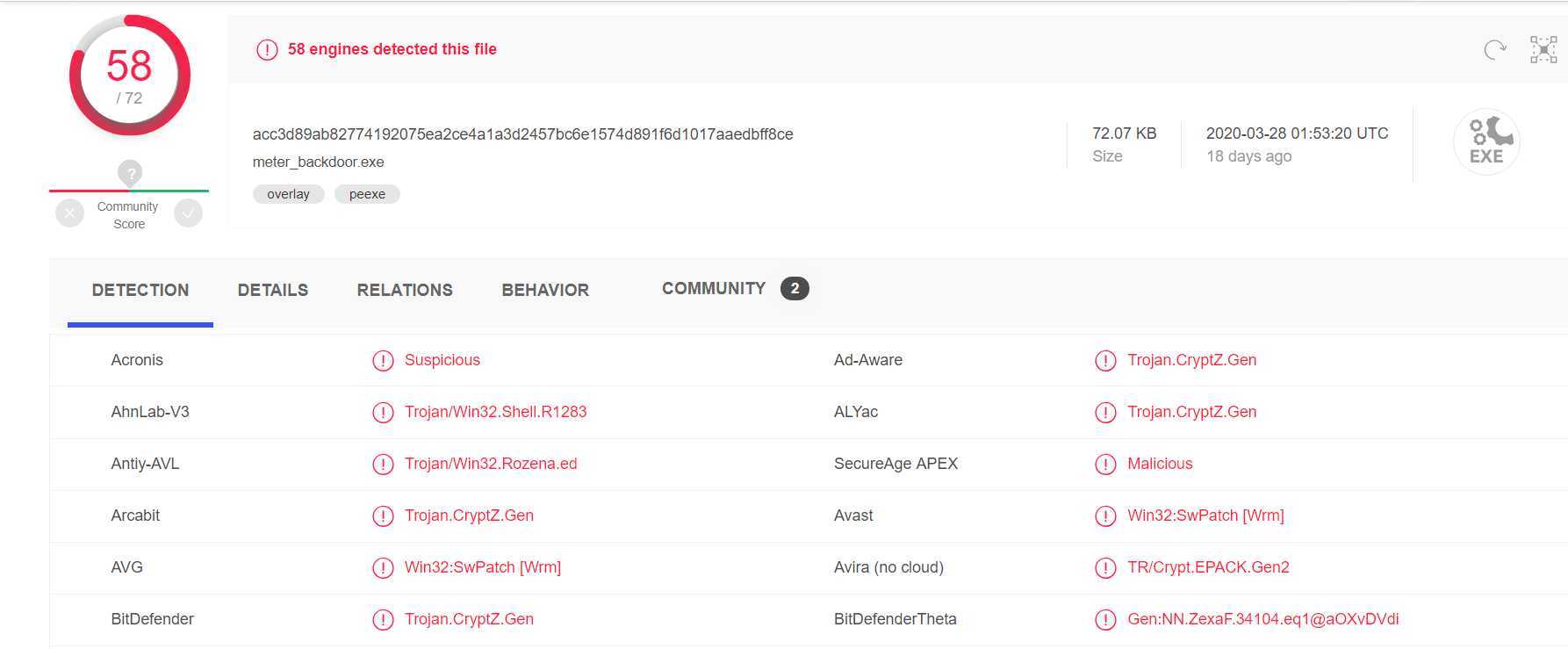

3.1 文件扫描(VirusTotal):检出率58/72

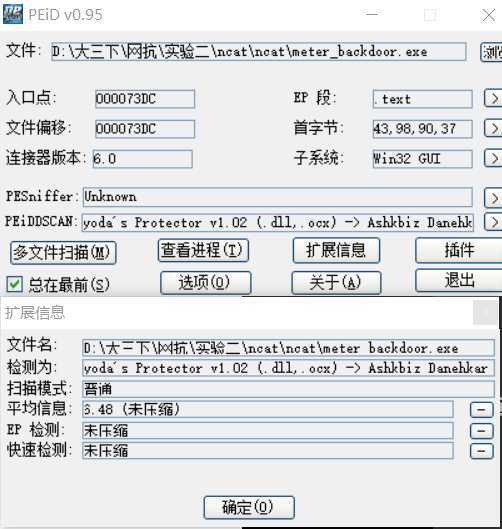

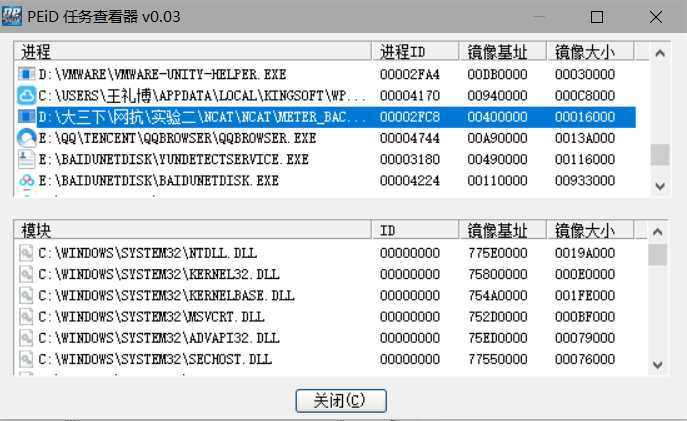

3.2 文件格式识别(peid工具)

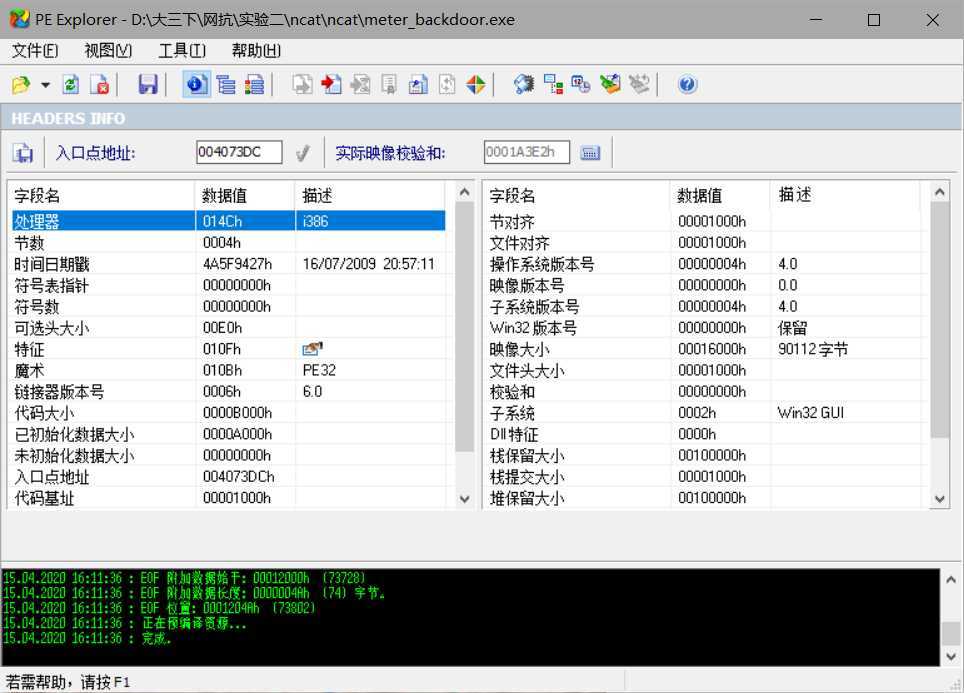

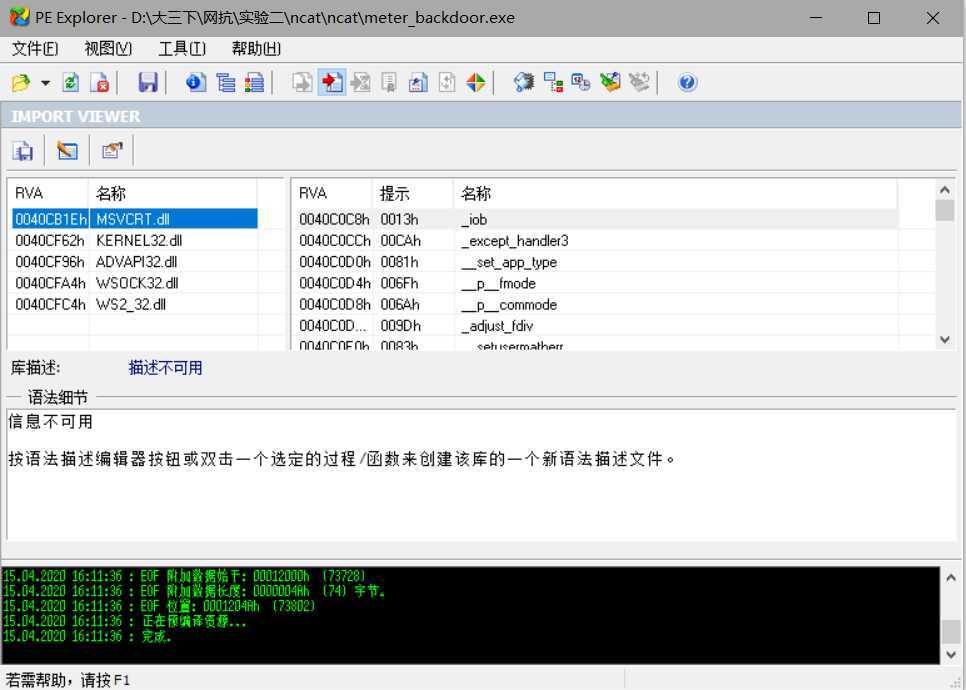

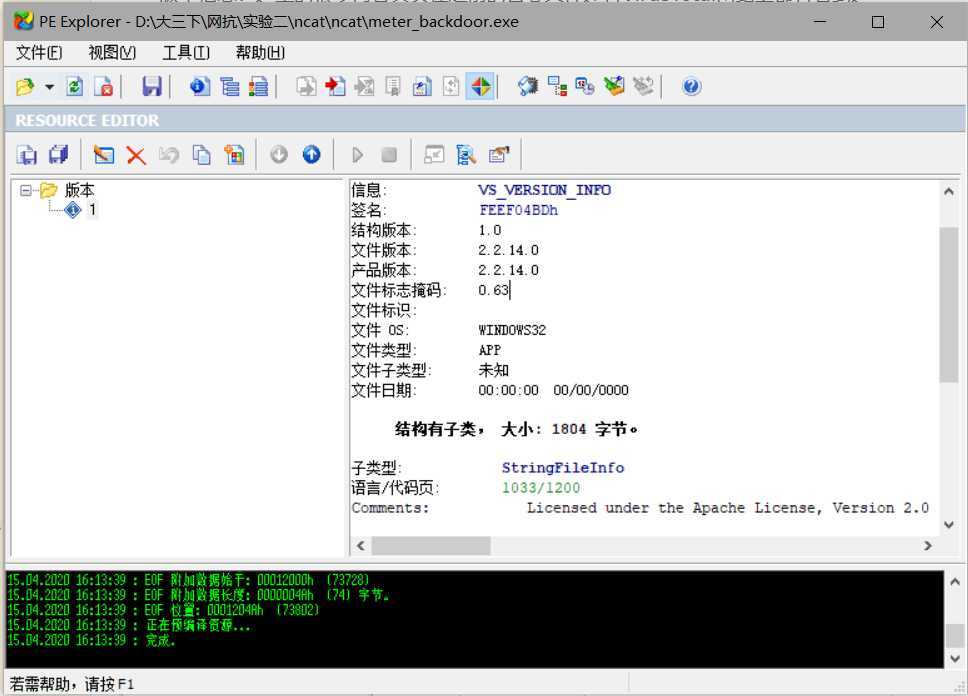

3.3 反编译、反汇编(PE Explorer工具)

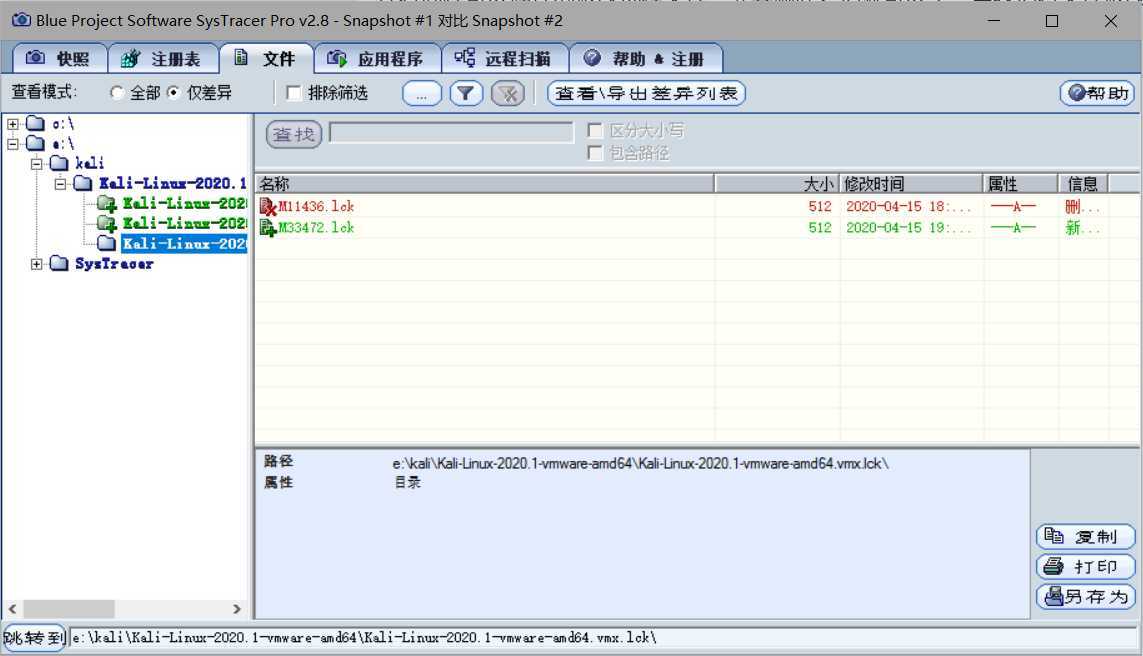

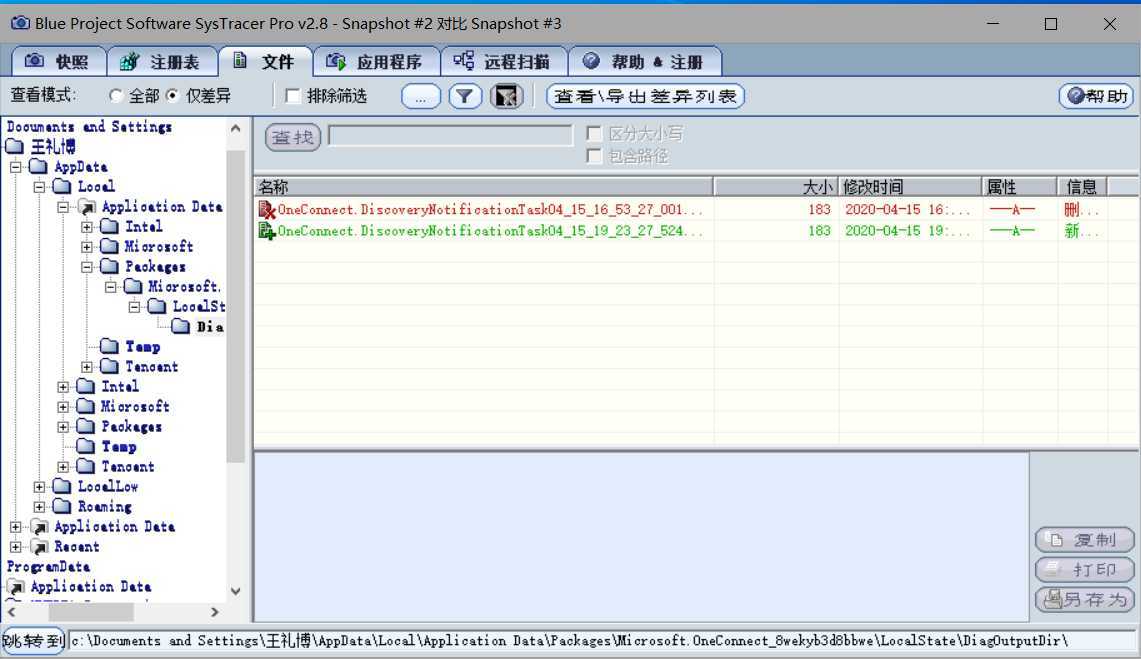

3.4 快照比对(SysTracer工具)

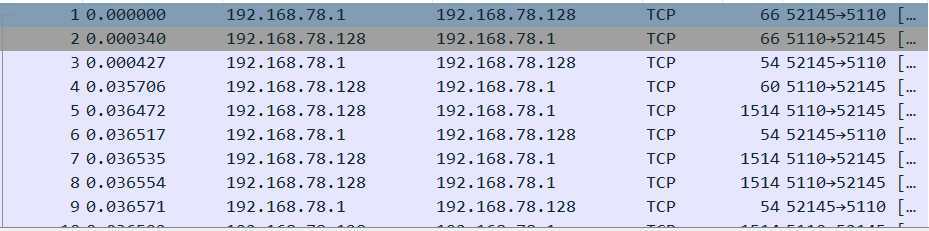

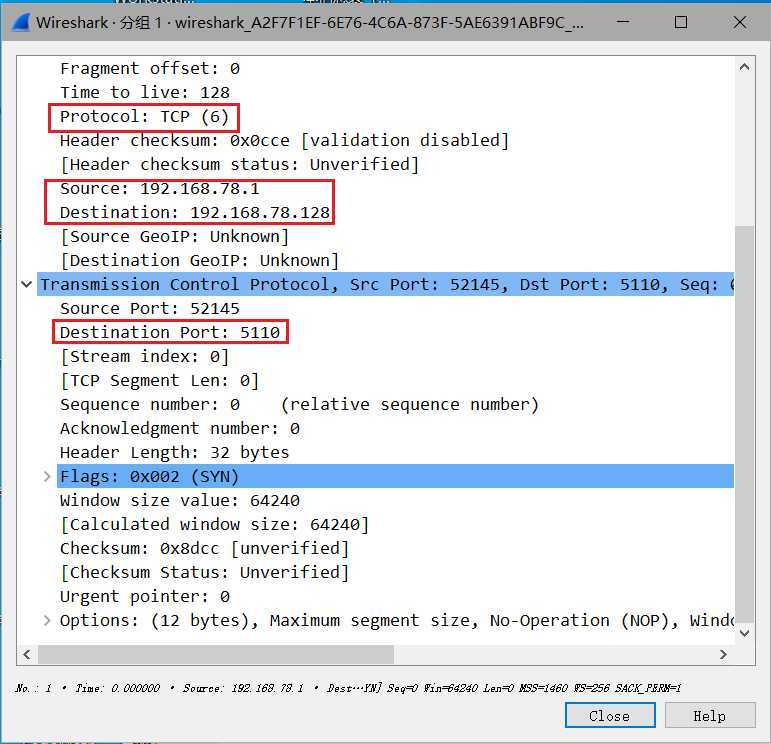

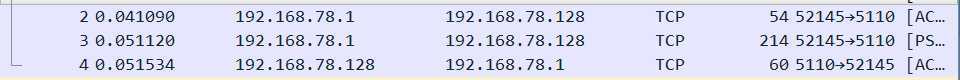

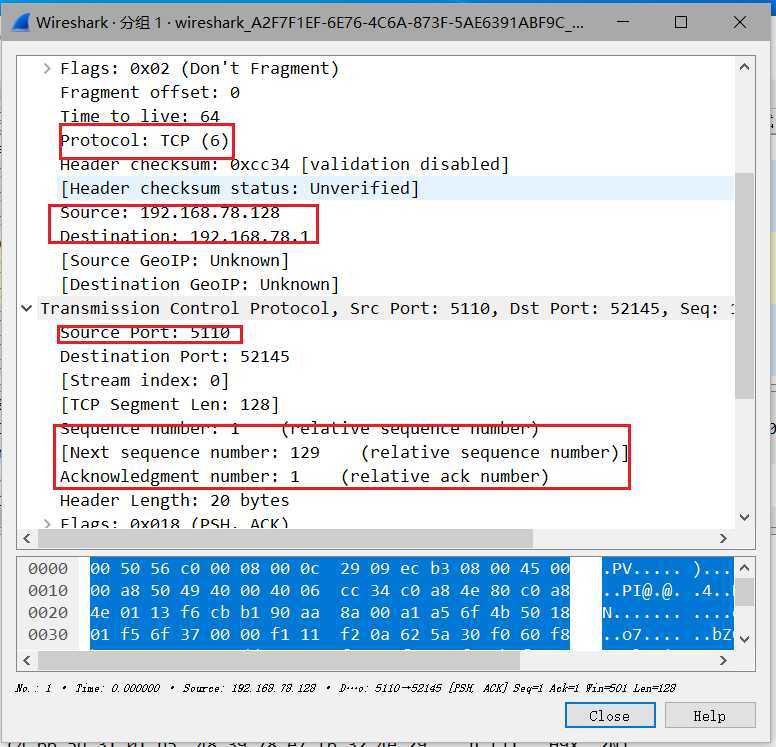

3.5 抓包分析(WireShark工具)

*输入mkdir test之后,再捕获到的数据包

4. 基础问题回答

(1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

我觉得Windows计划任务schtasks和sysmon都是很不错的工具,通过收集数据,例如端口使用情况、数据的传输情况。文件的调用情况都等等,使用一些统计软件,观察系统下行为的频繁程度、软甲是否自动开启。开启的时间段如何等等,就可以大致有关于是否存在恶意代码的判断。

(2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

首先我会使用VirusTotal进行检测,大致判断问题的严重程度。

然后用Wireshark进行抓包,可以看看是否传输了数据

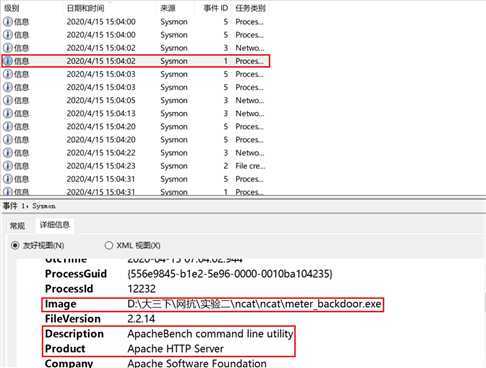

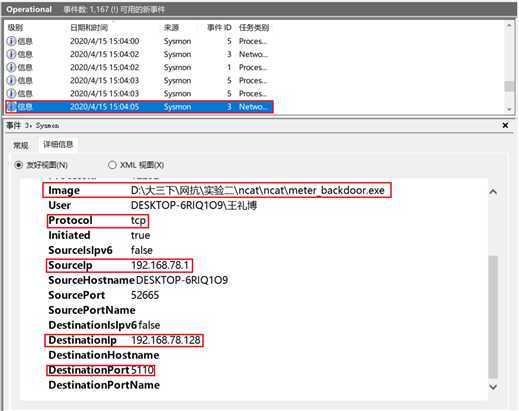

其次用sysmon可以查看该程序或进程创建了哪些日志文件,可疑点在哪

最后用SysTracer工具可以查看该程序或进程对注册表、文件还有应用程序进行了哪些修改

本次实验我觉得还挺有趣的,各种工具的使用,包括各种分析。我觉得自己分析的能力还是不足,可能是因为对工具还不够熟练,找不典型的问题所在,可能是我的知识储备还不够,对一些问题的分析还不够深入。个人感觉要把这次实验做精做好,还是要尝试大量后门程序,看看各有什么不同,需要知行合一。

原文:https://www.cnblogs.com/bjdzkjxywlb/p/12697051.html