在搜索引擎搜索filetype:xls site:edu.cn 高考,出现了许多文件格式为XLS的网址??

点击某个网址,下载文件打开后,可以看见一些信息:

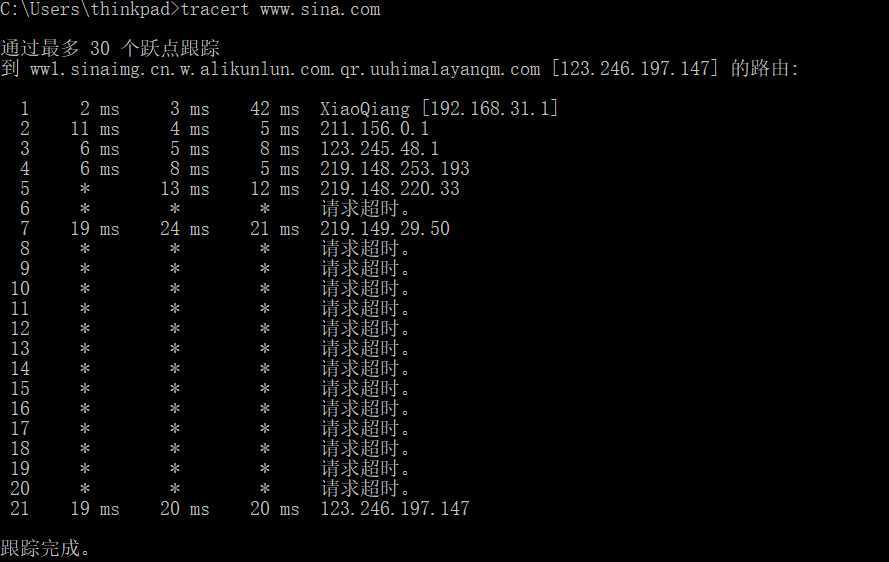

用于路由跟踪,判断从那个你主机到目标主机经过那些路由器、跳数、响应时间等。

原理:给目标的一个无效端口发送一系列UDP,其TTL依次增一,中间路由器返回一个ICMP Time Exceeded消息

tracerttraceroute下面以windows为例,查看主机到www.sina.com经过的路由信息:

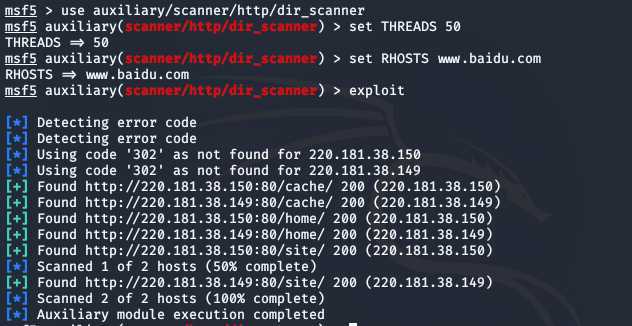

以metasploit的dir_scanner模块为例:

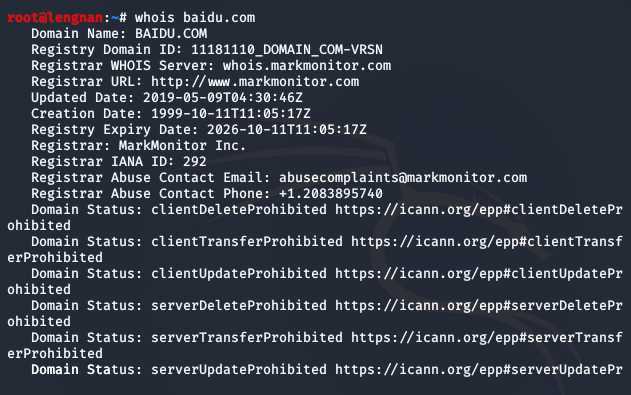

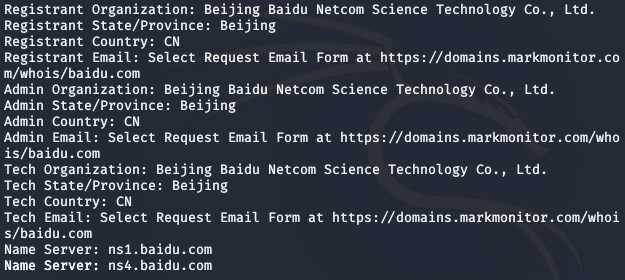

whois命令格式:

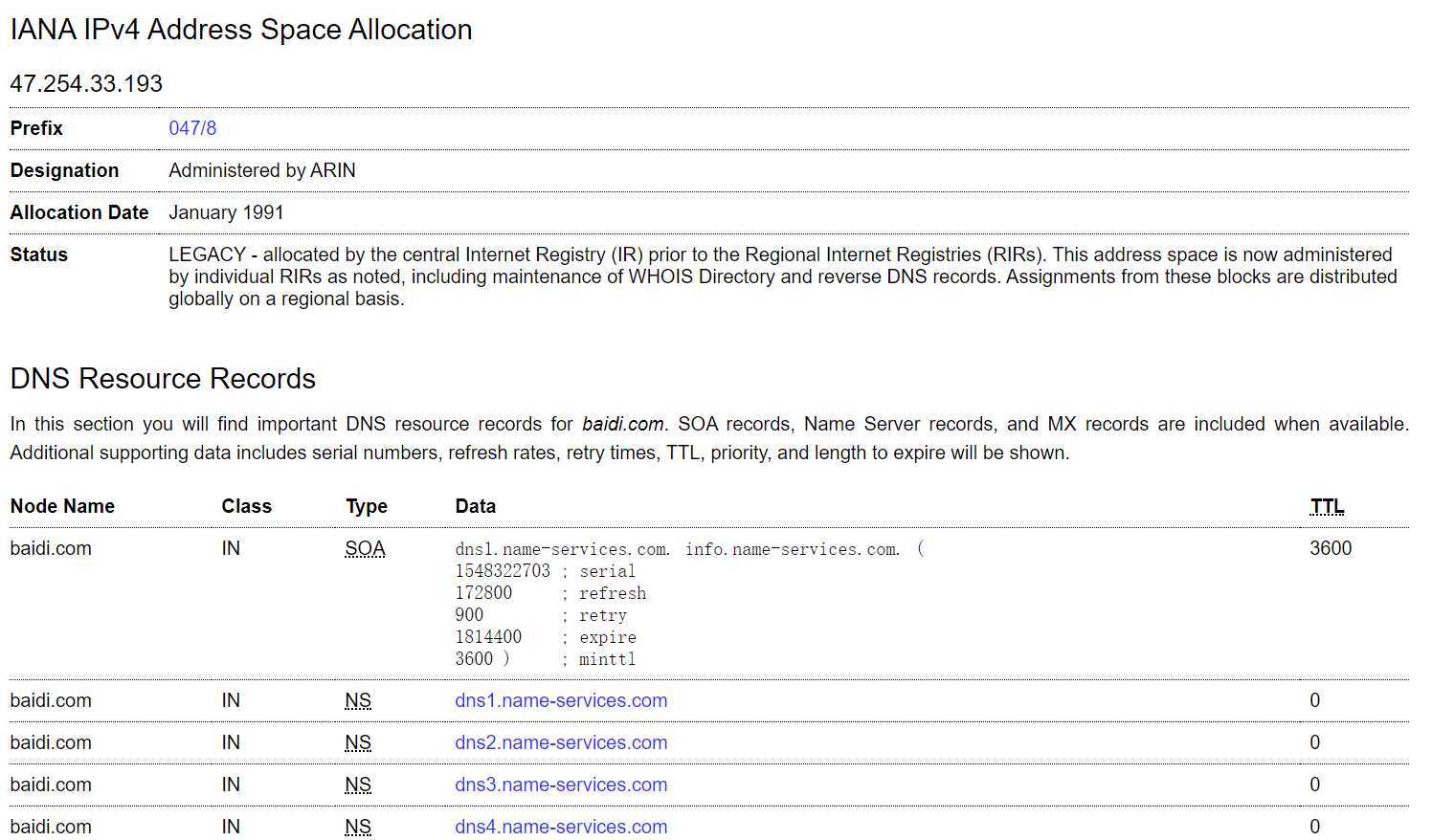

whois 110.110.110.110whois baidu.comwhois root下面以whois baidu.com为例,查询baidu的3R注册信息(注册人registrar、注册商registry、官方注册局registrant)

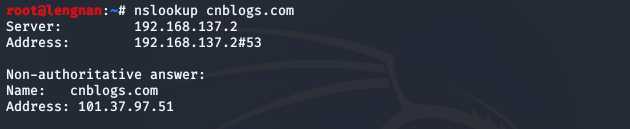

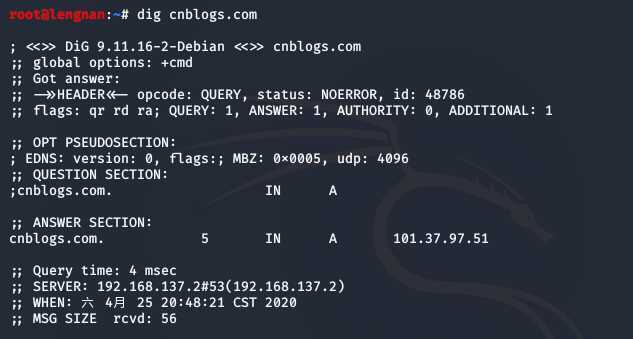

nslookup与dig不同的是,nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的,而dig可以从官方DNS服务器上查询精确的结果:

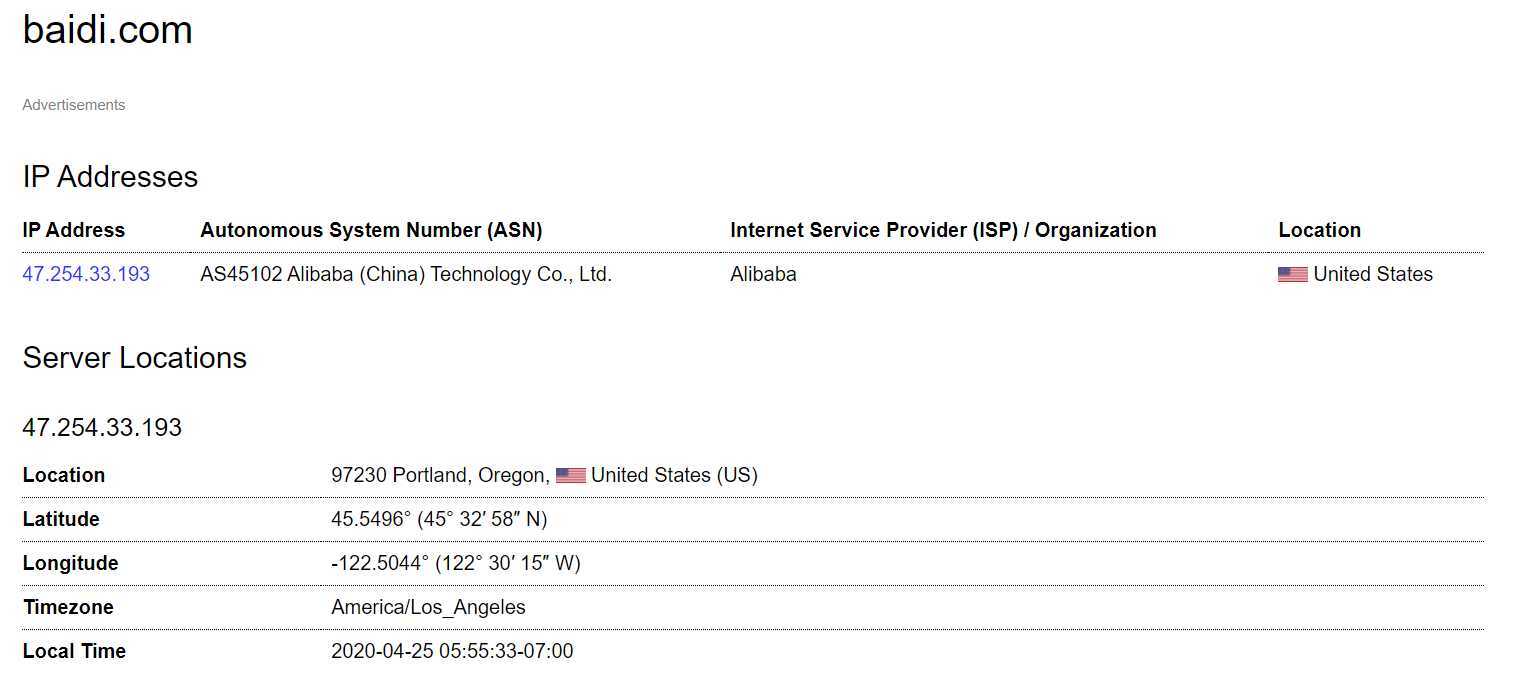

网址:https://www.ip-adress.com/reverse-ip-lookup

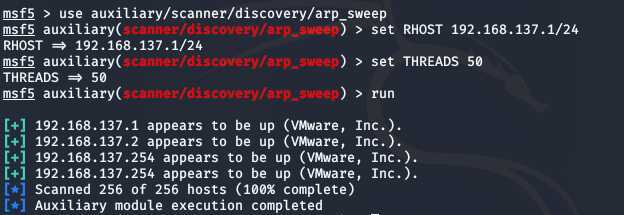

以metasploit中的arp_sweep模块为例(使用ARP请求枚举本地局域网的活跃主机):

use auxiliary/scanner/discovery/arp_sweepset RHOST 192.168.137.1/24set THREADS 50run

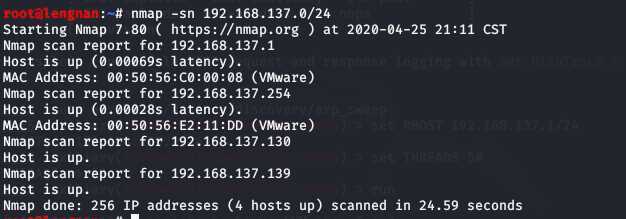

用nmap进行主机发现:nmap -sn 192.168.137.0/24

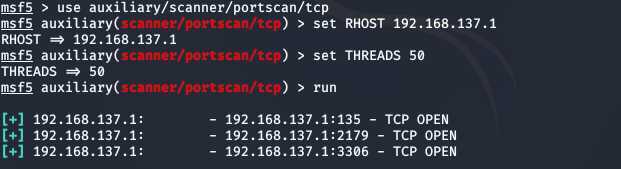

以metaspolit中portscan模块为例:

use auxiliary/scanner/portscan/tcpset RHOST 192.168.137.1set THREADS 50run

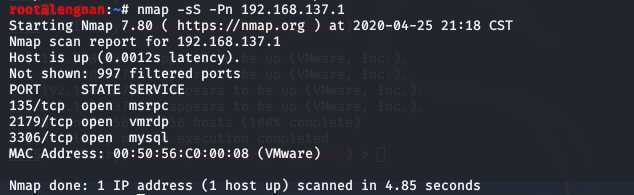

用nmap进行端口扫描:nmap -sS -Pn 192.168.137.1

NMAP支持的扫描

| 参数 | 扫描类型 |

|---|---|

| sS | TCP SYN |

| sT | TCP Connect() |

| sA | TCP ACK |

| sW | TCP Window |

| sM | TCP Maimon |

| sN | TCP Null |

| sF | TCP FIN |

| sX | TCP Xmas |

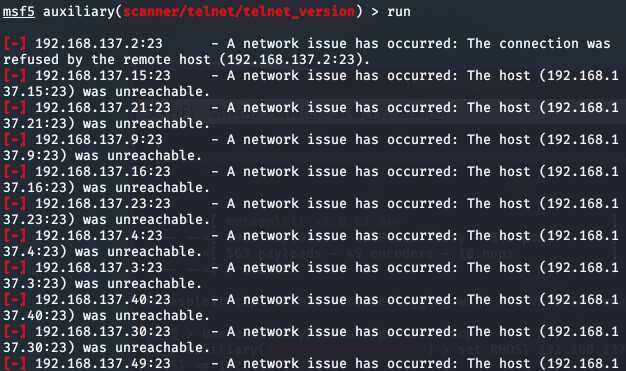

use auxiliary/scanner/telnet/telnet_versionset RHOSTS 192.168.137.0/24set THREADS 100run

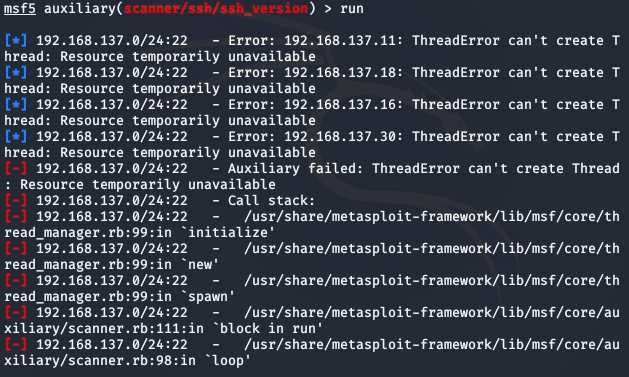

use auxiliary/scanner/ssh/ssh_versionset RHOSTS 192.168.137.0/24set THREADS 100run

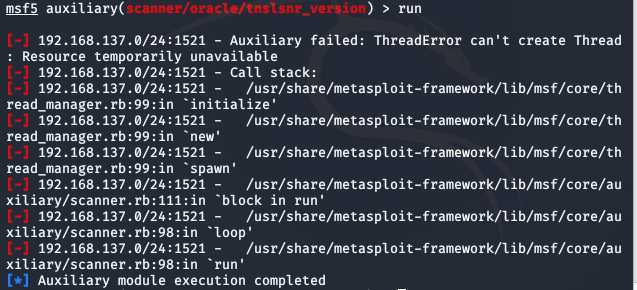

Oracal数据库服务查点

use auxiliary/scanner/oracle/tnslsnr_versionset RHOSTS 192.168.137.0/24set THREADS 100run

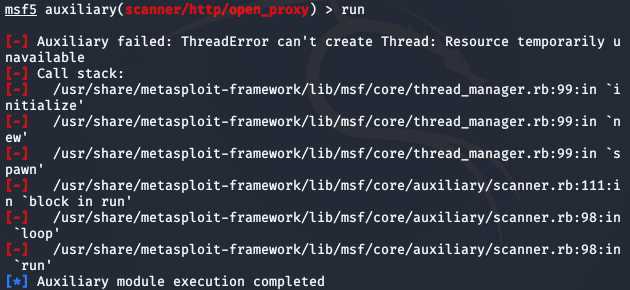

open_proxy开放代理探测

use auxiliary/scanner/http/open_proxyset RHOSTS 192.168.137.0/24set THREADS 100run

使用namp进行探测:nmap -O 192.168.137.1

2019-2020 网络对抗技术 20175207 Exp5 信息搜集与漏洞扫描

原文:https://www.cnblogs.com/ln-0407/p/12775198.html