掌握信息搜集的最基础技能与常用工具的使用方法

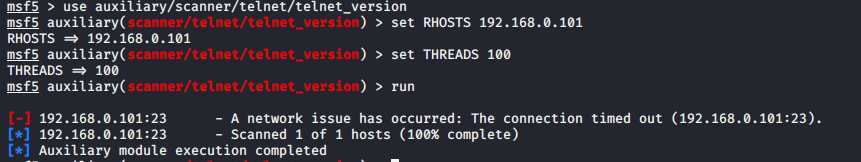

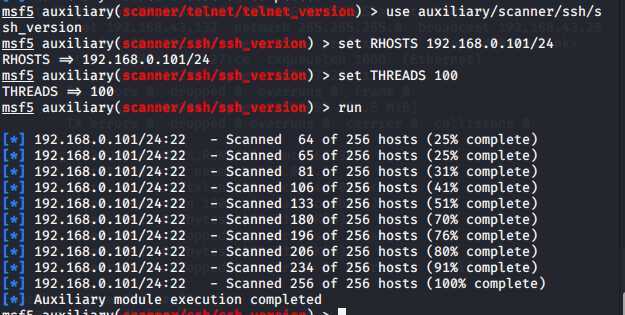

set RHOSTS设置扫描路径

set THREADS设置并发进程数量

filetype能对搜索结果的文件类型进行限定检索词 filetype:文件类型

- 能在检索结果中获取检索词的补集检索词 -词语

site能限制检索结果的来源检索词 site:限制域名

inurl能在网址中进行搜索检索词inurl:检索词

| 表示布尔逻辑中的或者(or)关系关键词1 | 关键词2

空格表示布尔逻辑中的交集(and)关系关键词1 关键词2

-sS/sT/sA/sW/sM指定TCP SYN/Connect()/ACK/Window/Maimon scans扫描目标

-sU指定UDP扫描方式确定目标的UDP端口状况

-sN/sF/sX指定TCP Null,FIN,Xmas scans秘密扫描方式协助探测对方的TCP端口状态

--scanflags <flags>定制TCP包的flags

-sI <zombiehost[:probeport]>指定idle scan方式来扫描目标主机(需要合适的zombie host)

-sY/sZ使用SCTP INIT/COOKIE-ECHO来扫描SCTP协议端口的开放的情况

-sO使用IP protocol扫描确定目标支持的协议类型

-b <FTP relay host>使用FTP bounce scan扫描方式

osscan-limit限制Nmap只对确定的主机的进行OS探测(需要至少确定该主机的一对open和closed的端口)

osscan-guess猜测对方的主机的系统类型(准确性低但会尽可能多为用户提供潜在的操作系统)

Nmap

搜索引擎

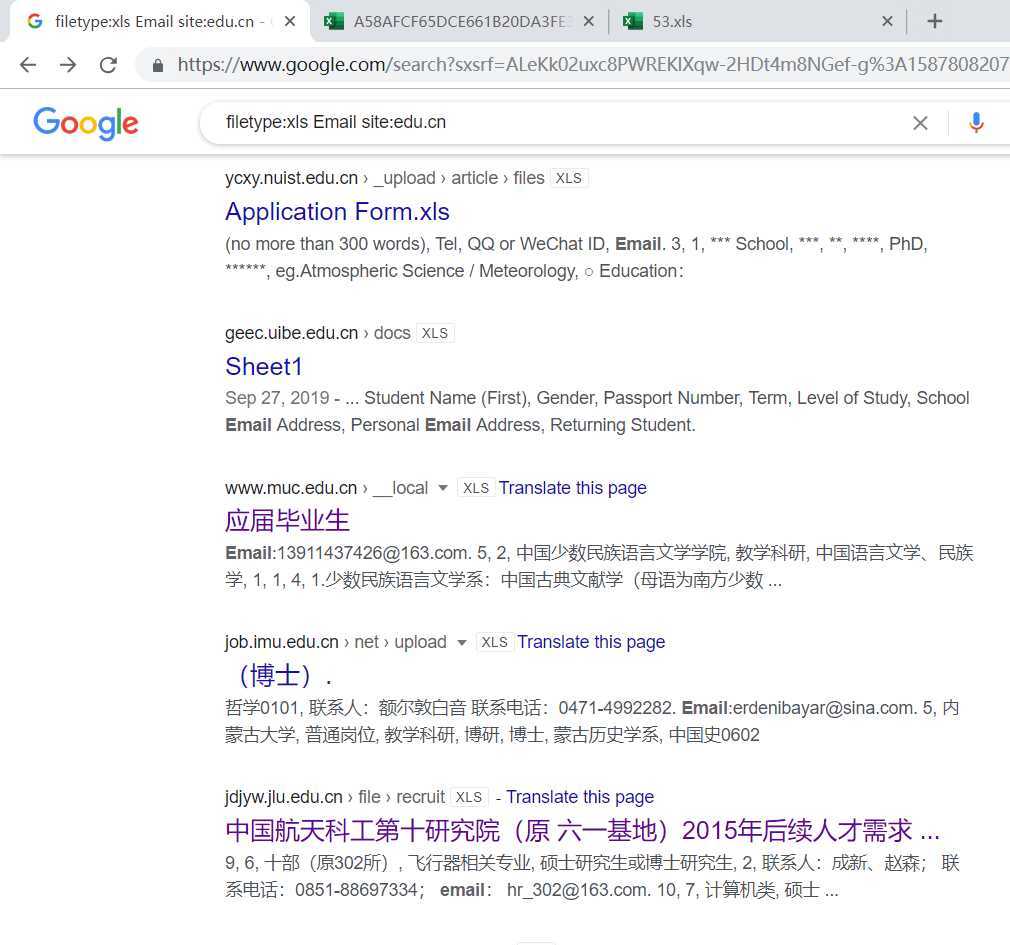

Google搜索filetype:xls Email site:edu.cn,会出现xls的文件,且针对于学校网站。

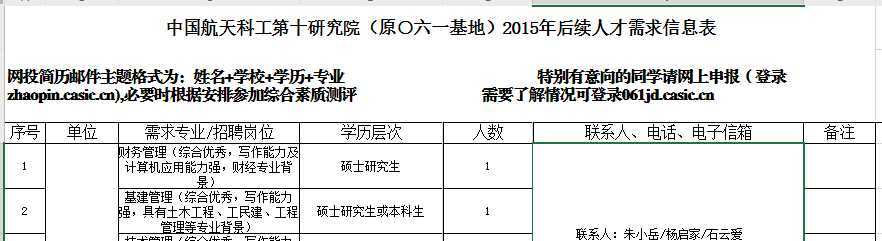

tracert可用于对经过的路由进行探测:在主机cmd中输入命令tracert www.sian.com

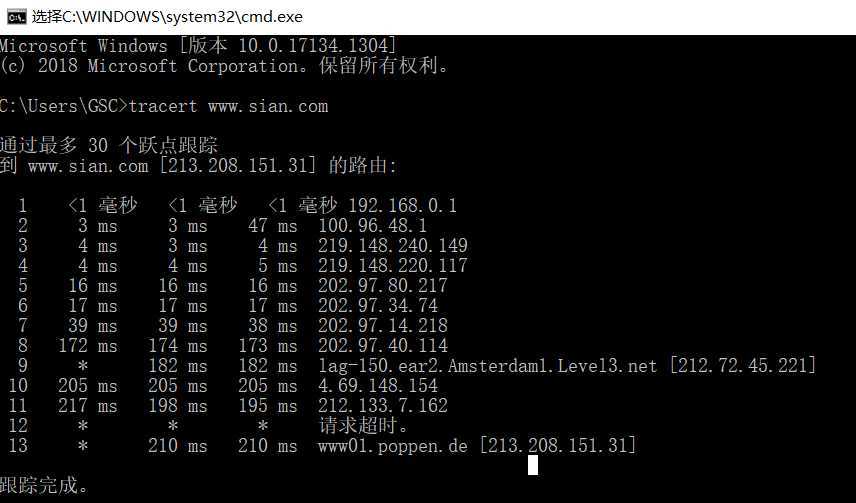

利用msfdir_scanner模块,检测网站目录结构:枚举法,暴力猜解网站目录结构

msfconsole

use auxiliary/scanner/http/dir_scanner

set THREADS 20

set RHOSTS www.sina.com

exploit

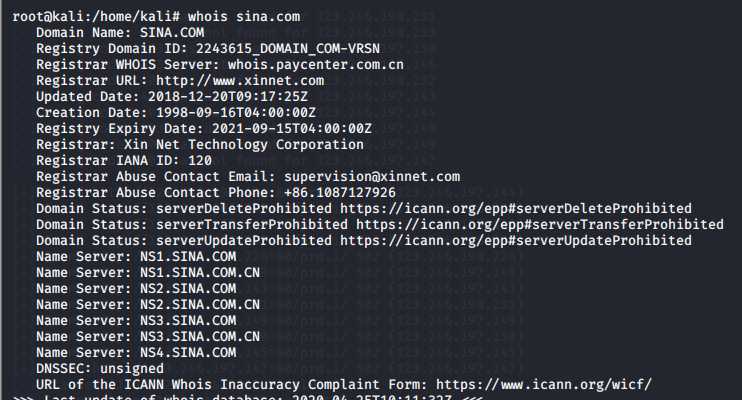

whois www.sina.com

获取的信息

Domain Name:SINA.COM

Creation Date:1998-09-16T09:17:25Z

Updated Data:2018-12-02T04:00:00Z

Name Server:NS(1-4)SINA.COM(.CN)

注意:进行whois查询时去掉www等前缀

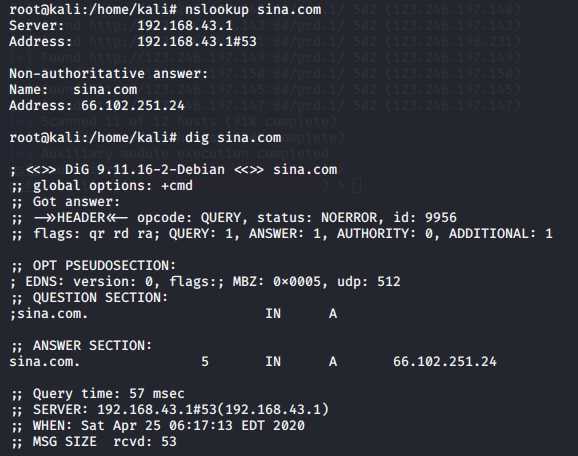

nslookup可以得到DNS解析服务器保存的Cache的结果,但并不是一定准确的。dig可以从官方DNS服务器上查询精确的结果。从图中可以看到,查询百度的域名,这两种方式得到的结果是一样的。

dig还有很多查询选项,每个查询选项由带前缀(+)的关键字标识

+[no]search使用[不使用]搜索列表或resolv.conf中域伪指令(如果有的话)定义的搜索列表(默认不使用);

+[no]trace切换为待查询名称从根名称服务器开始的代理路径跟踪(默认不使用),若启用跟踪dig使用迭代查询解析待查询名称,将按照从根服务器的参照,显示来自每台使用解析查询的服务器的应答;

+[no]identify当启用+short选项时,显示[不显示]提供应答的IP地址和端口号;

+[no]stats设定显示统计信息,查询进行时,应答的大小等,默认显示查询统计信息。

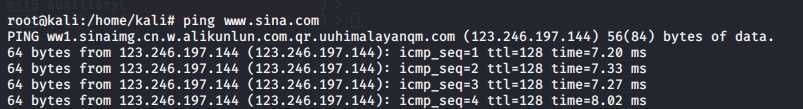

先通过ping指令获得IP地址

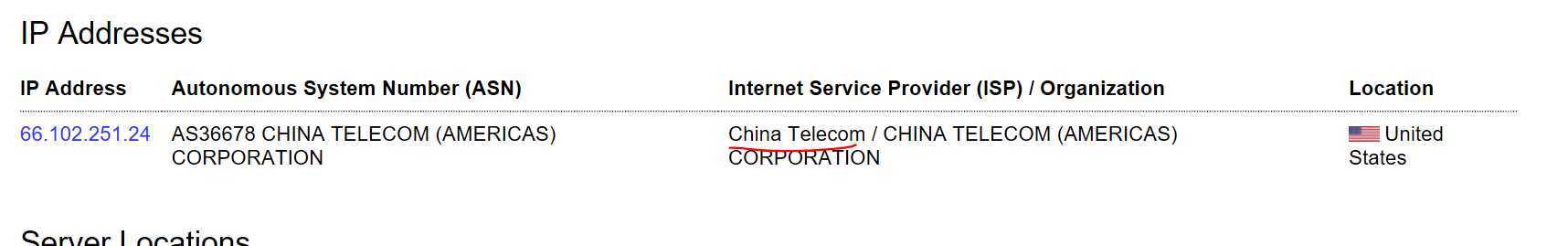

获取到www.sina.com的IP地址:123.246.197.144

接着通过IP-ADDRESS查询地理位置

(1)msfconsole

位于modules/auxiliary/scanner/discovery 主要有 arp_sweep, ipv6_multicast_ping,ipv6_neighbor, ipv6_neighbor_router_advertisement, udp_probe,udp_sweep。

arp_sweep 使用ARP请求枚举本地局域网的活跃主机,即ARP扫描器 udp_sweep 使用UDP数据包探测。

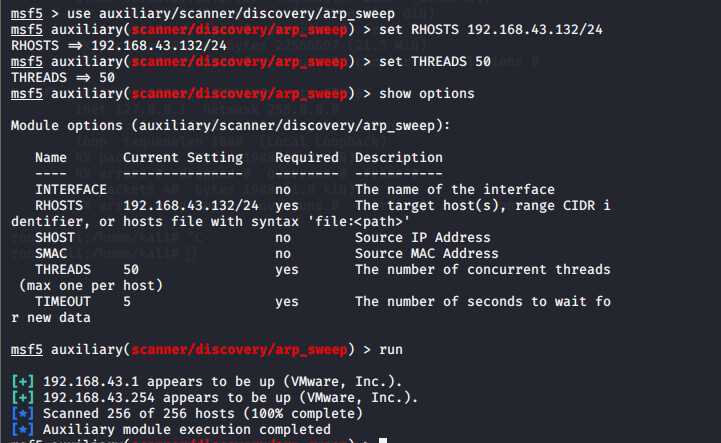

打开msfconsole,依次输入:

msf > use auxiliary/scanner/discovery/arp_sweep //进入arp_sweep 模块

*msf auxiliary(scanner/discovery/arp_sweep) > set RHOSTS 10.10.10.2/24//用set进行hosts主机段设置

msf auxiliary(scanner/discovery/arp_sweep) > set THREADS 50 //加快扫描速度

msf auxiliary(scanner/discovery/arp_sweep) > show options //查询模块参数

msf auxiliary(scanner/discovery/arp_sweep) > run //执行run进行扫描

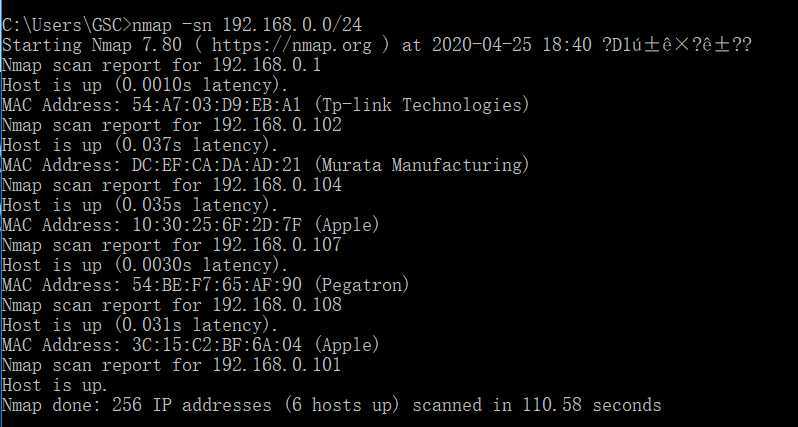

(2)Nmap

在Windows下使用nmap -sn 192.168.3.0/24寻找该网段下的活跃主机:

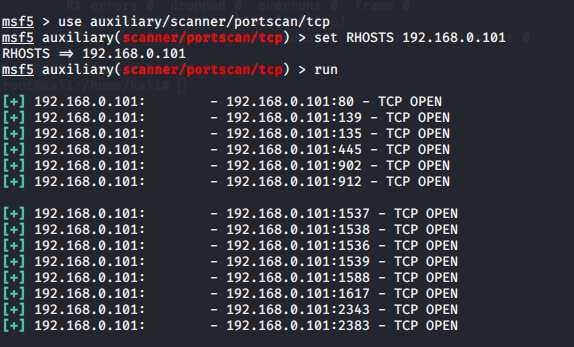

(1)metasploit

metasploit的端口扫描模块:利用metasploit中的auxiliary/scanner/portscan中的扫描器进行端口扫描,主要可以扫描以下五种端口:

ack:通过ACK扫描的方式对防火墙上未被屏蔽的端口进行探测

ftpbounce:通过FTP BOUNCE攻击的原理对TCP服务进行枚举

syn:使用发送TCP SYN标志的方式探测开放的端口

tcp:通过一次完整的TCP链接来判断端口是否开放

xmas:一种更为隐蔽的扫描方式,通过发送FIN,PSH,URG标志能够躲避一些TCP标记检测器的过滤

在msfconsole中输入:use auxiliary/scanner/portscan/tcp,设定IP地址set RHOST 192.168.0.101后,输入run开始扫描:

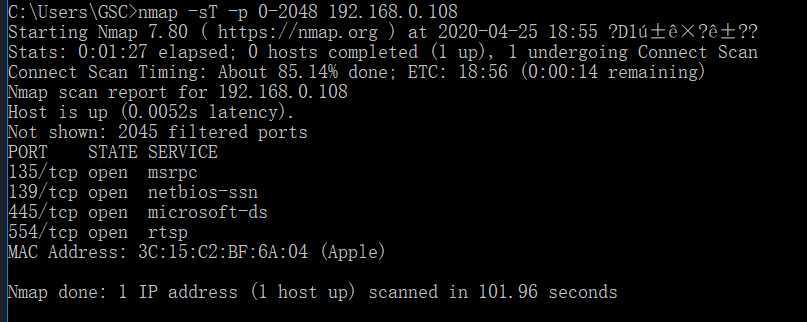

(2)Nmap端口扫描

一般用到的参数如下:

-sT -sS -sF/-sX/-sN -sP -sU -sA -Pn -p -F

扫描类型:

-sT:TCP connect扫描

-sS:TCP syn扫描

-sF/-sX/-sN:通过发送一些标志位以避开设备或软件的检测

-sP:ICMP扫描

-sU:探测目标主机开放了哪些UDP端口

-sA:TCP ACk扫描

扫描选项:

-Pn:在扫描之前,不发送ICMP echo请求测试目标是否活跃

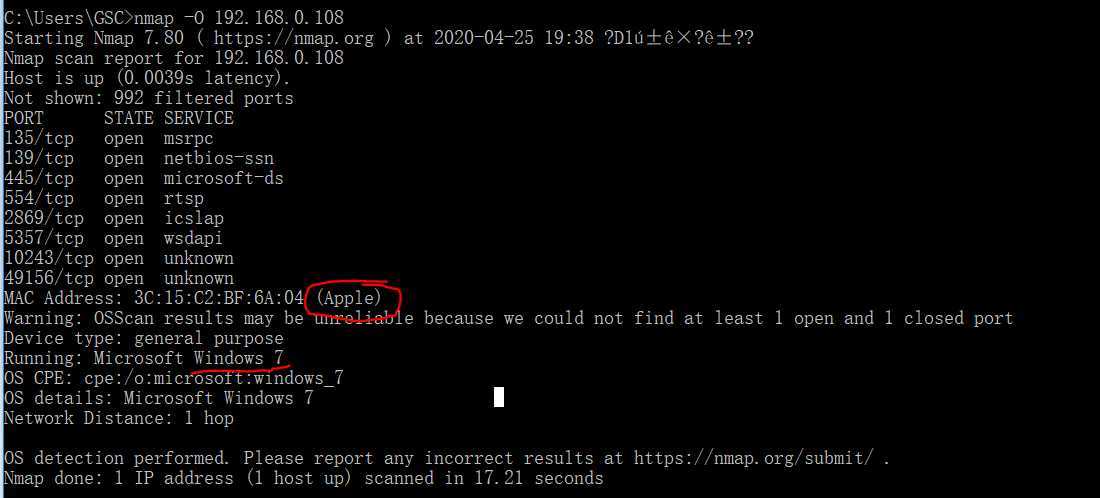

-O:辨识操作系统等信息

-F:快速扫描模式

-p<端口范围>:指定端口扫描范围

-O: 指定Nmap进行OS侦测。

--osscan-limit: 限制Nmap只对确定的主机的进行OS探测(至少需确知该主机分别有一个open和closed的端口)。

--osscan-guess: 大胆猜测对方的主机的系统类型。由此准确性会下降不少,但会尽可能多为用户提供潜在的操作系统。

192.168.0.108这是我弟电脑的ip,他用的是一台MAC,但是装的Windows 7系统

(1)Telnet服务扫描

use auxiliary/scanner/telnet/telnet_version //进入telnet模块set RHOSTS 192.168.3.0/24 //扫描192.168.3.0网段set THREADS 100 //提高查询速度run

(2)SSH服务扫描

use auxiliary/scanner/ssh/ssh_versionset RHOSTS 192.168.3.0/24set THREADS 200 run

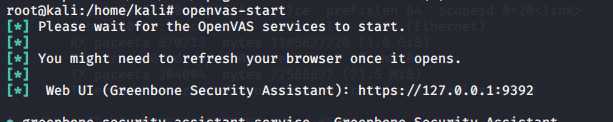

输入以下口令安装OpenVAS:

sudo su

apt-get update

apt-get upgrade

apt-get dist-upgrade

apt-get install openvas

openvas-setup # 可能需要重复多次,需要下载很多xml文件

openvas-check-setup

openvasmd --user=admin --new-password=[new key]

openvas-start

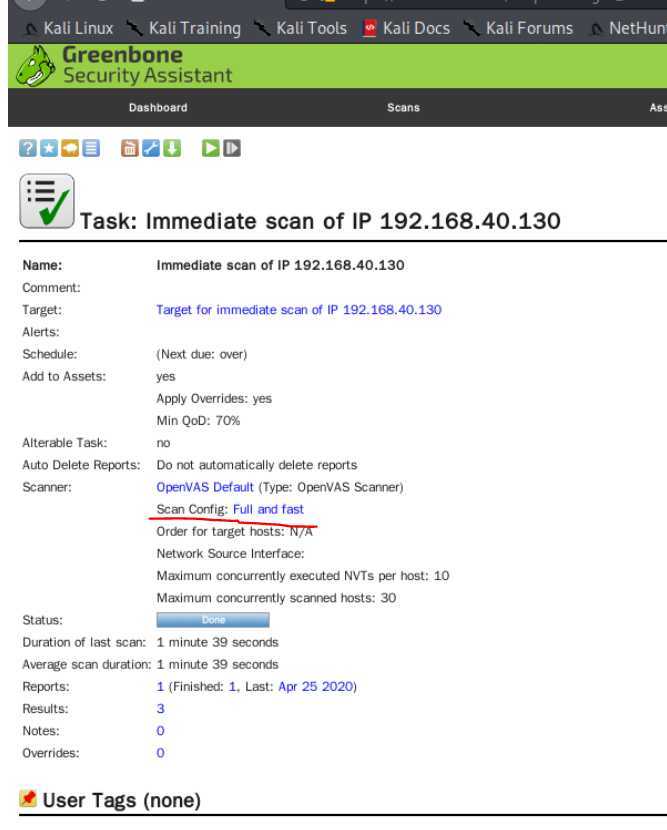

2.扫描192.168.40.130

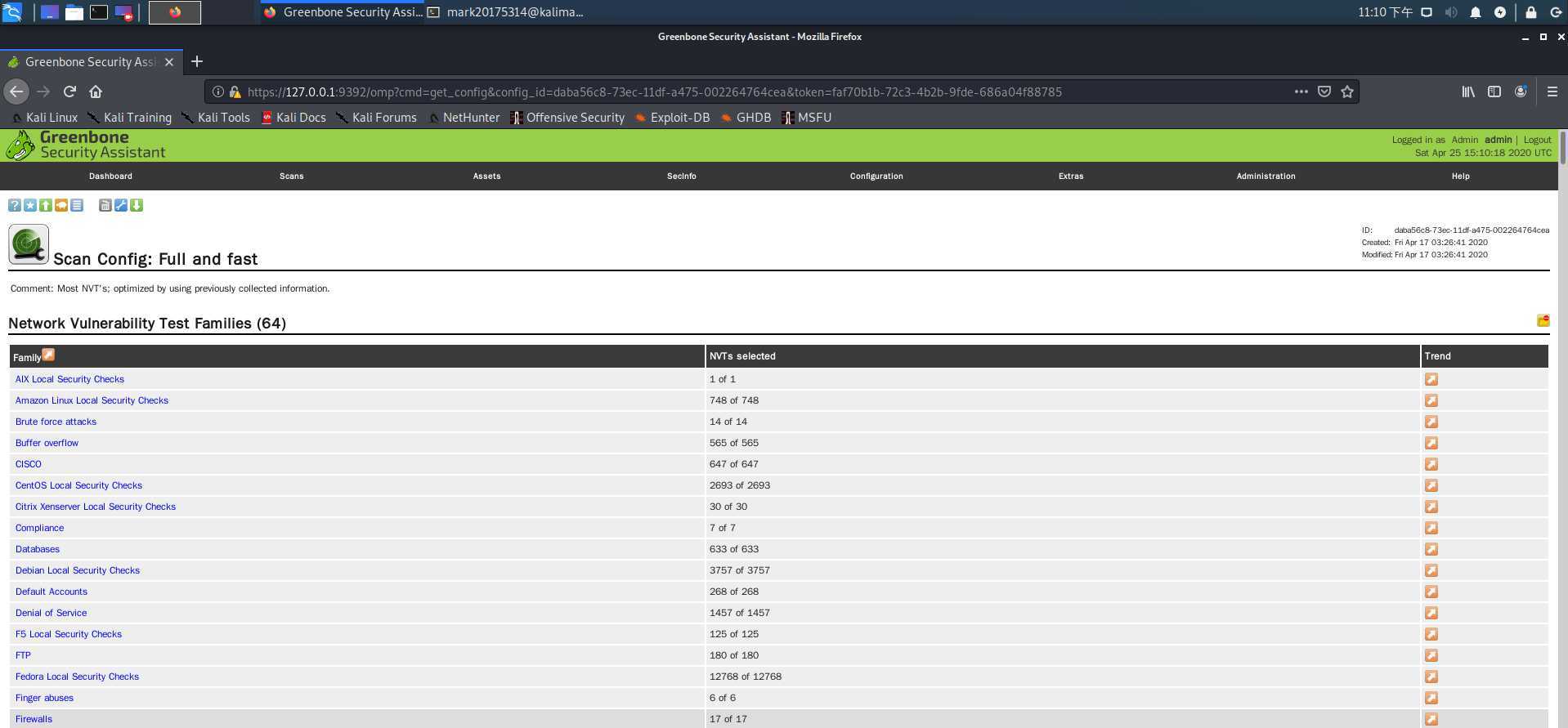

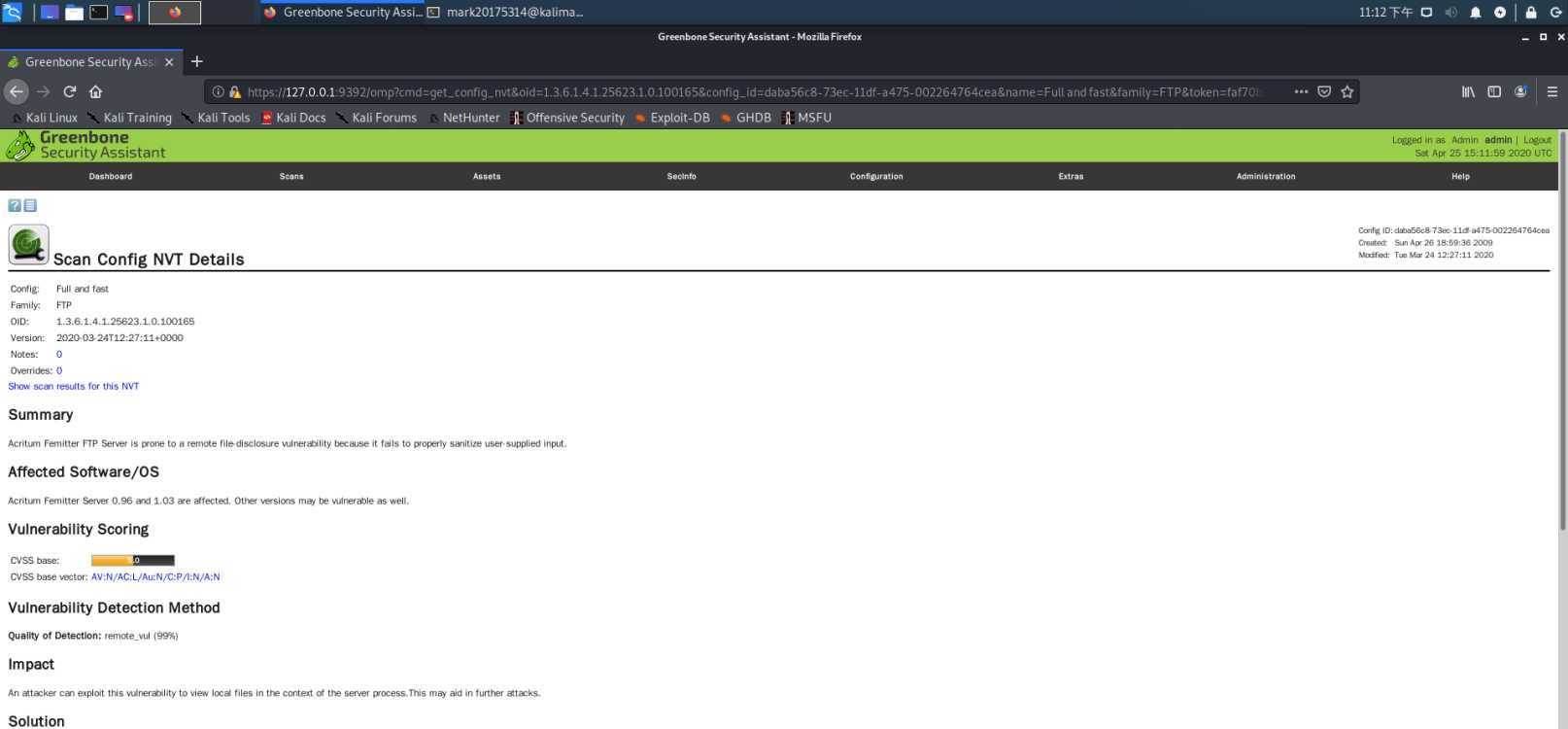

3.查看扫描结果、扫描类型

全球根服务器均由美国政府授权的ICANN统一管理,负责全球的域名根服务器、DNS和IP地址管理。

全球根域名服务器:绝大多数在欧洲和北美(全球13台,用A~M编号),中国仅拥有镜像服务器(备份)。

全球一共有5个地区性注册机构:ARIN主要负责北美地区业务,RIPE主要负责欧洲地区业务,APNIC主要负责亚太地区业务,LACNIC主要负责拉丁美洲美洲业务,AfriNIC负责非洲地区业务。

注册人(Registrant)

注册商(Registrar)

官方注册局(Registry)

本次实验中尝试了很多种搜集信息和漏洞扫描的方法。这也是在为渗透测试做准备工作,是十分重要的基础性操作。通过这些获取到的信息便可以分析出对方的缺点、弱点以及漏洞进行攻击。

在实验过程中对于如此多样的信息搜集方式,让我不禁对于自己电脑此时是否已经被某些黑客分析的彻彻底底的而感到不寒而栗。

原文:https://www.cnblogs.com/gsc20175307/p/12775106.html