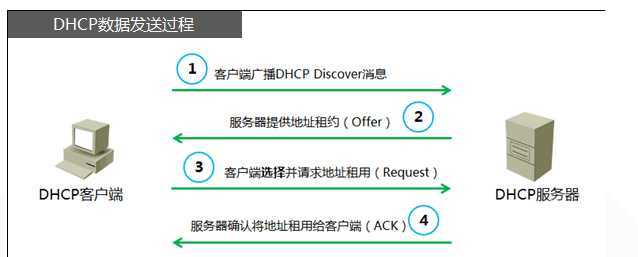

1:客户机向服务器发送DHCP_DISCOVER报文,申请IP。

2:服务器向客户机返会DHCP_OFFER报文,指定一个将要分配的IP。

3:客户机向服务器发送DHCP_REQUEST报文,请求这个IP。

4:服务器向客户机发送DHCP_ACK报文,确认可以分配。

客户机申请IP之前没有IP,DHCP_DISCOVER报文都是以广播形式发送的,IP头里的目的地址是255.255.255.255,源地址是0.0.0.0。

1.首先攻击者伪装成DHCP客户端,发起大量的DHCP请求(可以用软件实现)。DHCP服务器收到请求后,把IP分配给伪装的DHCP客户端,由于DHCP服务器的IP地址数量是有限的,很快DHCP服务器上地址池的IP就会被消耗完,则DHCP服务器不再为其它客户端分配IP

2.第一步完成后,攻击者这时可以搭建一台DHCP服务器,则客户端的DHCP请求就会到非法的DHCP上请求IP,从而获取一个非法的IP地址。

说明:通过以上配置后,交换机会监听vlan 31 上的DHCP报文,并且只有接收来自于G1/0/24信任口的DHCP应答

网络安全一:使用DHCP Snooping防范DHCP欺骗攻击

原文:https://www.cnblogs.com/tim54252/p/12850658.html