武汉大学的题还是很好的,有几个点是知识盲区,弟弟把没做出来的题复现一下

链接:https://pan.baidu.com/s/1q_yZ-NqW_UQG2loADeefDg

提取码:wwxz

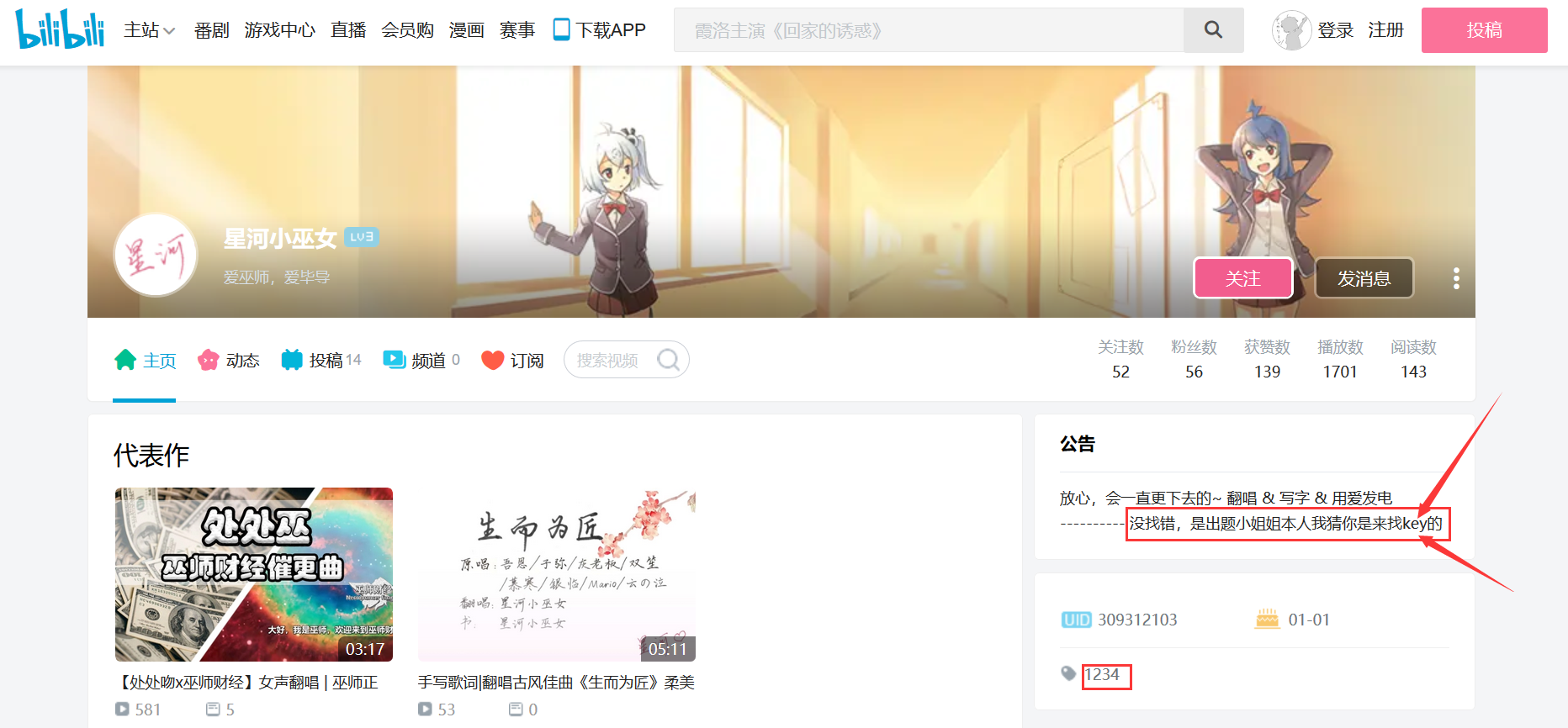

1、扫QR Code,得到这个链接https://space.bilibili.com/309312103就卡住了(我傻了)

png+key,尝试lsb解(py2下哦)

python lsb.py extract 2333.png 1.txt 1234

2、看到最后是倒序的png。

链接:https://pan.baidu.com/s/1IQmhAVuugDhfelStE7We_Q

提取码:ud8j

1、

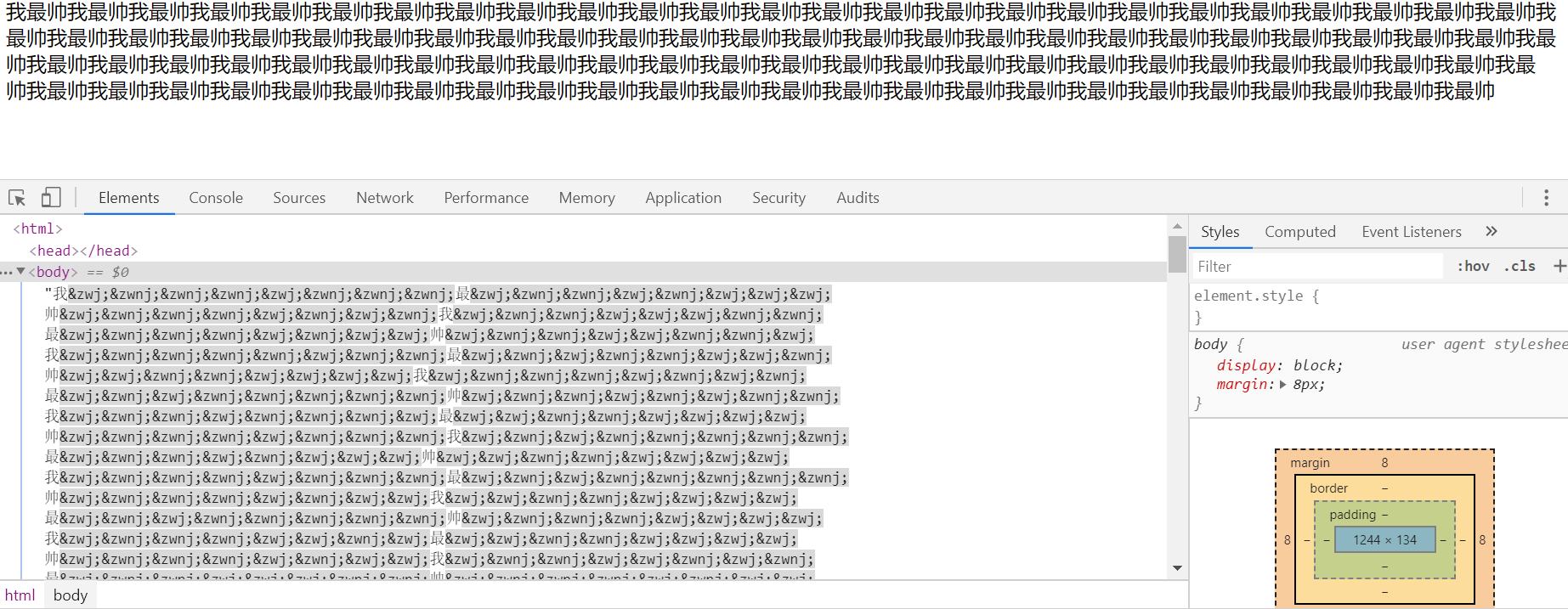

问贝塔姐姐学到一手,2个汉字中间8个零宽字符,只有&awj和&zwnj2中零宽字符,(傻了傻了)按住鼠标拖到qq消息框

&awj记0,&zwnj记1

import binascii

str = ‘‍‌‌‌‍‌‌‌‍‌‌‍‌‍‍‍‍‌‌‌‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‌‌‍‍‌‌‍‍‌‌‌‌‍‌‌‍‌‍‌‌‍‍‌‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‌‌‍‌‌‍‌‌‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‍‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‍‍‌‍‌‌‌‌‌‍‌‌‌‍‍‍‍‍‌‌‌‍‍‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‍‍‌‌‍‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‌‌‌‌‌‍‌‍‌‌‌‍‌‌‌‍‌‌‍‌‍‍‍‍‌‌‌‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‌‌‍‍‌‌‍‍‌‌‌‌‍‌‌‍‌‍‌‌‍‍‌‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‌‌‍‌‌‍‌‌‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‍‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‍‍‌‍‌‌‌‌‌‍‌‌‌‍‍‍‍‍‌‌‌‍‍‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‍‍‌‌‍‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‌‌‌‌‌‍‌‍‌‌‌‍‌‌‌‍‌‌‍‌‍‍‍‍‌‌‌‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‌‌‍‍‌‌‍‍‌‌‌‌‍‌‌‍‌‍‌‌‍‍‌‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‌‌‍‌‌‍‌‌‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‍‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‍‍‌‍‌‌‌‌‌‍‌‌‌‍‍‍‍‍‌‌‌‍‍‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‍‍‌‌‍‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‌‌‌‌‌‍‌‍‌‌‌‍‌‌‌‍‌‌‍‌‍‍‍‍‌‌‌‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‌‌‍‍‌‌‍‍‌‌‌‌‍‌‌‍‌‍‌‌‍‍‌‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‌‌‍‌‌‍‌‌‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‍‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‍‍‌‍‌‌‌‌‌‍‌‌‌‍‍‍‍‍‌‌‌‍‍‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‍‍‌‌‍‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‌‌‌‌‌‍‌‍‌‌‌‍‌‌‌‍‌‌‍‌‍‍‍‍‌‌‌‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‌‌‍‍‌‌‍‍‌‌‌‌‍‌‌‍‌‍‌‌‍‍‌‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‌‌‍‌‌‍‌‌‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‍‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‍‍‌‍‌‌‌‌‌‍‌‌‌‍‍‍‍‍‌‌‌‍‍‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‍‍‌‌‍‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‌‌‌‌‌‍‌‍‌‌‌‍‌‌‌‍‌‌‍‌‍‍‍‍‌‌‌‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‌‌‍‍‌‌‍‍‌‌‌‌‍‌‌‍‌‍‌‌‍‍‌‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‌‌‍‌‌‍‌‌‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‍‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‍‍‌‍‌‌‌‌‌‍‌‌‌‍‍‍‍‍‌‌‌‍‍‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‍‍‌‌‍‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‌‌‌‌‌‍‌‍‌‌‌‍‌‌‌‍‌‌‍‌‍‍‍‍‌‌‌‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‌‌‍‍‌‌‍‍‌‌‌‌‍‌‌‍‌‍‌‌‍‍‌‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‌‌‍‌‌‍‌‌‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‍‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‍‍‌‍‌‌‌‌‌‍‌‌‌‍‍‍‍‍‌‌‌‍‍‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‍‍‌‌‍‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‌‌‌‌‌‍‌‍‌‌‌‍‌‌‌‍‌‌‍‌‍‍‍‍‌‌‌‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‌‌‍‍‌‌‍‍‌‌‌‌‍‌‌‍‌‍‌‌‍‍‌‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‌‌‍‌‌‍‌‌‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‍‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‍‍‌‍‌‌‌‌‌‍‌‌‌‍‍‍‍‍‌‌‌‍‍‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‍‍‌‌‍‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‍‌‌‍‍‍‌‍‌‌‌‌‌‍‌‍‌‌‌‍‌‌‌‍‌‌‍‌‍‍‍‍‌‌‌‍‌‍‌‍‌‌‍‍‍‌‌‍‌‌‌‍‌‍‍‍‌‌‍‍‌‌‍‍‌‌‌‌‍‌‌‍‌‍‌‌‍‍‌‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‌‌‍‌‌‍‌‌‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‍‌‍‍‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‌‌‍‌‍‌‌‌‌‌‍‌‌‌‍‌‍‍‍‍‌‌‍‍‍‍‍‌‍‌‌‌‌‌‍‌‌‌‍‍‍‍‍‌‌‌‍‍‌‍‍‍‌‌‍‍‍‍‍‌‌‌‍‌‍‍‍‌‌‍‘

lst = str.split(";")

a = ‘‘

for i in lst:

if i == ‘&zwj‘:

a += ‘0‘

if i == ‘&zwnj‘:

a += ‘1‘

b = int(‘0111011101101000011101010110001101110100011001100111101101011001001100000111010101011111011010110110111000110000011101110101111101101000001100000111011101011111011101000011000001011111011100000111001000110000011101000110010101100011011101000011000100110001001100010111110101110111011010000111010101100011011101000110011001111011010110010011000001110101010111110110101101101110001100000111011101011111011010000011000001110111010111110111010000110000010111110111000001110010001100000111010001100101011000110111010000110001001100010011000101111101011101110110100001110101011000110111010001100110011110110101100100110000011101010101111101101011011011100011000001110111010111110110100000110000011101110101111101110100001100000101111101110000011100100011000001110100011001010110001101110100001100010011000100110001011111010111011101101000011101010110001101110100011001100111101101011001001100000111010101011111011010110110111000110000011101110101111101101000001100000111011101011111011101000011000001011111011100000111001000110000011101000110010101100011011101000011000100110001001100010111110101110111011010000111010101100011011101000110011001111011010110010011000001110101010111110110101101101110001100000111011101011111011010000011000001110111010111110111010000110000010111110111000001110010001100000111010001100101011000110111010000110001001100010011000101111101011101110110100001110101011000110111010001100110011110110101100100110000011101010101111101101011011011100011000001110111010111110110100000110000011101110101111101110100001100000101111101110000011100100011000001110100011001010110001101110100001100010011000100110001011111010111011101101000011101010110001101110100011001100111101101011001001100000111010101011111011010110110111000110000011101110101111101101000001100000111011101011111011101000011000001011111011100000111001000110000011101000110010101100011011101000011000100110001001100010111110101110111011010000111010101100011011101000110011001111011010110010011000001110101010111110110101101101110001100000111011101011111011010000011000001110111010111110111010000110000010111110111000001110010001100000111010001100101011000110111010000110001001100010011000101111101011101110110100001110101011000110111010001100110011110110101100100110000011101010101111101101011011011100011000001110111010111110110100000110000011101110101111101110100001100000101111101110000011100100011000001110100‘,2)

h=hex(b)

h = h[2:]

print(binascii.unhexlify(h))

链接:https://pan.baidu.com/s/1uwiiP8TA4iwy12z1OLNErA

提取码:ymqu

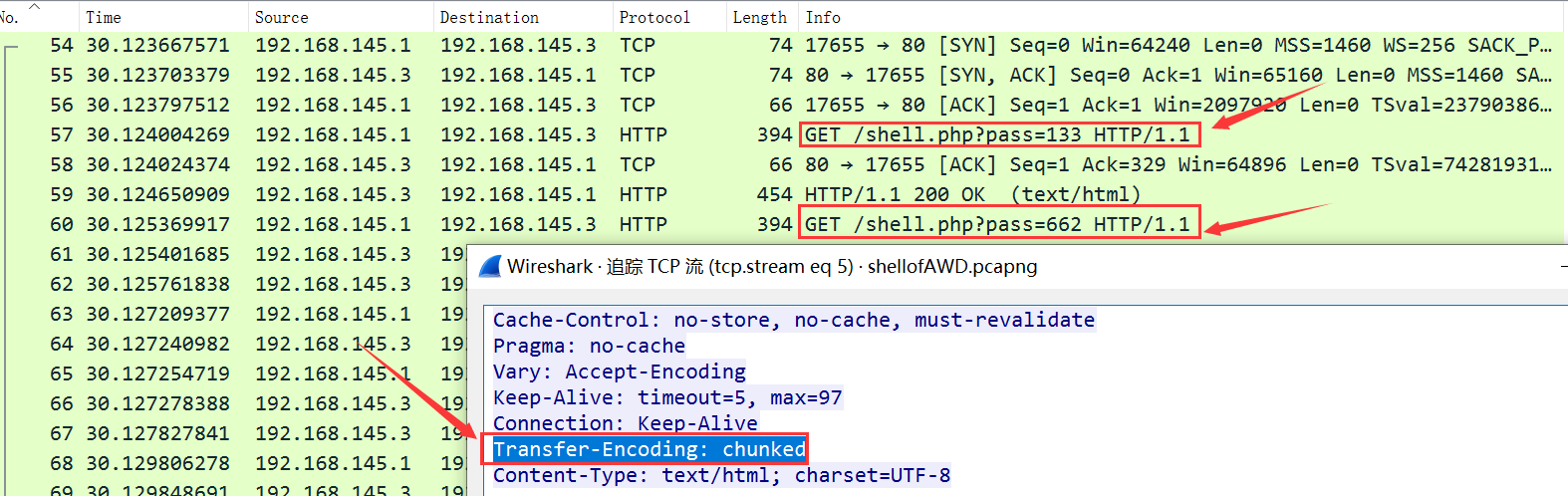

1、过滤http流量

冰蝎流量的特征,参考:

冰蝎动态二进制加密WebShell基于流量侧检测方案

冰蝎动态二进制加密WebShell特征分析

基于流量侧检测冰蝎webshell交互通讯

在GET请求包中发现2次.php?pass=

在POST请求包中发现Transfer-Encoding: chunked

确定是冰蝎流量

2、冰蝎加密原理,参考:红蓝对抗——加密Webshell“冰蝎”攻防

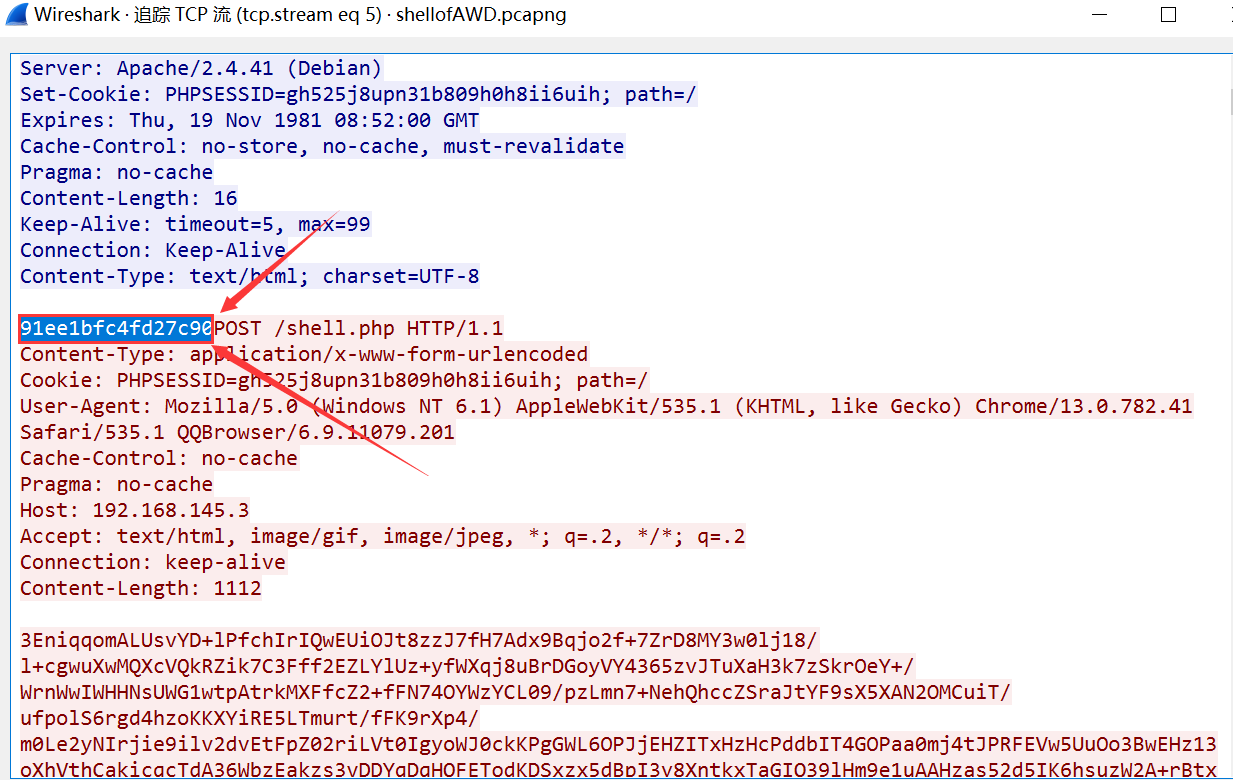

前面提到的带pass的2条流量随便追踪一个,客户端GET请求申请密钥,Sever产生随机密钥,并写入Session,Client返回16位aes密钥:91ee1bfc4fd27c90

冰蝎在通讯过程中采用AES加密,在线Aes解密

base64解码后没有什么用

链接:https://pan.baidu.com/s/1-2mLBKhe85Nd4NmCzBm4jg

提取码:jh07

hint1:你会拼图吗?

hint2:注意图片内容本身,图片是一本书哦

hint3:jpg文件末尾有几位关键信息

hint4:最后一步:光栅等距填充

hint5:最后一步的字符串与拼音有关,有一个看不清的字母被替换成了特殊字符

1、拿到的附件是加密的pic.zip和王爽汇编的.jpg

在属性中hint密码是13位,根据hint3,在结尾发现图书编号IBSN

网上搜索王爽汇编IBSN,刚好13位

2、100张bmp,10*10

用linux下的convert命令拼图,俺用了11次

水平方向合并为1.jpg:convert +append 1.bmp 2.bmp ... 1.jpg

竖直方向合并为res.jpg:convert -append 1.jpg 2.jpg ... res.jpg

3、光栅等距离填充不会写啊

原文:https://www.cnblogs.com/wrnan/p/12987246.html