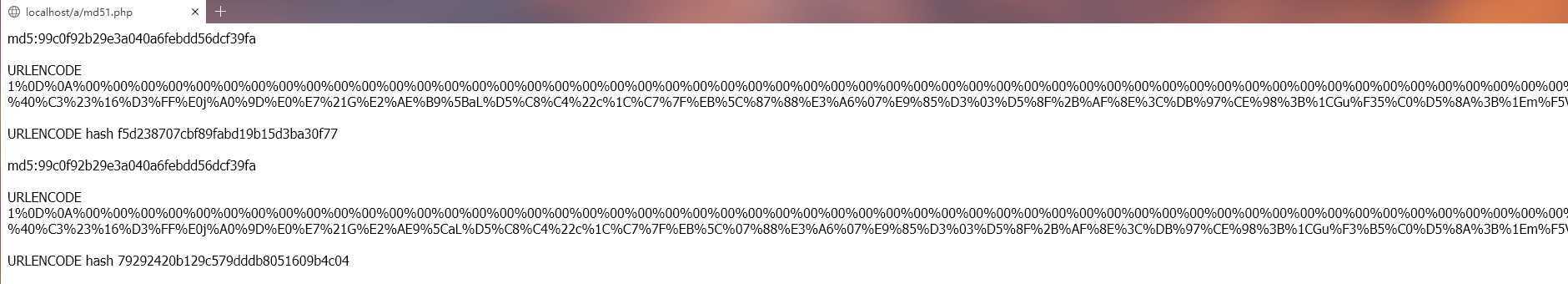

<?php function readmyfile($path){ $fh = fopen($path, "rb"); $data = fread($fh, filesize($path)); fclose($fh); return $data; } echo ‘MD5:‘. md5( (readmyfile("1.txt"))); echo "<br><br>"; echo ‘URLENCODE ‘. urlencode(readmyfile("1.txt")); echo "<br><br>"; echo ‘URLENCODE hash ‘.md5(urlencode (readmyfile("1.txt"))); echo "<br><br>"; echo ‘MD5::‘.md5( (readmyfile("2.txt"))); echo "<br><br>"; echo ‘URLENCODE ‘. urlencode(readmyfile("2.txt")); echo "<br><br>"; echo ‘URLENCODE hash ‘.md5( urlencode(readmyfile("2.txt"))); echo "<br><br>"; ?>

如何用不同的数值构建一样的MD5 - 第二届强网杯 MD5碰撞 writeup - 先知社区

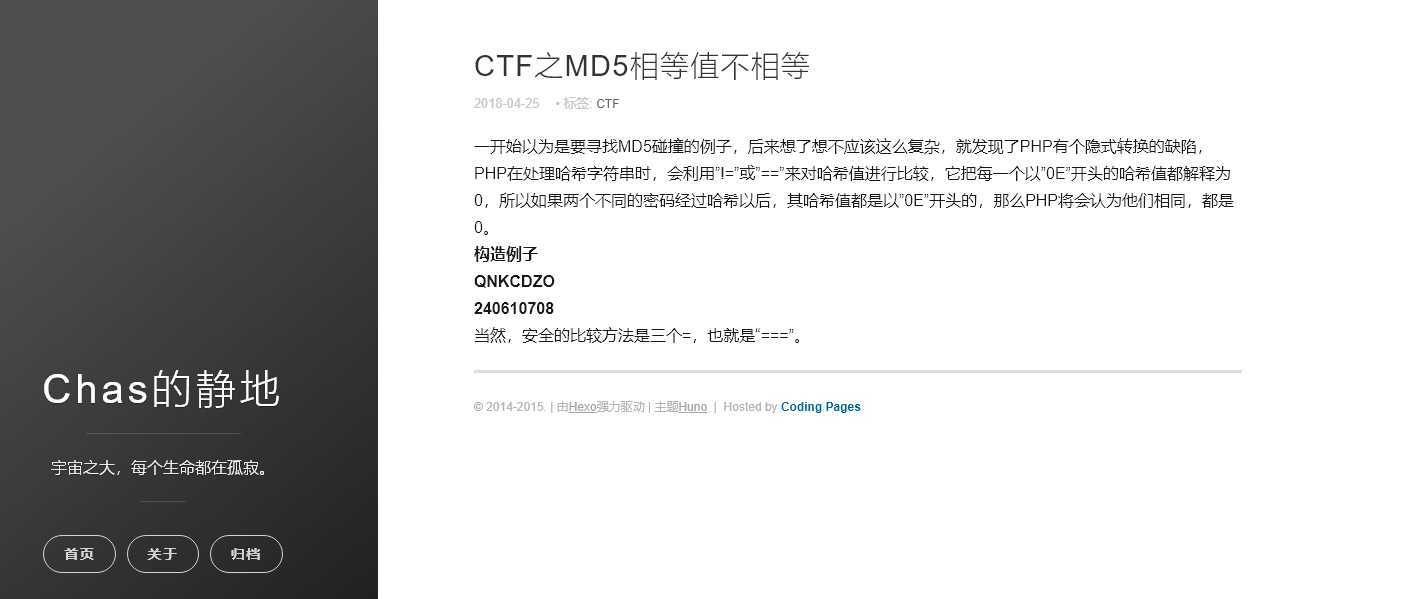

MD5碰撞和MD5值(哈希值)相等_Sea_Sand息禅-CSDN博客_md5后的值相同

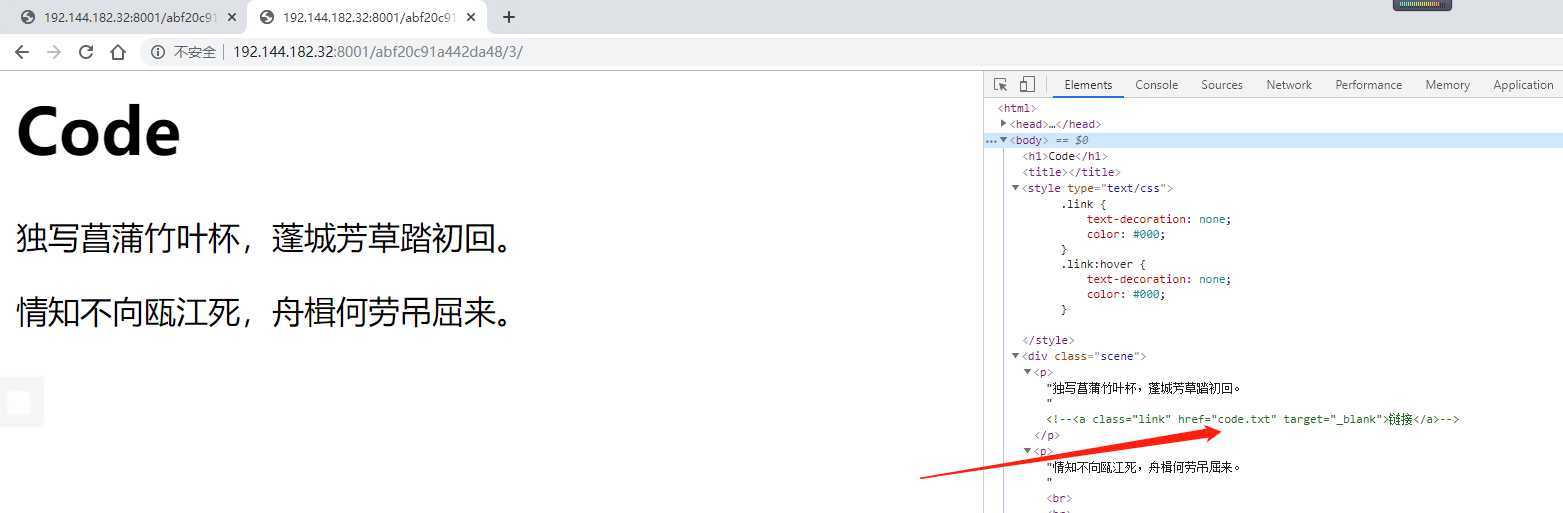

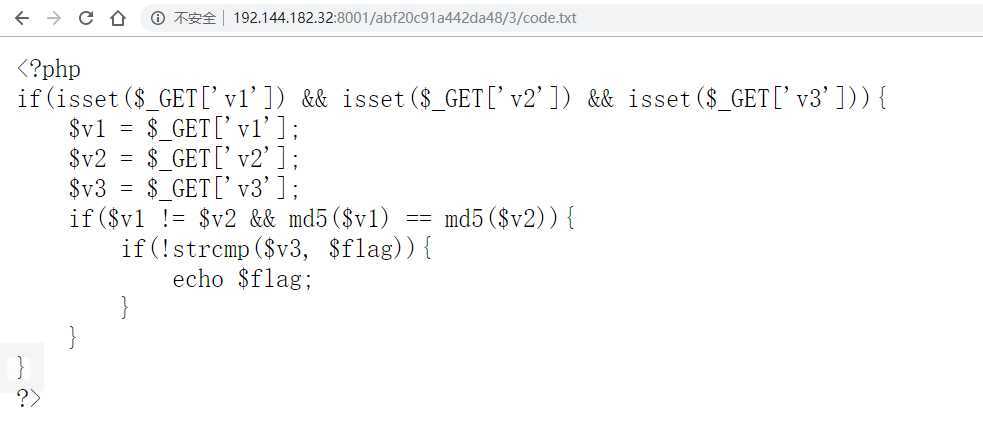

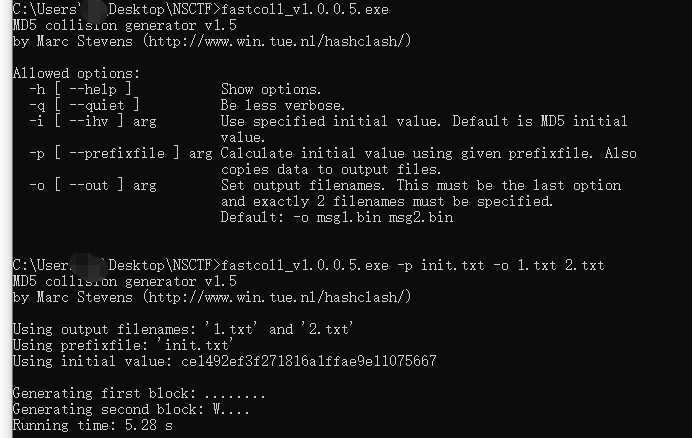

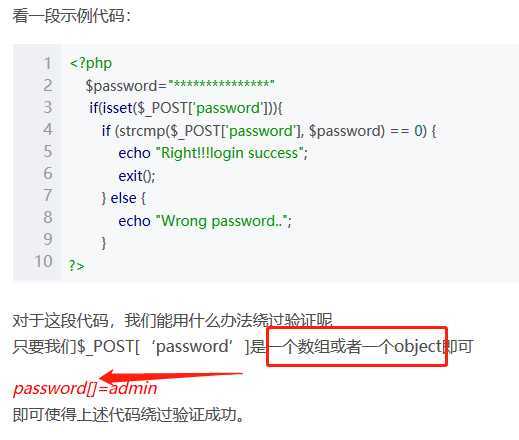

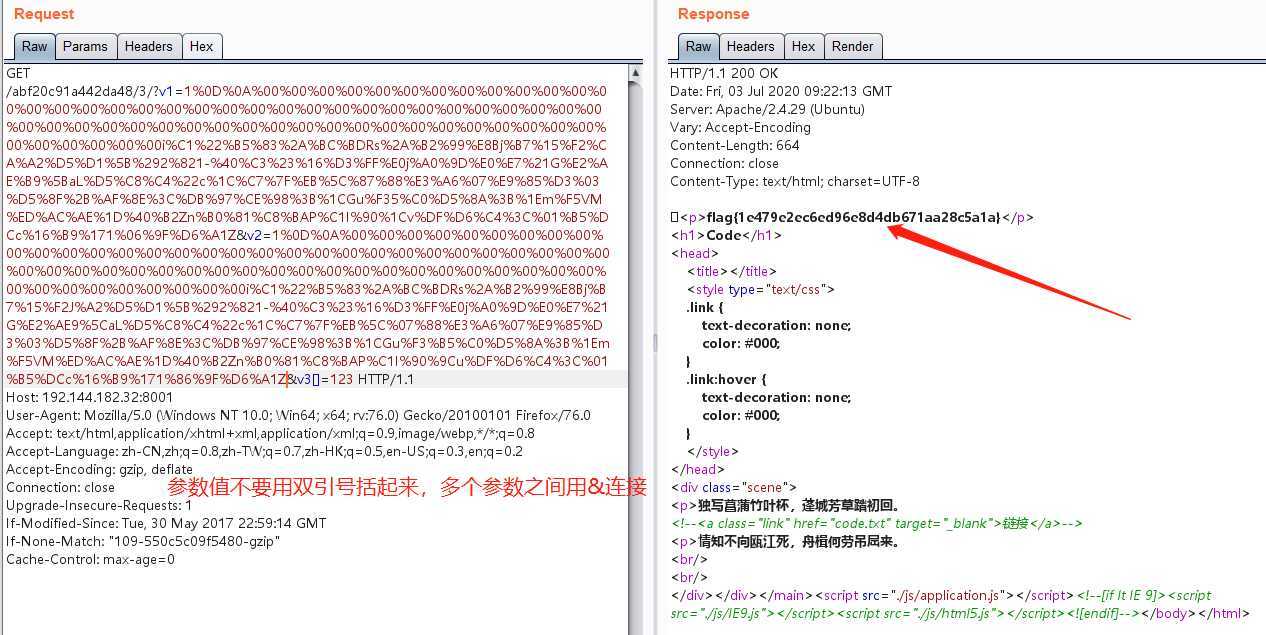

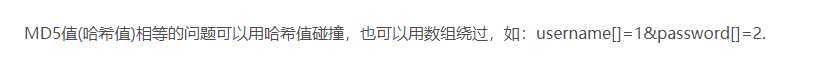

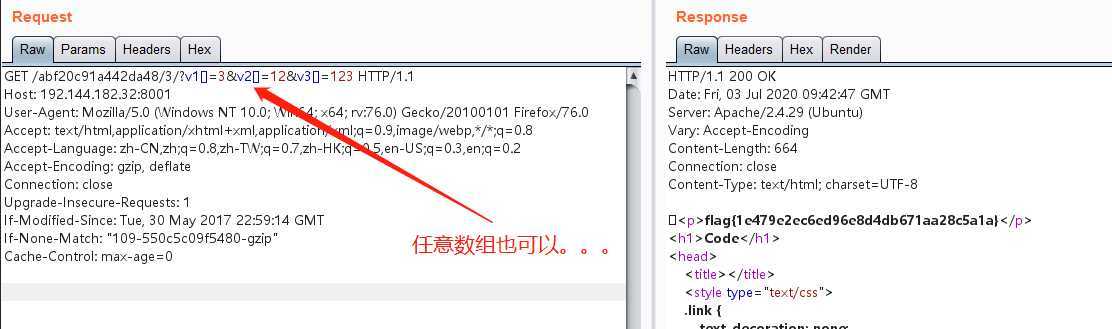

第三届NSCTF测试题Code php 之MD5碰撞和php strcmp函数绕过

原文:https://www.cnblogs.com/jasy/p/13231604.html