1、编写脚本/root/bin/checkip.sh,每5分钟检查一次,如果发现通过ssh登录失败 次数超过10次,自动将此远程IP放入Tcp Wrapper的黑名单中予以禁止防问

首先我们要熟悉下linux 不同版版本ssh.log存放的路径常识

Redhat or Fedora Core:

/var/log/secure

Mandrake, FreeBSD or OpenBSD:

/var/log/auth.log

SuSE:

/var/log/messages

Mac OS X (v10.4 or greater):

/private/var/log/asl.log

Mac OS X (v10.3 or earlier):

/private/var/log/system.log

Debian:

/var/log/auth.log

了解完我们开始实行脚本

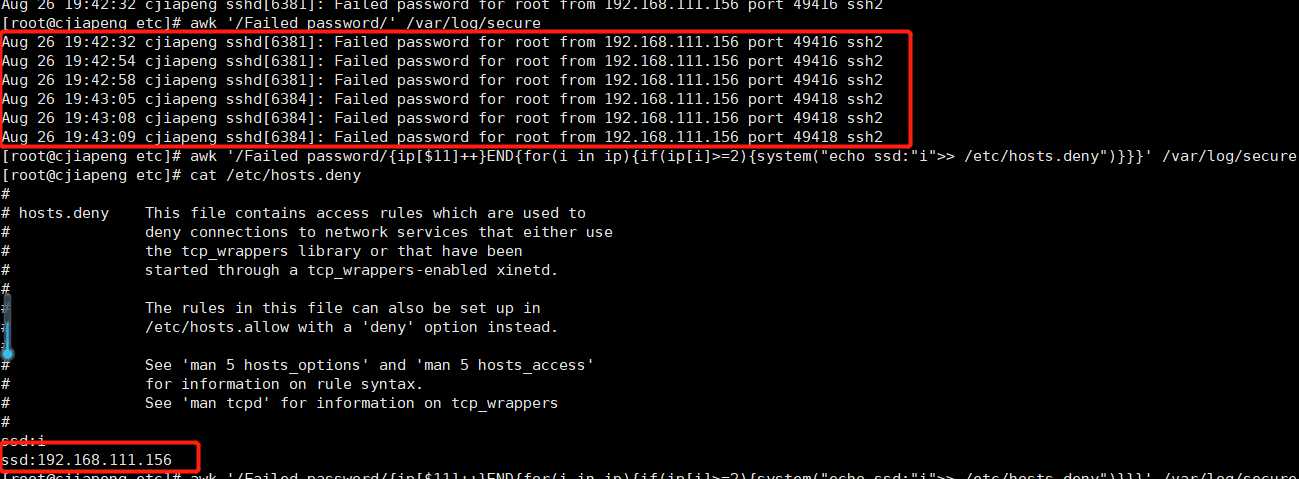

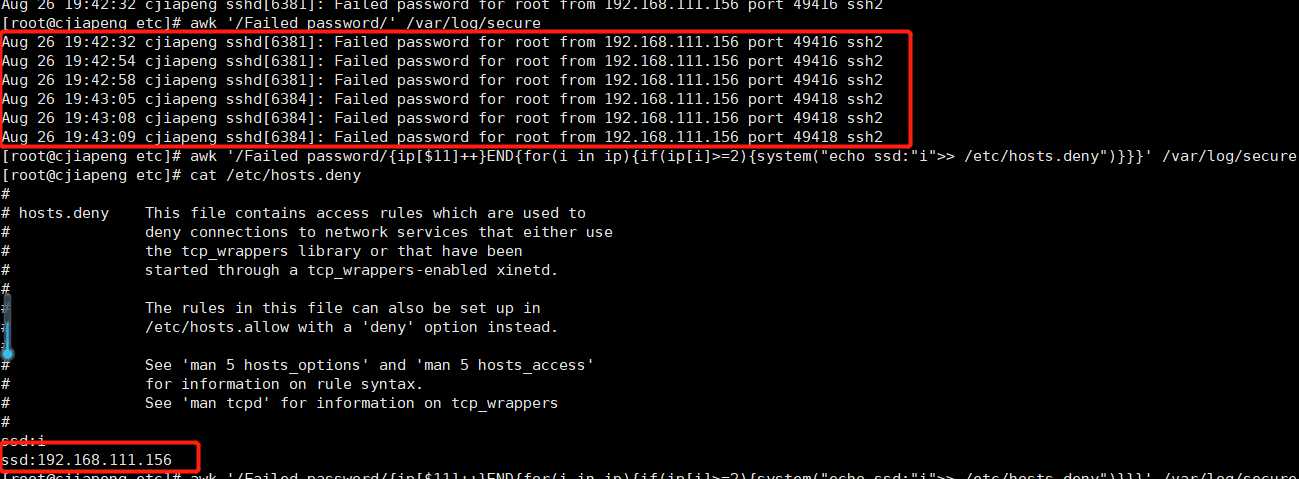

脚本功能实现过程:awk ‘/Failed password/{ip[$11]++}END{for(i in ip){if(ip[i]>=2){system("echo ssd:"i">> /etc/hosts.deny")}}}‘ /var/log/secure

cront -e

定时任务监控 */5 * * * * awk ‘/Failed password/{ip[$11]++}END{for(i in ip){if(ip[i]>=2){system("echo ssd:"i">> /etc/hosts.deny")}}}‘ /var/log/secure

测试过程

linux安全策略

原文:https://www.cnblogs.com/jiapengchu/p/13569293.html