游戏过关

PS:一开始参考错exp,导致思路混乱

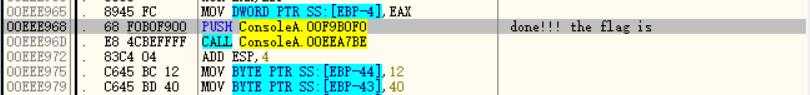

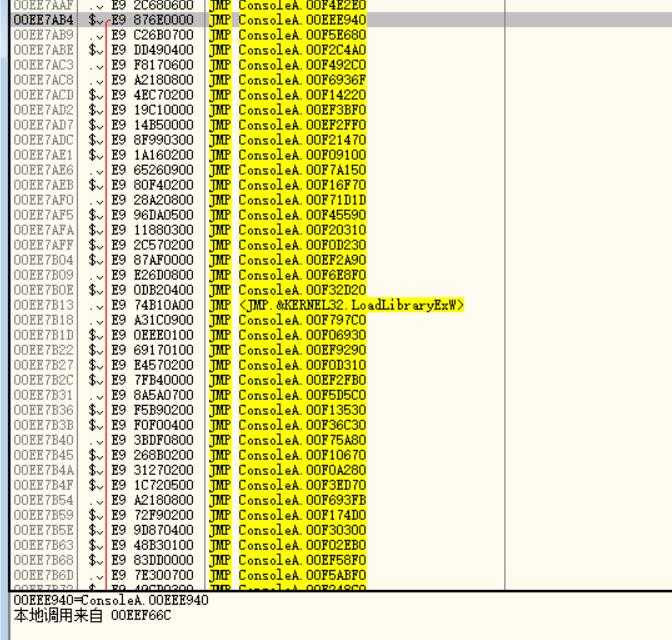

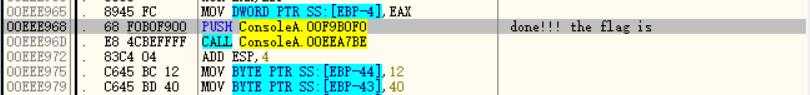

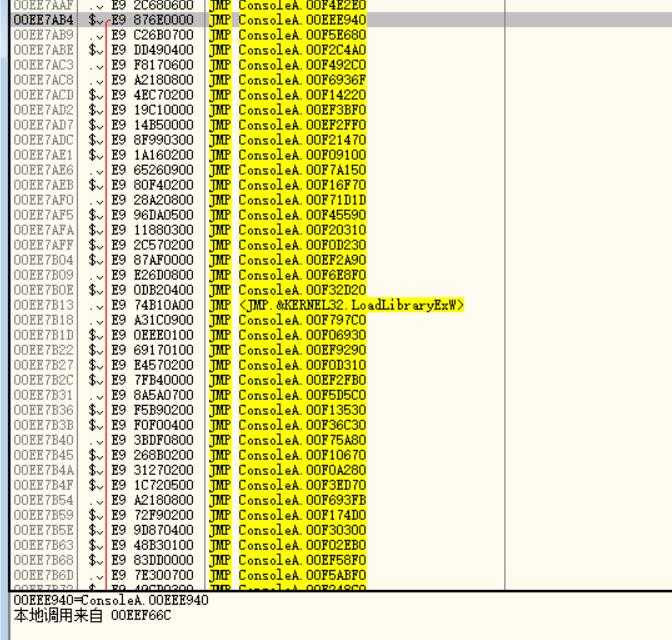

先查找中文,定位到显示flag语句

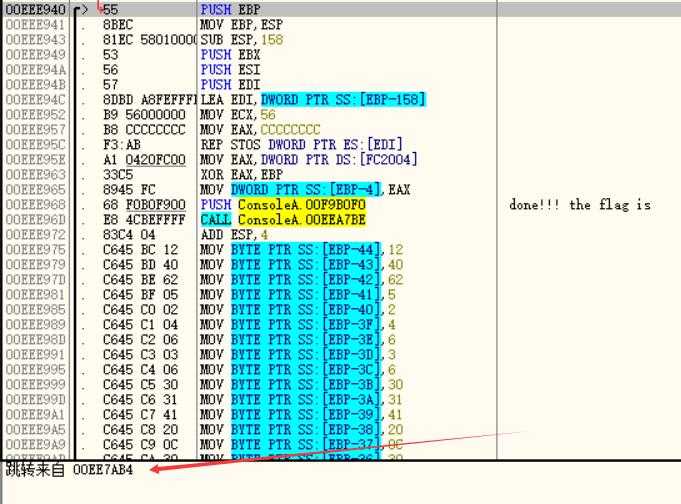

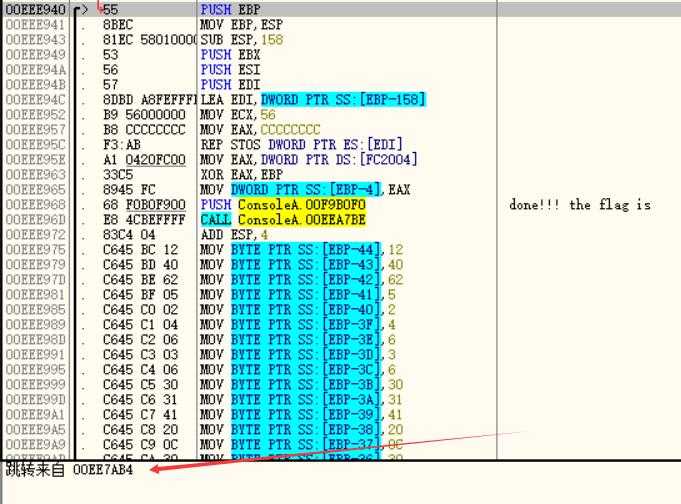

向上翻找,找到函数入口

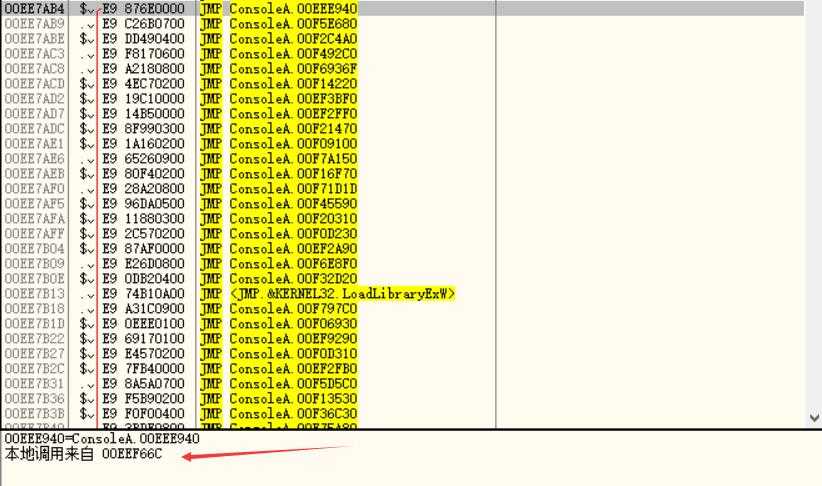

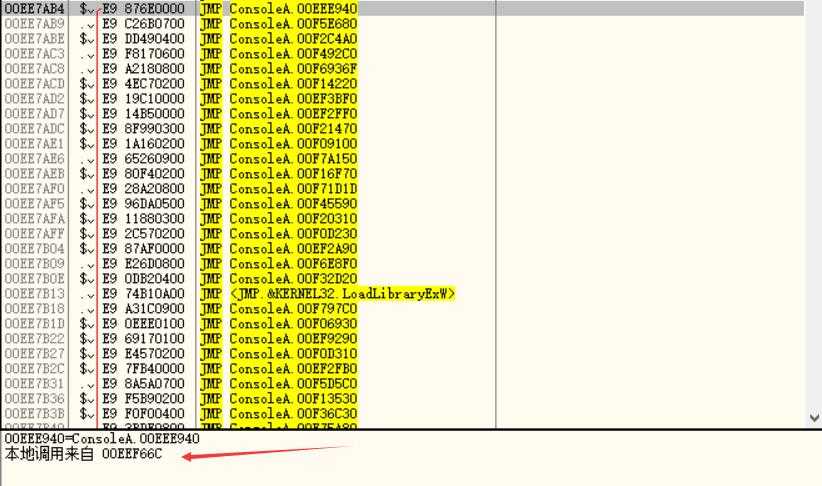

下方显示跳转地址,跳转

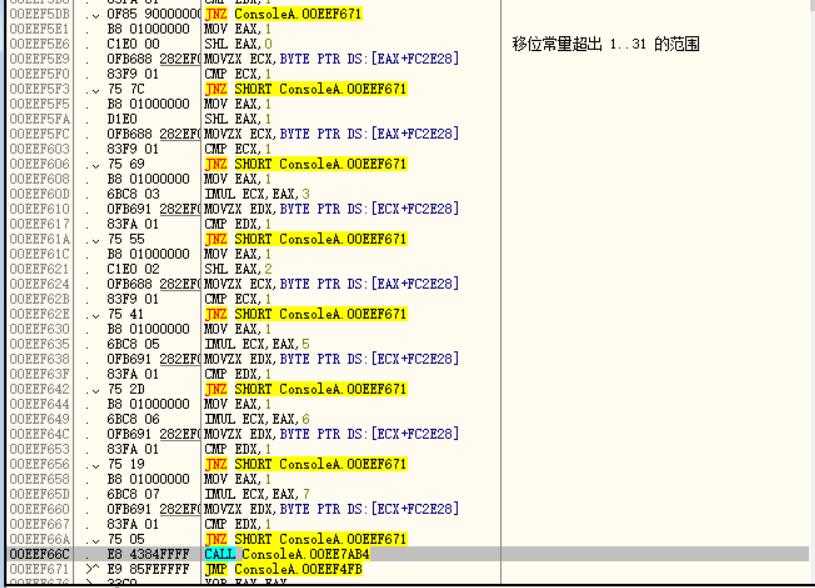

继续跳转

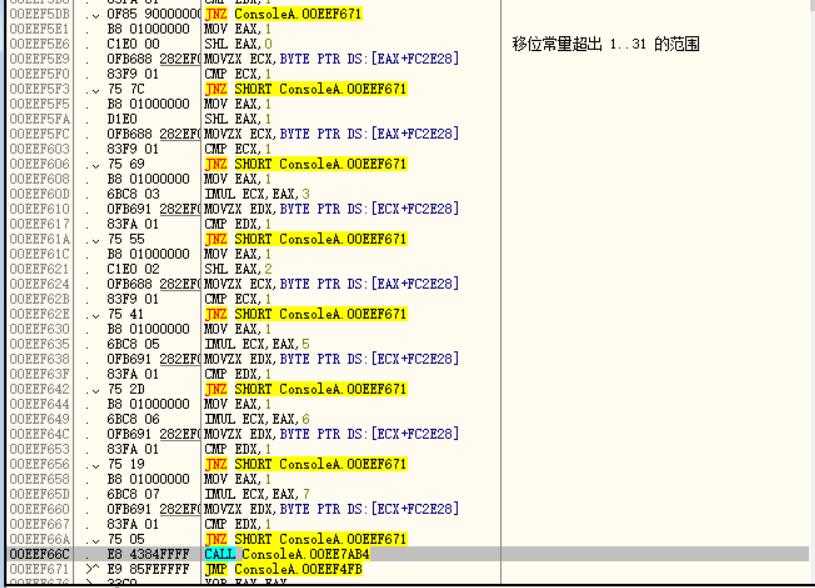

可以看到已经进入了循环,源程序执行需要判断8盏灯是否亮着

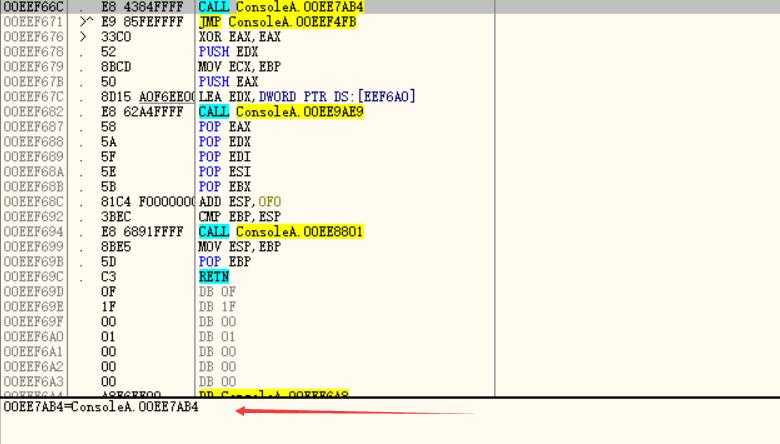

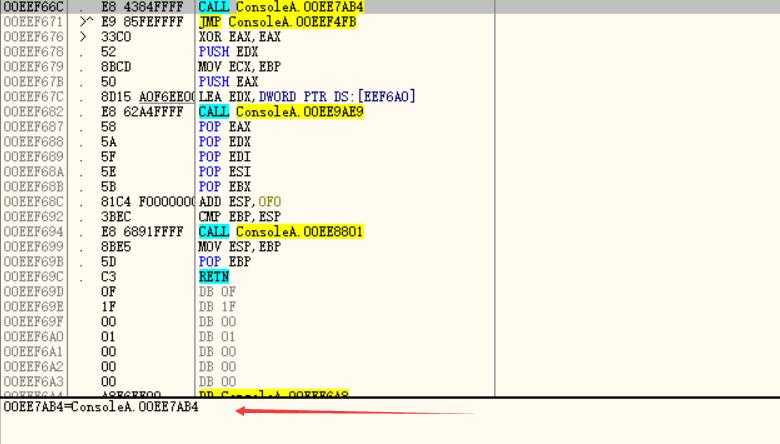

和EEF66C地址上方的JNZ对应

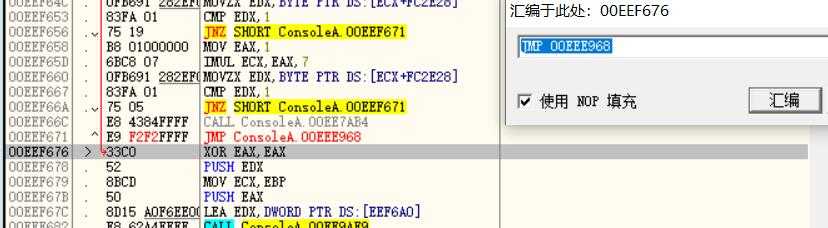

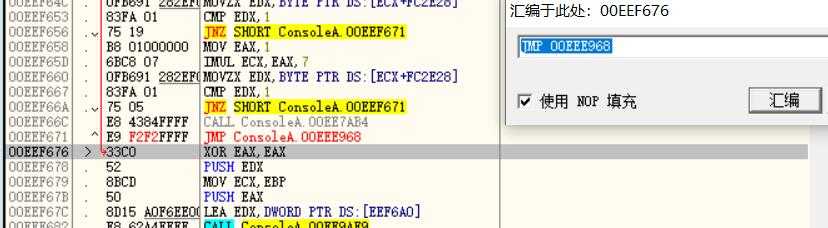

那我们直接在判断完之后跳转到显示flag语句,修改JMP地址,并保存到原程序,之后另存为新程序

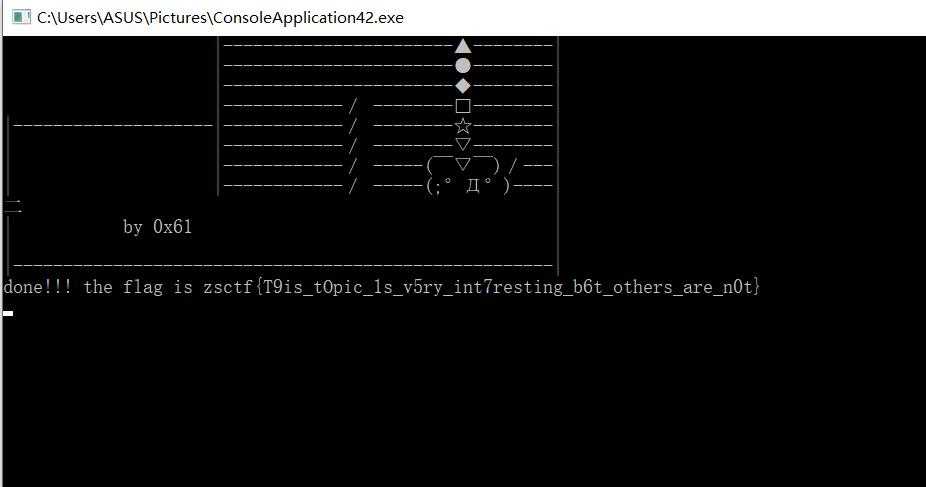

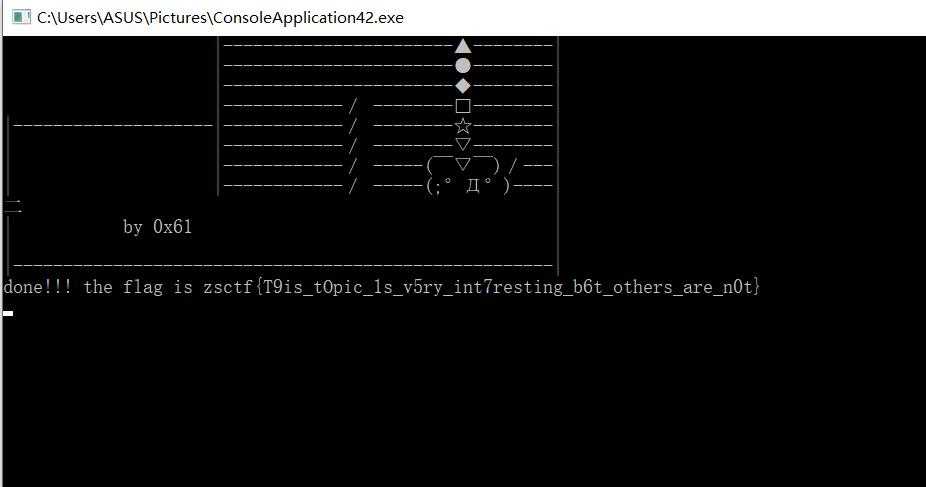

运行新建的程序,随意输入数字,之后程序会报错,但是会显示出flag

参考:https://blog.csdn.net/Onlyone_1314/article/details/89414568?utm_medium=distribute.pc_relevant.none-task-blog-BlogCommendFromMachineLearnPai2-2.channel_param&depth_1-utm_source=distribute.pc_relevant.none-task-blog-BlogCommendFromMachineLearnPai2-2.channel_param

Bugkuctf - 逆向刷题(3)

原文:https://www.cnblogs.com/echoDetected/p/13628711.html