这是一个win64的逆向题。

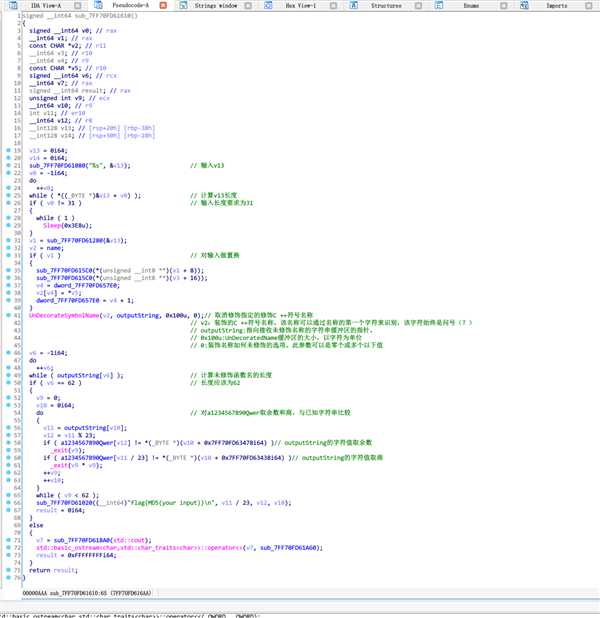

主函数如下(这里借用了Hk_Mayfly师傅的图,他写的注释比较详细,链接:https://www.cnblogs.com/Mayfly-nymph/p/11869959.html):

基本的操作流程:

1.推出没有修饰的函数

2.置换运算

3.md5出flag

第一步推出的函数是:private: char * __thiscall R0Pxx::My_Aut0_PWN(unsigned char *)

修饰完的结果:?My_Aut0_PWN@R0Pxx@@AAEPADPAE@Z

动态调试发现单位置换,结果为:Z0@tRAEyuP@xAAA?M_A0_WNPx@@EPDP

最后做md5即可。

原文:https://www.cnblogs.com/Mz1-rc/p/13769758.html