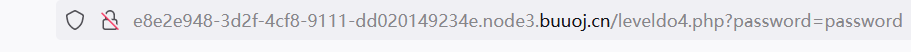

随便输个看到

接下来要一个知识点,ffifdyop

password=‘".md5($pass,true)。md5函数在指定了true的时候,是返回的原始 16 字符二进制格式。也就是说会返回这样子的字符串:‘or’6\xc9]\x99\xe9!r,\xf9\xedb\x1c

这两个相关的原因是,ffifdyop 这个字符串被 md5 哈希了之后会变成 276f722736c95d99e921722cf9ed621c,这个字符串前几位刚好是 ‘ or ‘6,

拼接之后的形式是1select * from ‘admin‘ where password=‘‘ or ‘6xxxxx‘

等价于 or 一个永真式,因此相当于万能密码,可以绕过md5()函数。所以直接输入ffifdyop就可以下一步

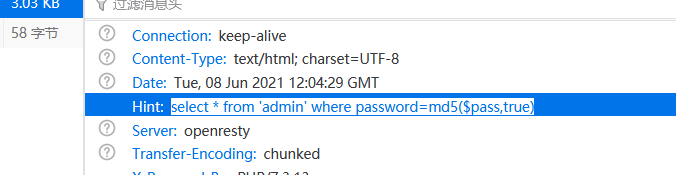

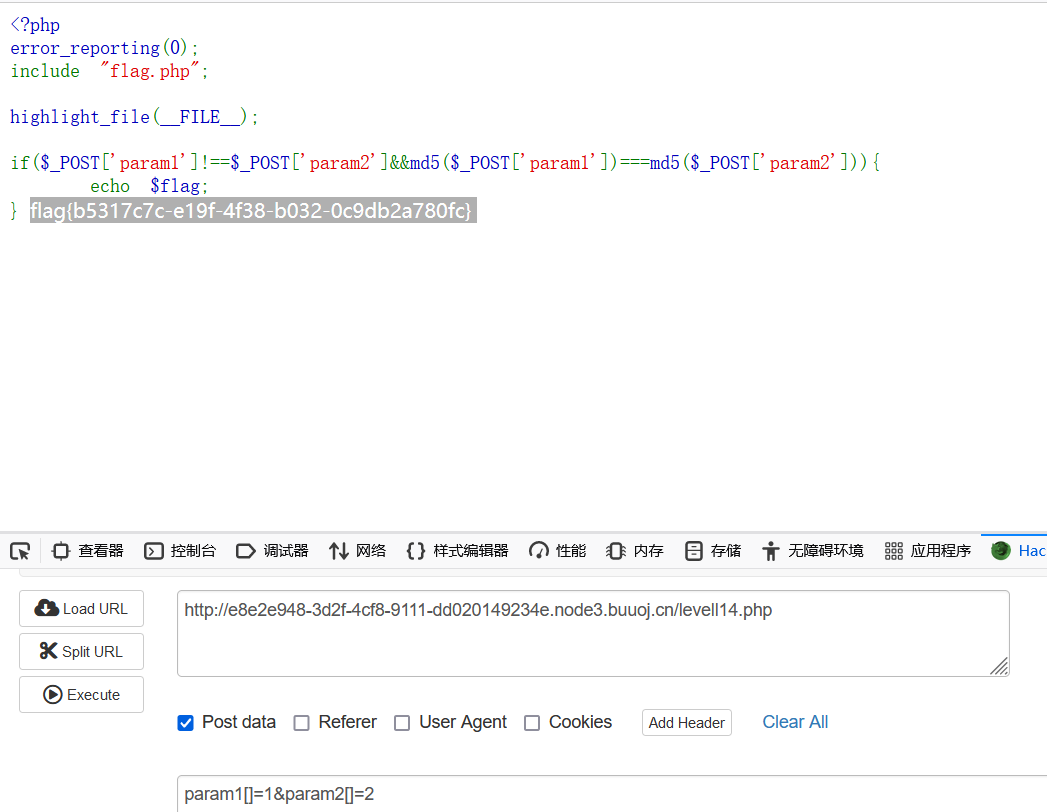

看到有get一个a一个b,要求不等但md5加密后相等,

这个很好搞,0e绕或者数组绕都可以

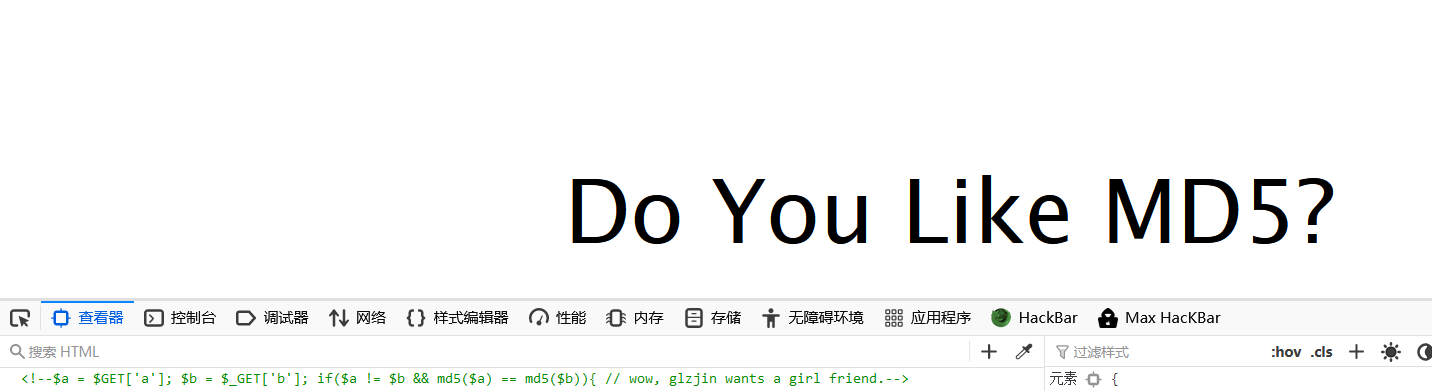

跳到下一个源码界面,这次get改成post了同理

得到flag

flag{b5317c7c-e19f-4f38-b032-0c9db2a780fc}

原文:https://www.cnblogs.com/lixin666/p/14864341.html