第一次做内存取证题,记录一下过程

由于我的kali不是自带的volatility,我就自己安装了一个(安装的坑未免太多了吧!),安装了一个晚上 ,疯狂踩坑。。。。。。(所以为什么不换一个kali版本???)

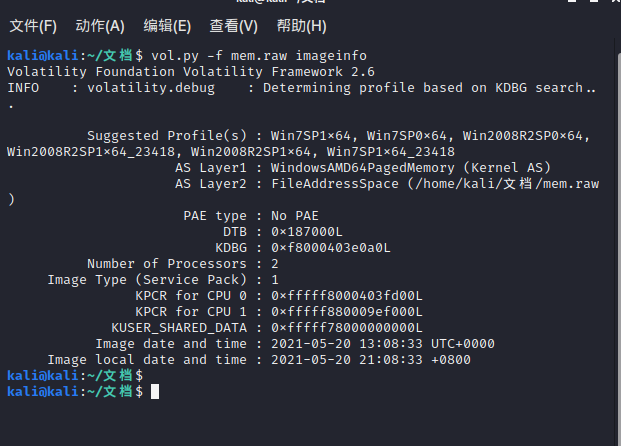

查看镜像信息,发现是Win7SP1x64镜像

vol.py -f mem.raw imageinfo

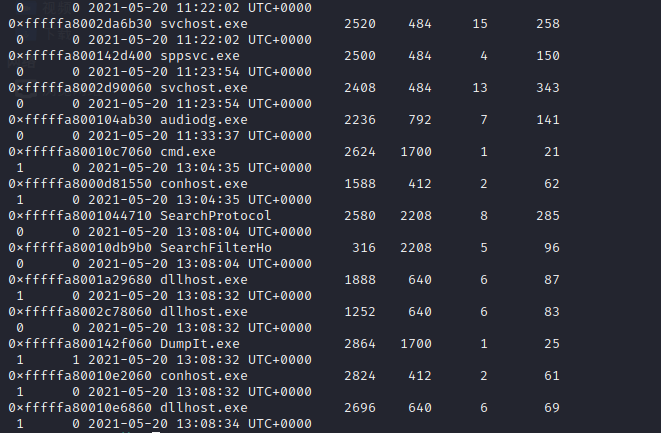

查看进程,把它列出来

vol.py -f mem.raw --profile=Win7SP1x64 pslist

.....cmd=1说明当时正在运行

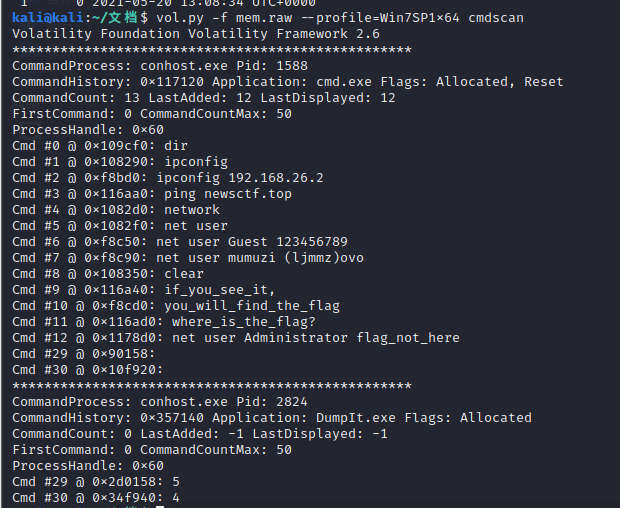

就搜一下flag

vol.py -f mem.raw --profile=Win7SP1x64 cmdscan

还真就有东西。。。发现了mumuzi用户密码是(ljmmz)ovo (致敬套神mumuzi!!!)

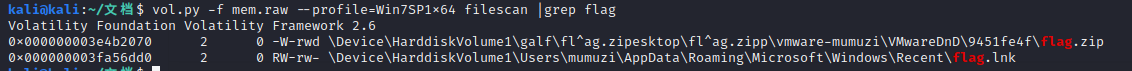

查看一下含有flag的文件

vol.py -f mem.raw --profile=Win7SP1x64 filescan | grep flag

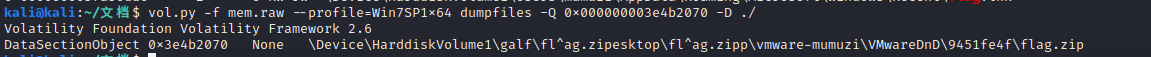

把这个flag.zip文件dump下来

vol.py -f mem.raw --profile=Win7SP1x64 dumpfiles -Q 0x000000003e4b2070 -D ./

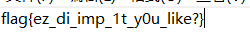

拿到一个加密的zip文件,将其解压,密码是之前的(ljmmz)ovo就拿到了flag

flag{ez_di_imp_1t_y0u_like?}

[NEWSCTF2021] very-ez-dump(复现)

原文:https://www.cnblogs.com/cl0ud01/p/14880253.html