这是局域网内的常见攻击方式。

在局域网当中计算机本质上并没有使用IP地址,而是根据MAC地址进行传输的。破坏MAC地址就会直接影响传输。通过欺骗访问者PC的网关MAC地址,就可以导致访问者PC误认为修改后的MAC地址是正确的,导致将数据传输至错误的MAC地址当中。

可以导致访问者PC无法网络不通;攻击者还可以获取数据包甚至修改数据。

ARP协议全程地址解析协议,TCP/IP协议族的一员。

一般在局域网中使用,可以根据IP获取物理地址(MAC地址)。

arp -a 查看ARP表(既ip地址和物理地址的对应关系)在了解了ARP协议是什么之后,其原理也十分容易解释。

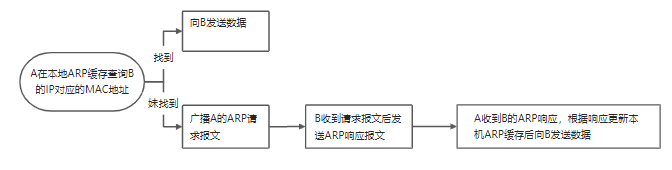

假如同一个局域网内存在A,B两台计算机,A要向B发送报文,会查询本地ARP缓存表,找到B的MAC地址后则对其进行数据传输;若未找到,此时A会在局域网内广播ARP请求(携带了A的IP地址la和物理地址Pa),请求IP地址为lb的B回答物理地址Pb。局域网内的所有计算机都会收到ARP请求,但只有B能识别自己的IP地址lb,于是向A发送响应报文,其中包含了物理地址Pb。A收到应答后则会根据结果更新本地ARP缓存,接着使用这个物理地址Pb来发送数据。

本地高速缓存ARP表是本地网络流通的基础,且缓存为动态。

流程图如下

ARP协议并不只是在发送了ARP请求后才接收ARP响应。当电脑接收到ARP响应后就会对本地的ARP缓存进行更新。

假设局域网中的C向A发送了一个伪造的ARP响应,IP地址是B的IP,而物理地址是伪造的。那么A更新ARP缓存后就会出现问题。

?

常见的ARP有两种:

原文:https://www.cnblogs.com/pionites/p/14884364.html