在提权过程中需要通过掌握的信息来对系统、软件等存在的漏洞进行搜索,获取其利用的poc,通过编译后,实施提权。searchsploit提供漏洞本地和在线查询,是***测试中提权的重要武器。

Exploit Database(https://github.com/offensive-security/exploit-database)这是Offensive Security(https://www.offensive-security.com/)赞助的一个项目。存储了大量的漏洞利用程序,可以帮助安全研究者和***测试工程师更好的进行安全测试工作,目前是世界上公开收集漏洞最全的数据库,该仓库每天都会更新,exploit-db提供searchsploit利用files.csv进行搜索离线漏洞库文件的位置。

1.下载

https://codeload.github.com/offensive-security/exploit-database/zip/master

git当前目录:

git clone https://github.com/offensive-security/exploit-database.git

git到/opt/exploit-database

git clone?https://github.com/offensive-security/exploit-database.git /opt/exploit-database

2.安装

(1)centos 安装:yum install exploitdb

(2)MacOS安装:brew?update?&&?brew?install?exploitdb

(3)kali安装:apt update && apt -y install exploitdb

使用命令关联searchsploit:

?ln -sf /opt/exploit-database/searchsploit ??/usr/local/bin/searchsploit

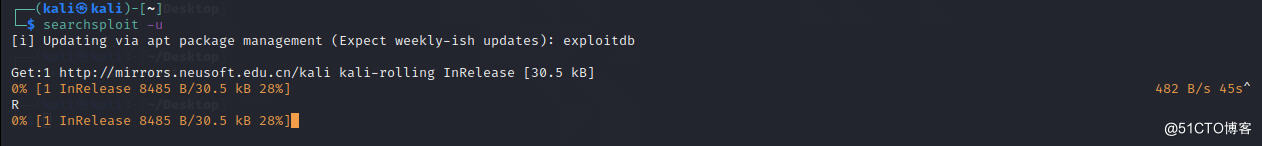

3.更新

searchsploit ?–u

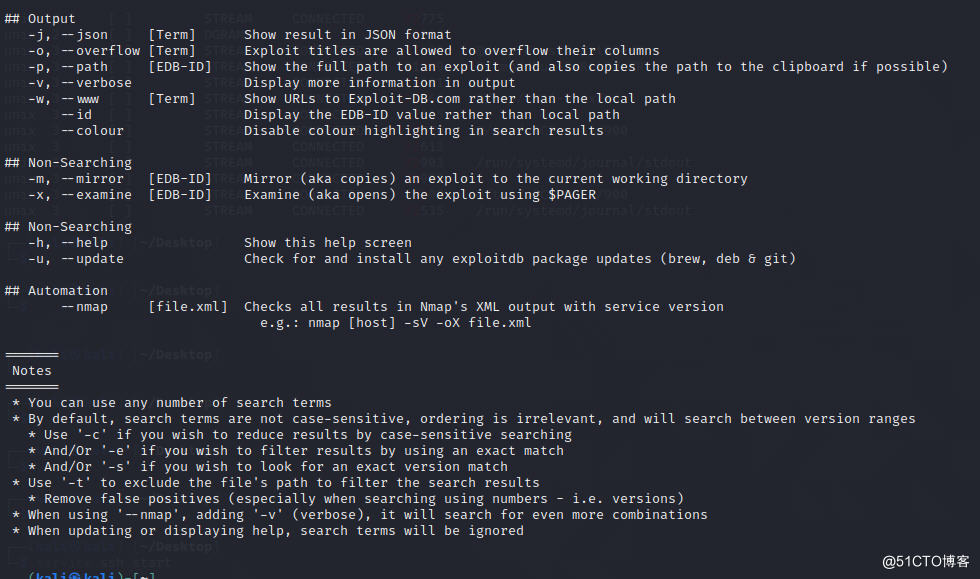

1.用法

? searchsploit ?[选线] term1 [term2] ... [termN]

选项:

?? -c, --case? [Term]????? 执行区分大小写的搜索,缺省是对大小写不敏感。

?? -e, --exact [Term]????? 对exploit标题执行EXACT匹配(默认为AND)

?? -h, --help??????????????? 在屏幕上显示帮助

?? -j, --json? [Term]????? 以JSON格式显示结果

?? -m, --mirror [EDB-ID]??? 将一个漏洞利用镜像(副本)到当前工作目录,后面跟漏洞ID号

?? -o, --overflow [Term]????? Exploit标题被允许溢出其列

?? -p, --path?? [EDB-ID]?? 显示漏洞利用的完整路径(如果可能,还将路径复制到剪贴板),后面跟漏洞ID号

?? -t, --title? [Term]???? 仅仅搜索漏洞标题(默认是标题和文件的路径)

?? -u, --update?????????? 检查并安装任何exploitdb软件包更新(deb或git)

?? -w, --www [Term]???? 显示Exploit-DB.com的URL而不是本地路径(在线搜索)

?? -x, --examine? [EDB-ID]?? 使用$ PAGER检查(副本)漏洞利用

?????? --colour???? 在搜索结果中禁用颜色突出显示.

?????? --id???????? 显示EDB-ID值而不是本地路径

?????? --nmap???? [file.xml]? 使用服务版本检查Nmap XML输出中的所有结果(例如:nmap -sV -oX file.xml)。

? ????使用“-v”(详细)来尝试更多的组合

????? --exclude="term"? 从结果中删除值。通过使用“|”分隔多个值,例如--exclude =“term1 | term2 | term3”。

2.使用实例

(1)查看帮助

searchsploit -h

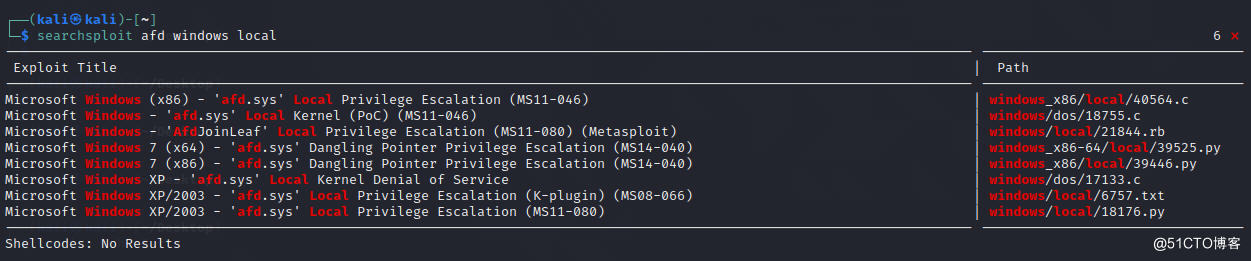

? (2)搜索漏洞关键字afd的Windows本地利用漏洞

searchsploit afd windows local

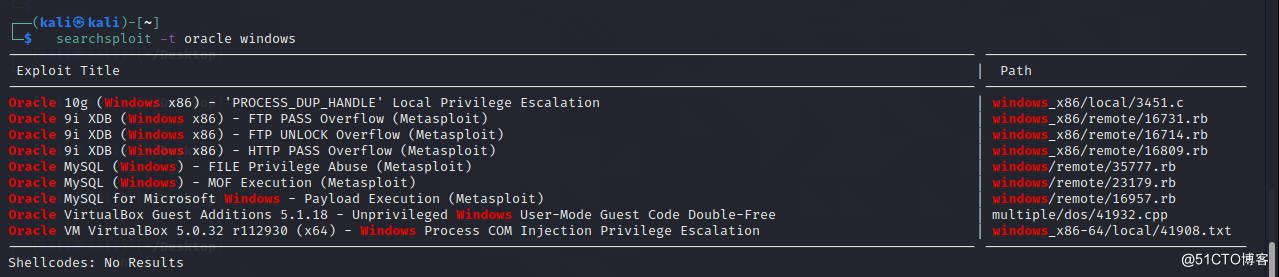

(3)搜索标题中包含oracle windows的漏洞

? searchsploit -t oracle windows

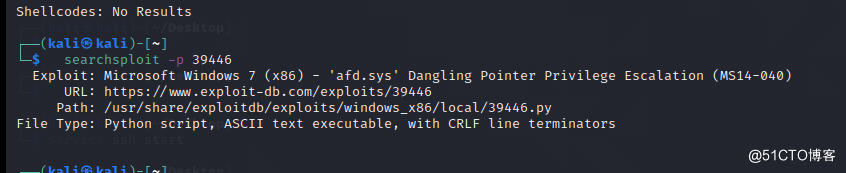

(4)搜索漏洞号为39446的漏洞

? searchsploit -p 39446

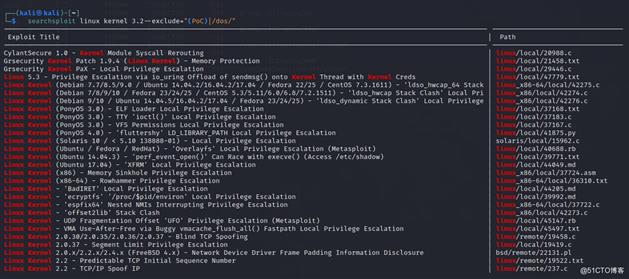

(5)排除dos以及PoC值的包含linux kernel 3.2的漏洞

? searchsploit linux kernel 3.2 --exclude="(PoC)|/dos/"

(6)查找mssql的漏洞

searchsploit mssql

(7)查找和window XP有关的漏洞

searchsploit /xp

(8)查找apple的漏洞

searchsploit apple

1.查询关键字采取AND运算

SearchSploit使用AND运算符,而不是OR运算符。使用的术语越多,滤除的结果越多。

2.使用名称搜索时尽量使用全称

3.使用“-t”选项

默认情况下,searchsploit将检查该漏洞利用的标题以及该路径。根据搜索条件,这可能会导致误报(特别是在搜索与平台和版本号匹配的术语时),使用“-t”选项去掉多余数据。例如searchsploit -t oracle windows显示7行数据而searchsploit ??oracle windows |wc –l显示90行数据。

4.在线搜索exploit-db.com中的关键字漏洞

searchsploit ?WarFTP 1.65 -w

5.搜索微软漏洞

? 搜索微软2014年的所有漏洞,关键字可以ms14,ms15,ms16,ms17

searchsploit MS14

?

原文:https://blog.51cto.com/simeon/2927824